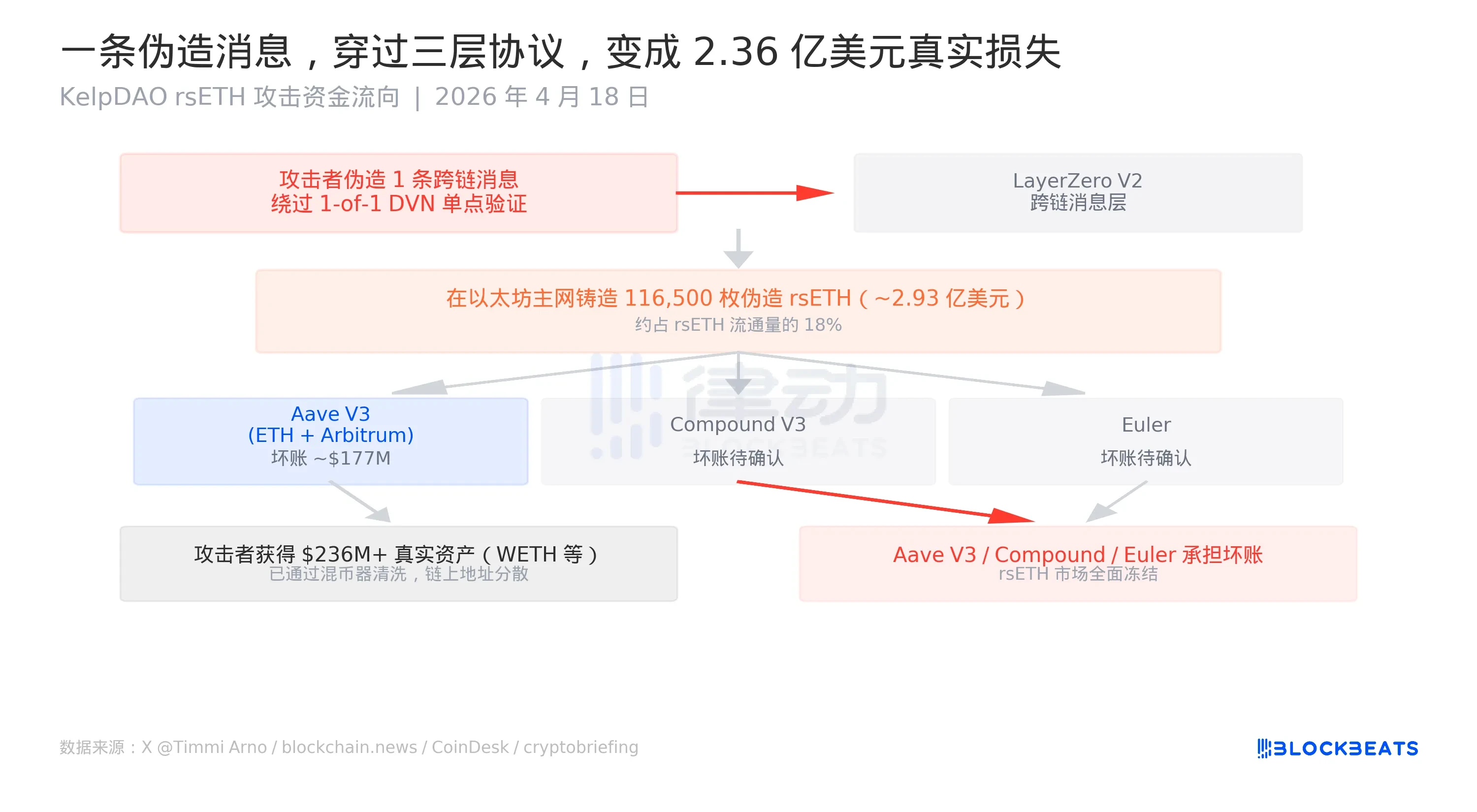

วันที่ 18 เมษายน 2026 โปรโตคอลการรีเพิ่มสภาพคล่องของ Kelp DAO ถูกโจมตี โดยผู้โจมตีดึง rsETH จำนวน 116,500 หน่วยออกจากสะพานข้ามโซ่ภายในไม่กี่ชั่วโมง คิดเป็นมูลค่าประมาณ 293 ล้านดอลลาร์สหรัฐตามราคาในเวลานั้น กระบวนการทั้งหมดมีประสิทธิภาพอย่างผิดปกติ โดยผู้โจมตีปลอมแปลงข้อความข้ามโซ่แล้วกระจายเงินที่ได้มาจากการโจรกรรมไปยังโปรโตคอลการกู้ยืมสามแห่ง ได้แก่ Aave V3, Compound V3 และ Euler เพื่อขอยืมสินทรัพย์จริง และในวันเดียวกันนั้น ผู้โจมตีก็ถอนตัวออกไปพร้อมกับ WETH มูลค่า 236 ล้านดอลลาร์สหรัฐ Aave, SparkLend และ Fluid จึงระงับตลาด rsETH ทันที

นี่คือการโจมตี DeFi ที่ใหญ่ที่สุดนับตั้งแต่ปี 2026

แต่มีสิ่งหนึ่งที่ทำให้การโจมตีครั้งนี้แตกต่างจากเหตุการณ์แฮกส่วนใหญ่ โค้ดสัญญาอัจฉริยะของ Kelp DAO ไม่มีช่องโหว่ใดๆ นักวิจัยด้านความปลอดภัยที่เข้าร่วมการสอบสวน @0xQuit เขียนบน X ว่า “จากข้อมูลที่ฉันมีในขณะนี้ นี่คือการรวมกันของสองปัญหา: การตั้งค่า DVN แบบ 1-of-1 และโหนด DVN ถูกโจมตี” LayerZero อย่างเป็นทางการในแถลงการณ์ก็ไม่ได้กล่าวถึงโค้ดสัญญา แต่กำหนดปัญหานี้เป็น “ช่องโหว่ของ rsETH” แทนที่จะเป็น “ช่องโหว่ของ LayerZero”

293 ล้านดอลลาร์สหรัฐ ไม่ได้อยู่ในโค้ดบรรทัดใดเลย มันซ่อนอยู่ในพารามิเตอร์การตั้งค่าที่ป้อนผิดขณะปรับใช้

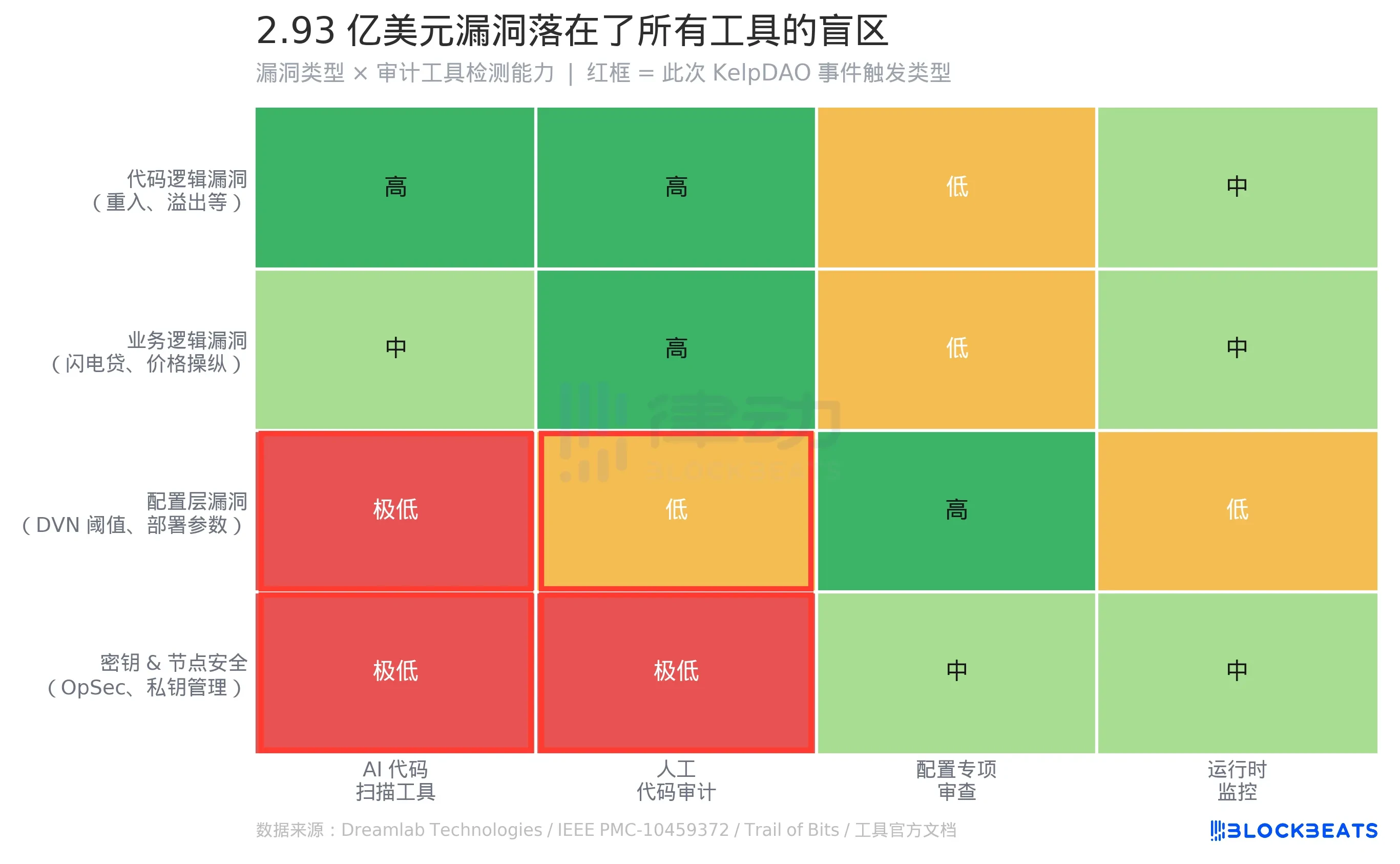

ตรรกะทั่วไปในการตรวจสอบความปลอดภัยของ DeFi คือ: ค้นหาสัญญา อ่านโค้ด และหาช่องโหว่ ตรรกะนี้ทำงานได้ดีเมื่อจัดการกับช่องโหว่ด้านตรรกะของโค้ด โดยเครื่องมือเช่น Slither และ Mythril มีความสามารถที่สุกงอมในการตรวจจับรูปแบบที่รู้จักกันดี เช่น การโจมตีแบบซ้ำซ้อนและการล้นจำนวนเต็ม เครื่องมือ LLM ที่ได้รับการส่งเสริมอย่างแข็งขันในสองปีที่ผ่านมา ยังมีความสามารถบางประการในการตรวจจับช่องโหว่ด้านตรรกะทางธุรกิจ (เช่น เส้นทางการซื้อขายแบบ arbitrage ผ่าน闪电贷)

แต่ในแมทริกซ์นี้มีสองแถวที่เป็นสีแดง

ช่องโหว่ระดับการกำหนดค่าถือเป็นช่องว่างเชิงโครงสร้างในการตรวจสอบเครื่องมือ จุดที่ Kelp DAO มีปัญหาไม่ได้อยู่ในไฟล์ .sol แต่อยู่ที่พารามิเตอร์หนึ่งที่ถูกเขียนลงขณะปรับใช้โปรโตคอล—ค่าเกณฑ์ DVN พารามิเตอร์นี้กำหนดว่าข้อความข้ามโซ่ต้องได้รับการยืนยันจากโหนดตรวจสอบกี่โหนดจึงจะถือว่าถูกต้อง มันไม่ได้เข้าไปในโค้ด ไม่ได้อยู่ในขอบเขตการสแกนของ Slither และไม่ได้อยู่ในเส้นทางการประมวลผลสัญลักษณ์ของ Mythril ตามการศึกษาเปรียบเทียบของ Dreamlab Technologies Slither และ Mythril ตรวจพบช่องโหว่ได้ตามลำดับ 5/10 และ 6/10 ในสัญญาที่ทดสอบ แต่ผลลัพธ์นี้ขึ้นอยู่กับสมมติฐานว่า “ช่องโหว่อยู่ในโค้ด” ตามการศึกษาของ IEEE แม้แต่ในระดับโค้ด เครื่องมือปัจจุบันสามารถตรวจจับช่องโหว่ที่สามารถใช้ประโยชน์ได้เพียง 8%-20% เท่านั้น

ในมุมมองของรูปแบบการตรวจสอบปัจจุบัน ไม่มีเครื่องมือใดที่สามารถ “ตรวจจับว่าค่าเกณฑ์ DVN นั้นสมเหตุสมผลหรือไม่” หากต้องการตรวจจับความเสี่ยงจากการตั้งค่าเช่นนี้ จำเป็นต้องใช้รายการตรวจสอบการตั้งค่าเฉพาะทาง ไม่ใช่ตัววิเคราะห์โค้ด: “จำนวน DVN ของโปรโตคอลข้ามโซ่ที่ใช้อยู่ ≥ N?” “มีข้อกำหนดขั้นต่ำสำหรับค่าเกณฑ์หรือไม่?” คำถามเหล่านี้ยังไม่มีเครื่องมือมาตรฐานรองรับ ไม่แม้แต่มาตรฐานอุตสาหกรรมที่ได้รับการยอมรับอย่างกว้างขวาง

ในพื้นที่สีแดงเดียวกันคือความปลอดภัยของคีย์และโนด ตามคำอธิบายของ @0xQuit ที่กล่าวว่าโนด DVN “ถูกโจมตี” ซึ่งอยู่ในขอบเขตของความปลอดภัยในการดำเนินงาน (OpSec) และเกินขอบเขตการตรวจจับของเครื่องมือวิเคราะห์แบบคงที่ใดๆ ไม่ว่าจะเป็นบริษัทตรวจสอบชั้นนำใดๆ หรือเครื่องมือสแกน AI ก็ไม่สามารถคาดการณ์ได้ว่ากุญแจส่วนตัวของผู้ดำเนินการโนดจะถูกเปิดเผยหรือไม่

การโจมตีครั้งนี้ได้กระตุ้นพื้นที่สีแดงสองแห่งในเมทริกซ์

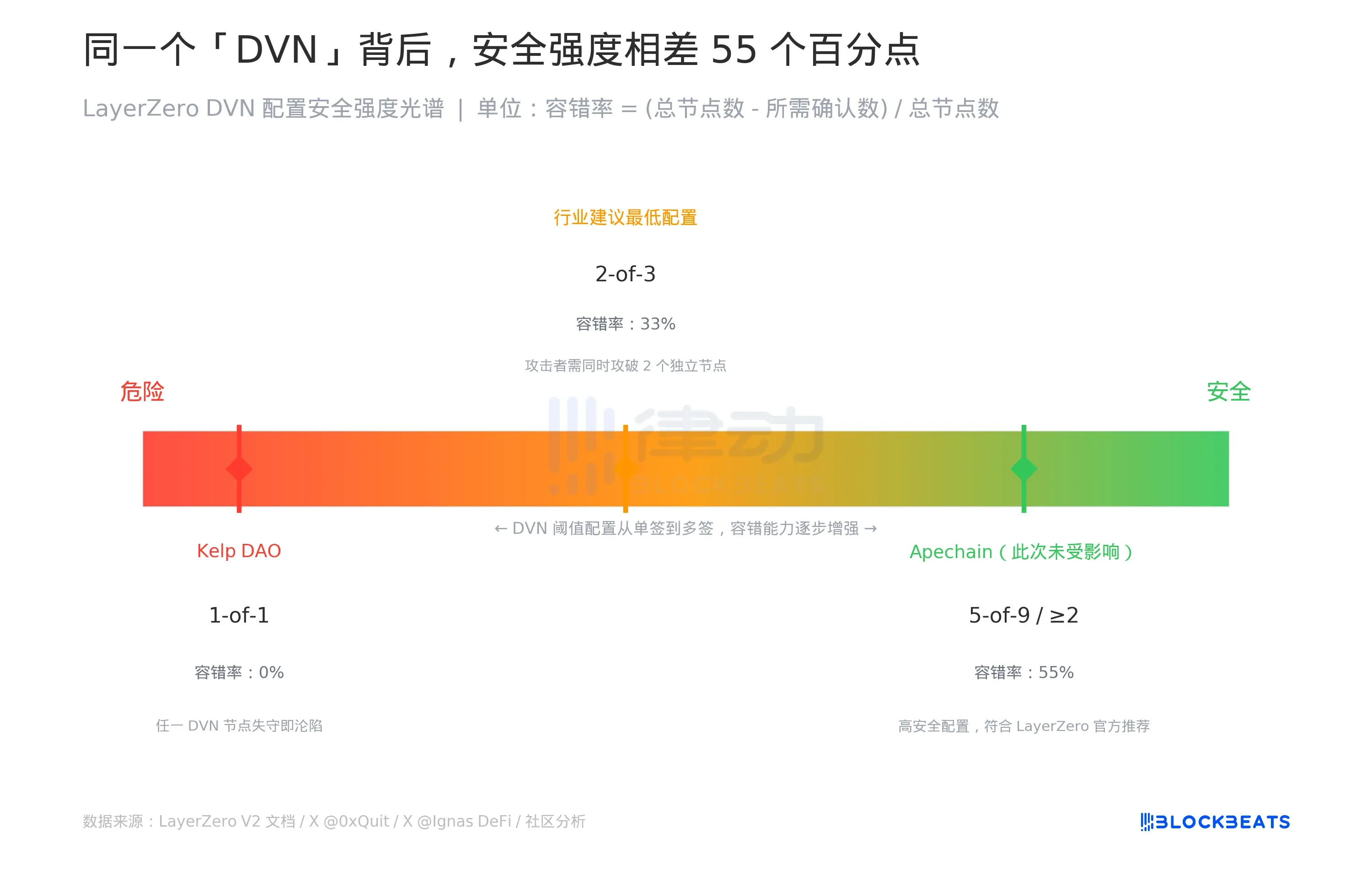

DVN เป็นกลไกการตรวจสอบข้อความข้ามโซ่ของ LayerZero V2 ย่อมาจาก Decentralized Verifier Network (เครือข่ายการตรวจสอบแบบกระจายศูนย์) ปรัชญาการออกแบบของมันคือการมอบอำนาจในการตัดสินใจด้านความปลอดภัยให้กับชั้นแอปพลิเคชัน: โปรโตคอลแต่ละตัวที่เชื่อมต่อกับ LayerZero สามารถเลือกเองว่าต้องการให้โหนด DVN กี่โหนดยืนยันพร้อมกันก่อนอนุญาตให้ข้อความข้ามโซ่ผ่าน

ความเป็นอิสระนี้สร้างช่วงสเปกตรัม

Kelp DAO เลือกการตั้งค่า 1-of-1 ที่อยู่ทางซ้ายสุดของสเปกตรัม ซึ่งต้องการการยืนยันจากโหนด DVN เพียงหนึ่งโหนดเท่านั้น หมายความว่ามีความทนทานต่อข้อผิดพลาดเป็นศูนย์ ผู้โจมตีเพียงแค่เจาะโหนดเดียวเท่านั้น ก็สามารถปลอมแปลงข้อความข้ามโซ่ใดๆ ก็ได้ ในทางกลับกัน Apechain แม้จะเชื่อมต่อกับ LayerZero เช่นกัน แต่กำหนดให้มี DVN ที่จำเป็นมากกว่าสองโหนด จึงไม่ได้รับผลกระทบจากเหตุการณ์นี้ คำแถลงอย่างเป็นทางการของ LayerZero ระบุว่า “แอปพลิเคชันอื่นๆ ทั้งหมดยังคงปลอดภัย” ซึ่งนัยที่ซ่อนอยู่คือ: ความปลอดภัยหรือไม่ปลอดภัย ขึ้นอยู่กับการตั้งค่าที่คุณเลือก

คำแนะนำอุตสาหกรรมทั่วไปคืออย่างน้อย 2-of-3 โดยผู้โจมตีต้องเจาะระบบโหนด DVN สองโหนดที่แยกจากกันพร้อมกันจึงจะสามารถปลอมแปลงข้อความได้ ทำให้ความสามารถในการรับข้อผิดพลาดเพิ่มขึ้นเป็น 33% การตั้งค่าความปลอดภัยสูงเช่น 5-of-9 สามารถเพิ่มความสามารถในการรับข้อผิดพลาดได้ถึง 55%

ปัญหาคือ ผู้สังเกตการณ์ภายนอกและผู้ใช้งานไม่สามารถมองเห็นการตั้งค่านี้ได้ แม้จะเรียกว่า “รองรับโดย LayerZero” ก็ตาม แต่ด้านหลังอาจเป็นความผิดพลาด 0% หรืออาจเป็นความผิดพลาด 55% ก็ได้ ทั้งสองอย่างนี้ในเอกสารต่างก็เรียกว่า DVN

โดวีย์ วาน นักลงทุนคริปโตผู้มีประสบการณ์ยาวนาน และเคยผ่านเหตุการณ์ Anyswap ได้เขียนตรงๆ บน X ว่า: “DVN ของ LayerZero กลับเป็น validator แบบ 1/1... สะพานข้ามโซลูชันทั้งหมดควรได้รับการทบทวนความปลอดภัยอย่างครอบคลุมทันที”

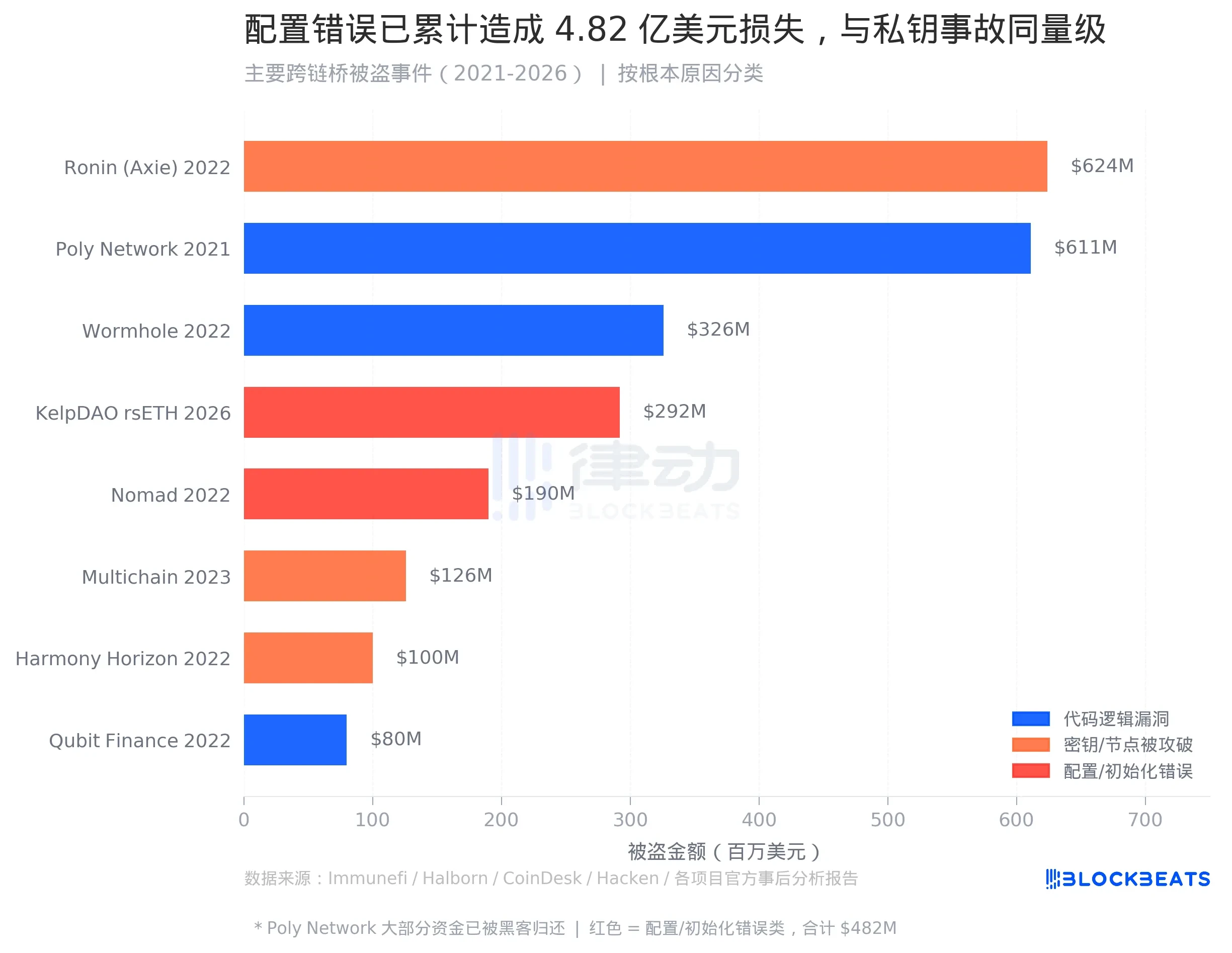

ในเดือนสิงหาคม 2022 พบช่องโหว่ในแพลตฟอร์มข้ามโซ่ Nomad ผู้โจมตีคัดลอกธุรกรรมการโจมตีครั้งแรก ปรับเล็กน้อย และพบว่าประสบความสำเร็จเช่นกัน—ทำให้ที่อยู่หลายร้อยแห่งเริ่มคัดลอกตามกัน และดึงเงินไปรวม 190 ล้านดอลลาร์สหรัฐภายในไม่กี่ชั่วโมง

การวิเคราะห์หลังเหตุการณ์ของ Nomad ระบุว่า แหล่งที่มาของช่องโหว่คือ “ในการอัปเกรดตามปกติ ได้เริ่มต้น trusted root เป็น 0x00” นี่คือข้อผิดพลาดในการตั้งค่าที่เกิดขึ้นในขั้นตอนการปรับใช้ ตรรกะการตรวจสอบ Merkle proof ไม่มีปัญหา และโค้ดเองก็ไม่มีข้อผิดพลาด ปัญหาคือค่าเริ่มต้นถูกกรอกผิด

ครั้งนี้ร่วมกับ Nomad ช่องโหว่ประเภทการตั้งค่า/เริ่มต้นได้ก่อให้เกิดความสูญเสียประมาณ 482 ล้านดอลลาร์สหรัฐ โดยในประวัติการถูกขโมยของสะพานข้ามโซลิเดีย ขนาดของหมวดหมู่นี้สามารถเทียบเท่ากับประเภทการรั่วไหลของกุญแจ (Ronin 624 ล้านดอลลาร์สหรัฐ Harmony 100 ล้านดอลลาร์สหรัฐ Multichain 126 ล้านดอลลาร์สหรัฐ รวมประมาณ 850 ล้านดอลลาร์สหรัฐ)

แต่การออกแบบผลิตภัณฑ์ในอุตสาหกรรมการตรวจสอบรหัสไม่เคยมุ่งเป้าไปที่หมวดหมู่นี้

ยังคงเป็นช่องโหว่ทางตรรกะของโค้ดที่ถูกพูดถึงมากที่สุดในอุตสาหกรรม เช่น Wormhole ถูกโจมตีสูญเสีย 326 ล้านดอลลาร์สหรัฐเนื่องจากหลีกเลี่ยงการตรวจสอบลายเซ็น และ Qubit Finance สูญเสีย 80 ล้านดอลลาร์สหรัฐจากเหตุการณ์เงินฝากปลอม กรณีเหล่านี้มีรายงานวิเคราะห์ช่องโหว่ที่สมบูรณ์ มีหมายเลข CVE ที่เปรียบเทียบได้ และมี PoC ที่สามารถทำซ้ำได้ เหมาะสำหรับการฝึกฝนและปรับปรุงเครื่องมือตรวจสอบ การกำหนดค่าระดับที่ไม่ได้เขียนไว้ในโค้ดจึงยากที่จะเข้าสู่วงจรการผลิตนี้

จุดที่ควรสังเกตคือ วิธีการกระตุ้นเหตุการณ์ทั้งสองครั้งนี้แตกต่างกันอย่างสิ้นเชิง Nomad เกิดจากความผิดพลาดในการอัปเกรดปกติโดยกรอกค่าเริ่มต้นผิด ในขณะที่ Kelp DAO แบบ 1-of-1 เป็นการเลือกการตั้งค่าอย่างตั้งใจ—โปรโตคอล LayerZero ไม่ได้ห้ามตัวเลือกนี้ และ Kelp DAO ก็ไม่ได้ละเมิดกฎใดๆ ของโปรโตคอล การตั้งค่าที่ “สอดคล้องกับกฎ” และค่าเริ่มต้นที่ “ผิดพลาด” กลับนำไปสู่ผลลัพธ์เดียวกัน

ตรรกะของการโจมตีครั้งนี้เรียบง่าย: ข้อความข้ามโซ่ที่ปลอมแปลงแจ้งกับ Ethereum Mainnet ว่า “มีผู้ใช้บนโซ่อื่นได้ล็อกทรัพย์สินที่มีมูลค่าเท่ากันแล้ว” ซึ่งกระตุ้นให้ mainnet สร้าง rsETH ขึ้นมา rsETH ที่สร้างขึ้นมานั้นไม่มีหลักประกันจริง แต่บันทึกบนโซ่ของมันถูกมองว่า “ถูกต้องตามกฎหมาย” และสามารถใช้เป็นหลักประกันได้ในโปรโตคอลการกู้ยืม

ผู้โจมตีจากนั้นกระจาย rsETH จำนวน 116,500 หน่วยไปยัง Aave V3 (Ethereum และ Arbitrum), Compound V3 และ Euler โดยยืมทรัพย์สินจริงรวมกว่า 236 ล้านดอลลาร์สหรัฐ ตามรายงานจากหลายแหล่ง ค่าเสียหายที่ Aave V3 ต้องรับผิดชอบอยู่ที่ประมาณ 177 ล้านดอลลาร์สหรัฐ เงินสำรอง WETH ของหน่วยงานด้านความปลอดภัยของ Aave ที่ชื่อ Umbrella สามารถใช้ดูดซับค่าเสียหายได้ประมาณ 50 ล้านดอลลาร์สหรัฐ ซึ่งครอบคลุมน้อยกว่าสามสิบเปอร์เซ็นต์ ส่วนที่เหลือจะถูกแบกรับโดยผู้ถือ aWETH

这笔账最后落到了那些只是想赚一点 WETH 利率的人身上。

LayerZero ยังคงร่วมมือกับองค์กรตอบสนองด้านความปลอดภัย SEAL Org ในการสอบสวน ณ เวลาที่รายงานนี้ออก และระบุว่าจะเผยแพร่รายงานวิเคราะห์หลังเหตุการณ์ร่วมกับ Kelp DAO หลังจากได้รับข้อมูลทั้งหมดแล้ว Kelp DAO ระบุว่ากำลังดำเนินการ “แก้ไขอย่างแข็งขัน”

ช่องโหว่ 293 ล้านดอลลาร์สหรัฐไม่ได้อยู่ในโค้ด คำว่า “ผ่านการตรวจสอบ” ไม่ได้ครอบคลุมตำแหน่งที่พารามิเตอร์นั้นตั้งอยู่