KuCoin เปิดตัวแนวคิดการสำรวจเกตเวย์การเข้ารหัสหลังยุคควอนตัม (Post-Quantum Cryptography - PQC)

การปฏิบัติด้านความปลอดภัยเชิงรุกที่มุ่งสำรวจโซลูชันความปลอดภัยสำหรับ Web2 และ Web3 ในยุคหลังควอนตัม

ในยุคที่เทคโนโลยีพัฒนาอย่างรวดเร็ว ความปลอดภัยเป็นเหมือนการเดินทางที่ต้องสำรวจและพัฒนาอย่างต่อเนื่อง เทคโนโลยีการคำนวณควอนตัม ซึ่งเป็นเทคโนโลยีล้ำสมัย นำมาซึ่งโอกาสใหม่ๆ อย่างมหาศาล แต่ในขณะเดียวกันก็สร้างภัยคุกคามระยะยาวต่อระบบการเข้ารหัสกุญแจสาธารณะในปัจจุบัน (เช่น RSA, ECC) ที่ช่วยปกป้องความปลอดภัยดิจิทัลทั่วโลก เมื่อเห็นแนวโน้มนี้ เราเลือกที่จะสำรวจเชิงรุกแทนที่จะนั่งรอเหตุการณ์อยู่เฉยๆ

วันนี้เรายินดีที่จะประกาศผลการสำรวจที่สำคัญ: KuCoin ร่วมกับโครงการโอเพ่นซอร์ส pqc-gateway (https://github.com/web3infra-foundation/pqc-gateway) ภายใต้มูลนิธิโครงสร้างพื้นฐาน Web3 (W3IF) และพันธมิตรทางเทคนิค flomesh.io ได้ดำเนินการพิสูจน์แนวคิด (Proof of Concept - POC) สำหรับเกตเวย์การเข้ารหัสที่ทนต่อควอนตัม (PQC) เสร็จสมบูรณ์และได้เปิดให้สาธารณชนเข้ามาทดลองใช้งาน นี่ถือเป็นก้าวที่สำคัญในเส้นทางอันยาวไกลของเราสู่ความปลอดภัยในยุคหลังควอนตัม

เกี่ยวกับมูลนิธิโครงสร้างพื้นฐาน Web3 (W3IF)

มูลนิธิ W3IF (เว็บไซต์ทางการ: https://web3infra.foundation/ ) เป็นมูลนิธิโอเพ่นซอร์สแบบไม่แสวงหาผลกำไรที่ตั้งอยู่ในฮ่องกง โดยมีเป้าหมายในการรวบรวมโครงการโครงสร้างพื้นฐาน Web3 แบบโอเพ่นซอร์สคุณภาพสูงจากทั่วโลก พร้อมทั้งส่งเสริมการสร้างระบบเทคโนโลยีแบบกระจายศูนย์ที่ครอบคลุมพื้นที่สำคัญ เช่น อัลกอริธึมฉันทามติ การพิสูจน์แบบ Zero-Knowledge การยืนยันตัวตนแบบ Decentralized Identity (DID) และการคำนวณอย่างน่าเชื่อถือ โครงการ pqc-gateway ซึ่งเป็นส่วนหนึ่งของความร่วมมือนี้ ถือเป็นหนึ่งในองค์ประกอบสำคัญของระบบนิเวศมูลนิธิ

- PQC หรือ Post-Quantum Cryptography หรือ Quantum-Resistant Cryptography หมายถึง การเข้ารหัสเชิงควอนตัมที่ไม่ได้อ้างอิงถึงอัลกอริธึมใดอัลกอริธึมหนึ่งโดยเฉพาะ แต่เป็นกลุ่มของอัลกอริธึมการเข้ารหัสรุ่นใหม่ที่ถูกพัฒนาขึ้นเพื่อรองรับการโจมตีจากคอมพิวเตอร์ควอนตัมในอนาคต

- ปัญหาหลักที่ PQC ต้องการแก้ไขคือ ความปลอดภัยของอัลกอริธึมการเข้ารหัสแบบอสมมาตรที่ใช้กันโดยทั่วไป (เช่น RSA, ECC) ซึ่งอิงอยู่บนความซับซ้อนทางคณิตศาสตร์ของปัญหาบางอย่าง อย่างไรก็ตาม คอมพิวเตอร์ควอนตัมสามารถใช้คุณสมบัติเฉพาะของคิวบิต (เช่น อัลกอริธึมของ Shor) เพื่อแก้ไขปัญหาเหล่านี้ได้ในเวลาอันสั้น ซึ่งเป็นภัยคุกคามต่อระบบความปลอดภัย ตั้งแต่การสื่อสารเครือข่ายไปจนถึงสินทรัพย์บล็อกเชนที่พึ่งพาอัลกอริธึมเหล่านี้

- คุณค่าของ PQC อยู่ที่การที่แม้จะมีคอมพิวเตอร์ควอนตัมที่ทรงพลังมาก การทำลายอัลกอริธึม PQC ก็ยังคงเป็นเรื่องที่ "ยากมาก" ในเชิงทฤษฎี PQC จึงมุ่งสร้างสะพานความปลอดภัยใหม่ที่สามารถข้ามไปสู่ "ยุคควอนตัม" ได้

องค์กรกำกับดูแลและองค์กรกำหนดมาตรฐานในระดับโลกได้ดำเนินการเชิงรุกเพื่อชี้ทิศทางและแสดงถึงความเร่งด่วนของการเปลี่ยนผ่านไปสู่ PQC ดังนี้

- สถาบันมาตรฐานและเทคโนโลยีแห่งชาติ (National Institute of Standards and Technology หรือ NIST) ได้เป็นผู้นำและเสร็จสิ้นการกำหนดมาตรฐานสำหรับชุดแรกของอัลกอริธึม PQC (เช่น Kyber, Dilithium เป็นต้น) ซึ่งเป็นการกำหนดเส้นทางเทคโนโลยีที่ชัดเจน [1] ในขณะเดียวกัน อัลกอริธึมอื่นๆ ได้เข้าสู่ร่างสุดท้าย และระบบนิเวศของ PQC กำลังเติบโตอย่างรวดเร็ว

- หน่วยงานความมั่นคงแห่งชาติ (National Security Agency หรือ NSA) ได้ประกาศยุทธศาสตร์ระดับชาติที่บังคับใช้ โดยกำหนดให้การเปลี่ยนแปลงจากอัลกอริธึมคีย์สาธารณะแบบดั้งเดิม (RSA, ECC) ต้องเสร็จสิ้นภายในปี 2030 และตั้งแต่ปี 2035 อุปกรณ์และซอฟต์แวร์ใหม่ทั้งหมดที่ใช้ในระบบรักษาความปลอดภัยแห่งชาติจะต้องใช้อัลกอริธึม PQC เท่านั้น [2].

- คณะกรรมการกำกับหลักทรัพย์และตลาดหลักทรัพย์แห่งสหรัฐอเมริกา (Securities and Exchange Commission หรือ SEC) ได้เริ่มเตรียมความพร้อมสำหรับอนาคต โดยร่างข้อเสนอสำหรับสถาบันการเงินระดับโลกในหัวข้อ "Post-Quantum Cryptography Readiness for the Financial Industry (PQFIF)" ซึ่งชี้ให้เห็นว่าความปลอดภัยที่ทนต่อควอนตัมกำลังจะกลายเป็นข้อกำหนดสำคัญสำหรับการปฏิบัติตามกฎระเบียบในภาคการเงิน [3].

ทั้งหมดนี้ชี้ให้เห็นว่า การเปลี่ยนผ่านสู่ PQC ไม่ใช่คำถามว่า "จะเกิดขึ้นหรือไม่" แต่คือ "เมื่อไหร่" และ "อย่างไร"

ในบริบทนี้ KuCoin ได้ร่วมมือกับโครงการโอเพ่นซอร์ส pqc-gateway และพันธมิตรทางเทคนิคflomesh.ioภายใต้ W3IF Foundation เพื่อเปลี่ยนการสำรวจเชิงทฤษฎีให้เป็นการนำไปใช้จริง เราได้ร่วมกันสร้างสภาพแวดล้อมต้นแบบ (Proof-of-Concept) สำหรับเกตเวย์ที่สามารถต้านทานการโจมตีด้วยคอมพิวเตอร์ควอนตัมได้

หลักการสำคัญคือ: ระหว่างการเชื่อมต่อ HTTPS ระหว่างเบราว์เซอร์ของผู้ใช้กับเซิร์ฟเวอร์ของ KuCoin อัลกอริทึมสำหรับการแลกเปลี่ยนคีย์และการยืนยันตัวตนจะถูกเปลี่ยนจาก RSA/ECC แบบดั้งเดิมไปเป็นอัลกอริทึมที่สามารถต้านทานการโจมตีด้วยคอมพิวเตอร์ควอนตัม (PQC) ตามร่างมาตรฐาน NIST

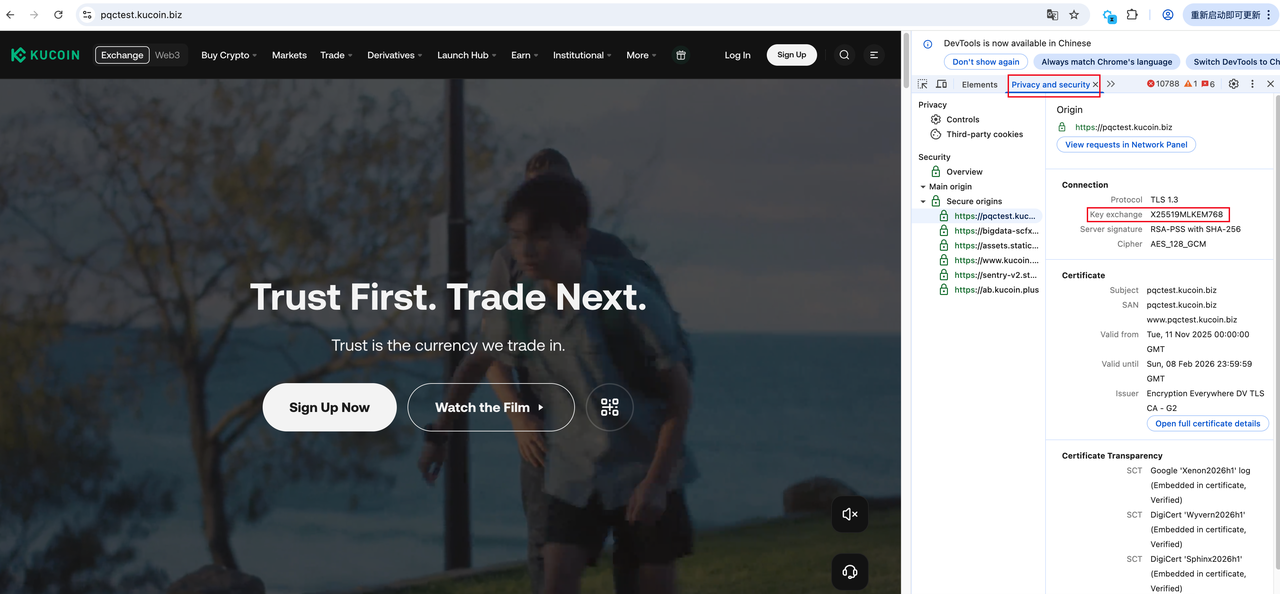

เราขอเชิญคุณมาสัมผัสผลลัพธ์เบื้องต้นนี้: เยี่ยมชมhttps://pqctest.kucoin.bizการเชื่อมต่อของคุณได้รับการปกป้องด้วยการเข้ารหัสที่ต้านทานการโจมตีด้วยคอมพิวเตอร์ควอนตัมแล้ว

เพื่อประสบการณ์ที่ดีที่สุด ขอแนะนำให้ใช้เบราว์เซอร์เวอร์ชันต่อไปนี้:

- Chrome: เวอร์ชัน 142.0.7444.135 ขึ้นไป

- Safari: เวอร์ชัน 26.0.1 ขึ้นไป

- Firefox: เวอร์ชัน 144.0.2 ขึ้นไป

ตัวอย่างเช่น ในเบราว์เซอร์ Chrome ให้กด F12 เพื่อเข้าสู่คอนโซล เลือกที่Securityจากนั้นในConnectionในส่วนKey exchangeหากเบราว์เซอร์ของคุณรองรับ PQC คุณจะเห็นว่าอัลกอริทึมการแลกเปลี่ยนคีย์ของคุณได้ใช้X25519MLKEM768ซึ่งเป็นอัลกอริทึม PQC ที่แสดงว่าการสื่อสารของคุณได้รับการปกป้องด้วย PQC แล้ว

การเปลี่ยน PQC จากมาตรฐานเชิงทฤษฎีไปสู่โซลูชันที่ใช้งานได้จริงในสภาพแวดล้อมการผลิตเต็มไปด้วยความท้าทาย ในการปฏิบัติ POC นี้ เราได้ศึกษาเชิงลึกเกี่ยวกับหลายประเด็นสำคัญร่วมกับทีมโครงการ pqc-gateway ของ W3IF Foundation และflomesh.ioซึ่งถือเป็น "พื้นที่ลึก" ที่อุตสาหกรรมต้องเผชิญโดยรวม:

1. ประสิทธิภาพและภาระที่เพิ่มขึ้น:ศิลปะของการบาลานซ์ระหว่างความปลอดภัยและประสิทธิภาพ รวมถึงเส้นทางการปรับปรุงในอนาคต

นี่คือความท้าทายโดยตรงที่สุดสำหรับการนำ PQC ไปใช้ โดยเฉพาะในสองด้านหลักคือ การประมวลผลและการสื่อสาร

- ภาระการประมวลผล:ภาระการคำนวณของอัลกอริธึม PQC ส่วนใหญ่นั้นสูงกว่า ECC ในปัจจุบันอย่างมาก ตัวอย่างเช่น ความเร็วในการสร้างลายเซ็นและตรวจสอบลายเซ็นของอัลกอริธึมลายเซ็น Dilithium ช้ากว่า ECDSA แบบดั้งเดิมหลายเท่าหรือแม้กระทั่งหลายสิบเท่า สำหรับเกตเวย์แพลตฟอร์มการเทรดประสิทธิภาพสูง เช่น KuCoin สิ่งนี้หมายถึงการเพิ่มขึ้นของภาระ CPU อย่างมีนัยสำคัญ ซึ่งอาจส่งผลโดยตรงต่ออัตราการประมวลผลคำสั่งและความหน่วงของระบบ

- ภาระการสื่อสาร (แบนด์วิดท์): นี่เป็นหนึ่งในจุดเจ็บปวดที่ใหญ่ที่สุดสำหรับ PQC ในปัจจุบัน

-

- การแลกเปลี่ยนคีย์: ขนาดของข้อความที่เข้ารหัสและ Public Key ของอัลกอริธึม Kyber นั้นอยู่ที่ประมาณ 1-2KB ในขณะที่ ECDH แบบดั้งเดิมมีขนาดเพียง 32-64 ไบต์

- ลายเซ็น: ขนาดของลายเซ็นใน Dilithium อยู่ที่ประมาณ 2-4KB ในขณะที่ลายเซ็น ECDSA โดยทั่วไปมีขนาดเพียง 64-128 ไบต์

- ความท้าทายของใบรับรองและโครงสร้างพื้นฐานคีย์สาธารณะ (PKI):

- การขยายขนาดของ Certificate Chain: TLS Certificate Chain มักประกอบด้วยใบรับรอง End-Entity Certificates, Intermediate CA Certificates และ Root CA Certificates หากใช้ลายเซ็น PQC ทั้งหมด ขนาดของ Certificate Chain อาจเพิ่มขึ้นเป็นหลายสิบ KB ซึ่งทำให้เบราว์เซอร์อาจต้องดาวน์โหลดข้อมูลใบรับรองหลายร้อย KB ในระหว่างกระบวนการ Handshake และส่งผลกระทบอย่างร้ายแรงต่อความเร็วในการโหลดหน้าแรกและประสบการณ์ของผู้ใช้

- ผลกระทบโดยรวมและวิธีแก้ไขในอนาคต: การ Handshake TLS 1.3 แบบสมบูรณ์ที่ใช้เฉพาะอัลกอริธึม PQC แทนอัลกอริธึมที่มีอยู่ อาจทำให้ปริมาณข้อมูลที่ส่งเพิ่มขึ้นถึง 10-20 เท่า ซึ่งถือเป็นความท้าทายใหญ่สำหรับกรณีที่ไวต่อความหน่วงของเครือข่ายและสภาพแวดล้อมที่แบนด์วิดท์จำกัด (เช่น เครือข่ายมือถือ)

ในอนาคต เราวางแผนที่จะทำงานร่วมกับ W3IF Foundation และพันธมิตรทางเทคนิคเพื่อร่วมสำรวจวิธีแก้ไขปัญหาอย่างเป็นระบบ:

-

- การใช้ฮาร์ดแวร์ช่วยประมวลผล: วิจัยการใช้ฮาร์ดแวร์เฉพาะทาง (เช่น Smart Network Cards, Cryptographic Acceleration Cards) เพื่อรองรับการคำนวณ PQC ที่มีความเข้มข้นสูง ช่วยลดภาระบน CPU เพื่อให้สามารถจัดการกับธุรกิจหลักได้

- เทคโนโลยีบีบอัดใบรับรอง: สำรวจอัลกอริธึมการบีบอัดที่มีประสิทธิภาพเพื่อจัดการกับขนาดของใบรับรอง PQC ที่มีขนาดใหญ่ ลดปริมาณข้อมูลที่ส่งโดยไม่กระทบต่อความปลอดภัย

- การเพิ่มประสิทธิภาพ Instruction Set ของ CPU: ส่งเสริมและนำ Instruction Set ของ CPU ที่ได้รับการปรับให้เหมาะสมสำหรับอัลกอริธึม PQC หลักๆ เพื่อเพิ่มประสิทธิภาพการคำนวณตั้งแต่รากฐาน

เป้าหมายของเราคือการบรรลุความสมดุลระหว่างความปลอดภัยและประสิทธิภาพด้วยนวัตกรรมทางเทคโนโลยีเหล่านี้ในที่สุด

2. โปรโตคอลและความสามารถในการทำงานร่วมกัน: ความซับซ้อนของการทำงานร่วมกันในเชิงนิเวศ

TLS เป็นระบบโปรโตคอลที่มีความซับซ้อน และการนำ PQC มาใช้จำเป็นต้องอาศัยความร่วมมือจากทุกฝ่าย ซึ่งรวมถึงการขยายโปรโตคอลและระบบใบรับรอง (certificate systems)

- การเข้ากันได้กับระบบนิเวศที่มีอยู่ และเส้นทางการปรับใช้อย่างค่อยเป็นค่อยไป: นวัตกรรมทางเทคโนโลยีที่ครอบคลุมและรุนแรงไม่ใช่เรื่องที่สามารถทำได้จริงในระดับโครงสร้างพื้นฐานอินเทอร์เน็ต ดังนั้นเส้นทางการปรับใช้อย่างค่อยเป็นค่อยไปจึงเป็นทางเลือกเดียวที่เหมาะสม

- แก้ไขความท้าทายด้านความเข้ากันได้: ใน POC นี้ เราสามารถแก้ไขปัญหาความเข้ากันได้กับระบบนิเวศที่มีอยู่ได้สำเร็จผ่านการออกแบบเกตเวย์ที่ชาญฉลาดและกลยุทธ์การเจรจาโปรโตคอล เกตเวย์ของเราสามารถระบุความสามารถในการรองรับ PQC ของไคลเอนต์ (เบราว์เซอร์) ได้อย่างชาญฉลาด สำหรับเบราว์เซอร์ที่ยังไม่รองรับ PQC เกตเวย์สามารถเปลี่ยนกลับไปใช้การเข้ารหัสแบบดั้งเดิมได้อย่างราบรื่น เพื่อให้มั่นใจว่าผู้ใช้ทุกคนสามารถเข้าถึงเว็บไซต์ได้อย่างราบรื่น ซึ่งเป็นการรับรองการใช้งานบริการอย่างมีประสิทธิภาพ ความก้าวหน้าข้อนี้ถือเป็นจุดสำคัญที่เราได้ประสบความสำเร็จจากการดำเนินการในครั้งนี้

- สถานะและข้อจำกัดในปัจจุบันของการรองรับเบราว์เซอร์: ทำไมคุณจึงเห็น PQC ในระดับการแลกเปลี่ยนกุญแจในปัจจุบันเท่านั้น

ในปัจจุบัน เบราว์เซอร์หลัก (Chrome, Safari, Firefox) อยู่ในช่วงเริ่มต้นของการรองรับ PQC โดยกลยุทธ์การรองรับของเบราว์เซอร์เหล่านี้ดำเนินไปอย่างค่อยเป็นค่อยไปและเป็นขั้นตอน:

-

- การให้ความสำคัญกับการรองรับการแลกเปลี่ยนกุญแจ: เวอร์ชันปัจจุบันของเบราว์เซอร์ส่วนใหญ่เน้นการรองรับอัลกอริทึม PQC (เช่น Kyber) ในขั้นตอนการแลกเปลี่ยนกุญแจเป็นหลัก เนื่องจากการแลกเปลี่ยนกุญแจมีผลโดยตรงต่อความปลอดภัยของกุญแจเซสชันสำหรับการสื่อสารในลำดับถัดไป ซึ่งมีความสำคัญอย่างยิ่งในการป้องกันการโจมตีแบบ 'store now, decrypt later' ดังนั้น เมื่อคุณเข้าถึงโดเมนทดสอบของเรา เบราว์เซอร์ของคุณจึงสามารถเจรจากุญแจเซสชันที่ต้านทานควอนตัมร่วมกับเกตเวย์ของเราโดยใช้อัลกอริทึม PQC ได้

- ความล่าช้าในการรองรับลายเซ็นดิจิทัล: ในทางตรงกันข้าม การสนับสนุนสำหรับลายเซ็นดิจิทัล (ซึ่งส่วนใหญ่ใช้ในการยืนยันตัวตนของเซิร์ฟเวอร์ เช่น การตรวจสอบความถูกต้องของโซ่ใบรับรอง) ยังคงอยู่ระหว่างการพัฒนาในเบราว์เซอร์ นั่นเป็นเหตุผลที่ในประสบการณ์ปัจจุบัน การนำ PQC ไปใช้งานส่วนใหญ่แสดงออกในระดับการแลกเปลี่ยนคีย์ อุตสาหกรรมทั้งหมดจำเป็นต้องรอให้เบราว์เซอร์และหน่วยงานออกใบรับรอง (CAs) ปรับตัวและรองรับในระดับการเซ็นลายเซ็นอย่างสมบูรณ์

3. การจัดการความปลอดภัยของข้อมูลคีย์ที่สำคัญ

การอัปเกรดการเข้ารหัสไม่ได้เป็นแค่เรื่องของการเปลี่ยนอัลกอริทึมเท่านั้น แต่ยังสร้างข้อกำหนดใหม่สำหรับการจัดการวงจรความปลอดภัยทั้งหมด การจะสร้าง เก็บ หมุนเวียน และทำลายคีย์ส่วนตัวที่สอดคล้องกับอัลกอริทึมของ PQC อย่างปลอดภัย โดยให้มั่นใจว่าข้อมูลที่อาจมีความซับซ้อนมากขึ้นนี้จะไม่รั่วไหล เป็นความท้าทายที่ซับซ้อนและสำคัญยิ่งกว่าการเปลี่ยนอัลกอริทึม เรากำลังปรับใช้และตรวจสอบระบบการจัดการคีย์ที่มีอยู่แล้วให้รองรับคุณสมบัติใหม่ของ PQC

แม้จะมีความท้าทายหลายประการ การตรวจสอบ POC ของเกตเวย์นี้ได้เปิดประตูสู่สถานการณ์การใช้งาน PQC ที่กว้างขึ้นสำหรับเรา ความปลอดภัยของแพลตฟอร์มการเทรดเป็นเพียงจุดเริ่มต้นเท่านั้น แต่ความปลอดภัยของบล็อกเชนเอง โดยเฉพาะความปลอดภัยของกระเป๋าเงินและสัญญาอัจฉริยะ ก็ยังคงเผชิญหน้ากับความท้าทายจากการคำนวณเชิงควอนตัม ในอนาคต เราจะขยายวิสัยทัศน์สำรวจไปยังฟิลด์บนเชน โดยมุ่งมั่นที่จะปกป้องความปลอดภัยของสินทรัพย์ดิจิทัลของผู้ใช้อย่างครอบคลุม:

- กระเป๋าเงินที่ต้านทานควอนตัม: การสำรวจการใช้อัลกอริทึม PQC เพื่อสร้างและเก็บคีย์ส่วนตัว หรือการสร้างแผนการเซ็นลายเซ็นที่ต้านทานควอนตัมเพื่อปกป้องสินทรัพย์ในกระเป๋าเงินจากภัยคุกคามของการคำนวณเชิงควอนตัมในอนาคตอย่างรากฐาน

- การใช้งาน DApp ที่ปลอดภัย: การสนับสนุนและส่งเสริมให้นักพัฒนา DApp ใช้อัลกอริทึม PQC สำหรับการยืนยันตัวตนของผู้ใช้และการเซ็นธุรกรรม เพื่อสร้างพื้นฐานความปลอดภัยหลังยุคควอนตัมสำหรับระบบนิเวศของแอปพลิเคชันแบบกระจายศูนย์ทั้งหมด

- ธุรกรรมบนเชนและสัญญาอัจฉริยะ: การวิจัยรูปแบบลายเซ็นธุรกรรมรุ่นใหม่และกลไกการตรวจสอบสัญญาอัจฉริยะที่เข้ากันได้กับ PQC เพื่อรับรองว่าการดำเนินการบนเชนยังคงปลอดภัยและเชื่อถือได้ในยุคควอนตัม

วิสัยทัศน์ของเราคือการสร้างระบบป้องกันความปลอดภัยที่ทนทานต่อการคำนวณควอนตัมแบบสามมิติ ตั้งแต่แพลตฟอร์มการเทรดไปจนถึงเครือข่ายบล็อกเชน ตั้งแต่บริการแบบรวมศูนย์ไปจนถึงแอปพลิเคชันแบบกระจายศูนย์ เพื่อปกป้องความปลอดภัยของทุกคนบนเครือข่ายบล็อกเชนอย่างแท้จริง

ความร่วมมือครั้งนี้ในรูปแบบ POC กับ W3IF Foundation, flomesh.io และโครงการโอเพนซอร์ส pqc-gateway รวมถึงการวิเคราะห์เชิงลึกของความท้าทายและการวางแผนอนาคต ถือเป็นจุดเริ่มต้นของ KuCoin บนเส้นทางอันยาวไกลของการโยกย้ายเข้าสู่ยุคหลังควอนตัม เราไม่กล้าที่จะอ้างว่าตัวเองสามารถแก้ปัญหาทั้งหมดได้ แต่เราเชื่อมั่นเสมอว่าการเริ่มต้นสำรวจ การลงมือปฏิบัติอย่างจริงจัง และความร่วมมืออย่างเปิดกว้าง คือวิธีที่ดีที่สุดในการรับมือกับความไม่แน่นอนในอนาคต

KuCoin ให้ความสำคัญกับความปลอดภัยของสินทรัพย์และข้อมูลของผู้ใช้อยู่เสมอ ผ่านการสำรวจอย่างครอบคลุม ตั้งแต่แพลตฟอร์มการเทรดไปจนถึงระบบนิเวศของบล็อกเชน เรามุ่งหวังไม่เพียงแต่จะเพิ่มความปลอดภัยในด้านเทคโนโลยีของเราเอง แต่ยังรวมถึงการสะสมแนวทางปฏิบัติที่ดีที่สุดเพื่อนำไปใช้ในอุตสาหกรรมเพื่อการนำ PQC ไปใช้อย่างมีประสิทธิภาพ เราหวังว่าจะได้ร่วมงานกับพันธมิตรและผู้ใช้มากยิ่งขึ้น เพื่อสร้างระบบนิเวศของสินทรัพย์ดิจิทัลที่ปลอดภัยยิ่งขึ้น และสามารถเผชิญหน้ากับยุคแห่งการประมวลผลในอนาคตได้อย่างมั่นใจ

เพราะความปลอดภัยที่แท้จริงเกิดจากความเคารพต่ออนาคต และการลงมือทำตั้งแต่วันนี้

ข้อมูลอ้างอิง:

[1] มาตรฐาน PQC ของ NIST: https://csrc.nist.gov/projects/post-quantum-cryptography/selected-algorithms-2022

[2] คำแนะนำด้านความปลอดภัยไซเบอร์ของ NSA - การโยกย้าย PQC: https://www.nsa.gov/Press-Room/Press-Releases-Statements/Press-Release-View/Article/3498776/post-quantum-cryptography-cisa-nist-and-nsa-recommend-how-to-prepare-now/

[3] SEC - ร่างข้อเสนอแนะของ PQFIF: https://www.sec.gov/files/cft-written-input-daniel-bruno-corvelo-costa-090325.pdf

คำปฏิเสธความรับผิดชอบ: หน้านี้แปลโดยใช้เทคโนโลยี AI (ขับเคลื่อนโดย GPT) เพื่อความสะดวกของคุณ สำหรับข้อมูลที่ถูกต้องที่สุด โปรดดูต้นฉบับภาษาอังกฤษ