การโจมตีแบบไซบิลคืออะไร? คู่มือฉบับสมบูรณ์เกี่ยวกับการตรวจจับ การป้องกัน และแนวทางแก้ไขในโลกจริง

ในโลกของเครือข่ายแบบกระจายอำนาจ ความเชื่อถือขึ้นอยู่กับแนวคิดที่ว่าผู้เข้าร่วมทุกคนเป็นตัวตนที่อ้างว่าเป็นอย่างแท้จริง แต่เกิดอะไรขึ้นเมื่อบุคคลหนึ่งแกล้งเป็น dozens หรือแม้แต่พันๆ บุคคลพร้อมกัน? นั่นคือหัวใจของ Sybil attack ภัยคุกคามที่ชาญฉลาดและยั่งยืนซึ่งท้าทายทุกอย่างตั้งแต่เครือข่ายที่เน้นความเป็นส่วนตัวอย่าง Tor ไปจนถึงโครงการ blockchain ขนาดใหญ่และการแจกแอร์ดรอป

คู่มือนี้อธิบายแนวคิดนี้อย่างตรงไปตรงมา คุณจะเห็นว่าการโจมตีเหล่านี้เกิดขึ้นอย่างไร ความเสียหายที่อาจเกิดขึ้น ตัวอย่างจริงจากปีที่ผ่านมา และสิ่งสำคัญที่สุดคือวิธีที่ทีมงานตรวจจับ การหยุดยั้งก่อนที่จะเริ่มต้น และการแก้ไขปัญหาหากมีการรั่วไหลผ่านไปได้ ไม่ว่าคุณจะดำเนินการโหนด ร่วมลงคะแนนในการกำกับดูแล หรือเพียงถือครองคริปโต การเข้าใจการโจมตีแบบไซบิลจะช่วยปกป้องความสมบูรณ์ของระบบที่เราทุกคนพึ่งพา

การโจมตีแบบไซบิลคืออะไร?

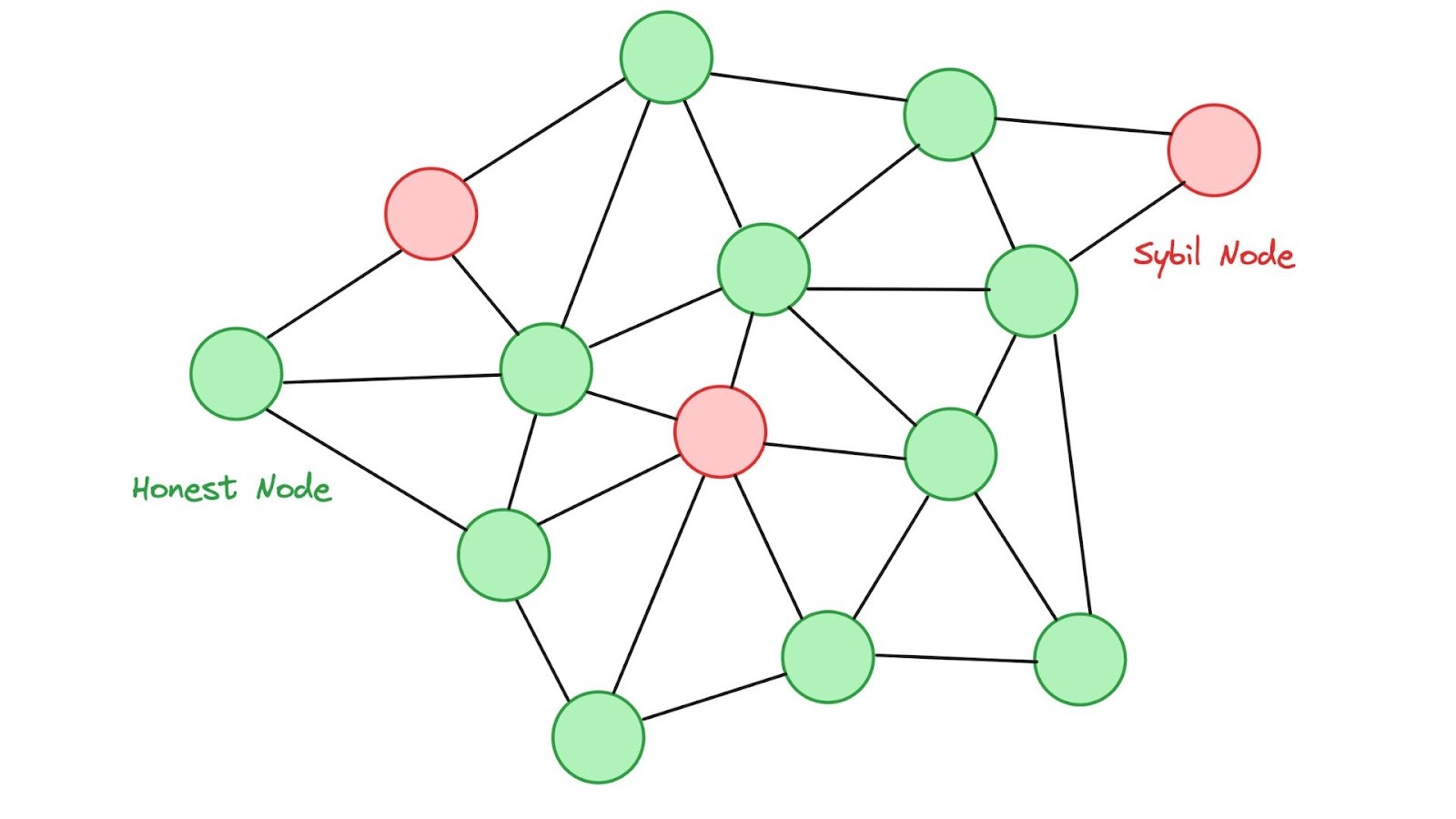

การโจมตีแบบไซบิลเกิดขึ้นเมื่อบุคคลเดียวหรือกลุ่มเล็กๆ สร้างตัวตนปลอมหลายตัว—มักเรียกว่าโหนดไซบิลหรือบัญชีไซบิล เพื่อให้ได้อิทธิพลที่มากเกินไปภายในเครือข่ายแบบเพียร์ทูเพียร์ ชื่อนี้มาจากหนังสือ Sybil ปี 1973 ซึ่งเล่าเรื่องของผู้หญิงที่มีบุคลิกหลายอย่าง ในวงการเทคโนโลยี คำนี้ได้รับการยอมรับหลังจากนักวิจัย Brian Zill และ John R. Douceur ได้เน้นย้ำถึงปัญหานี้ในระบบเพียร์ทูเพียร์ยุคต้นๆ รอบปี 2000 Douceur ชี้ให้เห็นจุดอ่อนพื้นฐาน: หากไม่มีหน่วยงานกลางหรืออุปสรรคที่มีต้นทุนสูง เครือข่ายจะไม่สามารถระบุได้ง่ายว่าผู้เข้าร่วมจำนวนมากที่ดูเหมือน “แยกจากกัน” จริงๆ แล้วเป็นผู้เล่นคนเดียวที่สวมหน้ากากต่างๆ กัน

ในแง่ของบล็อกเชน ผู้โจมตีจะสร้างวอลเล็ตปลอมนับร้อยหรือหลายพันแห่ง, โหนด หรือบัญชีผู้ตรวจสอบความถูกต้อง เหล่านี้จะแสดงพฤติกรรมปกติในเบื้องต้น; บางทีอาจส่งต่อธุรกรรมอย่างซื่อสัตย์หรือได้รับคะแนนชื่อเสียงเล็กน้อย ทำให้เครือข่ายมองว่าพวกเขาเป็นสมาชิกชุมชนที่ชอบธรรม เมื่อผู้โจมตีมีตัวตนปลอมเพียงพอแล้ว เขาก็จะเปลี่ยนกลยุทธ์ อาจลงคะแนนเสียงเหนือผู้เข้าร่วมที่ซื่อสัตย์ในข้อเสนอการกำกับดูแล ปิดกั้นธุรกรรมบางอย่าง หรือแม้แต่พยายามโจมตีแบบ 51% เพื่อเขียนประวัติย้อนหลังบนโซ่

คิดว่ามันเหมือนเมืองเล็กๆ ที่มีผู้อยู่อาศัยคนหนึ่งมาประชุมชุมชนพร้อมบัตรประจำตัวปลอมร้อยใบ และลงคะแนนเสียงในทุกประเด็น ระบบดูเหมือนประชาธิปไตยบนกระดาษ แต่ผลลัพธ์กลับไม่เป็นธรรมเลย

วิธีการทำงานของไซบิลแอตแทค

การโจมตีแบบไซบิลมาในหลายรูปแบบ แต่ล้วนพึ่งพาเทคนิคเดียวที่เรียบง่าย: การทำให้เครือข่ายเต็มไปด้วยตัวตนปลอมที่มีต้นทุนในการสร้างแทบจะไม่มีเลย ผู้โจมตีไม่จำเป็นต้องมีทักษะการแฮกขั้นสูงในกรณีส่วนใหญ่ แค่มีความสามารถในการสร้างและจัดการบัญชีหลายรายการที่ดูเหมือนผู้ใช้หรือโหนดทั่วไป

การโจมตีแบบโดยตรงกับการโจมตีแบบอ้อม

การโจมตีแบบตรงเกิดขึ้นเมื่อโหนดปลอมสื่อสารโดยตรงกับโหนดที่ซื่อสัตย์ ผู้เข้าร่วมที่แท้จริงไม่มีวิธีใดที่ชัดเจนในการระบุว่าผู้มาใหม่เป็นของปลอม ดังนั้นพวกเขาจึงยอมรับข้อมูล การลงคะแนน หรือบล็อกของผู้มาใหม่โดยไม่ตั้งข้อสงสัย การโจมตีเหล่านี้สามารถแพร่กระจายอิทธิพลได้อย่างรวดเร็วเนื่องจากไม่มีชั้นป้องกันระหว่างผู้โจมตีกับเครือข่ายที่เหลือ

การโจมตีแบบอ้อมนั้นซับซ้อนและแอบแฝงมากกว่า

แทนที่จะเชื่อมต่อโดยตรง ผู้โจมตีจะส่งอิทธิพลผ่านโหนดตัวกลาง บางครั้งเป็นตัวรับที่ถูกยึดครอง บางครั้งเป็นตัวรับที่บริสุทธิ์สมบูรณ์ โหนดที่ซื่อสัตย์ไม่เคยมีปฏิสัมพันธ์กับแหล่งที่มาของความไม่ดีเดิม ทำให้การโจมตียากต่อการติดตามและตรวจจับ ข้อมูลที่ไม่ดีเดินทางผ่านตัวแทนเหล่านี้ ค่อยๆ ทำให้การตัดสินใจหรือการตกลงกันเป็นพิษโดยไม่ก่อให้เกิดสัญญาณเตือนทันที

แผนการดำเนินการทั่วไปของผู้โจมตี

ในทางปฏิบัติ การโจมตีแบบไซบิลส่วนใหญ่จะดำเนินตามขั้นตอนสามขั้นตอนที่ชัดเจน ซึ่งดูเหมือนเป็นเรื่องปกติเมื่อคุณเห็นรูปแบบนี้

เริ่มต้นด้วยการสร้างตัวตน ผู้โจมตีสร้างที่อยู่วอลเล็ตหลายโหล หลายร้อย หรือแม้แต่หลายล้านที่อยู่ โดยใช้เครื่องมืออัตโนมัติที่ทำให้กระบวนการนี้มีต้นทุนต่ำและรวดเร็ว บนบล็อกเชนหลายแห่ง การสร้างที่อยู่ใหม่ต้องใช้ทรัพยากรน้อยมาก ซึ่งเป็นเหตุผลที่ทำให้การโจมตีนี้ได้ผลดีในระยะแรก

ถัดไปคือการสร้างชื่อเสียง ตัวตนปลอมไม่ได้กระทำการในทางที่ผิดทันที แต่แทนที่จะแสดงพฤติกรรมเหมือนผู้เข้าร่วมปกติ โดยส่งธุรกรรมขนาดเล็ก วางเดิมพันจำนวนโทเค็นน้อยๆ หรือเพียงแค่ส่งข้อมูลผ่านเครือข่าย ระยะเวลานี้อาจใช้เวลาหลายวันหรือหลายสัปดาห์ เพื่อให้โหนด Sybil สามารถสะสมคะแนนความเชื่อถือ สร้างประวัติบนบล็อกเชน และกลมกลืนกับผู้ใช้ที่ถูกต้อง

สุดท้ายก็มาถึงการยึดอำนาจ เมื่อตัวตนปลอมถึงจุดวิกฤต ผู้โจมตีจะเปิดสวิตช์ พวกเขาใช้เสียงข้างมากที่สร้างขึ้นนี้เพื่อส่งผลต่อกลไกการให้ความเห็นชอบ ชี้นำการลงคะแนนเสียงในการกำกับดูแล ปิดกั้นธุรกรรม หรือจัดการการไหลของข้อมูล ในเครือข่ายที่ใช้พิสูจน์งาน ผู้โจมตีอาจพยายามควบคุมพลังการแฮชเพียงพอโดยการรันโหนดจำนวนมากที่มีพลังงานต่ำ ในเครือข่ายที่ใช้พิสูจน์การ Stake พวกเขาจะกระจายการ Stake ขนาดเล็กไปยังบัญชีหลายบัญชีเพื่อหลีกเลี่ยงการกระตุ้นกลไกป้องกันทางเศรษฐกิจ ในกรณีการเก็บแอร์ดรอป เป้าหมายนั้นง่ายและตรงไปตรงมากว่า: รับรางวัลหลายครั้งโดยอ้างว่าเป็นผู้ใช้หลายคนพร้อมกัน

แนวทางแบบชั้นนี้อธิบายว่าทำไมการโจมตีแบบไซบิลจึงยังคงมีประสิทธิภาพแม้บนเครือข่ายที่ดูเหมือนปลอดภัย ขั้นตอนแรกๆ ดูเหมือนปกติอย่างสมบูรณ์ ดังนั้นเครื่องมือตรวจจับมักพลาดการระบุจนกว่าความเสียหายจะเกิดขึ้นแล้ว การเข้าใจขั้นตอนเหล่านี้ช่วยให้ทีมออกแบบการป้องกันที่ดีขึ้น และช่วยให้ผู้ใช้ทั่วไปเข้าใจได้ชัดเจนยิ่งขึ้นว่าควรสังเกตอะไรเมื่อมีส่วนร่วมในโปรโตคอลหรือโปรแกรมแรงจูงใจใหม่ๆ

ความเสียหายที่แท้จริง: ผลกระทบต่อเครือข่ายบล็อกเชน

ผลกระทบยังลึกซึ้งกว่าเพียงความไม่สะดวกสบาย การโจมตีแบบไซบิลที่ประสบความสำเร็จสามารถทำลายเสาหลักสามประการที่บล็อกเชนส่วนใหญ่สัญญาไว้: ความปลอดภัย การกระจายอำนาจ และความเป็นส่วนตัว

การโจมตีแบบ 51% และการใช้จ่ายซ้ำ

หนึ่งในผลลัพธ์ที่น่ากลัวที่สุดคือการโจมตีแบบ 51% ที่รวมกับการใช้จ่ายซ้ำสองครั้ง หากโหนดที่มีเจตนาไม่ดีสามารถควบคุมทรัพยากรของเครือข่ายเกินครึ่งหนึ่ง ไม่ว่าจะผ่านพลังการคำนวณในระบบพิสูจน์งานหรือโทเค็นที่ Stake ในระบบพิสูจน์การถือครอง ผู้โจมตีจะได้รับความสามารถในการจัดเรียงใหม่หรือแม้แต่ยกเลิกธุรกรรมล่าสุด

สิ่งนี้ขัดต่อสัญญาพื้นฐานของความแน่นอนบนบล็อกเชน Ethereum Classic เคยประสบกับเหตุการณ์นี้อย่างเจ็บปวดในปี 2020 เมื่อผู้โจมตีใช้พลังการแฮชส่วนใหญ่เพื่อดำเนินการใช้จ่ายซ้ำอย่างซับซ้อน ซึ่งสุดท้ายได้ขโมย ETC ไปมากกว่า 5 ล้านดอลลาร์สหรัฐ เหตุการณ์นี้เตือนทุกคนถึงความเปราะบางของบล็อกเชนที่มีขนาดเล็กหรือปลอดภัยน้อยกว่าเมื่อเกิดการควบคุมแบบ Sybil

การเซ็นเซอร์และการแยกเครือข่าย

นอกจากการขโมยอย่างชัดเจนแล้ว การโจมตีแบบไซบิลยังสามารถทำให้เกิดการเซ็นเซอร์อย่างมีอำนาจและการแยกเครือข่ายได้ ผู้โจมตีสามารถปฏิเสธการส่งบล็อกหรือธุรกรรมจากผู้ใช้ที่ซื่อสัตย์ ทำให้ส่วนหนึ่งของชุมชนเงียบลงอย่างมีประสิทธิภาพ ในรูปแบบที่ซับซ้อนยิ่งขึ้น พวกเขาสามารถแยกโหนดเฉพาะบางแห่งและให้ข้อมูลเท็จแก่พวกมัน ซึ่งเป็นรูปแบบหนึ่งของการโจมตีแบบอีคลิปส์

โหนดเป้าหมายเชื่อว่ายังคงเชื่อมต่อกับเครือข่ายโดยรวม แต่ในความเป็นจริง มันทำงานภายในฟองสบู่ที่ถูกจัดการ ความแยกตัวแบบนี้สามารถหน่วงเวลาการยืนยัน บิดเบือนข้อมูลตลาด หรือขัดขวางผู้ใช้ไม่ให้เห็นสถานะที่แท้จริงของโซ่ ทำลายความเชื่อมั่นอย่างเงียบๆ โดยไม่กระตุ้นการเตือนภัยทันที

การละเมิดความเป็นส่วนตัว

เครือข่ายที่เน้นความเป็นส่วนตัวรู้สึกถึงผลกระทบอย่างรุนแรงเป็นพิเศษ ในระบบเช่น Tor หรือสกุลเงินที่เน้นความเป็นส่วนตัวเช่น Monero ผู้โจมตีที่ควบคุมโหนดเข้าและออกจำนวนมากสามารถเริ่มเชื่อมโยงที่อยู่ IP กับธุรกรรมเฉพาะเจาะจง ซึ่งโจมตีโดยตรงต่อความเป็นส่วนตัวที่ผู้ใช้คาดหวัง Monero เผชิญกับการโจมตีแบบนี้เป็นเวลา 10 วันในเดือนพฤศจิกายน 2020 เป้าหมายนั้นชัดเจน: ทำลายความเป็นส่วนตัวของผู้ใช้โดยสังเกตรูปแบบการรับส่งข้อมูลผ่านโหนดที่เป็นอันตราย

แม้ว่าโปรโตคอล Dandelion++ ของเครือข่ายจะช่วยจำกัดความเสียหาย แต่ความพยายามดังกล่าวได้ชี้ให้เห็นว่ากลยุทธ์ Sybil สามารถเปลี่ยนจุดแข็งอย่างการส่งต่อแบบกระจายศูนย์ให้กลายเป็นจุดอ่อนร้ายแรงเมื่อมีผู้เข้าร่วมปลอมจำนวนมากเข้ามาผสมผสาน

การจัดการที่แทรกแซง

องค์กรอัตโนมัติแบบกระจายศูนย์ (DAOs) มีความเสี่ยงเป็นพิเศษเนื่องจากมักอิงระบบการลงคะแนนเสียงตามน้ำหนักโทเค็นหรือหนึ่งคนหนึ่งเสียง เมื่อผู้โจมตีปล่อยวอลเล็ต Sybil จำนวนมากเข้าสู่ระบบนิเวศ พวกเขาสามารถชี้นำข้อเสนอให้เป็นไปตามความต้องการของตน

การอัปเกรดที่เป็นอันตรายอาจผ่านไปได้ เงินทุนในคลังอาจถูกเปลี่ยนจุดประสงค์ หรือเสียงของชุมชนที่ชอบธรรมอาจถูกกลบเสียง ผลลัพธ์ไม่ใช่แค่การตัดสินใจที่ไม่ดีในวันนี้ แต่ยังรวมถึงการค่อยๆ ทำลายความเชื่อมั่นในกระบวนการกำกับดูแลโดยตรง ผู้ใช้เริ่มสงสัยว่าการลงคะแนนเสียงของตนหรือของผู้อื่นนั้นจริงๆ แล้วมีความหมายหรือไม่

แอร์ดรอปและการใช้ประโยชน์จากแรงจูงใจ

โครงการที่พยายามให้รางวัลแก่ผู้ใช้ที่แท้จริงกลับพบว่าการแจกโทเค็นของตนถูกยึดไป ในปี 2025 บริษัทวิเคราะห์บล็อกเชน Bubblemaps ได้ระบุวอลเล็ตที่เชื่อมโยงกันประมาณ 100 แห่งบนแอร์ดรอปของ MYX Finance ที่อ้างสิทธิ์โทเค็นประมาณ 9.8 ล้านหน่วย มูลค่าประมาณ 170 ล้านดอลลาร์สหรัฐในขณะนั้น ซึ่งอ้างว่ามาจากบุคคลเดียว

แอร์ดรอปของ LayerZero ในปี 2024 ได้ให้กรณีศึกษาที่มีชื่อเสียงอีกกรณีหนึ่ง ทีมงานร่วมกับ Nansen และ Chaos Labs ได้ระบุที่อยู่มากกว่า 800,000 แห่งว่าเป็น Sybils คิดเป็นประมาณ 13% ของวอลเล็ตที่มีสิทธิ์ พวกเขายังดำเนินโปรแกรมรายงานตนเองและระบบบัลลังก์เพื่อส่งเสริมความซื่อสัตย์ ทำให้การต่อสู้นี้กลายเป็นเกมล่าเหยื่อที่ดำเนินต่อไป

เหตุการณ์เหล่านี้แสดงให้เห็นว่าการโจมตีแบบไซบิลไม่ได้แค่ขโมยเงินทุน แต่ยังทำลายความเชื่อมั่นในระบบนิเวศทั้งหมด

ตัวอย่างจากโลกจริงที่เปลี่ยนเกม

ประวัติศาสตร์ให้บทเรียนที่ชัดเจน การโจมตีเครือข่าย Tor ในปี 2014 เห็นผู้ดำเนินการหนึ่งรายรันรีเลย์ 115 ตัวจากที่อยู่ IP เดียวกัน ทำให้พวกเขามีอิทธิพลผิดปกติต่อการจัดเส้นทางการรับส่งข้อมูลและการระบุตัวตนผู้ใช้ การโจมตีแบบเดียวกันแต่มุ่งเป้ามากขึ้นเกิดขึ้นอีกครั้งกับ Tor ในปี 2020 โดยมุ่งเป้าไปที่ผู้ใช้ Bitcoin ที่ใช้เส้นทางผ่านเครือข่าย

บนบล็อกเชน การโจมตี 51% ของ Verge ในปี 2021 ลบประวัติธุรกรรมประมาณ 200 วัน แต่ทีมงานสามารถกู้คืนได้ภายในไม่กี่วัน การต่อสู้ซ้ำๆ ของ Ethereum Classic ในปี 2020 แสดงให้เห็นว่าบล็อกเชนขนาดเล็กที่มีอัตราแฮชต่ำยังคงเป็นเป้าหมายที่น่าดึงดูด

การเก็บแอร์ดรอปได้กลายเป็นสนามรบสมัยใหม่ที่เด่นชัดที่สุด โครงการต่างๆ ตอนนี้มักเผยแพร่รายงาน Sybil ร่วมมือกับบริษัทวิเคราะห์ข้อมูล และทดลองโปรแกรมบอนตี้ กรณีของ MYX Finance ในปี 2025 ทำให้หลายคนตกใจ เพราะขนาดของเงินกว่า 170 ล้านดอลลาร์สหรัฐที่ถูกกล่าวอ้างว่าถูกส่งผ่านกลุ่มเล็กๆ บ่งชี้ถึงการใช้อัตโนมัติขั้นสูง หรือตามที่บางคนคาดเดา อาจเป็นการกระทำจากภายใน

ทีมงานได้คัดค้าน โดยเน้นย้ำว่ารางวัลส่วนใหญ่ไปถึงนักเทรดและผู้ให้สภาพคล่องที่ชอบธรรม ขณะเดียวกันก็ยอมรับความจำเป็นในการใช้ตัวกรองที่เข้มงวดยิ่งขึ้นในโปรแกรมส่งเสริมในอนาคต

เรื่องราวเหล่านี้พิสูจน์สิ่งหนึ่ง: ไม่มีเครือข่ายใดปลอดภัยจากภัยคุกคาม แต่ทีมที่ดีที่สุดจะมองการต้านทานแบบไซบิลเป็นกระบวนการที่ต่อเนื่อง ไม่ใช่การแก้ไขเพียงครั้งเดียว

ตรวจจับการโจมตีแบบไซบิลก่อนที่จะก่อให้เกิดความเสียหาย

การตรวจจับคือครึ่งหนึ่งของสงคราม ทีมงานมองหาลักษณะที่ผู้ใช้แท้จริงไม่มีวันแสดงออก:

-

การเชื่อมโยง IP และที่อยู่: โหนดหรือวอลเล็ตหลายแห่งที่ใช้ช่วง IP เดียวกันหรือเติมเงินจากวอลเล็ตของแพลตฟอร์มแลกเปลี่ยนเดียวกันอย่างต่อเนื่องในเวลาอันสั้น

-

การวิเคราะห์พฤติกรรม: กลุ่มบัญชีที่มีการโต้ตอบกันเฉพาะภายในกลุ่ม ดำเนินการฝากถอนมูลค่าต่ำซ้ำๆ หรือเปิดใช้งานในเวลาเดียวกันอย่างแม่นยำ

-

กราฟความเชื่อทางสังคม: อัลกอริทึมเช่น SybilRank, SybilGuard หรือเครือข่ายประสาทเทียมแบบกราฟรุ่นใหม่ แสดงวิธีการเชื่อมต่อของโหนด ชุมชนที่ซื่อสัตย์มักก่อตัวเป็นเครือข่ายหนาแน่นและเชื่อมโยงกันอย่างกว้างขวาง; กลุ่ม Sybil มีลักษณะเหมือนเกาะที่แยกจากกันโดยมีการเชื่อมโยงที่แท้จริงน้อย

-

การเรียนรู้ของเครื่องและการวิเคราะห์บนโซ่: เครื่องมือจากบริษัทเช่น Nansen หรือ Bubblemaps สแกนกราฟธุรกรรมเพื่อค้นหาคลัสเตอร์ที่น่าสงสัย ในงานวิเคราะห์แอร์ดรอปของ Linea Nansen ได้ระบุที่อยู่เกือบ 40% เป็น Sybils หลังจากปรับเกณฑ์เพื่อปกป้องผู้ใช้รายย่อยที่ถูกต้องที่ใช้หลายวอลเล็ต

การวิจัยขั้นสูงยังสำรวจการเรียนรู้แบบร่วมมือแบบกระจายศูนย์ ซึ่งโหนดจะฝึกโมเดลการตรวจจับร่วมกันโดยไม่ต้องแชร์ข้อมูลดิบ เพื่อระบุความผิดปกติแบบเรียลไทม์ในขณะที่รักษาความเป็นส่วนตัว

กลยุทธ์การป้องกันที่ได้ผลจริง

การป้องกันที่แข็งแกร่งที่สุดทำให้การสร้างตัวตนปลอมมีต้นทุนสูงหรือเป็นไปไม่ได้

กลไกการบรรลุข้อตกลงเป็นแนวป้องกันชั้นแรก

กลไกการบรรลุข้อตกลงสร้างการป้องกันพื้นฐานสำหรับบล็อกเชนส่วนใหญ่ หลักฐานการทำงาน (Proof-of-Work) ซึ่งใช้โดย Bitcoin ต้องการพลังการประมวลผลจริงในการสร้างและดูแลโหนด ผู้โจมตีไม่สามารถสร้างตัวตนนับพันที่ใช้ทรัพยากรน้อยได้ เพราะแต่ละตัวตนต้องใช้ฮาร์ดแวร์และไฟฟ้าจริง ความเป็นจริงทางเศรษฐกิจนี้ทำให้การโจมตีแบบไซบิลในระดับใหญ่หายากบนเครือข่าย PoW ที่พัฒนาเต็มที่

Proof-of-Stake ซึ่งเห็นได้ชัดใน Ethereum ได้ยกมาตรฐานขึ้นอีกขั้นโดยการบังคับให้ผู้เข้าร่วมล็อกทรัพย์สินที่มีค่า ณ จุดหนึ่ง การเป็นตัวตรวจสอบต้องใช้ ETH 32 ต่อโหนด จำนวนนี้ทำให้การดำเนินการหลายตัวตนแยกจากกันเป็นเรื่องที่เจ็บปวดทางการเงินสำหรับผู้โจมตีส่วนใหญ่ ความเสี่ยงในการสูญเสียทุนที่ถูก Stake สำหรับพฤติกรรมที่ไม่ซื่อสัตย์ยังเพิ่มอีกแรงผลักดันที่ทรงพลัง

Delegated Proof-of-Stake นำชั้นอีกชั้นหนึ่งเข้ามา แทนที่จะอนุญาตให้มีโหนดไม่จำกัด ชุมชนจะเลือกกลุ่มตัวแทนที่เชื่อถือได้จำนวนน้อยกว่ามาจัดการการตรวจสอบ ตัวแทนเหล่านี้มีแรงจูงใจสูงที่จะกระทำอย่างซื่อสัตย์ เพราะโพสิชันและรางวัลของพวกเขาขึ้นอยู่กับการสนับสนุนจากชุมชน ทำให้โหนดแบบ Sybil ยากที่จะได้รับอิทธิพลที่มีความหมาย

การพิสูจน์ตัวตนและกระบวนการยืนยันตัวตน

โครงการบางโครงการไม่ได้จำกัดเพียงต้นทุนทางเศรษฐกิจ แต่ยังแก้ไขปัญหาตัวตนโดยตรงผ่าน Proof-of-Personhood ตัวอย่างเช่น Worldcoin ใช้การสแกนลักษณะทางชีวภาพของลูกตาเพื่อยืนยันว่าแต่ละบัญชีเป็นของมนุษย์หนึ่งคนเท่านั้น แนวทางนี้มีเป้าหมายเพื่อบังคับใช้ระบบ “คนหนึ่งคน หนึ่งเสียง” อย่างแท้จริง

ข้อกำหนด KYC หรือการยืนยันผ่านโทรศัพท์อย่างง่ายอาจสร้างความยุ่งยากให้กับผู้ใช้ แต่ช่วยเพิ่มต้นทุนในการสร้างบัญชีปลอมอย่างมาก แม้ว่าวิธีเหล่านี้จะก่อให้เกิดการถกเถียงเกี่ยวกับความเป็นส่วนตัว แต่ยังคงมีประสิทธิภาพสูงในการจำกัดจำนวนตัวตนแบบ Sybil ที่ผู้โจมตีสามารถสร้างได้

ระบบชื่อเสียงและการควบคุมแบบมีลำดับชั้น

ระบบชื่อเสียงและระดับชั้นนำเข้าสู่เวลาและพฤติกรรมเป็นการป้องกันเพิ่มเติม โหนดใหม่จะได้รับการพิจารณาด้วยความระมัดระวังจนกว่าจะพิสูจน์ตัวเอง ผู้เข้าร่วมที่มีอายุยาวนานจะค่อยๆ ได้รับอำนาจการลงคะแนนที่สูงขึ้น ความสำคัญในการกำกับดูแล หรืออิทธิพลที่มากขึ้นทั่วเครือข่าย

โครงสร้างนี้ป้องกันไม่ให้ตัวตนปลอมที่เพิ่งสร้างขึ้นก่อความเสียหายทันที

กราฟความเชื่อทางสังคมและระบบการรับรองช่วยขับเคลื่อนสิ่งนี้ต่อไป สมาชิกที่มีประสบการณ์ต้อง “รับรอง” สมาชิกใหม่ผ่านการเชื่อมต่อบนโซ่ที่มองเห็นได้ อัลกอริทึมวิเคราะห์ความสัมพันธ์ระหว่างโหนด ทำให้สามารถระบุและจำกัดกลุ่มที่แยกจากกันของบัญชีที่น่าสงสัยได้ง่ายขึ้น

เครื่องมือที่ปรับแต่งได้และแนวทางหลายชั้น

นักพัฒนายังคงติดตั้งเครื่องมือเฉพาะที่ปรับแต่งให้เหมาะกับเครือข่ายเฉพาะ เช่น ตารางแฮชกระจายอย่าง Kademlia ซึ่งใช้โดย Invisible Internet Project (I2P) ทำให้ยากต่อการโจมตีเครือข่ายด้วยโหนดปลอมที่ประสานงานกัน การให้คะแนนชื่อเสียงโดยใช้สัญญาอัจฉริยะสามารถตัดสตีกหรือลดอิทธิพลอัตโนมัติเมื่อตรวจพบพฤติกรรมไม่ดี

ในทางปฏิบัติ โครงการที่มีความทนทานที่สุดไม่ได้พึ่งพาวิธีใดวิธีหนึ่งเพียงอย่างเดียว แต่รวมหลายชั้นของต้นทุนทางเศรษฐกิจจากกลไกการประนีประนอม การตรวจสอบตัวตนผ่าน Proof-of-Personhood หรือ KYC การสร้างชื่อเสียงตามเวลา และอุปสรรคทางเทคนิคที่ออกแบบมาเฉพาะ หลักการนำทางยังคงคงที่: การมีส่วนร่วมอย่างซื่อสัตย์ควรยังคงถูกและง่าย ในขณะที่ความพยายามในการขยายขนาดอย่างเป็นอันตรายจะกลายเป็นค่าใช้จ่ายสูงเกินไปในแง่ของเงิน ระยะเวลา หรือความซับซ้อนทางเทคนิค

ปรัชญาหลายชั้นนี้อธิบายว่าทำไมเครือข่ายที่มีความเป็นผู้ใหญ่จึงมีความต้านทานต่อการโจมตีแบบไซบิลเพิ่มขึ้นเรื่อยๆ ตลอดหลายปีที่ผ่านมา ภัยคุกคามใหม่แต่ละอย่างจะกระตุ้นให้เกิดการปรับปรุง ทำให้การป้องกันกลายเป็นแนวทางที่พัฒนาต่อเนื่อง แทนที่จะเป็นรายการตรวจสอบที่คงที่

วิธีแก้ไขการโจมตีแบบไซบิลหลังจากเกิดขึ้นแล้ว

แม้แต่การป้องกันที่ดีที่สุดก็สามารถถูกทดสอบได้ เมื่อการโจมตีลอดผ่านไปได้ ความเร็วและความโปร่งใสมีความสำคัญ

-

การกรองและยกเว้นทันที: ทีมวิเคราะห์ข้อมูลบนโซ่เพื่อแบล็กลิสต์กลุ่มที่เกี่ยวข้อง ในแอร์ดรอป หมายถึงการลบวอลเล็ตที่เป็น Sybil ก่อนแจกโทเค็น รายการสาธารณะของ LayerZero และโปรแกรมบั๊กตี้ที่ดำเนินอยู่แสดงให้เห็นว่าการมีส่วนร่วมของชุมชนสามารถเร่งกระบวนการทำความสะอาดได้อย่างไร

-

การระงับการกำกับดูแลฉุกเฉิน: หากการลงคะแนนดูเหมือนถูกจัดการ โครงการสามารถระงับข้อเสนอ ทบทวนหลักฐาน และยกเลิกการตัดสินใจ โปรโตคอลบางแห่งส่งการควบคุมกลับไปยัง multisig หรือทีมหลักที่เชื่อถือได้ชั่วคราวจนกว่าสถานการณ์จะสงบ

-

การยกระดับมาตรฐานทางเศรษฐกิจ: หลังจากเหตุการณ์หนึ่ง ทีมงานอาจเพิ่มข้อกำหนดการstaking หรือเพิ่มกฎ collateral ใหม่ เพื่อให้การโจมตีในอนาคตมีต้นทุนสูงขึ้น

-

การรีเซ็ตชื่อเสียงและการรับรอง: โหนดใหม่หรือที่น่าสงสัยจะสูญเสียสิทธิ์ในการลงคะแนนเสียงจนกว่าจะพิสูจน์ตัวเองผ่านเวลา โหนดที่มีความน่าเชื่อถือสามารถรับรองผู้อื่นโดยอ้อมผ่านคะแนนความเชื่อมั่นแบบกราฟ

-

การอัปเดตโปรโตคอล: โหนดสามารถปฏิเสธการเชื่อมต่อจาก IP ซ้ำกัน บังคับใช้ความหลากหลายทางภูมิศาสตร์ หรือกำหนดขีดจำกัดการเชื่อมต่อเข้า การตรวจสอบหลังการโจมตีมักเปิดเผยว่ามีวิธีแก้ไขง่ายๆ เช่น การเลือกโหนดแบบสุ่มที่ดีขึ้น

กระบวนการนี้รู้สึกเหมือนเกมล่าเหยื่อ แต่แต่ละรอบทำให้เครือข่ายฉลาดขึ้น การฟื้นตัวที่แท้จริงยังรวมถึงการสื่อสารอย่างชัดเจน การเผยแพร่ผลการค้นพบ การอธิบายการตัดสินใจ และบางครั้งการชดเชยผู้ใช้ที่ได้รับผลกระทบ เพื่อสร้างความเชื่อมั่นอีกครั้ง

ความท้าทายและข้อพิจารณาสำหรับเส้นทางข้างหน้า

ไม่มีโซลูชันใดที่สมบูรณ์แบบ การตรวจสอบตัวตนอย่างเข้มงวดอาจขัดกับหลักการเรื่องความเป็นส่วนตัวของคริปโต การพิสูจน์ตัวตนด้วยชีวมิติสร้างคำถามเกี่ยวกับการเข้าถึงและความเป็นส่วนตัวของข้อมูล การกรองอย่างรุนแรงเกินไปอาจกีดกันผู้ใช้ที่ถูกต้องซึ่งใช้วอลเล็ตหลายแห่ง

โซ่ที่เล็กกว่าหรือใหม่กว่ายังคงมีความเสี่ยงสูงกว่าเพราะขาดอัตราแฮชหรือความลึกทางเศรษฐกิจเทียบเท่า Bitcoin หรือ Ethereum วัฒนธรรมแอร์ดรอปเองก็สร้างแรงจูงใจให้เกิดการฟาร์ม ทำให้การเปิดตัวโทเค็นทุกครั้งกลายเป็นเป้าหมายที่อาจถูกโจมตี

ภัยคุกคามที่เกิดขึ้นใหม่รวมถึงการอัตโนมัติที่ขับเคลื่อนด้วยปัญญาประดิษฐ์ซึ่งเลียนแบบพฤติกรรมของมนุษย์ได้อย่างน่าเชื่อถือยิ่งขึ้น ในทางบวก ปี 2025 และ 2026 ได้เห็นความก้าวหน้าอย่างรวดเร็วในการตรวจจับด้วยการเรียนรู้ของเครื่อง ระบบชื่อเสียงแบบกระจายศูนย์ และแนวทางแบบผสมผสานที่รวมต้นทุนทางเศรษฐกิจเข้ากับกราฟทางสังคม

นักลงทุนและผู้ใช้สามารถป้องกันตัวเองได้โดยการสนับสนุนโครงการที่เผยแพร่แผนการป้องกัน Sybil อย่างชัดเจน ใช้การตกลงกันแบบที่ผ่านการทดสอบมาแล้ว และจ้างผู้ตรวจสอบภายนอก การเก็บสินทรัพย์ไว้ในวอลเล็ตแบบฮาร์ดแวร์และหลีกเลี่ยงลิงก์ที่น่าสงสัยยังคงเป็นมาตรการพื้นฐานแต่จำเป็น

สรุป

การโจมตีแบบไซบิลเตือนเราให้รู้ว่าการกระจายอำนาจไม่ได้เกิดขึ้นเองโดยอัตโนมัติ; มันต้องการการเฝ้าระวังอย่างต่อเนื่อง ตั้งแต่ยุคแรกๆ ของ Tor ไปจนถึงการแข่งขันแอร์ดรอปที่ซับซ้อนในปี 2024–2025 การโจมตีเหล่านี้ได้เปิดเผยจุดอ่อน แต่ยังผลักดันนวัตกรรมใหม่ๆ โครงการที่มองการต้านทานไซบิลเป็นระบบที่มีชีวิต โดยรวมถึงการมีส่วนร่วมที่มีต้นทุนสูง การตรวจจับอย่างชาญฉลาด เครื่องมือของชุมชน และแผนการฟื้นตัวอย่างรวดเร็ว จะมีโอกาสสูงสุดในการคงความทนทาน

เมื่อบล็อกเชนขยายตัวลึกเข้าสู่การเงินในชีวิตประจำวัน การบริหารจัดการ และแม้แต่การใช้งานในโลกจริง เช่น อุตสาหกรรม IoT ความสามารถในการแยกแยะผู้เข้าร่วมที่แท้จริงออกจากผู้ปลอมแปลงที่ฉลาดจะเป็นตัวกำหนดว่าเครือข่ายใดจะเติบโตได้ ข่าวดีคือ เครื่องมือเหล่านี้มีอยู่แล้ว บทเรียนต่างๆ เป็นสาธารณะ และชุมชนยังคงเรียนรู้ต่อไป การติดตามข้อมูลอย่างสม่ำเสมอคือขั้นตอนแรกในการรักษาความซื่อสัตย์ของเครือข่าย

หากคุณพบว่าคู่มือนี้มีประโยชน์ ลองสำรวจเพิ่มเติมเกี่ยวกับความปลอดภัยของบล็อกเชน หรือแบ่งปันประสบการณ์ของคุณเกี่ยวกับการกรองแบบไซบิลในความคิดเห็น เพื่อการป้องกันแบบปฏิบัติจริง ให้พิจารณาใช้วอลเล็ตแบบฮาร์ดแวร์ และติดตามโครงการที่ให้ความสำคัญกับความโปร่งใสเกี่ยวกับแรงจูงใจและการกำกับดูแล อย่าหยุดสงสัย อย่าหยุดรักษาความปลอดภัย และยังคงสร้างบนรากฐานที่มั่นคง

คำถามที่พบบ่อย

1. บล็อกเชนทั้งหมดมีความเสี่ยงต่อการโจมตีแบบไซบิลหรือไม่?

เครือข่ายแบบเพียร์ทูเพียร์ทุกเครือข่ายมีความเสี่ยงในเชิงทฤษฎี แต่โซ่ที่สุกงอมซึ่งใช้ proof-of-work หรือ proof-of-stake จะทำให้การโจมตีในระดับใหญ่มีต้นทุนสูงมาก เครือข่ายที่เล็กกว่าหรือมีความปลอดภัยต่ำยังคงมีความเสี่ยงมากกว่า

2. คุณตรวจจับการโจมตีแบบไซบิลได้อย่างไร?

มองหาคลัสเตอร์ของวอลเล็ตหรือโหนดที่มีแหล่งที่มาของการระดมทุนเดียวกัน มีพฤติกรรมเหมือนกัน หรือไม่มีการเชื่อมต่อความเชื่อถือทางสังคมที่แท้จริงในกราฟความเชื่อถือทางสังคม บริษัทวิเคราะห์และอัลกอริทึมกราฟเป็นผู้ดำเนินการหลัก

3. ความแตกต่างระหว่างการโจมตีแบบไซบิลโดยตรงและโดยอ้อมคืออะไร

การโจมตีแบบตรงเป็นการที่โหนดปลอมพูดคุยโดยตรงกับโหนดที่ซื่อสัตย์ การโจมตีแบบอ้อมจะส่งผลกระทบผ่านโหนดกลาง ทำให้ยากต่อการติดตามตัวผู้โจมตีต้นทาง

4. การพิสูจน์การ Stake สามารถป้องกันการโจมตีแบบ Sybil ได้อย่างสมบูรณ์ไหม

มันทำให้ต้นทุนสูงขึ้นอย่างมาก เพราะแต่ละตัวตนต้องมีการ Stake ที่แท้จริงที่เสี่ยง แต่ผู้โจมตีที่ฉลาดยังสามารถกระจายการ Stake ขนาดเล็กไปยังบัญชีจำนวนมากได้ หากไม่เพิ่มชั้นความปลอดภัยเพิ่มเติม เช่น การตรวจสอบชื่อเสียงหรือตัวตน

5. เกิดอะไรขึ้นในคดีซิบิลของแอร์ดรอป LayerZero?

ทีมงานระบุที่อยู่ที่น่าสงสัยกว่า 800,000 ที่อยู่โดยใช้พันธมิตรด้านการวิเคราะห์และการรายงานจากชุมชน แล้วปรับการแจกจ่ายเพื่อให้รางวัลแก่ผู้ใช้ที่แท้จริง

6. โครงการฟื้นตัวหลังจากการโจมตีที่ประสบความสำเร็จได้อย่างไร?

พวกเขาบล็อกโหนดที่เป็นอันตราย หยุดการกำกับดูแล ย้อนกลับการตัดสินใจที่ผิดพลาดหากเป็นไปได้ และอัปเดตโปรโตคอล การสื่อสารอย่างชัดเจนช่วยฟื้นความเชื่อมั่นของชุมชน

7. KYC เป็นวิธีเดียวในการหยุดการโจมตีแบบ Sybil หรือไม่?

ไม่ แม้จะมีประสิทธิภาพ แต่ก็เสียความเป็นส่วนตัว โครงการหลายแห่งนิยมใช้วิธีแบบไฮบริดที่สมดุลระหว่างความปลอดภัยและการกระจายอำนาจผ่านต้นทุนทางเศรษฐกิจ ระบบชื่อเสียง และการวิเคราะห์กราฟ

8. ผู้ใช้ควรสังเกตสิ่งใดเพื่อหลีกเลี่ยงการเป็นส่วนหนึ่งของแผนการซิบิล?

โปรดระมัดระวังคำแนะนำการ “ทำฟาร์ม” ที่สัญญาว่าจะได้รับรางวัลง่ายๆ ผ่านวอลเล็ตหลายสิบแห่ง การเข้าร่วมอย่างถูกต้องมักจะดูเหมือนกิจกรรมทั่วไปและหลากหลาย มากกว่าการทำซ้ำแบบสคริปต์

ข้อจำกัดความรับผิดชอบด้านความเสี่ยง: เนื้อหานี้มีจุดประสงค์เพื่อให้ข้อมูลเท่านั้น และไม่ถือเป็นคำแนะนำด้านการเงิน การลงทุน หรือกฎหมาย การลงทุนในคริปโตเคอเรนซีมีความเสี่ยงและระดับความผันผวนสูง โปรดทำการวิจัยด้วยตนเองและปรึกษาผู้เชี่ยวชาญที่มีคุณสมบัติเหมาะสมก่อนตัดสินใจทางการเงินใดๆ ผลการดำเนินงานในอดีตไม่รับประกันผลลัพธ์หรือผลตอบแทนในอนาคต

คำปฏิเสธความรับผิดชอบ: หน้านี้แปลโดยใช้เทคโนโลยี AI (ขับเคลื่อนโดย GPT) เพื่อความสะดวกของคุณ สำหรับข้อมูลที่ถูกต้องที่สุด โปรดดูต้นฉบับภาษาอังกฤษ