การโจมตีอินเทอร์เฟซ CoW Swap อธิบาย: การยึดครอง DNS วิธีการทำงาน และวิธีป้องกันวอลเล็ตของคุณใน DeFi

2026/04/22 11:00:00

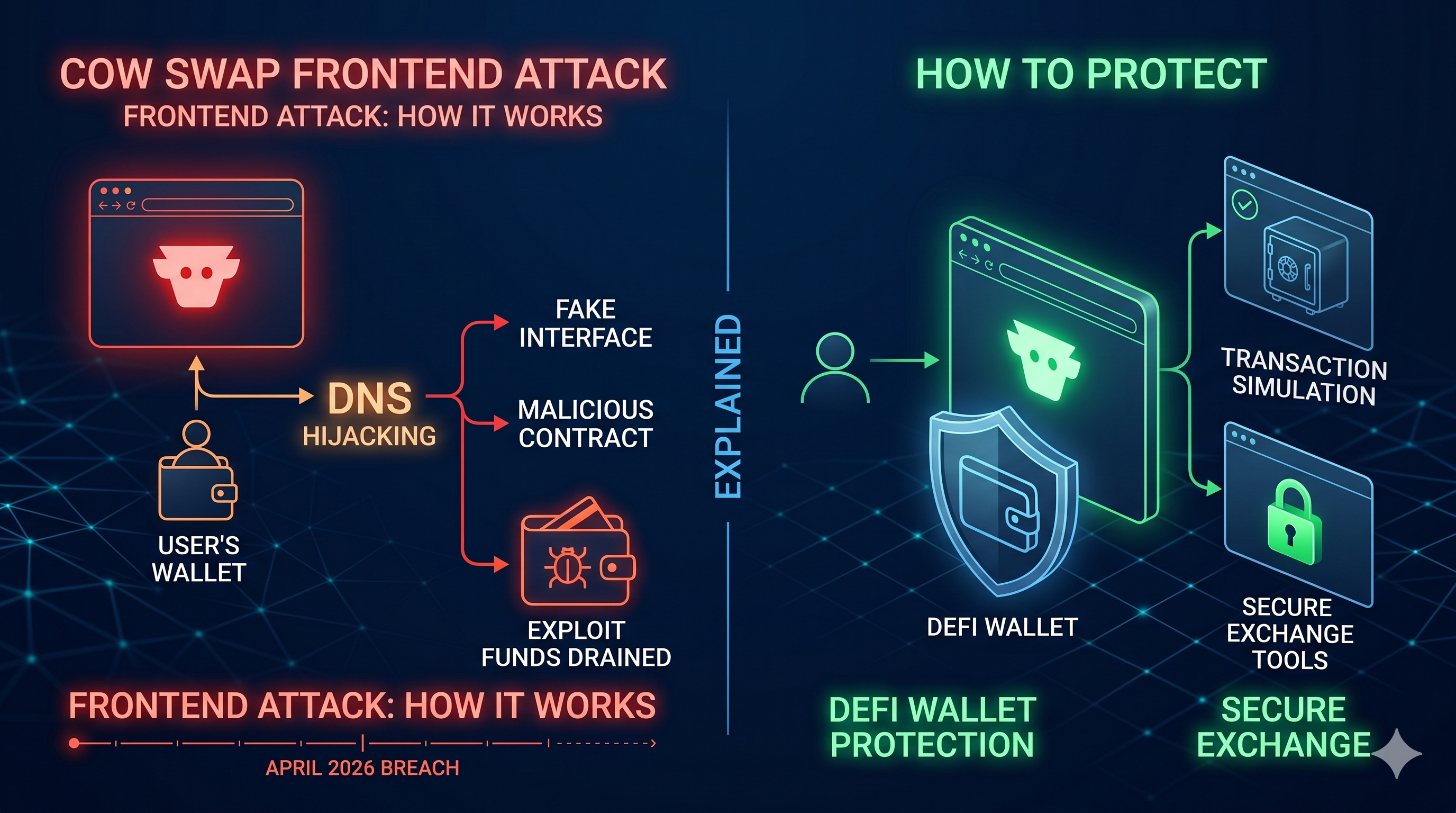

ในโลกของฟินเทคแบบกระจายศูนย์ที่มีการเดิมพันสูง ความปลอดภัยมักถูกพูดถึงในแง่ของการตรวจสอบสัญญาอัจฉริยะและช่องโหว่บนโซ่ อย่างไรก็ตาม การโจมตี CoW Swap ในเดือนเมษายน 2026 ได้เป็นการเตือนอย่างรุนแรงว่า ส่วนที่เปราะบางที่สุดของ DApp ไม่ได้เป็นโค้ดเสมอไป แต่คืออินเทอร์เฟซ โดยผู้โจมตีสามารถยึดครองระบบชื่อโดเมน (DNS) เพื่อขโมยเงินกว่า 1.2 ล้านดอลลาร์สหรัฐจากผู้ใช้ที่คิดว่าพวกเขากำลังใช้งานแพลตฟอร์มที่เชื่อถือได้

บทความนี้อธิบายว่าการโจมตีแบบ CoW Swap DNS เกิดขึ้นได้อย่างไร ทำไมการโจมตีผ่านหน้าเว็บจึงกลายเป็นอาวุธที่แฮกเกอร์นิยมใช้ในปี 2026 และขั้นตอนเฉพาะที่คุณต้องดำเนินการเพื่อให้มั่นใจว่าวอลเล็ตของคุณยังปลอดภัย เมื่อเว็บไซต์ “อย่างเป็นทางการ” ไม่สามารถเชื่อถือได้อีกต่อไป

ประเด็นสำคัญ

-

ในวันที่ 14 เมษายน 2026 โดเมน cow.fi ถูกยึดครอง ทำให้ผู้ใช้ถูกเปลี่ยนเส้นทางไปยังเว็บไซต์หลอกลวงที่มีอันตรายซึ่งดูดเงินจากวอลเล็ตที่เชื่อมต่อ

-

ไม่เหมือนกับการโจมตีสัญญาอัจฉริยะ การโจรกรรม DNS จะควบคุมเส้นทางระหว่างเบราว์เซอร์ของคุณกับเซิร์ฟเวอร์ ทำให้เว็บไซต์ปลอมดูเหมือนเว็บไซต์จริงอย่างสมบูรณ์

-

ผู้โจมตี CoW Swap ใช้เอกสารปลอมและช่องโหว่ในห่วงโซ่อุปทานของกระบวนการลงทะเบียนโดเมน .fi เพื่อเข้าควบคุม

-

ผู้ใช้ควรพึ่งพาเครื่องมือจำลองธุรกรรมและวอลเล็ตแบบฮาร์ดแวร์ที่แสดงข้อมูลธุรกรรมดิบจริง ไม่ใช่แค่สิ่งที่เว็บไซต์แสดง

-

หากคุณมีปฏิสัมพันธ์กับ CoW Swap ระหว่างช่วงเวลาที่เกิดการโจมตี คุณต้องเพิกถอนสิทธิ์ทั้งหมดโดยใช้เครื่องมือเช่น Revoke.cash ทันที

การโจมตี DNS ของ CoW Swap ในเดือนเมษายน 2026: เกิดอะไรขึ้น?

ในภูมิทัศน์ DeFi ปัจจุบัน เรามักจะสมมติว่าตราบใดที่สัญญาอัจฉริยะของโปรโตคอลได้รับการตรวจสอบแล้ว เงินทุนของเราจะปลอดภัย อย่างไรก็ตาม เหตุการณ์เมื่อวันที่ 14 เมษายน 2026 ได้พิสูจน์แล้วว่าโครงสร้างพื้นฐานเว็บที่อยู่ระหว่างผู้ใช้กับบล็อกเชนเป็นเป้าหมายขนาดใหญ่ที่มักถูกป้องกันไม่เพียงพอ การโจมตี CoW Swap ไม่ใช่ความล้มเหลวของโค้ดแบบกระจายศูนย์ แต่เป็นการใช้ประโยชน์อย่างชาญฉลาดจากระบบชื่อโดเมนแบบรวมศูนย์ (DNS)

เส้นเวลาของการถูกโจมตี

เหตุการณ์เริ่มขึ้นประมาณ 14:54 น. ตามเวลามาตรฐานสากลเมื่อวันที่ 14 เมษายน เมื่อทีม CoW Swap ตรวจพบความผิดปกติในการแก้ไขโดเมน

cow.fi ภายในไม่กี่นาที ได้ชัดเจนว่าหน้าเว็บอย่างเป็นทางการถูกยึดครองในระดับผู้ลงทะเบียน-

14:54 น. UTC: พบการละเมิดความปลอดภัย ผู้โจมตีได้เปลี่ยนเส้นทางการรับส่งข้อมูลจาก

swap.cow.fiไปยังที่อยู่ IP ที่เป็นอันตรายซึ่งโฮสต์เวอร์ชันจำลองที่เหมือนทุกพิกเซลของอินเทอร์เฟซการซื้อขาย -

15:41 น. UTC: CoW DAO ได้ออกคำเตือนสาธารณะเร่งด่วนผ่านสื่อสังคมออนไลน์ โดยขอให้ผู้ใช้หยุดการโต้ตอบทั้งหมดกับเว็บไซต์ดังกล่าวและเพิกถอนสิทธิ์ใดๆ ที่ได้อนุญาตไว้เมื่อเร็วๆ นี้

-

18:30 น. UTC: เพื่อรักษาความต่อเนื่องของบริการและปกป้องผู้ใช้ ทีมงานได้เริ่มการย้ายแบบฉุกเฉินไปยังโดเมนสำรอง cow.finance

-

15 เมษายน: หลังจากประสานงานอย่างเข้มข้นกับหน่วยงานลงทะเบียน .fi และ Gandi SAS โดเมนเดิม

cow.fiได้รับการกู้คืนและรักษาความปลอดภัยด้วย RegistryLock ภายในเวลาประมาณ 26 ชั่วโมงหลังจากการถูกขโมยครั้งแรก

ผลกระทบและขาดทุน

แม้การโจมตีจะมีระยะเวลาสั้น แต่ผลกระทบมีความสำคัญเนื่องจากปริมาณสภาพคล่องที่สูงมักไหลผ่าน CoW Protocol ข้อมูลเบื้องต้นหลังเหตุการณ์ประเมินว่าความสูญเสียของผู้ใช้ทั้งหมดอยู่ที่ประมาณ 1.2 ล้านดอลลาร์สหรัฐ

การขโมยที่มีชื่อเสียงที่สุดเกี่ยวข้องกับนักเทรดคนเดียวที่ไม่รู้ตัวว่าได้โต้ตอบกับ frontend ที่เป็นอันตราย ทำให้สูญเสีย 219 ETH (มีมูลค่ามากกว่า 750,000 ดอลลาร์สหรัฐในขณะนั้น) ผู้โจมตีใช้สคริปต์ “wallet drainer” ที่แสดงให้ผู้ใช้เห็นเหมือนเป็นการอนุมัติโทเค็นมาตรฐาน แต่จริงๆ แล้วเป็นการอนุญาตอย่างกว้างขวางที่ให้ผู้โจมตีสามารถเคลื่อนย้ายสินทรัพย์ได้

ที่สำคัญ CoW Swap ยืนยันว่าสัญญาบนโซ่ แอปพลิเคชันแบ็กเอนด์ และเครือข่ายผู้แก้ปัญหาทั้งหมดยังคงปลอดภัยอย่างสมบูรณ์ โครงสร้างพื้นฐานของโปรโตคอลหลักไม่เคยถูกโจมตี ช่องโหว่นี้มีอยู่เพียงในห่วงโซ่อุปทานการลงทะเบียนโดเมน โดยผู้โจมตีใช้เอกสารระบุตัวตนปลอมเพื่อหลอกเจ้าหน้าที่ผู้ให้บริการให้ส่งมอบการควบคุม DNS

โครงสร้างของการโจมตี DNS: วิธีการทำงาน

ในการโจมตีแบบแฮ็ก รหัสพื้นฐานจะถูกใช้ประโยชน์ ในขณะที่การยึดครอง จะมีการเบี่ยงเบนโครงสร้างพื้นฐาน ที่นำไปสู่ รหัสนั้น ลองนึกภาพว่าผู้โจรไม่ได้ขโมยกุญแจบ้านคุณ แต่เปลี่ยนป้ายถนนเพื่อให้คุณขับรถไปยังบ้านจำลองที่ไม่ใช่ของแท้

การโจมตีซัพพลายเชนการลงทะเบียนโดเมน

ผู้ใช้ DeFi ส่วนใหญ่เชื่อว่าความปลอดภัยของโดเมนมีลักษณะกระจายศูนย์เท่ากับบล็อกเชน แต่จริงๆ แล้วมันยังคงเป็นจุดอ่อนที่มีการรวมศูนย์มากที่สุดแห่งหนึ่งใน Web3 ในกรณีของ CoW Swap ผู้โจมตีไม่ได้เจาะเข้าไปยังเซิร์ฟเวอร์ภายในของ CoW DAO แต่พวกเขาโจมตีห่วงโซ่อุปทาน โดยเฉพาะหน่วยงานจดทะเบียนของฟินแลนด์และผู้ให้บริการจดทะเบียน

โดยใช้เทคนิคทางสังคมที่ซับซ้อนและเอกสารประจำตัวปลอม ผู้โจมตีได้โน้มน้าวเจ้าหน้าที่สนับสนุนของผู้ลงทะเบียนให้เชื่อว่าพวกเขาคือเจ้าของโดเมน

cow.fi อย่างถูกต้อง เมื่อเข้าถึงบัญชีผู้ดูแลระบบแล้ว พวกเขาไม่ได้ลบเว็บไซต์ แต่เปลี่ยนบันทึก DNS A ให้ชี้ไปยังเซิร์ฟเวอร์ที่ปลอดภัยของ CoW Swap และหันไปยังเซิร์ฟเวอร์ที่เป็นอันตรายซึ่งโฮสต์โดย Cloudflare ที่พวกเขาควบคุมเว็บไซต์หลอกลวง "Shadow"

เมื่อ DNS ถูกเปลี่ยนเส้นทาง ผู้ใช้ทุกคนที่พิมพ์

swap.cow.fi จะถูกนำส่งไปยังเวอร์ชัน "เงา" ของเว็บไซต์ อินเทอร์เฟซปลอมนี้มีความแม่นยำถึงพิกเซล มักใช้ CSS และทรัพยากรภาพของเว็บไซต์ต้นฉบับเพื่อให้ดูเหมือนกับแพลตฟอร์มจริงแกนหลักของเว็บไซต์แฝงนี้คือสคริปต์ดูดเงินในวอลเล็ต เมื่อผู้ใช้เชื่อมต่อวอลเล็ตของตน สคริปต์จะ:

-

สแกนเพื่อค้นหาสินทรัพย์: ระบุโทเค็นและ NFT ที่มีมูลค่าสูงที่สุดในวอลเล็ตของผู้ใช้ทันที

-

สร้างใบอนุญาตที่เป็นอันตราย: แทนที่จะเป็นการแลกเปลี่ยนมาตรฐาน ไซต์จะแสดงคำขอลงนามสำหรับ ERC-2612 Permit หรือฟังก์ชัน

setApprovalForAllแบบกว้างๆ -

การหลอกลวง: อินเทอร์เฟซผู้ใช้จะปิดบังลายเซ็นเหล่านี้ให้ดูเหมือนเป็นขั้นตอนการอัปเดตความปลอดภัยหรือการตรวจสอบเครือข่าย เมื่อผู้ใช้ลงนามแล้ว พวกเขาจะมอบหมาย “เช็คเปล่า” ให้ผู้โจมตีสามารถเคลื่อนย้ายสินทรัพย์ของพวกเขาได้ตามใจชอบ

เหตุผลที่เบราว์เซอร์ของคุณไม่สามารถแยกแยะความแตกต่างได้

สิ่งที่น่ากลัวที่สุดของการถูกโจมตี DNS คือมันข้ามผ่านสัญชาตญาณของผู้ใช้ทั่วไป เพราะการแก้ไขชื่อ DNS เกิดขึ้นที่ระดับโครงสร้างพื้นฐาน ทำให้ URL ในแถบที่อยู่ของเบราว์เซอร์ยังคงเหมือนเดิม—ยังคงแสดงว่า

https://swap.cow.fiทำไมการโจมตีฝั่งหน้าจึงเป็นขอบเขตใหม่ของ DeFi?

เป็นเวลาหลายปี ภัยคุกคามหลักคือ “บั๊กในโค้ด” ข้อผิดพลาดทางตรรกะในสัญญาอัจฉริยะที่ทำให้แฮกเกอร์สามารถดึงเงินในคลังของโปรโตคอลออกไป อย่างไรก็ตาม เมื่อเครื่องมือตรวจสอบแบบการยืนยันอย่างเป็นทางการและเครื่องมือตรวจสอบที่ใช้ปัญญาประดิษฐ์ทำให้การโจมตีบนโซ่ยากขึ้น ผู้โจมตีจึงเปลี่ยนความพยายามไปยังเส้นทางที่ใช้แรงน้อยที่สุด: อินเทอร์เฟซผู้ใช้

สัญญาที่ครบกำหนด vs โครงสร้างพื้นฐานที่อ่อนแอ

อุตสาหกรรม DeFi ได้ใช้จ่ายเงินหลายล้านดอลลาร์ในการตรวจสอบสัญญาอัจฉริยะ แต่กลับใช้จ่ายน้อยมากกับความปลอดภัยของโครงสร้างพื้นฐานเว็บ แม้ว่าคลังของโปรโตคอลจะมีความปลอดภัยทางคณิตศาสตร์ แต่เว็บไซต์ที่ใช้เข้าถึงคลังนั้นมักพึ่งพาเทคโนโลยีแบบกลางศูนย์ที่ล้าสมัยตั้งแต่ยุค 1990 เช่น DNS และผู้ให้บริการลงทะเบียนโดเมน

แฮกเกอร์ได้ตระหนักว่าการหลอกลวงพนักงานผู้ลงทะเบียนผ่านการโจมตีทางสังคมหรือการปลอมแปลงตัวตนนั้นง่ายกว่ามากกว่าการค้นหาช่องโหว่แบบ zero-day ในสัญญา Solidity ที่ผ่านการทดสอบมาอย่างหนัก นี่จึงเป็นเหตุผลที่เราเห็นการโจมตีทาง frontend เพิ่มขึ้นอย่างมากต่อโปรโตคอลรายใหญ่ เช่น OpenEden, Curvance และ Maple Finance

DNS เป็นการถอยหลังด้านความเชื่อถือ

การโจมตีแบบฟรอนต์เอนด์มีความอันตรายอย่างเฉพาะเจาะจงเพราะไม่สามารถมองเห็นได้ด้วยตาเปล่า ในการโจมตีแบบฟิชชิงมาตรฐาน ผู้ใช้อาจสังเกตเห็น URL ที่สะกดผิด (เช่น

coowswap.fi) แต่ในเหตุการณ์การโจรกรรม DNS เช่น การละเมิดความปลอดภัยของ CoW Swap นั้น URL ถูกต้อง 100%วิตาลิก บูเทอริน ได้ประกาศอย่างมีชื่อเสียงว่าปี 2026 จะเป็นปีที่นักพัฒนาต้องย้อนกลับการถดถอยของความเชื่อถือใน DNS ปัญหาหลักคือเบราว์เซอร์สมัยใหม่ไม่ได้ถูกออกแบบมาสำหรับยุคที่ว่า “โค้ดคือกฎหมาย” เมื่อเซิร์ฟเวอร์ DNS ถูกโจมตี มันจะทำลายห่วงโซ่ความเชื่อถือทั้งหมดโดยไม่มีการแจ้งเตือนใดๆ ให้ผู้ใช้รับรู้ ไอคอน “กุญแจ” บนเบราว์เซอร์ของคุณถูกใช้เป็นอาวุธต่อคุณอย่างมีประสิทธิภาพ ทำให้คุณรู้สึกปลอดภัยผิดๆ ในขณะที่คุณเชื่อมต่อกับ IP ที่เป็นอันตราย

การเติบโตของบริการหลอกลวงเป็นบริการ

วอลเล็ตประเภทใหม่ที่ใช้สำหรับการขโมยเงิน เช่น AngelFerno drainer ได้ทำให้ผู้โจมตีที่มีทักษะต่ำสามารถดำเนินการโจมตีแบบยึดครองหน้าเว็บได้อย่างมีผลกระทบสูง

สคริปต์การขโมยเหล่านี้เป็นซอฟต์แวร์ที่ซับซ้อนซึ่ง:

ระบุ "วาฬ": สแกนวอลเล็ตที่เชื่อมต่อทันทีเพื่อจัดลำดับความสำคัญของสินทรัพย์ที่มีมูลค่าสูงสุด

สร้างลายเซ็นหลอกลวง: พวกเขาไม่ได้แค่ขอให้โอน แต่ยังสร้างลายเซ็น ERC-2612 Permit ที่ซับซ้อนซึ่งดูเหมือนการโต้ตอบตามโปรโตคอลมาตรฐาน แต่ให้ผู้โจมตีควบคุมทั้งหมด

อัตโนมัติผลกำไร: เงินที่ถูกขโมยจะถูกแบ่งอัตโนมัติระหว่างผู้หลอกลวงและนักพัฒนา drainer สร้างวงจรแรงจูงใจที่เป็นมืออาชีพ ซึ่งรับประกันว่าการโจมตีแบบ frontend จะยังคงเป็นภัยคุกคามอย่างต่อเนื่องต่อขอบเขตของ DeFi

วิธีป้องกันวอลเล็ตของคุณจากการโจมตีแบบ frontend

ใช้เครื่องมือจำลองธุรกรรม

การป้องกันที่มีประสิทธิภาพที่สุดต่อการถูกยึดครอง frontend คือไฟร์วอลล์ก่อนการทำธุรกรรม เครื่องมือเช่น Pocket Universe, Wallet Guard และ Fire เป็นส่วนขยายของเบราว์เซอร์ที่ทำหน้าที่เป็นชั้นกลางระหว่าง DApp กับวอลเล็ตของคุณ

เมื่อคุณคลิก “Swap” หรือ “Approve” เครื่องมือเหล่านี้จะจำลองธุรกรรมในสภาพแวดล้อมส่วนตัวและแสดงให้คุณเห็นอย่างชัดเจนว่าสินทรัพย์ของคุณจะเกิดอะไรขึ้น ก่อน ที่คุณยืนยัน หากเว็บไซต์ที่ถูกโจมตีพยายามใช้ “Permit” เพื่อดึง ETH ของคุณ而出 ขณะที่แสดงปุ่ม “Confirm Swap” บนอินเทอร์เฟซผู้ใช้ เครื่องจำลองจะแจ้งความไม่สอดคล้องกัน โดยแสดงคำเตือนว่า “219 ETH จะออกจากวอลเล็ตของคุณเพื่อแลกกับ $0”

สภาพแวดล้อมการลงนามเลเวอเรจแบบแยกเดี่ยว

วอลเล็ตแบบดั้งเดิมเช่น MetaMask มักไม่สามารถรับรู้ถึงเจตนาที่เป็นอันตรายของ frontend ที่ถูกยึดครอง ขณะนี้ผู้ใช้ระดับสูงจำนวนมากได้ย้ายไปใช้ Rabby Wallet หรือ Frame ซึ่งถูกออกแบบมาเพื่อความปลอดภัยของ DeFi โดยเฉพาะ

การสแกนความเสี่ยงอัตโนมัติ: Rabby วิเคราะห์ธุรกรรมทุกครั้งโดยตรง และแจ้งเตือนหากสัญญาเป็นของใหม่ ไม่ได้รับการยืนยัน หรือเพิ่งเกี่ยวข้องกับการโจมตี

แหล่งที่ได้รับอนุญาต: วอลเล็ตเหล่านี้เก็บฐานข้อมูลที่อยู่สัญญาอย่างเป็นทางการที่ได้รับการยืนยัน หากคุณอยู่บน

cow.fi แต่สัญญาที่ขอการอนุมัติไม่ใช่สัญญา CoW Swap Settlement อย่างเป็นทางการ วอลเล็ตจะแสดงการแจ้งเตือนความปลอดภัยระดับสูงความชัดเจนในบริบท: แทนที่จะแสดงสตริง hex แบบดิบ สิ่งแวดล้อมเหล่านี้จะแปลโค้ดเป็นภาษาอังกฤษที่เข้าใจง่าย: "คุณกำลังให้สิทธิ์ [ที่อยู่ผู้โจมตี] ในการใช้จ่าย USDC ของคุณ"

ฮาร์ดแวร์วอลเล็ต

วอลเล็ตฮาร์ดแวร์เช่น Ledger Flex หรือ Trezor Safe 5 มีความปลอดภัยเท่ากับผู้ใช้งานที่ใช้งานมัน ในระหว่างการโจมตี CoW Swap ผู้เสียหายจำนวนมากใช้วอลเล็ตฮาร์ดแวร์แต่ยังสูญเสียเงินทุนเพราะเปิดใช้งาน “การลงนามแบบไม่ดูข้อมูล”

เพื่อเอาตัวรอดจากการถูกโจมตี DNS คุณต้องถือหน้าจอของฮาร์ดแวร์วอลเล็ตของคุณเป็น แหล่งข้อมูลเดียว ที่เชื่อถือได้

ปิดการใช้งานการลงนามแบบไม่ดูรายละเอียด whenever possible เพื่อบังคับให้อุปกรณ์แสดงรายละเอียดธุรกรรมทั้งหมด

ตรวจสอบผู้รับ: ตรวจสอบที่อยู่สัญญาที่แสดงบนอุปกรณ์ Ledger หรือ Trezor ของคุณกับแหล่งที่เชื่อถือได้ (เช่น Etherscan หรือเอกสารอย่างเป็นทางการของโครงการ)

ตรวจสอบจำนวน: หากคุณทำการแลกเปลี่ยน 100 ดอลลาร์ แต่อุปกรณ์แสดงคำขออนุญาต "ไม่จำกัด" ให้ปฏิเสธธุรกรรมทันที

การจัดการสิทธิ์และการเพิกถอนสิทธิ์

แม้ว่าคุณจะยังไม่เคยถูกโจมตี คุณอาจมีการอนุมัติแบบไม่จำกัดอยู่ในวอลเล็ตของคุณจากการเทรดในอดีต หากโปรโตคอลใดๆ เหล่านั้นประสบกับการละเมิดด้านฟรอนต์เอนด์ในอนาคต ทรัพย์สินของคุณจะอยู่ในความเสี่ยง

การสร้างนิสัยในการดูแลสิทธิ์อย่างสม่ำเสมอเป็นสิ่งสำคัญ ใช้ Revoke.cash หรือตัวจัดการการอนุมัติที่มีอยู่ในวอลเล็ตของคุณสัปดาห์ละครั้งเพื่อตรวจสอบสิทธิ์ของคุณ ให้ตรวจสอบ:

การอนุญาตแบบไม่จำกัด: เปลี่ยนเป็นจำนวนเฉพาะ

สัญญาที่ไม่ใช้งาน: ถอดสิทธิ์การเข้าถึงสำหรับ DApp ใดๆ ที่คุณไม่ได้ใช้งานในช่วง 30 วันที่ผ่านมา

ใบอนุญาตที่น่าสงสัย: หากคุณเห็นการอนุมัติสำหรับสัญญาที่คุณไม่รู้จัก ให้ยกเลิกทันที

การเทรดอย่างปลอดภัยในช่วงที่มีความเสี่ยงด้านความปลอดภัยบน KuCoin

แม้ว่า DeFi จะเสนอความนวัตกรรม แต่การขาดความรับผิดชอบแบบศูนย์กลางในระหว่างการโจมตี DNS อาจทำให้ผู้ใช้ติดค้าง สำหรับผู้ที่ต้องการเข้าถึงระบบนิเวศ DeFi โดยไม่ต้องเผชิญกับความเสี่ยงด้านโครงสร้างพื้นฐานจาก frontend ที่ไม่ได้รับการยืนยัน KuCoin จึงมอบสภาพแวดล้อมที่ปลอดภัยและได้รับการตรวจสอบ ซึ่งสร้างขึ้นบนมาตรฐานความปลอดภัยระดับสถาบัน

การเข้าถึงโทเค็น DeFi ผ่านแพลตฟอร์มแลกเปลี่ยนที่ปลอดภัย

เมื่อโปรโตคอลเช่น CoW Swap เผชิญกับการถูกโจมตีทางหน้าเว็บ ราคาของโทเค็นพื้นฐาน (COW) มักจะมีความผันผวนอย่างรุนแรง การเทรดบน KuCoin Spot Market ช่วยให้คุณแลกเปลี่ยนและถือโทเค็น COW โดยไม่ต้องมีปฏิสัมพันธ์กับอินเทอร์เฟซ DApp ที่อาจถูกยึดครอง โดยการเก็บทรัพย์สินของคุณไว้ภายในระบบนิเวศของ KuCoin คุณจะได้รับประโยชน์จากการติดตามตลาดแบบเรียลไทม์และสภาพคล่องที่ลึก ทำให้คุณสามารถเข้าหรือออกโพสิชันได้แม้ว่าเว็บไซต์อย่างเป็นทางการของโปรโตคอลจะไม่สามารถใช้งานได้หรือถูกโจมตี

โครงสร้างพื้นฐานด้านความปลอดภัยของ KuCoin

ต่างจากผู้ลงทะเบียนโดเมนแบบกระจายศูนย์ที่ล้มเหลวระหว่างการโจมตี CoW Swap คูคินใช้กลยุทธ์ป้องกันหลายชั้นที่ออกแบบมาเพื่อความทนทานระดับองค์กร

นับตั้งแต่ปี 2026 KuCoin ยังคงรักษาการรับรอง SOC 2 Type II และ ISO 27001:2022 ซึ่งเป็นมาตรฐานทองคำสำหรับการจัดการความปลอดภัยของข้อมูล

หลังจากการปรับปรุงสถาปัตยกรรมวอลเล็ตครั้งใหญ่ KuCoin ได้ปรับปรุงตรรกะการจัดการที่อยู่ เพื่อให้ระบบป้องกันสินทรัพย์มีความน่าเชื่อถือและทนทานมากยิ่งขึ้น โดยได้รับการตรวจสอบแบบเรียลไทม์โดยทีมเทคนิคเฉพาะทาง

KuCoin ใช้การยืนยันตัวตนหลายขั้นตอน (MFA) และโปรโตคอลการเลื่อนการถอนเงินสำหรับที่อยู่ใหม่ เพื่อป้องกันสถานการณ์การถูกดูดเงินทันทีซึ่งมักพบในโจมตีแบบฟิชชิงทางหน้าเว็บ

รับผลตอบแทนด้วยความปลอดภัยระดับองค์กร

หนึ่งในปัจจัยหลักที่ทำให้ผู้ใช้เข้าเยี่ยมชมหน้าเว็บ DeFi ที่มีความเสี่ยงคือการค้นหาผลตอบแทน

ถือเพื่อรับรางวัล: คุณสามารถรับรางวัลรายวันจากยอดเงินที่ใช้เทรดได้ทันที (Spot, Margin และ Futures) โดยไม่ต้องล็อกเงินของคุณ

KuCoin Earn: สำหรับผู้ที่มองหาผลตอบแทนที่สูงขึ้น, KuCoin Earn นำเสนอผลิตภัณฑ์ระดับมืออาชีพหลากหลายรูปแบบ ตั้งแต่ Simple Earn ไปจนถึงการ staking แบบมีระยะเวลา ทั้งหมดได้รับการสนับสนุนโดยระบบควบคุมความเสี่ยงภายในแพลตฟอร์มแลกเปลี่ยน ซึ่งเป็นทางเลือกที่ปลอดภัยกว่ามากเมื่อเปรียบเทียบกับการใช้งานอินเทอร์เฟซ DeFi ที่ยังอยู่ในระยะทดลองในช่วงที่เกิดความไม่เสถียรของ DNS โดยรวมของตลาด

สรุป

เหตุการณ์ CoW Swap ในปี 2026 เป็นคำเตือนที่ชัดเจนว่าส่วนที่เป็นแบบกระจายศูนย์ของ DeFi มักจบลงที่อินเทอร์เฟซผู้ใช้ เมื่อผู้โจมตีเปลี่ยนจุดสนใจจากช่องโหว่ในโค้ดที่ซับซ้อนไปสู่การโจมตี DNS ที่เรียบง่ายแต่มีประสิทธิภาพ ความรับผิดชอบด้านความปลอดภัยจึงกลับมาอยู่ที่ผู้ใช้ โดยการรวมกันของวอลเล็ตแบบฮาร์ดแวร์ การจำลองธุรกรรม และความปลอดภัยระดับองค์กรของแพลตฟอร์มอย่าง KuCoin คุณสามารถเดินทางผ่านสภาพแวดล้อมของ DeFi ได้โดยไม่ต้องกลายเป็นข่าวหัวข้อถัดไป

คำถามที่พบบ่อย

CoW Swap ปลอดภัยสำหรับการใช้งานในขณะนี้หรือไม่?

ใช่ ทีม CoW ได้กู้คืนโดเมน ใช้งาน RegistryLock และย้ายไปยังโครงสร้างพื้นฐานที่ปลอดภัยยิ่งขึ้น อย่างไรก็ตาม โปรดตรวจสอบเสมอว่าคุณอยู่บน URL ที่ถูกต้อง

การโจมตี CoW Swap ส่งผลกระทบต่อสัญญาบนโซ่หรือไม่?

ไม่ สัญญาอัจฉริยะไม่เคยถูกโจมตี แต่เฉพาะอินเทอร์เฟซเว็บไซต์เท่านั้นที่ถูกยึดครอง หากคุณไม่ได้ลงนามในธุรกรรมใดๆ ระหว่างช่วงเวลาการโจมตี เงินของคุณยังคงปลอดภัย

RegistryLock คืออะไร

RegistryLock เป็นชั้นความปลอดภัยเพิ่มเติมที่ผู้ให้บริการลงทะเบียนโดเมนเสนอ โดยต้องการการยืนยันแบบหลายปัจจัยและดำเนินการด้วยมือจากบุคลากรที่ได้รับอนุญาตก่อนที่จะสามารถเปลี่ยนแปลงการตั้งค่า DNS ของโดเมนได้

ฉันจะรู้ได้อย่างไรว่าเว็บไซต์ถูกยึดครอง?

แทบเป็นไปไม่ได้ที่จะระบุได้จาก URL เพียงอย่างเดียว ใช้ตัวจำลองธุรกรรม (เช่น Rabby Wallet) เพื่อดูว่าสัญญาที่คุณกำลังโต้ตอบด้วยเป็นสัญญาอย่างเป็นทางการที่ได้รับการยืนยันหรือไม่

ฉันควรย้ายเงินของฉันไปยังวอลเล็ตใหม่ไหม

หากคุณได้ลงนามใน “การอนุมัติ” หรือ “ใบอนุญาต” ระหว่างช่วงเวลาการโจมตี วอลเล็ตของคุณอาจอยู่ในความเสี่ยง คุณควรเพิกถอนการอนุญาตทั้งหมดทันทีผ่าน Revoke.cash หรือย้ายสินทรัพย์ของคุณไปยังวอลเล็ตฮาร์ดแวร์ใหม่ที่ปลอดภัย

ข้อจำกัดความรับผิด:เนื้อหานี้มีจุดประสงค์เพื่อข้อมูลเท่านั้น และไม่ถือเป็นคำแนะนำในการลงทุน การลงทุนในคริปโตเคอเรนซีมีความเสี่ยง โปรดทำการวิจัยด้วยตัวเอง (DYOR)

คำปฏิเสธความรับผิดชอบ: หน้านี้แปลโดยใช้เทคโนโลยี AI (ขับเคลื่อนโดย GPT) เพื่อความสะดวกของคุณ สำหรับข้อมูลที่ถูกต้องที่สุด โปรดดูต้นฉบับภาษาอังกฤษ