การโจมตีทางไซเบอร์ของเกาหลีเหนือปี 2026: ถูกขโมยเงิน 577 ล้านดอลลาร์สหรัฐในเหตุการณ์โจมตี Drift Protocol และ KelpDAO

2026/05/09 03:51:27

คำนำ

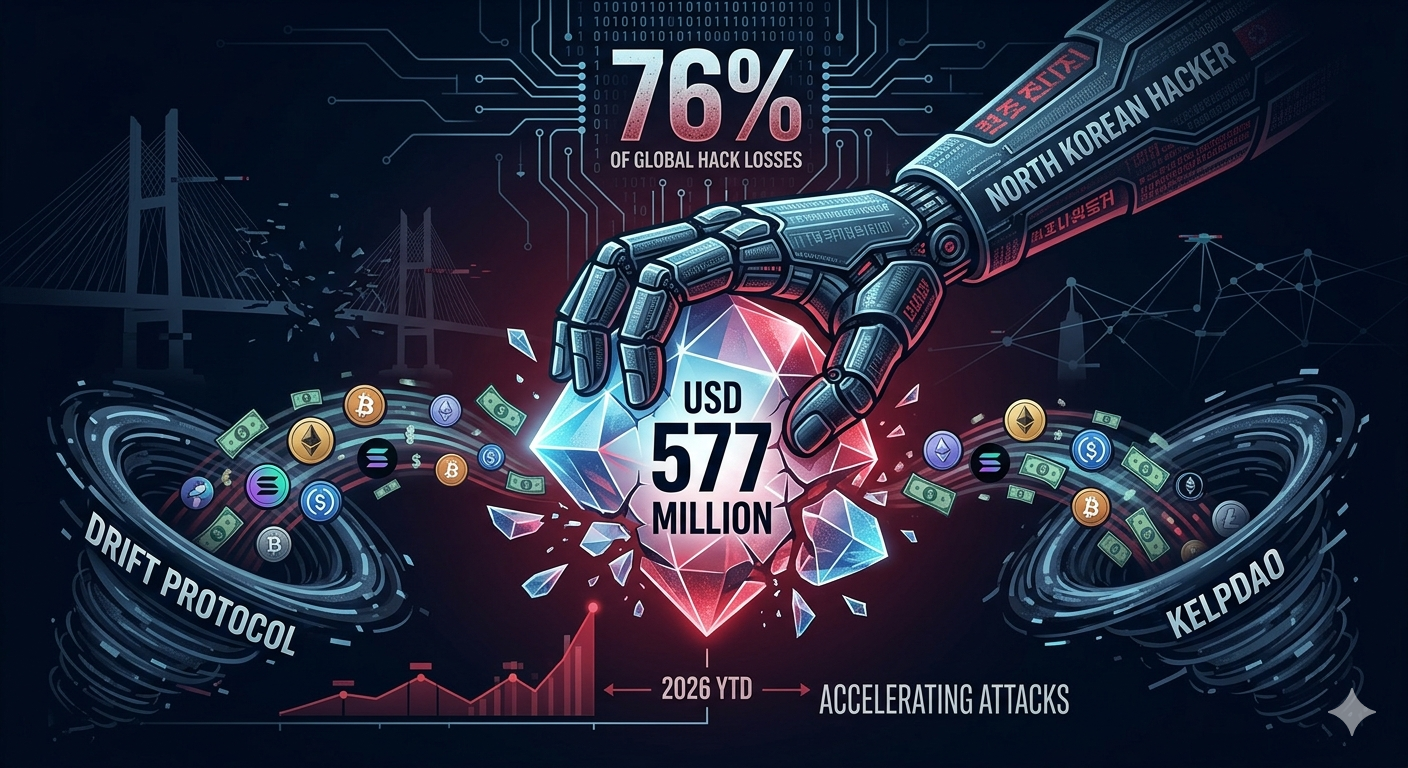

แฮกเกอร์จากเกาหลีเหนือขโมยเงินประมาณ 577 ล้านดอลลาร์สหรัฐจากเพียงสองการโจมตีในสี่เดือนแรกของปี 2026 — ตัวเลขนี้คิดเป็น 76% ของการสูญเสียจากแฮกคริปโตเคอเรนซีทั่วโลกในช่วงเวลานั้น การละเมิด Drift Protocol เมื่อวันที่ 1 เมษายน และการโจมตีช่องโหว่ของ KelpDAO bridge เมื่อวันที่ 18 เมษายน แสดงให้เห็นว่าทีมแฮกเกอร์ชั้นนำของเกาหลีเหนือไม่ได้เริ่มโจมตีมากขึ้น แต่กลับดำเนินการโจมตีน้อยลงแต่มีความแม่นยำสูงขึ้น โดยมุ่งเป้าไปที่เป้าหมายที่มีมูลค่าสูง ตามข้อมูลจาก TRM Labs การโจมตีสองครั้งนี้คิดเป็นเพียง 3% ของเหตุการณ์แฮกทั้งหมดในปี 2026 จนถึงปัจจุบัน แต่กลับมีมูลค่าการสูญเสียมากกว่าการละเมิดอื่นๆ ทั้งหมดรวมกัน

เกาหลีเหนือขโมยเงิน 577 ล้านดอลลาร์สหรัฐได้อย่างไรเพียงแค่สองการโจมตี?

กลุ่มแฮกเกอร์ของเกาหลีเหนือบรรลุผลลัพธ์ที่น่าตกใจนี้ผ่านความแม่นยำอย่างวิชาชีพ มากกว่าการใช้ปริมาณ กลุ่มผู้ก่อภัยคุกคามจากเกาหลีเหนือสองกลุ่มที่แตกต่างกัน — หนึ่งกลุ่มเชื่อมโยงกับการดำเนินการ TraderTraitor และอีกกลุ่มหนึ่งถูกประเมินว่าเป็นกลุ่มย่อยที่แยกต่างหาก — ได้ดำเนินการโจมตี Drift และ KelpDAO ภายในช่วงเวลาสิบแปดวันของกันและกัน การขโมยรวมกันมูลค่า 577 ล้านดอลลาร์สหรัฐทำให้ยอดรวมการขโมยคริปโตที่ระบุว่าเกิดจากเกาหลีเหนือเกินกว่า 6 พันล้านดอลลาร์สหรัฐนับตั้งแต่ปี 2017 ตามข้อมูลจาก TRM Labs

การรวมตัวของมูลค่าเป็นสิ่งที่ไม่เคยเกิดขึ้นมาก่อน ในปี 2025 ประเทศเกาหลีเหนือคิดเป็น 64% ของความสูญเสียทั้งหมดจากการถูกแฮ็กคริปโต ซึ่งส่วนใหญ่เกิดจากเหตุการณ์การเจาะระบบ Bybit ที่มีมูลค่าสูงเป็นประวัติการณ์ 1.46 พันล้านดอลลาร์สหรัฐ ตัวเลขในปี 2026 ที่อยู่ที่ 76% จนถึงเดือนเมษายน เป็นสัดส่วนที่สูงที่สุดต่อเนื่องที่เคยบันทึกไว้ สิ่งที่แยกความแตกต่างของรูปแบบในปี 2026 ไม่ใช่ความถี่—อัตราการโจมตียังคงต่ำ—แต่เป็นความซับซ้อนของการสำรวจข้อมูลและขนาดของเป้าหมายแต่ละรายที่ถูกเลือก

|

ปี

|

สัดส่วนของเกาหลีเหนือต่อการสูญเสียจากการถูกโจมตีคริปโตทั้งหมด

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 ถึงเดือนเมษายน

|

76%

|

ตารางด้านบนแสดงให้เห็นถึงการเร่งตัวอย่างชัดเจน สัดส่วนของเกาหลีเหนือเพิ่มขึ้นเกือบสิบเอ็ดเท่าจากฐานปี 2020-2021 นักวิเคราะห์ของ TRM ชี้ให้เห็นว่าแนวโน้มนี้สะท้อนถึงการเปลี่ยนกลยุทธ์ไปสู่เป้าหมายด้านโครงสร้างพื้นฐาน — ตัวตรวจสอบสะพาน สัญญาการจัดการแบบหลายลายเซ็น และโปรโตคอลข้ามโซ่ — ซึ่งช่องโหว่เพียงจุดเดียวสามารถก่อให้เกิดการสูญเสียในระดับตัวเลขเก้าหลัก

อะไรทำให้การโจมตี Drift Protocol เป็นไปได้?

การโจมตี Drift Protocol มูลค่า 285 ล้านดอลลาร์สหรัฐในวันที่ 1 เมษายน ใช้คุณลักษณะเฉพาะของ Solana ที่เรียกว่า durable nonce ร่วมกับการหลอกลวงทางสังคมเป็นเวลาหลายเดือน ซึ่งอาจรวมถึงการพบปะกันแบบตัวต่อตัวครั้งแรกระหว่างตัวแทนจากเกาหลีเหนือกับพนักงานของ Drift การโจมตีนี้ต้องใช้เวลาสามสัปดาห์ในการเตรียมการบนโซ่ และหลายเดือนในการวางแผน แต่การถ่ายโอนเงินจริงใช้เวลาเพียงประมาณ 12 นาทีหลังจากเริ่มต้น

การโจมตีด้วย Durable Nonce

Nonce ที่คงทนเป็นกลไกของ Solana ที่ออกแบบมาเพื่อขยายระยะเวลาความถูกต้องของธุรกรรมจากประมาณ 90 วินาทีให้เป็นช่วงเวลาที่ไม่จำกัด คุณลักษณะนี้มีอยู่เพื่อใช้ในสถานการณ์การลงนามด้วยฮาร์ดแวร์แบบออฟไลน์ ซึ่งธุรกรรมต้องถูกลงนามล่วงหน้าและส่งต่อภายหลัง ผู้โจมตีได้ใช้จุดนี้ในการชักจูงผู้ลงนามแบบมัลติซิกของคณะกรรมาธิการด้านความปลอดภัยของ Drift ให้ลงนามล่วงหน้าในธุรกรรมที่ดูเหมือนเป็นเรื่องปกติในขณะที่ลงนาม

ระหว่างวันที่ 23 มีนาคมถึง 30 มีนาคม ผู้โจมตีได้สร้างบัญชี nonce ที่คงอยู่และเตรียมพื้นฐานสำหรับการดำเนินการ ในวันที่ 27 มีนาคม Drift ได้ย้ายคณะกรรมาธิการด้านความปลอดภัยของตนไปเป็นการตั้งค่าเกณฑ์ 2 จาก 5 โดยไม่มี timelock — การเปลี่ยนแปลงนี้ได้กำจัดการป้องกันที่สำคัญ เมื่อธุรกรรมที่ลงลายเซ็นล่วงหน้าถูกส่งออกในวันที่ 1 เมษายน สภาพแวดล้อมสำหรับการถอนเงินทั้งหมดได้ถูกตั้งค่าไว้แล้ว ผู้ลงนามได้อนุมัติธุรกรรมเหล่านี้ล่วงหน้าเป็นเวลาหลายสัปดาห์โดยไม่รู้บริบทที่จะใช้

แคมเปญการหลอกลวงทางสังคม

การโจมตีของ Drift เกี่ยวข้องกับสิ่งที่ TRM Labs อธิบายว่าเป็นการใช้กลยุทธ์ทางสังคมเป้าหมายเป็นเวลาหลายเดือน ซึ่งอาจรวมถึงการพบปะกันแบบตัวต่อตัวระหว่างเจ้าหน้าที่หรือตัวแทนของเกาหลีเหนือกับสมาชิกทีม Drift หากยืนยันได้ การพบปะแบบตัวต่อตัวเหล่านี้จะเป็นการเพิ่มระดับความรุนแรงรูปแบบใหม่ในวิธีการแฮ็กคริปโตของเกาหลีเหนือ ผู้โจมตียังสร้างสินทรัพย์ปลอมที่เรียกว่า CarbonVote Token (CVT) ใส่สภาพคล่องเข้าไป และเพิ่มมูลค่าผ่านการซื้อขายแบบล้างตลาด (wash trading) โอราเคิลของ Drift ได้รับรองหลักประกันที่สร้างขึ้นนี้ว่าเป็นของแท้ ทำให้ผู้โจมตีสามารถดึงสินทรัพย์จริงออกมาได้ รวมถึงโทเค็น USDC และ JLP

การโจมตีช่องโหว่ของ KelpDAO Bridge ทำงานอย่างไร

การโจมตี KelpDAO มูลค่า 292 ล้านดอลลาร์สหรัฐเมื่อวันที่ 18 เมษายน ใช้ช่องโหว่การออกแบบแบบผู้ตรวจสอบเดียวในบริดจ์ rsETH LayerZero บน Ethereum ผู้โจมตีเข้าถึงโหนด RPC ภายในสองแห่ง โจมตีแบบกระจายการปฏิเสธการให้บริการต่อโหนดภายนอก และบังคับให้ตัวตรวจสอบของบริดจ์เปลี่ยนไปใช้โครงสร้างพื้นฐานภายในที่ถูกปนเปื้อน โหนดที่ถูกโจมตีรายงานข้อมูลเท็จว่า rsETH ถูกเผาบนโซ่ต้นทาง ทั้งที่ไม่มีการเผาใดๆ เกิดขึ้น

ช่องโหว่ของผู้ตรวจสอบเดียว

โมเดลความปลอดภัยของ LayerZero รองรับการกำหนดค่าผู้ตรวจสอบอิสระหลายราย — ที่รู้จักในชื่อเครือข่ายผู้ตรวจสอบแบบกระจายศูนย์ — สำหรับการตรวจสอบข้อความข้ามโซ่ การใช้งาน rsETH ของ KelpDAO ใช้ผู้ตรวจสอบเพียงหนึ่งรายเท่านั้น: DVN ของ LayerZero Labs โดยไม่จำเป็นต้องมีผู้ตรวจสอบที่สองยืนยันข้อความ แหล่งข้อมูลที่ถูกปนเปื้อนเพียงแหล่งเดียวจึงเพียงพอที่จะอนุมัติธุรกรรมที่หลอกลวงในระดับใหญ่ ผู้โจมตีดึง rsETH ประมาณ 116,500 หน่วย ซึ่งมีมูลค่าประมาณ 292 ล้านดอลลาร์สหรัฐ จากสัญญาสะพาน Ethereum

การระงับเงิน 75 ล้านดอลลาร์สหรัฐบน Arbitrum

หลังการขโมย แฮกเกอร์ TraderTraitor ทิ้ง ETH ประมาณ 30,766 รายการไว้บน Arbitrum — L2 ที่มีระดับการรวมศูนย์สูงกว่า Ethereum Mainnet คณะอนุญาโตตุลาการด้านความปลอดภัยของ Arbitrum ได้ใช้อำนาจฉุกเฉินเพื่อแช่แข็งเงินจำนวนนี้ ซึ่งมีมูลค่าประมาณ 75 ล้านดอลลาร์สหรัฐ การแช่แข็งนี้ได้กระตุ้นให้เกิดการเร่งรีบฟอกเงินสำหรับส่วนที่ยังไม่ถูกแช่แข็ง TRM Labs ได้ระบุว่าการโจมตี KelpDAO มาจากเกาหลีเหนือ โดยอิงจากการวิเคราะห์บนโซ่ของรูปแบบการเติมเงินก่อนการโจมตีและรูปแบบการฟอกเงินที่ตามมา

ที่น่าสังเกตคือ รายได้เริ่มต้นบางส่วนของการโจมตีสามารถติดตามกลับไปยังวอลเล็ต Bitcoin ที่ควบคุมโดย Wu Huihui โบรกเกอร์คริปโตจีนที่ถูกฟ้องร้องในปี 2023 ในข้อหาฟอกเงินจากการขโมยของกลุ่ม Lazarus รายได้อื่นๆ มาจากแฮก BTCTurk โดยเป็นการขโมยอีกครั้งของ TraderTraitor เส้นทางการเงินนี้ยืนยันการเชื่อมโยงโดยตรงกับเกาหลีเหนือ

เงินที่ถูกขโมยถูกฟอกเงินอย่างไร

Drift และ KelpDAO แสดงกลยุทธ์การฟอกเงินสองแบบที่แตกต่างกัน ซึ่งถูกกำหนดโดยเงื่อนไขการดำเนินงานและกลุ่มผู้โจมตีที่แตกต่างกัน วิธีการเหล่านี้เปิดเผยถึงวิธีที่แฮกเกอร์จากเกาหลีเหนือปรับแผนการแปลงสินทรัพย์ที่ขโมยมา ขึ้นอยู่กับว่าสินทรัพย์ที่ถูกขโมยยังคงอยู่บนโครงสร้างพื้นฐานแบบกลางหรือแบบกระจาย

สตัช Ethereum ที่ไม่ได้ใช้งานของ Drift

โทเค็นที่ถูกขโมยจาก Drift ถูกแปลงเป็น USDC ผ่าน Jupiter แล้วส่งผ่านไปยัง Ethereum และแลกเปลี่ยนเป็น ETH — กระจายไปยังวอลเล็ตใหม่ก่อนจะหยุดนิ่งอย่างสมบูรณ์ ETH ที่ถูกขโมยไม่ได้เคลื่อนไหวเลยนับตั้งแต่วันที่ถูกขโมย กลุ่มที่รับผิดชอบ — ซึ่งถูกประเมินว่าแตกต่างจาก TraderTraitor — ปฏิบัติตามรูปแบบที่บันทึกไว้ของเกาหลีเหนือในการถือครองผลกำไรเป็นเวลาหลายเดือนหรือหลายปี ก่อนดำเนินการถอนเงินอย่างมีโครงสร้างและหลายขั้นตอน TRM คาดการณ์ว่าจะมีการชำระบัญชีผลกำไรจาก Drift เป็นเวลาหลายเดือนหรือหลายปี ซึ่งบ่งชี้ว่ากลุ่มย่อยนี้ใช้แนวทางที่รอบคอบและระมัดระวังมากกว่าในการฟอกเงิน

การเปลี่ยนแนวทางของ KelpDAO ไปสู่ THORChain

กระบวนการฟอกเงินของ KelpDAO เกิดขึ้นตามแผนของ TraderTraitor ที่ใช้กันมานาน หลังจากการระงับบน Arbitrum จำนวนเงิน ETH ที่ยังไม่ถูกระงับประมาณ 175 ล้านดอลลาร์สหรัฐถูกแลกเปลี่ยนเป็น Bitcoin ส่วนใหญ่ผ่าน THORChain — โปรโตคอลการไหลเวียนของเหลวข้ามโซ่ที่ไม่มีข้อกำหนด KYC นอกจากนี้ยังใช้ Umbra ซึ่งเป็นเครื่องมือความเป็นส่วนตัวบน Ethereum เพื่อปกปิดการเชื่อมโยงวอลเล็ตบางส่วนก่อนการแปลงเป็น Bitcoin ระยะการฟอกเงินที่กำลังดำเนินอยู่นั้นได้รับการจัดการเกือบทั้งหมดโดยตัวกลางจากจีน ไม่ใช่ผู้ดำเนินการจากเกาหลีเหนือโดยตรง

THORChain ได้กลายเป็นสะพานที่ได้รับความนิยมอย่างต่อเนื่องในการโอนทรัพย์สินจากคดีปล้นครั้งใหญ่ที่สุดของเกาหลีเหนือ ในปี 2025 ทรัพย์สินส่วนใหญ่ที่ถูกขโมยจาก Bybit ถูกแปลงจาก ETH เป็น BTC ผ่าน THORChain ระหว่างวันที่ 24 กุมภาพันธ์ ถึง 2 มีนาคม — การเพิ่มขึ้นอย่างไม่เคยมีมาก่อนในปริมาณการโอนข้ามเครือข่ายที่โปรโตคอลนี้ประมวลผลได้โดยไม่ต้องมีการแทรกแซง จากมุมมองของเกาหลีเหนือ THORChain ทำหน้าที่เป็นทางออกที่เชื่อถือได้และมีกำลังการรองรับสูง โดยทรัพย์สินจะเข้ามาในรูป ETH และออกมายังเป็น BTC โดยไม่มีผู้ดำเนินการรายใดที่ยินดีระงับหรือปฏิเสธการโอน

ทำไมสัดส่วนการขโมยคริปโตของเกาหลีเหนือจึงเพิ่มขึ้น?

สัดส่วนของเกาหลีเหนือต่อการสูญเสียจากการถูกโจมตีคริปโตทั้งหมดเพิ่มขึ้นจากน้อยกว่า 10% ในปี 2020 และ 2021 เป็น 76% ในปี 2026 จนถึงเดือนเมษายน เส้นทางนี้สะท้อนถึงการพัฒนาเชิงกลยุทธ์ในการเป้าหมาย ไม่ใช่การเพิ่มความถี่ของการโจมตี แฮกเกอร์เกาหลีเหนือกำลังรวมวิธีการสำรวจที่ซับซ้อนขึ้นเรื่อยๆ และอาจใช้เครื่องมือ AI เพื่อเสริมกระบวนการทางสังคมวิทยาของพวกเขา

การเป้าหมายอย่างแม่นยำมากกว่าปริมาณ

ทีมแฮกเกอร์ชั้นนำของเกาหลีเหนือดำเนินการโจมตีที่มีเป้าหมายเฉพาะเจาะจงจำนวนจำกัดต่อปี แทนที่จะดำเนินแคมเปญปริมาณสูงอย่างต่อเนื่อง การโจมตีสองครั้งในปี 2026 คิดเป็น 76% ของมูลค่าการโจมตีทั้งหมด กลุ่มนี้มุ่งเป้าหมายอย่างแม่นยำยิ่งขึ้น โดยเน้นที่สภาพแวดล้อมที่ช่องโหว่เพียงจุดเดียวสามารถสร้างผลลัพธ์ที่ใหญ่โต — เครือข่ายตัวตรวจสอบสะพาน คอนแทรกต์การกำกับดูแลแบบหลายลายเซ็น และโปรโตคอลข้ามโซ่ที่มีกลไกการตรวจสอบอ่อนแอ

บทบาทที่อาจเกิดขึ้นของปัญญาประดิษฐ์ในการสอดแนม

นักวิเคราะห์ของ TRM ได้เริ่มคาดการณ์ว่าผู้ดำเนินการจากเกาหลีเหนือกำลังรวมเครื่องมือ AI เข้ากับกระบวนการสำรวจและทางสังคมวิทยาของพวกเขา การโจมตีแบบ Drift ต้องใช้เวลาหลายสัปดาห์ในการจัดการอย่างเป้าหมายต่อกลไกบล็อกเชนที่ซับซ้อน แทนที่จะเน้นไปที่การละเมิดกุญแจส่วนตัวแบบดั้งเดิม ความแม่นยำของการหลอกลวงทางสังคม — รวมถึงการสร้างโทเค็นสมมติที่มีความน่าเชื่อถือจาก oracle ที่สร้างขึ้น — บ่งชี้ถึงระดับการเตรียมความพร้อมทางเทคนิคที่อาจได้รับการเสริมด้วยการรวบรวมข้อมูลอัตโนมัติและการสร้างตัวตนเทียม

สิ่งที่แพลตฟอร์มแลกเปลี่ยนสกุลเงินดิจิทัลและผู้ใช้ควรระวัง

การไหลเวียนของ THORChain จากที่อยู่ของเกาหลีเหนือ

แพลตฟอร์มแลกเปลี่ยนที่รับ BTC เข้ามาจากพูลของ THORChain ควรตรวจสอบให้แน่ใจว่าไม่ได้เชื่อมโยงกับกลุ่มที่อยู่ที่รู้จักของ KelpDAO และ Lazarus Group THORChain ได้ประมวลผลรายได้ส่วนใหญ่จากเหตุการณ์การโจรกรรมของ Bybit ในปี 2025 และการถูกโจมตีของ KelpDAO ในปี 2026 การระบุที่อยู่เฉพาะของ KelpDAO ยังอยู่ในระหว่างดำเนินการ — การตรวจสอบซ้ำแบบย้อนหลังภายใน 30 วันจะสามารถจับที่อยู่ที่ถูกติดป้ายหลังจากการตอบสนองครั้งแรก

การเปิดเผยสัญญาหลายลายเซ็นและการกำกับดูแลของ Solana

การโจมตีของ Drift มุ่งเป้าไปที่โครงสร้างพื้นฐานด้านการกำกับดูแล ไม่ใช่ตรรกะของแอปพลิเคชัน โปรโตคอลที่ใช้ multisig ของ Solana Security Council พร้อมการอนุญาตด้วย durable nonce ควรพิจารณาว่านี่เป็นการโจมตีแบบแม่แบบที่จะถูกทำซ้ำ แพลตฟอร์มแลกเปลี่ยนที่มีการฝากเข้าสู่ DeFi บน Solana ควรแจ้งเตือนการรับเข้าจากสัญญาสะพานที่ใช้ในการกระจายของ Drift รวมถึงเส้นทาง Jupiter และ Wormhole ที่นักวิจัยบล็อกเชนระบุไว้

การตรวจสอบการฝากผ่านสะพานหลายขั้นตอน

KelpDAO และ Bybit ต่างเกี่ยวข้องกับโครงสร้างพื้นฐานแบบสะพานหรือข้ามโซ่ ไม่ว่าจะเป็นพื้นที่เป้าหมายของการโจมตีหรือช่องทางการฟอกเงิน การไหลเวียนจากสะพานไปยังแพลตฟอร์มแลกเปลี่ยนเป็นช่องทางการตรวจสอบที่มีความสำคัญสูงสุดสำหรับเงินทุนจากเกาหลีเหนือ การกรองที่อยู่ในขั้นตอนแรกเพียงอย่างเดียวจะไม่สามารถตรวจจับเงินทุนที่ผ่านวอลเล็ตกลางก่อนถึงแพลตฟอร์มแลกเปลี่ยนได้ จำเป็นต้องใช้การวิเคราะห์หลายขั้นตอนตลอดห่วงโซ่ธุรกรรมทั้งหมดเพื่อระบุการฝากเงินที่ปนเปื้อน

เครือข่ายแจ้งเตือนแบบเรียลไทม์

เครือข่าย Beacon ของ TRM — ซึ่งมีสมาชิกมากกว่า 30 ราย รวมถึงแพลตฟอร์มแลกเปลี่ยนรายใหญ่และโปรโตคอล DeFi — ช่วยให้สามารถส่งการแจ้งเตือนข้ามแพลตฟอร์มทันทีเมื่อเงินทุนที่เกี่ยวข้องกับเกาหลีเหนือเข้าสู่สถาบันที่เข้าร่วม ก่อนที่การถอนจะได้รับการยืนยัน การตรวจสอบแบบรายบุคคลจะจับที่อยู่ที่รู้จักไว้แล้ว แต่เครือข่ายแบบเรียลไทม์ช่วยปิดช่องว่างระหว่างการระบุตัวตนและการดำเนินการ ทำให้การล่าช้าในการตรวจสอบซึ่งวัดเป็นวัน กลายเป็นการแจ้งเตือนที่วัดเป็นนาที

วิธีการป้องกันสินทรัพย์คริปโตของคุณบน KuCoin

การถูกขโมยเงิน 577 ล้านดอลลาร์สหรัฐในเพียงสองการโจมตีในเดือนเมษายน 2026 แสดงให้เห็นว่าการเลือกแพลตฟอร์มแลกเปลี่ยนที่เน้นความปลอดภัยมีความสำคัญมากกว่าที่เคยเป็นมา KuCoin ใช้สถาปัตยกรรมความปลอดภัยหลายชั้น รวมถึงวอลเล็ตสำหรับการถอนเงินในปริมาณเล็กน้อย การรับรองตัวตนแบบหลายปัจจัยแบบไดนามิก และการเข้ารหัสตามมาตรฐานอุตสาหกรรม เพื่อป้องกันสินทรัพย์ของผู้ใช้จากการถูกโจมตีจากภายนอกและช่องโหว่ภายใน สำหรับนักเทรดที่ถือสินทรัพย์บนหลายเครือข่าย ระบบการครอบคลุมโทเค็นอย่างครอบคลุมและการตรวจสอบความเสี่ยงแบบเรียลไทม์ของ KuCoin ให้การป้องกันเพิ่มเติมจากการโต้ตอบกับเงินที่ปนเปื้อนจากการโจมตีครั้งใหญ่ เช่น Drift และ KelpDAO

ผู้ใช้สามารถปกป้องตนเองได้ดียิ่งขึ้นโดยเปิดใช้งานคุณสมบัติด้านความปลอดภัยทั้งหมดที่มีให้ — รวมถึงที่อยู่ในรายการที่ได้รับอนุญาตสำหรับการถอน วลีป้องกันการฟิชชิ่ง และรหัสผ่านการเทรด — พร้อมทั้งตระหนักถึงความเสี่ยงของโปรโตคอลสะพาน การดำเนินการแฮกของเกาหลีเหนือมีแนวโน้มเป้าหมายไปที่โครงสร้างพื้นฐานข้ามโซ่มากกว่าการโจมตีวอลเล็ตร้อนของแพลตฟอร์มแลกเปลี่ยนโดยตรง จึงจำเป็นอย่างยิ่งที่จะต้องเข้าใจว่าคุณมีปฏิสัมพันธ์กับโปรโตคอลใด และโปรโตคอลเหล่านั้นใช้การออกแบบสะพานแบบผู้ตรวจสอบเดียวหรือการตั้งค่า multisig ที่อ่อนแอหรือไม่ การลงทะเบียนบน KuCoin จะช่วยให้คุณเข้าถึงแพลตฟอร์มที่ติดตามการไหลของเงินทุนที่ถูกขโมยอย่างแข็งขัน และรักษามาตรฐานการปฏิบัติตามกฎหมายอย่างเข้มงวดเพื่อป้องกันไม่ให้สินทรัพย์ที่มีปัญหาปรากฏบนสมุดบัญชีของแพลตฟอร์ม

สรุป

การขโมยเงิน 577 ล้านดอลลาร์สหรัฐจากเพียงสองการโจมตีในต้นปี 2026 ของเกาหลีเหนือแสดงถึงจุดสูงสุดใหม่ในการรวมตัวของการขโมยคริปโต การละเมิด Drift Protocol และ KelpDAO แสดงให้เห็นว่าแฮกเกอร์เกาหลีเหนือได้พัฒนาจากความเสี่ยงจากกุญแจส่วนตัวอย่างง่ายไปสู่การโจมตีโครงสร้างพื้นฐานที่ซับซ้อนซึ่งเกี่ยวข้องกับการหลอกลวงทางสังคม การจัดการผู้ตรวจสอบสะพาน และการเตรียมการล่วงหน้าเป็นเดือนๆ ก่อนการโจมตี สัดส่วนการสูญเสียจากการถูกโจมตีของพวกเขาเพิ่มขึ้นจาก 7% ในปี 2020 เป็น 76% ในปี 2026 ซึ่งเกิดไม่ใช่จากจำนวนการโจมตีที่มากขึ้น แต่เป็นเพราะการโจมตีที่รุนแรงยิ่งขึ้น

ความแตกต่างในการฟอกเงินระหว่างการโจรกรรมสองครั้ง — คลัง Ethereum ที่ไม่ได้ใช้งานของ Drift เทียบกับการแปลง THORChain ที่ใช้งานอยู่ของ KelpDAO — เปิดเผยแผนการดำเนินงานที่ปรับตัวได้ซึ่งออกแบบมาเฉพาะสำหรับระดับความเสี่ยงและระยะเวลาการแปลงเป็นเงินสดของแต่ละกลุ่ม สำหรับระบบนิเวศคริปโตโดยรวม บทเรียนชัดเจน: โครงสร้างพื้นฐานของสะพาน ระบบการกำกับดูแลแบบ multisig และโปรโตคอลข้ามโซ่ ตอนนี้เป็นจุดอ่อนหลักที่ถูกโจมตี แพลตฟอร์มแลกเปลี่ยนและผู้ใช้ต้องดำเนินการตรวจสอบหลายขั้นตอน สร้างเครือข่ายแจ้งเตือนแบบเรียลไทม์ และทำการตรวจสอบอย่างเข้มงวดต่อโปรโตคอลของสะพาน เมื่อการขโมยคริปโตของเกาหลีเหนือสะสมเกินกว่า 6 พันล้านดอลลาร์ อุตสาหกรรมไม่สามารถมองว่าการละเมิดเหล่านี้เป็นเหตุการณ์แยกจากกันอีกต่อไป — แต่เป็นแคมเปญที่ดำเนินอย่างต่อเนื่องและได้รับการสนับสนุนจากรัฐบาลโดยตรงต่อโครงสร้างพื้นฐานแบบกระจายศูนย์เอง

คำถามที่พบบ่อย

Nonce ที่คงทนคืออะไร และถูกใช้อย่างไรในการโจมตี Drift?

Nonce ถาวรเป็นคุณสมบัติของ Solana ที่ขยายระยะเวลาความถูกต้องของธุรกรรมจากประมาณ 90 วินาทีให้เป็นช่วงเวลาที่ไม่จำกัด โดยออกแบบมาสำหรับการลงนามด้วยฮาร์ดแวร์แบบออฟไลน์ ผู้โจมตี Drift ได้ทำให้ผู้ลงนามจากคณะกรรมาธิการด้านความปลอดภัยอนุมัติล่วงหน้าธุรกรรมโดยใช้กลไกนี้เป็นเวลาหลายสัปดาห์ก่อนการถอนเงินจริง เมื่อ Drift ย้าย multisig ของตนไปเป็นการตั้งค่า 2-of-5 โดยไม่มี timelock ในวันที่ 27 มีนาคม ผู้โจมตีได้ส่งธุรกรรมที่ลงนามล่วงหน้าไปในวันที่ 1 เมษายน และถอนเงินไป 285 ล้านดอลลาร์สหรัฐภายในเวลาประมาณ 12 นาที

ทำไมสภาความปลอดภัยของ Arbitrum จึงระงับเงินที่ถูกขโมยจาก KelpDAO จำนวน 75 ล้านดอลลาร์สหรัฐ?

แฮกเกอร์ของ TraderTraitor ทิ้ง ETH ประมาณ 30,766 รายการไว้บน Arbitrum หลังการโจมตีช่องโหว่ของ KelpDAO bridge เนื่องจาก Arbitrum ดำเนินการด้วยความเป็นศูนย์กลางที่สูงกว่า Ethereum Mainnet คณะอนุญาตด้านความปลอดภัยของ Arbitrum จึงใช้อำนาจในสถานการณ์ฉุกเฉินเพื่อระงับเงินเหล่านี้ การกระทำนี้ป้องกันไม่ให้แฮกเกอร์เคลื่อนย้ายส่วนหนึ่งของเงินที่ขโมยไปมูลค่า 292 ล้านดอลลาร์สหรัฐ แม้ว่าเงินที่เหลือซึ่งยังไม่ถูกระงับจะถูกฟอกเงินผ่าน THORChain อย่างรวดเร็วก็ตาม

THORChain ไม่ได้สนับสนุนการฟอกเงินของเกาหลีเหนือ

THORChain เป็นโปรโตคอลสภาพคล่องข้ามโซ่แบบกระจายศูนย์ที่ช่วยให้แลกเปลี่ยนสินทรัพย์แบบเนทีฟ เช่น ETH เป็น BTC โดยไม่ต้องมีผู้ดูแลหรือข้อกำหนด KYC ต่างจากแพลตฟอร์มข้ามโซ่ส่วนใหญ่ THORChain ปฏิเสธที่จะระงับหรือปฏิเสธธุรกรรมจากผู้กระทำผิดที่รู้จักกัน แฮกเกอร์จากเกาหลีเหนือและผู้ช่วยเหลือจีนของพวกเขาได้ใช้ THORChain แปลง ETH ที่ขโมยมาหลายร้อยล้านดอลลาร์เป็น Bitcoin อย่างต่อเนื่อง ทำให้มันเป็นทางออกที่พวกเขาเลือกใช้อย่างสม่ำเสมอ

การโจมตี Drift และ KelpDAO เชื่อมโยงกับกลุ่มจากเกาหลีเหนือเดียวกันหรือไม่

ไม่ TRM Labs ประเมินการโจมตี Drift ว่าเป็นผลงานของกลุ่มย่อยจากเกาหลีเหนือที่แตกต่างจาก TraderTraitor ซึ่งเป็นกลุ่มที่รับผิดชอบต่อ KelpDAO กลุ่ม Drift แสดงรูปแบบการฟอกเงินที่อดทนกว่า โดยเก็บ ETH ที่ขโมยมาไว้โดยไม่ใช้งานเป็นเวลาหลายเดือนหรือหลายปี การโจมตี KelpDAO ตามแนวทางที่ TraderTraitor ใช้มาโดยการฟอกเงินอย่างรวดเร็วผ่านตัวกลางจีน ทั้งสองเหตุการณ์ถูกกำหนดว่าเป็นการดำเนินการที่ได้รับการสนับสนุนจากรัฐเกาหลีเหนือ แต่เป็นหน่วยปฏิบัติการที่แตกต่างกัน

ผู้ใช้รายบุคคลสามารถทำอะไรได้บ้างเพื่อหลีกเลี่ยงการมีปฏิสัมพันธ์กับเงินทุนที่ถูกขโมยจากเกาหลีเหนือ?

ผู้ใช้ควรหลีกเลี่ยงการรับการฝากจากผลลัพธ์ของ THORChain เว้นแต่จะสามารถยืนยันแหล่งที่มาของโซ่ เปิดใช้งานคุณสมบัติด้านความปลอดภัยทั้งหมดของแพลตฟอร์มแลกเปลี่ยน รวมถึงรายการที่ได้รับอนุญาตสำหรับการถอน และศึกษาโปรโตคอลสะพานก่อนใช้งาน — โดยเฉพาะการตรวจสอบว่าพวกมันพึ่งพาการออกแบบผู้ตรวจสอบเดียว เช่น การปรับใช้ LayerZero ของ KelpDAO แพลตฟอร์มแลกเปลี่ยนที่เข้าร่วมเครือข่ายแจ้งเตือนแบบเรียลไทม์ เช่น เครือข่าย Beacon ของ TRM จะให้ชั้นการป้องกันเพิ่มเติมโดยการระบุที่อยู่ที่เชื่อมโยงกับเกาหลีเหนือก่อนที่การถอนจะดำเนินการเสร็จสิ้น

คำปฏิเสธความรับผิดชอบ: หน้านี้แปลโดยใช้เทคโนโลยี AI (ขับเคลื่อนโดย GPT) เพื่อความสะดวกของคุณ สำหรับข้อมูลที่ถูกต้องที่สุด โปรดดูต้นฉบับภาษาอังกฤษ