A conta de inteligência de ameaças blockchain Dark Web Informer divulgou o ocorrido no X no dia seguinte. O Polymarket respondeu no mesmo dia, afirmando que os dados envolvidos «já podiam ser acessados por meio da API pública» e classificou o evento como uma «funcionalidade» e não como uma violação. No entanto, o comunicado oficial não abordou diretamente os detalhes de configurações incorretas da API e explorações de vulnerabilidades listadas pelo hacker.

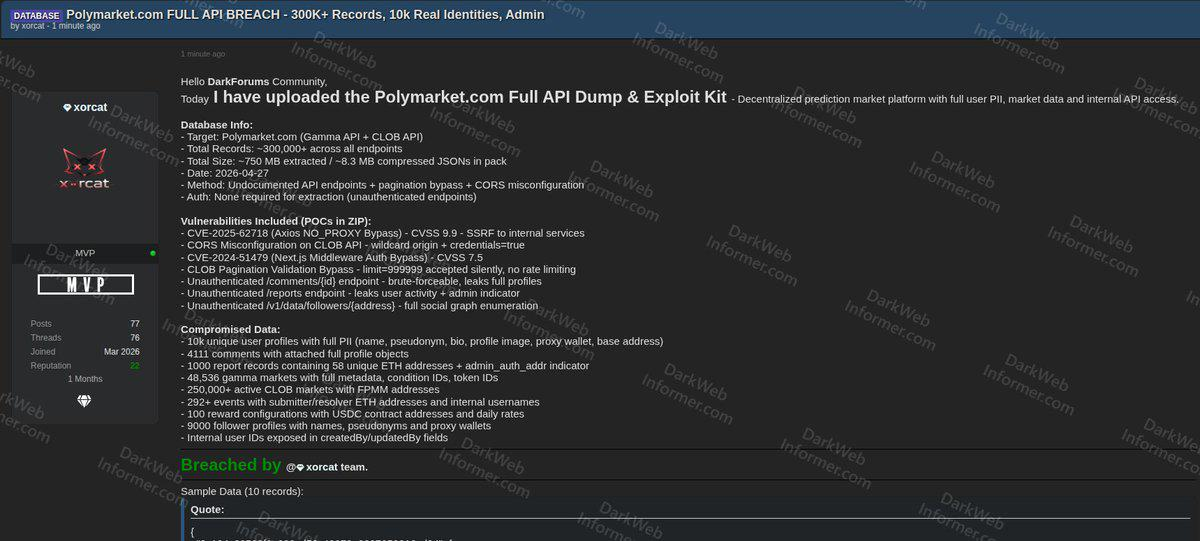

Em 27 de abril, o atacante sob o pseudônimo "xorcat" uploadou um arquivo compactado em um fórum de crime cibernético: um arquivo JSON de 8,3 MB, que, ao ser descompactado, atingiu cerca de 750 MB, contendo mais de 300 mil registros extraídos do Polymarket, cinco scripts de exploração em funcionamento (PoC) e um relatório técnico.

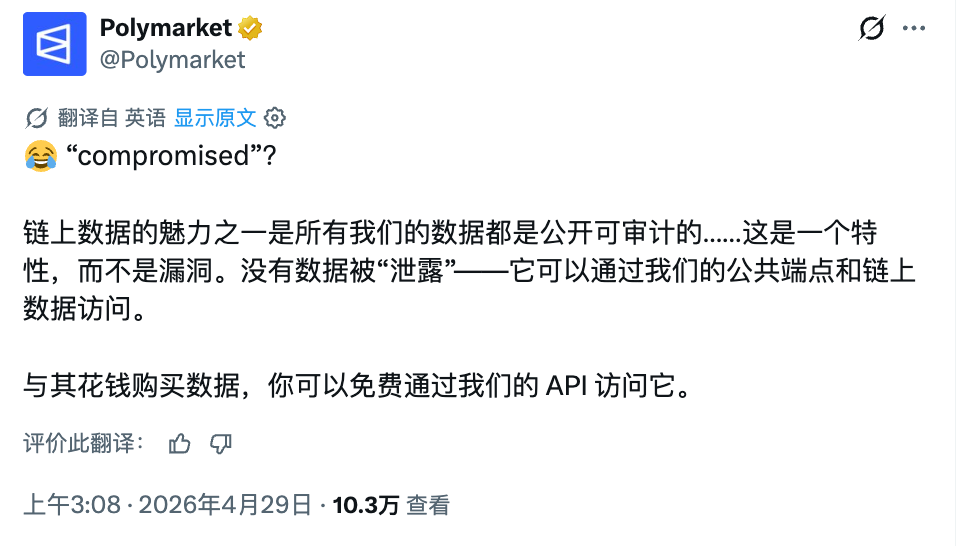

Resposta do Polymarket no mesmo dia. Mas a resposta não foi uma desculpa ou investigação típica de crise, e sim uma réplica quase provocativa. A conta oficial da plataforma postou no X, brincando que todos os conteúdos relacionados podem ser acessados por endpoints públicos e dados na cadeia, classificando-o como "funcionalidade, não vulnerabilidade".

O evento se transformou em um monólogo de Rōjin: os hackers afirmam que se trata de um ataque de dados divulgado sem aviso prévio, apontando especificamente para algumas configurações incorretas da API; a plataforma insiste que todos os dados eram públicos e nenhuma informação confidencial foi comprometida.

Caminho de ataque: “Uma série de portas desbloqueadas”

Segundo a descrição do xorcat no post do fórum, o ataque não dependeu de nenhuma vulnerabilidade complexa isolada, mas sim de uma série de portas desbloqueadas. De acordo com a análise da mídia de segurança cibernética The CyberSec Guru, o ataque explorou principalmente três tipos de problemas: endpoints de API não divulgados, contornos de paginação na API de negociação CLOB (Central Limit Order Book) e uma configuração incorreta de CORS (Cross-Origin Resource Sharing).

Relatórios públicos indicam que vários endpoints da Polymarket supostamente não exigem autenticação. Por exemplo, o endpoint de comentários permite enumeração por força bruta de perfis de usuários completos; o endpoint de relatórios expõe dados de atividade do usuário; o endpoint de seguidores permite que qualquer pessoa, sem login, mapeie o gráfico social completo de qualquer endereço de carteira.

O que há dentro de mais de 300 mil registros?

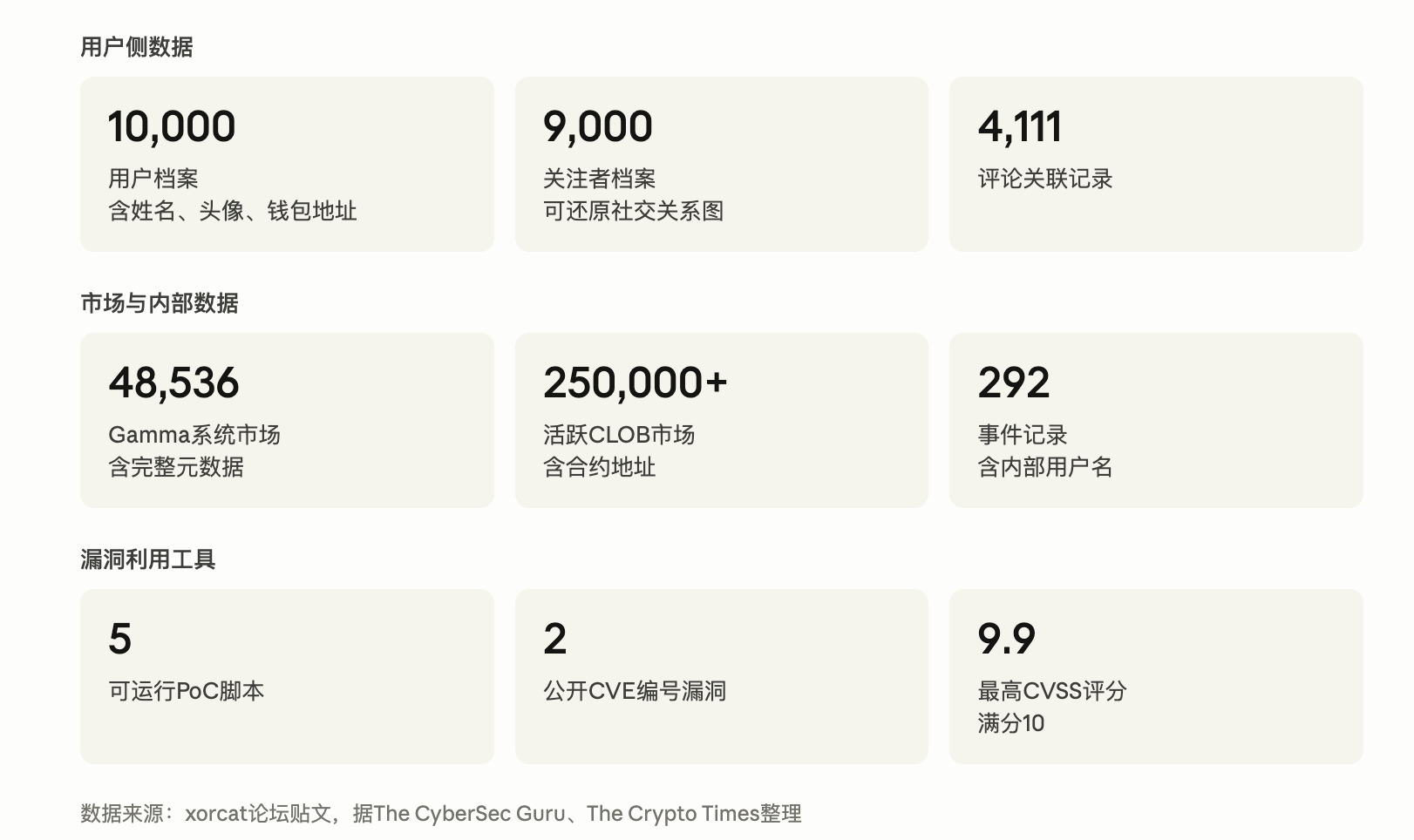

As análises dos posts do fórum xorcat, bem como do The CyberSec Guru e do The Crypto Times, mostram que o pacote vazado está organizado aproximadamente em três categorias: usuários, mercados e ferramentas de ataque (consulte o cartão de dados abaixo).

Os 10.000 perfis de usuários do lado do usuário incluem nome, apelido, biografia, foto de perfil, endereço da carteira de agente e endereço da carteira subjacente. 9.000 perfis de seguidores permitem mapear o gráfico de relações sociais. 4.111 dados de comentários estão todos associados a perfis de usuários. 1.000 registros de relatórios envolvem 58 endereços Ethereum distintos. Campos internos de ID de usuário, como createdBy e updatedBy, também estão espalhados por toda parte, reconstituindo indiretamente parte do perfil da estrutura da conta da plataforma.

O lado do mercado abrange 48.536 mercados provenientes do sistema Polymarket Gamma (com metadados completos, ID de condição, ID de token), mais de 250 mil mercados CLOB ativos (com endereço do contrato FPMM), 292 eventos com nomes de usuário internos e endereços de carteira dos submetedores e árbitros, e 100 configurações de recompensa com endereço do contrato USDC e taxa diária de pagamento.

O endereço da carteira é anonimo na blockchain por natureza, mas quando aparece junto com nome, biografia e foto de perfil, o anonimato desmorona. Este é o ponto central da controvérsia que a Polymarket não abordou nesta resposta:

Se os dados são "públicos" e se os dados agregados ainda protegem a identidade do usuário são duas questões diferentes.

“Isso é uma funcionalidade, não uma falha”: a resposta da Polymarket

A resposta publicada pelo Polymarket em 28 de abril no X consistiu em apenas um tweet. A plataforma começou com o emoji «😂», questionando primeiro o termo «comprometido» e depois refutando ponto a ponto: os dados on-chain sempre foram auditáveis publicamente, nenhum dado foi «vazado», as mesmas informações já podiam ser obtidas gratuitamente por meio da API pública, sem necessidade de pagamento. O texto foi encerrado com a afirmação: «Isso é uma funcionalidade, não uma vulnerabilidade».

The Crypto Times apontou que a resposta da Polymarket não abordou diretamente as acusações técnicas específicas feitas pelo hacker, incluindo configuração incorreta da API, erro de CORS, endpoints não divulgados e limites de taxa ausentes. A plataforma atacou fortemente o nível mais fácil de refutar — "os dados eram públicos" — mas permaneceu em silêncio sobre a questão de segurança mais central: "o atacante extraiu e embalou em massa por meio de caminhos não previstos".

Quanto ao xorcat, também alegou que não notificou previamente a Polymarket, alegando que a plataforma não possui um programa de recompensas por vulnerabilidades. Esse ponto ainda não foi verificado por terceiros, mas, se verdadeiro, revela uma lacuna na governança de segurança proativa da Polymarket: ausência de um canal formal para divulgação responsável, levando atacantes a optar por publicar diretamente em vez de relatar internamente.

Esta não é a primeira vez que o Polymarket é exposto a problemas de segurança

Voltando à linha do tempo, de agosto a setembro de 2024, vários usuários que fizeram login no Polymarket por meio de contas do Google relataram que seus USDC foram roubados; os atacantes exploraram a chamada da função proxy no Magic Labs SDK para transferir os saldos dos usuários para endereços de phishing. O suporte do Polymarket confirmou, até o final de setembro, pelo menos cinco ataques semelhantes.

Em novembro de 2025, hackers utilizaram a seção de comentários do Polymarket para publicar links de phishing; após serem clicados, esses links implantaram scripts maliciosos nos dispositivos dos usuários, resultando em perdas acumuladas superiores a US$ 500.000 em atividades fraudulentas relacionadas.

Em dezembro de 2025, ocorreu novamente um roubo em massa de contas. A Polymarket confirmou o incidente no Discord, atribuindo-o a "vulnerabilidade no serviço de autenticação de terceiros". As discussões nas redes sociais apontam amplamente para usuários que fizeram login por meio do e-mail da Magic Labs; a plataforma não nomeou publicamente o serviço envolvido nem divulgou o número exato de usuários afetados ou a extensão das perdas.

Após cada evento, a plataforma já forneceu respostas em diferentes níveis: algumas culpando provedores de serviços terceirizados, outras reconhecendo o problema e prometendo entrar em contato com os usuários afetados. Este evento xorcat é o primeiro a utilizar “estes dados sempre foram públicos” como defesa completa. Do ponto de vista histórico, esta resposta parece mais uma disputa sobre a natureza do evento do que uma resposta convencional a um incidente de segurança.

Até a publicação deste artigo, a Polymarket não forneceu nenhuma explicação sobre a correção da vulnerabilidade técnica revelada por xorcat, e o script PoC no fórum ainda pode ser baixado por qualquer pessoa.

Autor: Claude, Deep潮 TechFlow