Nota do editor: À medida que as capacidades da IA começam a se aproximar do limite de uma “ferramenta geral”, o significado da segurança cibernética também está mudando. Não se trata mais apenas de defesa contra hackers, vírus ou vazamentos de dados, mas está se transformando em um jogo de assimetria de capacidades.

Com o lançamento do Claude Mythos da Anthropic, que demonstra capacidade de descoberta de vulnerabilidades próxima à de especialistas de topo, os ataques cibernéticos estão entrando em uma nova fase mais oculta e automatizada, transformando a segurança pessoal de um “opcional” em um “necessário”. Por um lado, a barreira de entrada para ataques está sendo reduzida; por outro, a eficiência dos ataques está aumentando exponencialmente. Isso significa que a “segurança passiva” tornar-se-á cada vez mais insustentável.

Nesse contexto, a lista de "higiene digital" proposta por Andrej Karpathy, cofundador da OpenAI, oferece um caminho prático para lidar com o problema. Na era da IA, a segurança não é mais uma "correção após um incidente", mas sim "uma parte do comportamento diário": autenticação de identidade, isolamento de permissões, minimização de informações e reestruturação de hábitos comportamentais. Esses 15 passos aparentemente triviais, na essência, estão reconstruindo um limite de segurança acessível ao usuário comum.

O verdadeiro risco não está em se tornar alvo de um ataque, mas em estar desprotegido quando o ataque ocorrer.

A seguir está o texto original:

É certo: neste assunto de segurança cibernética, você já não tem mais espaço para preguiça.

O Mythos lançado pela Anthropic ontem marca um ponto de virada irreversível.

Essa tecnologia ainda não foi divulgada, mas assim que cair nas mãos de agentes maliciosos (o que é quase inevitável)… você enfrentará um ataque cibernético extremamente avançado, do qual a maioria das pessoas já estará muito atrasada antes mesmo de perceber que foi invadida.

É como o "coronavírus" do mundo de software.

Por isso mesmo, a partir de agora, sua segurança cibernética precisa ser impecável.

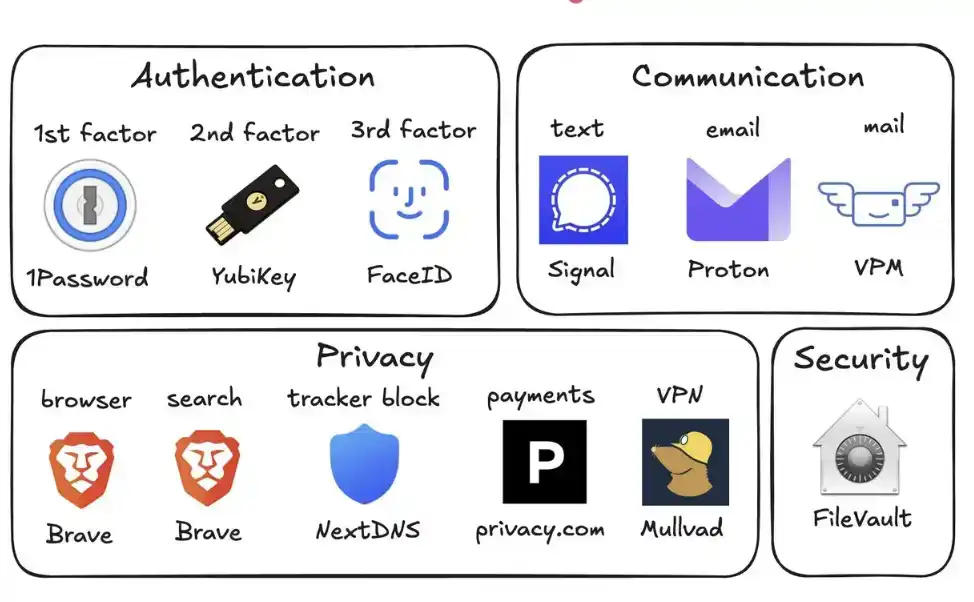

Guia de higiene digital de Karpathy

No ano passado, Andrej Karpathy (@karpathy, cofundador da OpenAI) compilou um “guia de higiene digital”, organizando métodos básicos para proteger sua segurança na era da IA.

Este é um dos guias mais valiosos que já vi para iniciantes.

Aqui estão todas as medidas de segurança que você deve adotar nesta era de incerteza:

1. Use a password manager (e.g., 1Password)

Gere senhas únicas e aleatórias para cada uma das suas contas. Quando um serviço é comprometido, os atacantes frequentemente usam essas credenciais para “ataques de reutilização”. Um gerenciador de senhas elimina completamente esse risco e ainda preenche automaticamente os campos, sendo na prática até mais rápido do que reutilizar senhas.

2. Configure hardware security key (e.g., YubiKey)

Este é um dispositivo físico usado como segunda camada de autenticação ao fazer login. Um atacante precisa ter «físicamente o dispositivo» para acessar sua conta. Em contraste, códigos de verificação por SMS são facilmente interceptados por ataques de portabilidade de SIM (alguém se passa por você e contata a operadora para transferir seu número para seu próprio telefone).

Recomenda-se comprar 2–3 YubiKeys e armazená-los em locais separados para evitar ser bloqueado fora da sua conta em caso de perda.

3. Ativação completa da biometria

Por exemplo, ative o Face ID, reconhecimento de impressão digital e outros métodos em gerenciadores de senhas, aplicativos bancários e aplicativos importantes. Esta é a terceira camada de autenticação: você «em si». Ninguém pode roubar seu rosto de um banco de dados.

4. Trate questões de segurança como senhas

Perguntas como “Qual é o sobrenome da sua mãe?” podem ser pesquisadas online em 10 segundos. Gere respostas aleatórias e armazene-as no gerenciador de senhas. Nunca preencha informações reais.

5. Ativar criptografia do disco

No Mac, chama-se FileVault; no Windows, chama-se BitLocker. Se o computador for roubado, a criptografia faz com que o ladrão obtenha apenas um “tijolo”, e não todos os seus dados. Ativar leva apenas 2 minutos e funciona automaticamente em segundo plano.

6. Reduzir dispositivos de casa inteligente

Cada dispositivo "inteligente" é, essencialmente, um computador conectado à internet com um microfone. Eles coletam dados continuamente, se conectam à internet com frequência e frequentemente são comprometidos. O seu detector de ar conectado à internet não precisa saber sua localização exata. Quanto menos dispositivos, menos entradas para ataques.

7. Use Signal para comunicação

Signal oferece criptografia de ponta a ponta, impedindo que qualquer pessoa (incluindo a própria plataforma, operadoras ou espiões) leia o conteúdo. Mensagens de texto comuns e até o iMessage mantêm metadados (quem, quando, frequência de contato). Ative a opção "Mensagens de autoexclusão" (por exemplo, 90 dias) para evitar que o histórico se torne um risco.

8. Use a privacy-focused browser (e.g., Brave)

Baseado no Chromium, compatível com extensões do Chrome, oferecendo uma experiência quase idêntica.

9. Altere o mecanismo de busca padrão para o Brave Search

Ele possui um índice independente (diferente do DuckDuckGo, que depende do Bing). Se os resultados de uma pesquisa forem ruins, adicione «!g» para ser redirecionado ao Google. A versão paga custa cerca de 3 dólares mensais — vale a pena — você se torna cliente, e não um «produto vendido».

10. Use a virtual credit card (e.g., Privacy.com)

Gere números de cartão independentes para cada comerciante e defina limites de gasto. Você pode até preencher nomes e endereços aleatórios. Caso um comerciante seja comprometido, apenas o número de cartão descartável será exposto, e não sua identidade financeira real.

11. Use um endereço de correio virtual

Serviços como o Virtual Post Mail coletam sua correspondência física, digitalizam o conteúdo e permitem que você a visualize online.

Você pode decidir por si mesmo quais itens destruir e quais encaminhar. Assim, não precisará fornecer seu endereço residencial real a diversos comerciantes desconhecidos a cada compra online.

12. Não clique em links nos e-mails.

O endereço de e-mail é extremamente fácil de falsificar. Com o apoio da IA, os e-mails de phishing atuais são quase indistinguíveis dos e-mails reais. Em vez de clicar em links, digite manualmente o endereço web e faça login diretamente no site correspondente.

Ao mesmo tempo, desative a carga automática de imagens em seu email, pois imagens embutidas são frequentemente usadas para rastrear se você abriu o email.

13. Use VPNs seletivamente (por exemplo: Mullvad)

Uma VPN (Rede Privada Virtual) pode ocultar seu endereço IP (o número único que identifica seu dispositivo e localização) dos serviços que você acessa. Não é necessário mantê-la ligada o tempo todo, mas sempre ative-a ao usar Wi-Fi público ou acessar serviços em que você não confia plenamente.

14. Configure DNS-level ad blocking (e.g., NextDNS)

O DNS pode ser entendido como uma agenda que os dispositivos usam para "localizar sites". Bloquear nesse nível significa que anúncios e rastreadores são impedidos antes de serem carregados.

E funciona para todos os aplicativos e navegadores no dispositivo.

15. Instale uma ferramenta de monitoramento de rede (por exemplo: Little Snitch)

Ele pode mostrar quais aplicativos no seu computador estão se conectando à internet, quantos dados estão sendo enviados e para onde esses dados estão sendo enviados. Qualquer aplicativo com “frequência de retorno de dados anormalmente alta” merece atenção e provavelmente deve ser desinstalado imediatamente.

Atualmente, o Mythos ainda está apenas nas mãos da defesa do Project Glasswing (como Anthropic, Apple, Google, etc.). Mas modelos com capacidades semelhantes logo cairão nas mãos de agentes maliciosos (possivelmente em menos de seis meses, ou até mais rápido).

É por isso que agora é essencial reforçar imediatamente sua segurança. Gastar 15 minutos agora para configurar isso pode ajudá-lo a evitar uma série de problemas graves no futuro.

Fique seguro e tenha um ótimo dia.