Artigo escrito por: imToken

Na semana passada, a equipe do Google Quantum AI publicou um artigo impactante, indicando que, sob arquitetura supercondutora, correção de erros específica e suposições de hardware, futuros computadores quânticos poderão quebrar a curva elíptica de 256 bits (ECDLP-256), amplamente utilizada nas criptomoedas e blockchains atuais, em poucos minutos, utilizando menos de 500 mil qubits físicos — uma redução de cerca de 20 vezes em relação às estimativas anteriores.

Isso aponta diretamente para o esquema de assinatura ECDSA, núcleo de quase todas as principais blockchains públicas, como Bitcoin e Ethereum. Com a notícia, a afirmação de que "computadores quânticos podem quebrar as chaves privadas do Bitcoin" começou a se espalhar pela internet.

Na verdade, é necessário primeiro acalmar-se e esclarecer este ponto — a ameaça é real, mas ainda está muito distante de “amanhã sua carteira não será segura”.

Mais importante ainda, toda a indústria já começou a agir há muito tempo.

I. O que exatamente a computação quântica está ameaçando?

Para entender esse problema, vamos começar pelo básico: como são protegidos os seus ativos Crypto?

Sabe-se que, na Bitcoin ou na Ethereum, cada conta possui um par de chaves: uma chave privada e uma chave pública. A chave privada é uma sequência de um grande número gerado aleatoriamente, extremamente confidencial, equivalente à senha do seu cofre; a chave pública é derivada da chave privada por meio de uma operação de multiplicação de curva elíptica, e o seu endereço de carteira é uma string obtida ao comprimir a chave pública por meio de uma função hash.

A base de segurança desse sistema reside exatamente no fato de que esse processo é unidirecional.

No final das contas, derivar a chave pública a partir da chave privada é fácil, mas reverter o processo — deduzir a chave privada a partir da chave pública — exigiria um tempo muito superior à idade do universo em computadores tradicionais. Essa é a essência do "problema do logaritmo discreto da curva elíptica" (ECDLP): o cálculo na direção direta é simples, mas a quebra na direção inversa é impossível.

Mas computadores quânticos quebram essa suposição, pois conseguem resolver problemas de fatoração de inteiros e logaritmos discretos em tempo polinomial; em outras palavras, um computador quântico suficientemente poderoso pode, teoricamente, derivar sua chave privada a partir da sua chave pública.

Aí está a questão: quando a chave pública é exposta?

Cada vez que você envia uma transação para a blockchain, precisa assinar os dados da transação com sua chave privada e divulgar sua chave pública para verificação, o que significa que, assim que você enviar uma transação, sua chave pública já estará pública na cadeia.

O significado deste artigo do Google é levar o ato de "derivar a chave privada a partir da chave pública" de algo teoricamente possível, mas absurdo, para um objetivo planejável na rota de desenvolvimento de hardware quântico. Por exemplo, segundo a estimativa do artigo, quebrar o ECDLP de 256 bits exigiria aproximadamente 500 mil qubits físicos em um computador quântico com correção de erros, um valor significativamente menor do que as estimativas anteriores.

No final das contas, a computação quântica não está quebrando a blockchain; ela visa primeiro os sistemas de assinatura que ainda se baseiam no problema do logaritmo discreto da curva elíptica dentro da blockchain.

Portanto, a ameaça é real, mas, estritamente falando, o termo "iminente" não é preciso; as estimativas predominantes da indústria indicam que o prazo mais breve ainda está por volta de 2030.

Dois: O que cada cadeia pública está preparando?

Claro, objetivamente, há uma diferença crucial que muitos relatos não esclareceram bem: muitos endereços de Bitcoin não expõem diretamente a chave pública na cadeia desde o início.

Como exemplo de formas comuns como P2PKH e P2WPKH, o endereço em si geralmente é apenas o hash da chave pública, e a chave pública geralmente só é revelada no momento do "primeiro gasto", o que significa que, se seu endereço nunca realizou uma transação, na blockchain só haverá seu endereço de carteira, sem a chave pública.

Portanto, a superfície de ataque mais direta da computação quântica tende a ser as chaves públicas dos endereços que já realizaram transações. Claro, esse detalhe leva diretamente à primeira ação que os usuários podem tomar agora, que abordaremos mais tarde.

A indústria não está alheia a esse problema; na verdade, os preparativos para a migração para criptografia pós-quântica já estão sendo realizados simultaneamente em várias frentes.

A abordagem do Ethereum é desacoplar a camada de conta do esquema de assinatura, como a promoção do EIP-7702 e da Abstração de Conta (AA), permitindo que contas Ethereum definam, por meio de lógica de contrato inteligente, o que constitui uma assinatura válida. Isso significa que, em um futuro dia, quando esquemas de assinatura pós-quantum forem introduzidos, não será necessário reescrever a camada subjacente do protocolo — apenas substituir o módulo de verificação de assinatura da conta.

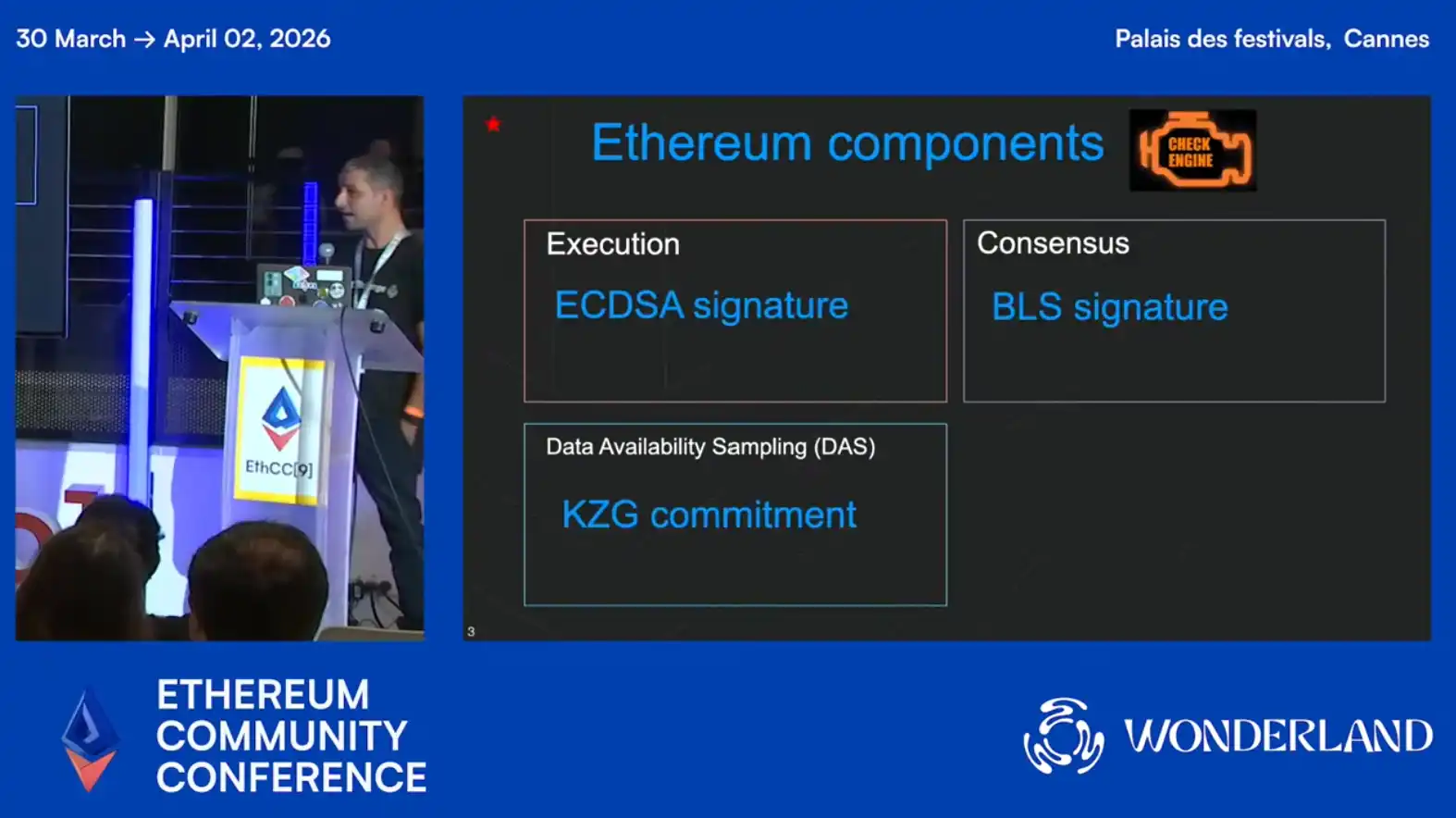

Ainda mais, o pesquisador de criptografia da Ethereum Foundation, Antonio Sanso, apresentou, na EthCC9, os avanços mais recentes na segurança quântica da Ethereum, destacando que computadores quânticos podem representar uma ameaça prática ao algoritmo de assinatura ECDSA na metade da década de 2030. A Ethereum já concluiu cerca de 20% dos preparativos contra ameaças quânticas e planeja alcançar resistência total quântica por meio da atualização Lean Ethereum entre 2028 e 2032.

No entanto, o principal desafio técnico atual é o problema do tamanho da assinatura: mesmo o algoritmo de assinatura pós-quântico mais leve, o Falcon, tem um tamanho de assinatura mais de 10 vezes maior que o ECDSA, e a verificação baseada em retículos diretamente no Solidity apresenta um custo de Gas extremamente alto. Por isso, a equipe de pesquisa estabeleceu duas rotas tecnológicas principais:

Primeiro, por meio da abstração de conta, permite que os usuários atualizem o algoritmo de assinatura da carteira para uma solução resistente a quantum, sem precisar modificar o protocolo subjacente;

Em segundo lugar, introduz-se o LeanVM para processar operações de hash complexas e combinar com provas de conhecimento zero para verificar a propriedade da frase de recuperação do endereço, garantindo a segurança dos ativos durante a migração;

Antonio afirmou que começará a conduzir reuniões quinzenais especializadas em PQC a partir de fevereiro de 2026, e que clientes de consenso como Lighthouse e Grandine já lançaram redes de teste experimentais pós-quânticas.

Além disso, o estilo da comunidade do Bitcoin é claramente mais conservador; o BIP360, recentemente incorporado ao repositório BIPs, propõe um novo tipo de saída chamado P2MR (Pay-to-Merkle-Root), cujo um dos objetivos de design é eliminar o key-path spend quânticamente vulnerável do Taproot, reservando uma estrutura mais amigável para uma possível migração futura para assinaturas pós-quânticas.

Claro, o fato de uma proposta ser enviada ao repositório BIPs não significa que já haja consenso da comunidade, muito menos que esteja prestes a ser adotada; portanto, pode-se dizer apenas que a comunidade Bitcoin já começou a discutir propostas mais específicas sobre a superfície de exposição quântica e possíveis mudanças nos tipos de saída, o que também está em linha com o estilo típico do Bitcoin: primeiro definir claramente o problema e depois formar consenso de forma muito lenta.

É importante notar que, já em 2024, o Instituto Nacional de Padrões e Tecnologia dos EUA (NIST) lançou oficialmente três padrões de criptografia pós-quântica, o que significa que o ecossistema blockchain agora tem um objetivo de migração claro, sem mais necessidade de aguardar a convergência de discussões sobre qual algoritmo é melhor — a implementação prática já começou na prática.

Três: O que os usuários comuns devem fazer?

Embora a ameaça dos computadores quânticos seja algo para daqui a vários anos, o fato de ser algo futuro não significa que não deva ser considerado agora; alguns bons hábitos, quando adquiridos hoje, têm custo quase zero.

Primeiro, evite a reutilização de endereços; essa é a medida mais direta e eficaz de proteção própria.

A razão é, como mencionado acima — se você é um usuário de cadeias UTXO, como o Bitcoin, cada vez que realiza uma transação, sua chave pública é exposta na cadeia. Se você sempre usar o mesmo endereço, sua chave pública permanecerá publicamente exposta por longo tempo; uma vez que a computação quântica amadureça, atacantes poderão facilmente derivar sua chave privada a partir de sua chave pública.

Atualmente, carteiras principais como imToken já fornecem funcionalidade de carteira HD por padrão. Um bom hábito é usar um novo endereço para receber cada transferência, em vez de reutilizar o mesmo endereço como identificador permanente. Para endereços que nunca enviaram transações, a chave pública nunca foi exposta, e a ameaça quântica atual quase não se aplica.

Em seguida, preste atenção à rota de atualização pós-quântica da carteira.

Se você estiver principalmente usando cadeias de modelo de conta, como Ethereum, o foco não deve ser trocar constantemente endereços mecanicamente, mas sim verificar se a carteira que você usa e a cadeia pública em que está situado oferecerão, no futuro, um caminho de migração claro.

Para cadeias baseadas em modelo de conta, o maior problema da era quântica geralmente não é a exposição única, mas sim a vinculação prolongada de contas ativas, histórico de chaves públicas, identidades na cadeia e permissões de aplicativos. Quando o verdadeiro período de migração chegar, quem tiver contas mais atualizáveis e carteiras que possam substituir suavemente a lógica de assinatura estará mais seguro.

Por fim, e do ponto de vista humano, é previsível que, à medida que o interesse pelo tema aumentar, cada vez mais carteiras ou protocolos alegando serem “quânticamente seguros” surgirão no mercado; devemos estar atentos a essas carteiras, protocolos e produtos de infraestrutura que usam a bandeira de “segurança quântica”.

Diante desse tipo de afirmação, as três perguntas mais importantes não são sobre o material de divulgação, mas sim:

O algoritmo em que ele depende é um padrão finalizado pelo NIST?

Was its security independently audited and fully verified?

O que ele afirma como segurança quântica é realmente uma migração em nível de cadeia, uma atualização em nível de conta ou apenas um envoltório de camada de aplicativo?

After all, true post-quantum security must ultimately cover not just an app's label, but the entire path from signing and verification to on-chain compatibility.

Em geral, a ameaça da computação quântica ao blockchain é real, e a importância do último white paper do Google reside no fato de ter aproximado essa ameaça da teoria distante para um risco passível de planejamento.

Mas isso ainda não é um sinal de que “a carteira será comprometida amanhã”; uma compreensão mais precisa é que a migração pós-quantum já não é mais um assunto exclusivo do mundo acadêmico, mas sim um problema prático que entrará gradualmente em atualizações de protocolos, design de carteiras e gestão de ativos dos usuários nos próximos anos.

Por fim

Para a indústria, o que realmente importa a seguir não é quem primeiro gritar que o quantum chegou, mas sim quem conseguir primeiro desenhar claramente o caminho de migração.

Para os usuários, não é necessário entrar em pânico agora, mas sim começar por estabelecer o básico do entendimento de risco: quais ativos estão expostos primeiro, quais operações ampliam a exposição e quais carteiras e blockchains têm maior probabilidade de oferecer atualizações suaves no futuro.

O que precisamos é agir cedo, e não se preocupar excessivamente.

Motivando todos juntos.