A série de destaques de segurança da ZeroTime começou! De acordo com estatísticas de várias plataformas de monitoramento de segurança blockchain, a situação de segurança no setor de criptomoedas em fevereiro de 2026 permaneceu geralmente estável, mas com riscos destacados: os prejuízos totais causados por eventos de segurança no mês totalizaram aproximadamente US$ 228 milhões, dos quais cerca de US$ 126 milhões estiveram relacionados a ataques de hackers e vulnerabilidades de contratos, e cerca de US$ 102 milhões a golpes de phishing e Rug Pull. Foram registrados 18 ataques a protocolos, com uma redução de 9,2% nos prejuízos em relação ao mês anterior; ocorreram 13 casos de golpes de phishing e sequestro de autorizações, representando 41,9% do total de eventos do mês, sendo que diversos ataques de phishing com imitação de IA causaram grandes perdas, tornando-se a principal causa do aumento nos prejuízos relacionados a fraudes. O foco dos grupos de hackers continua a se deslocar para ataques de engenharia social de baixo custo e alto retorno, e técnicas precisas de phishing com páginas geradas por IA tornam-se cada vez mais comuns, com investidores individuais e projetos de pequeno e médio porte como principais alvos.

Em relação a ataques cibernéticos

Seis eventos de segurança típicos

• Ataque de vulnerabilidade de validação de contrato de ponte cross-chain CrossCurve

Valor perdido: aproximadamente 3 milhões de dólares

Detalhes do incidente: De 1º a 2 de fevereiro, o protocolo descentralizado de cross-chain CrossCurve sofreu um ataque hacker, no qual o atacante explorou uma vulnerabilidade de contorno de verificação de gateway na função expressExecute do contrato ReceiverAxelar, falsificando mensagens cross-chain e desbloqueando e roubando tokens sem autorização do contrato PortalV2 do protocolo, afetando múltiplas cadeias, com perda total estimada em cerca de US$ 3 milhões. Após o incidente, a equipe da CrossCurve suspendeu imediatamente os serviços cross-chain, corrigiu a vulnerabilidade e divulgou 10 endereços que receberam os tokens roubados, oferecendo um bônus de 10% para quem devolver os fundos dentro de 72 horas. Atualmente, a situação foi controlada, e parte dos tokens EYWA roubados ficou bloqueada em exchanges e não pode ser negociada.

• Vibe Coding Ataque de vulnerabilidade de código de contrato inteligente (protocolo Moonwell)

Valor perdido: aproximadamente 1,78 milhão de dólares

Detalhes do evento: Em 18 de fevereiro, o protocolo DeFi Moonwell sofreu um ataque hacker, com a causa principal sendo uma vulnerabilidade fatal no código do contrato inteligente gerado pelo Claude Opus 4.6, que definiu incorretamente o preço do ativo cbETH em US$ 1,12 (realmente cerca de US$ 2.200). O hacker explorou esse desvio de preço para tomar empréstimos excessivos, causando perdas de aproximadamente US$ 1,78 milhões. Pesquisadores de segurança expuseram este evento como o primeiro incidente de segurança on-chain causado por Vibe Coding. Após o incidente, a equipe do projeto removeu os contratos relacionados, iniciou a correção da vulnerabilidade e reforçou as auditorias manuais do código gerado por IA.

Ataque de manipulação de oráculo do YieldBloxDAO

Valor perdido: aproximadamente 10 milhões de dólares

Detalhes do evento: Em 21 de fevereiro, o protocolo de empréstimo na cadeia Stellar, YieldBloxDAO, sofreu um ataque hacker, no qual o atacante manipulou os preços dos tokens de liquidez subjacentes e explorou uma falha no oracle para obter empréstimos excessivos maliciosos, resultando em perdas de aproximadamente 10 milhões de dólares em ativos. Após o incidente, a equipe do projeto suspendeu os serviços do protocolo e está colaborando com instituições de segurança para rastrear os ativos e corrigir as vulnerabilidades.

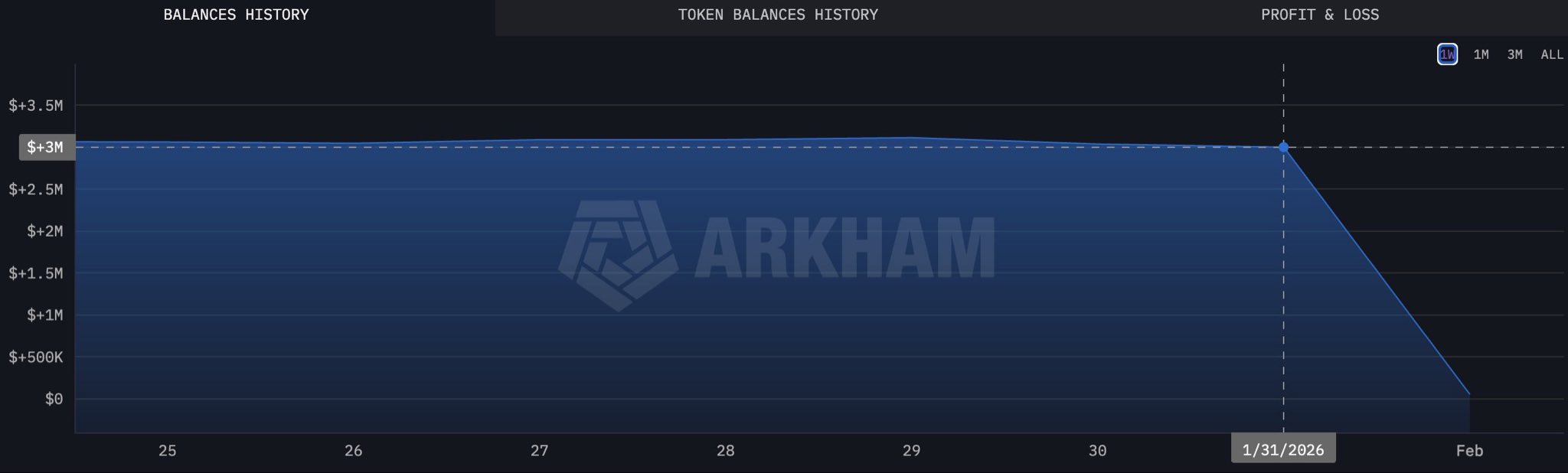

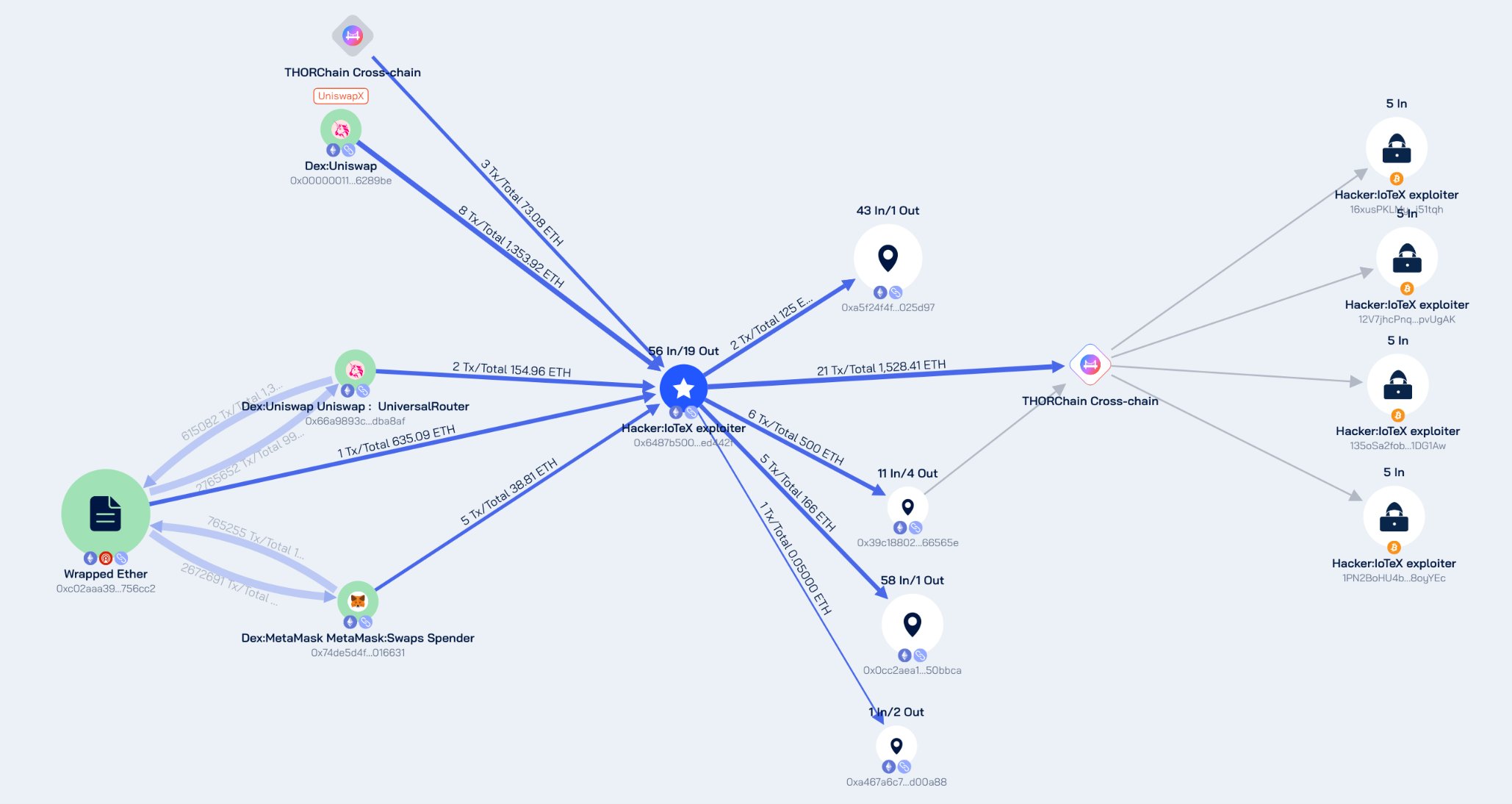

• Ataque de vazamento de chave privada do cofre de tokens IoTeX

Valor perdido: aproximadamente 4,4 milhões de dólares

Detalhes do evento: Em 21 de fevereiro, a ponte cross-chain ioTube do ecossistema IoTeX sofreu um ataque cibernético. O atacante obteve a chave privada do proprietário do validador lateral da Ethereum e invadiu com sucesso os contratos relacionados à ponte cross-chain, roubando diversos ativos criptografados do pool. A equipe oficial da IoTeX atualizou várias vezes o comunicado, confirmando que o prejuízo real do ataque foi de aproximadamente US$ 4,4 milhões, dos quais 99,5% das moedas anormais foram interceptadas ou permanentemente congeladas. Após o incidente, a equipe do projeto suspendeu imediatamente a ponte cross-chain e as funções de negociação relacionadas, iniciou a atualização da versão da mainnet, bloqueou 29 endereços maliciosos e colaborou com o FBI e agências de aplicação da lei de vários países para rastrear ativos globalmente, prometendo reembolsar 100% dos usuários afetados. Atualmente, todos os serviços foram totalmente restaurados.

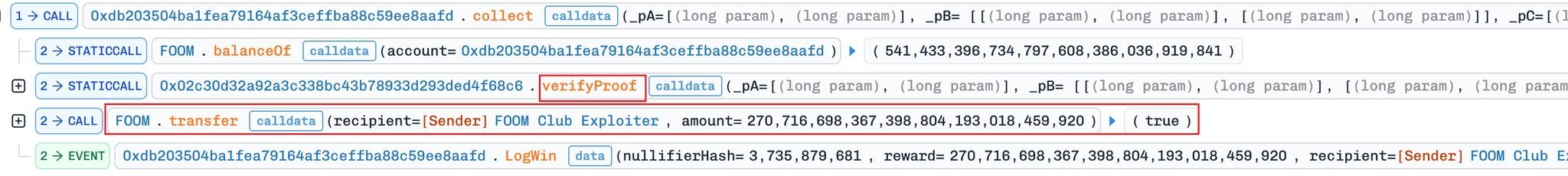

• Evento de ataque de imitação FOOMCASH

Valor perdido: aproximadamente 2,26 milhões de dólares

Detalhes do evento: Em 26 de fevereiro, o projeto FOOMCASH nas cadeias Base e Ethereum sofreu um ataque de cópia (copycat attack), em que o atacante explorou um erro de configuração da chave de verificação zkSNARK (parâmetros do verificador Groth16 incorretamente definidos), semelhante ao evento anterior do Veil Cash, conseguindo falsificar provas e roubar grandes quantidades de tokens. A perda na cadeia Base foi de aproximadamente US$ 427.000, enquanto na cadeia Ethereum foi de aproximadamente US$ 1,833,000 (parte dos fundos suspeita-se ter sido resgatada por white-hats), totalizando cerca de US$ 2,26 milhões em perdas. Após o evento, a equipe do projeto suspendeu imediatamente os serviços relacionados e iniciou uma investigação.

• Ataque de vulnerabilidade de chamada arbitrária do protocolo Seneca DeFi

Valor perdido: aproximadamente 6,5 milhões de dólares

Detalhes do evento: Em 28 de fevereiro, o protocolo DeFi Seneca sofreu um ataque devido a uma vulnerabilidade de chamada arbitrária, com perdas iniciais estimadas em mais de 1.900 ETH, valorizando cerca de 6,5 milhões de dólares. Após o ataque, o endereço associado ao hacker, marcado como SenecaUSD, devolveu 1.537 ETH (cerca de 5,3 milhões de dólares) ao endereço do deployer da Seneca, enquanto os 300 ETH restantes (cerca de 1,04 milhão de dólares) foram transferidos para um novo endereço. Atualmente, a equipe do projeto está realizando a correção da vulnerabilidade e a verificação dos ativos.

Rug Pull / Golpe de pesca

8 incidentes de segurança típicos

(1) Em 10 de fevereiro, vítimas com endereços que começam com 0x6825 assinaram uma transação maliciosa "increaseAllowance" na BSC, resultando em perda de BUSD no valor de US$ 118.785. A maioria das pessoas presta atenção a assinaturas de autorização e solicitações de aprovação, mas "increaseAllowance" é na verdade o mesmo tipo de armadilha, apenas com um nome menos comum.

(2) Em 17 de fevereiro, envenenamento de endereço/destinatário semelhante retornou. Na Ethereum, 0xce31…b89b enviou aproximadamente US$ 599.714 para um endereço de correspondência aproximada incorreto.

Esperado: 0x77f6ca8E…a346

Erro: 0x77f6A6F6…A346

(3) Em 18 de fevereiro, vítimas com endereços que começam com 0x308a assinaram a aprovação maliciosa de USDT (approve(address,uint256)), resultando na transferência de aproximadamente US$ 337.069 em USDT para a carteira do golpista.

(4) Em 18 de fevereiro, uma vítima enviou US$ 157.000 para um endereço semelhante após copiar um histórico de transferência contaminado.

Esperado: 0xa7a9c35a…03F0 → Enviar para: 0xa7A00BD2…03F0

(5) Em 25 de fevereiro, vítimas com endereços que começam com 0xb30 perderam US$ 388.051 no Ethereum após assinarem a autorização de token de phishing.

(6) Phishing scam involving counterfeit hardware wallet verification

Horário: 12 de fevereiro

Natureza do evento: Um hacker falsificou a página oficial de verificação de uma carteira de hardware amplamente utilizada e, por meio de e-mails e mensagens de texto, enviou um “aviso de risco de segurança da carteira”, induzindo os usuários a inserirem suas frases de recuperação e chaves privadas para “verificação de segurança”. O ataque conseguiu obter as frases de recuperação de vários usuários e roubou os ativos das contas, com perdas acumuladas de aproximadamente 950 mil dólares.

(7) Sequestro de endereço DEX falso para Rug Pull

Tempo: 17 de fevereiro

Natureza do evento: O hacker manipulou os endereços de transferência dos usuários e falsificou a interface de transações DEX, induzindo os usuários a transferirem fundos para endereços falsos. Após a conclusão das transferências, os fundos foram imediatamente reunidos em múltiplos endereços anônimos, com perdas totais estimadas em cerca de 600.000 dólares em USDT, afetando mais de 200 vítimas. De acordo com monitoramento, a perda máxima por vítima individual foi de aproximadamente 600.000 dólares.

(8) Fraude por site falso de phishing disfarçado de Uniswap oficial

Tempo: 19 de fevereiro – 26 de fevereiro

Natureza do evento: Um hacker comprou anúncios no Google Search, criando um site de phishing com interface altamente semelhante à do Uniswap oficial, direcionando usuários por meio de anúncios em redes sociais e mensagens privadas para clicar nos links e autorizar acessos, utilizando uma ferramenta de esvaziamento de carteira AngelFerno para roubar em massa ativos criptográficos das contas dos usuários. Alguns vítimas foram enganadas porque o domínio falso era visualmente indistinguível do endereço legítimo; mais de 1.000 vítimas em um único mês, com perdas acumuladas de aproximadamente US$ 1,8 milhão.

Resumo

Em fevereiro de 2026, os riscos de segurança na blockchain apresentam características de ataques a contratos ainda altamente frequentes e técnicas de fraude continuamente refinadas. Os ataques de hackers concentram-se principalmente em manipulação de oráculos, segurança de pontes cross-chain, vulnerabilidades de permissão em contratos e defeitos de código, com aumento de reutilização de vulnerabilidades e ataques imitativos, representando ameaça significativamente maior para protocolos de médio e pequeno porte.

Os golpes ainda se baseiam principalmente em autorizações de phishing, sites falsos e esquemas de pirâmide que desaparecem com os fundos; páginas falsificadas por IA e sequestro de anúncios aumentaram ainda mais a discrição dos golpes, tornando cada vez mais difícil para usuários comuns identificá-los.

A equipe de segurança da ZeroTime Labs recomenda: usuários individuais devem autorizar com cautela, verificar endereços oficiais e evitar links desconhecidos e projetos de alto risco; equipes de projetos devem fortalecer a auditoria de contratos, a gestão de chaves privadas e a isolamento de permissões, prestando atenção à segurança de oráculos e cenários cross-chain; no nível da indústria, deve-se aprimorar a compartilhamento de inteligência sobre ameaças e aumentar a capacidade de defesa em toda a cadeia, trabalhando juntos para proteger a segurança do ecossistema.