“A ferramenta de vibe coding está vazando grandes quantidades de dados pessoais e corporativos.” Recentemente, pesquisadores da startup israelense de cibersegurança RedAccess, ao estudar a tendência de “IA sombra” (shadow AI), descobriram que ferramentas de IA usadas por desenvolvedores para criar software rapidamente estão vazando registros médicos, dados financeiros e arquivos internos das Fortune 500 para a rede aberta.

O CEO da RedAccess, Dor Zvi, afirmou que pesquisadores descobriram cerca de 380 mil aplicações e outros ativos acessíveis publicamente, todos criados por desenvolvedores usando ferramentas como Lovable, Base44, Netlify e Replit, das quais cerca de 5.000 contêm informações corporativas sensíveis, mas quase 2.000 aplicações, após inspeção adicional, parecem expor dados privados. A Axios verificou independentemente várias aplicações expostas, e a WIRED também confirmou separadamente essas descobertas.

40% dos aplicativos de codificação de IA expõem dados sensíveis,

Inclusive de permissões de administrador

À medida que a IA assume cada vez mais o trabalho dos programadores modernos, o campo da segurança cibernética já alertou: ferramentas de codificação automatizada inevitavelmente introduzirão uma grande quantidade de vulnerabilidades exploráveis no software. No entanto, quando essas ferramentas de vibe coding permitem que qualquer pessoa crie e hospede aplicativos na web com apenas um clique, o problema não é mais apenas vulnerabilidades, mas sim quase nenhuma proteção de segurança, incluindo dados empresariais e pessoais altamente sensíveis.

Sabe-se que a equipe RedAccess analisou milhares de aplicativos web de vibe coding criados com ferramentas de desenvolvimento de software AI, como Lovable, Replit, Base44 e Netlify, e descobriu que mais de 5.000 deles possuíam quase nenhum mecanismo de segurança ou autenticação. Muitos desses aplicativos web podem ser acessados diretamente, juntamente com seus dados, assim que alguém obtém seu URL. Alguns possuem barreiras, mas extremamente simples, como o registro apenas com qualquer endereço de e-mail.

Dentre esses 5.000 aplicativos de codificação por IA acessíveis a qualquer pessoa apenas inserindo a URL no navegador, Zvi descobriu que cerca de 2.000, após verificação adicional, pareciam expor dados privados. Zvi afirmou que cerca de 40% dos aplicativos expuseram dados sensíveis, incluindo informações médicas, dados financeiros, apresentações corporativas e documentos estratégicos, além de registros detalhados das conversas dos usuários com chatbots.

As capturas de tela das aplicações web compartilhadas por ele (algumas já verificadas como ainda online e expostas) mostram informações de atribuição de tarefas de um hospital (incluindo dados de identificação pessoal dos médicos), dados detalhados de aquisição de publicidade de uma empresa, apresentações de estratégia de entrada no mercado de outra empresa, registros completos de conversas de um chatbot de um varejista (contendo nomes completos e contatos dos clientes), registros de carga de uma empresa de navegação e diversos dados de vendas e financeiros de várias empresas. Zvi também afirmou que, em alguns casos, essas aplicações expostas poderiam permitir que ele obtivesse permissões de administrador do sistema e até excluísse outros administradores.

Zvi afirmou que encontrar aplicativos web com vulnerabilidades no RedAccess foi surpreendentemente fácil. Lovable, Replit, Base44 e Netlify permitem que os usuários hospedem aplicativos web nos domínios próprios dessas empresas de IA, em vez de em seus próprios domínios. Assim, os pesquisadores puderam identificar milhares de aplicativos desenvolvidos com essas ferramentas para vibe coding por meio de pesquisas simples no Google e Bing, utilizando os domínios dessas empresas combinados com outras palavras-chave.

No caso da Lovable, Zvi também descobriu inúmeros sites de phishing falsificando grandes empresas, que parecem ter sido criados e hospedados no domínio da Lovable por meio dessa ferramenta de codificação por IA, incluindo marcas como Bank of America, Costco, FedEx, Trader Joe’s e McDonald’s. Zvi também observou que os 5.000 aplicativos expostos encontrados pela Red Access estavam hospedados apenas nos domínios próprios da ferramenta de codificação por IA, mas na realidade, há possivelmente milhares de outros aplicativos hospedados em domínios adquiridos pelos usuários.

O pesquisador de segurança Joel Margolis apontou que é difícil verificar se uma aplicação web de codificação AI não protegida realmente expôs dados reais. Ele e seus colegas anteriormente descobriram um brinquedo de chat AI que expôs 50 mil registros de conversas com crianças em um site com quase nenhuma proteção de segurança. Ele afirmou que os dados nas aplicações de vibe coding podem ser apenas espaços reservados ou a própria aplicação pode ser apenas uma prova de conceito (POC). Brodie, da Wix, também acredita que os dois exemplos fornecidos à Base44 parecem ser sites de teste ou conter dados gerados por IA.

No entanto, Margolis acredita que o problema de exposição de dados causado por aplicativos web construídos por IA é realmente real. Ele afirma que frequentemente encontra casos de exposição como os descritos por Zvi. “Alguém da equipe de marketing quer criar um site, mas não são engenheiros e provavelmente têm quase nenhuma formação ou conhecimento em segurança”, ele observa. Ferramentas de codificação por IA farão exatamente o que você pedir, mas se você não pedir para fazê-lo de forma segura, elas não o farão automaticamente.

As pessoas podem criar livremente

Mas a configuração padrão apresentou um problema

Menos de duas semanas antes da publicação da pesquisa da RedAccess, ocorreu outro incidente: o Cursor, que executa o modelo Claude Opus 4.6, apagou em 9 segundos todo o banco de dados de produção e todos os backups em nível de volume do PocketOS por meio de uma chamada de API ao provedor de infraestrutura Railway.

Zvi afirmou francamente: “As pessoas podem criar qualquer coisa e usá-la diretamente em produção, em nome da empresa, sem precisar de nenhuma autorização — esse comportamento quase não tem limites. Não acho que seja possível fazer com que o mundo inteiro receba educação em segurança.” Ele também acrescentou que sua mãe também usa o Lovable para vibe coding, “mas não acho que ela considere o controle de acesso baseado em papéis.”

Pesquisadores da RedAccess descobriram que as configurações de privacidade de várias plataformas de vibe coding definem automaticamente os aplicativos como públicos, a menos que o usuário os altere manualmente para privados. Muitos desses aplicativos também são indexados por mecanismos de busca como o Google, tornando possível que qualquer pessoa conectada à internet acesse acidentalmente.

Zvi acredita que as ferramentas atuais de desenvolvimento de aplicações web baseadas em IA estão gerando uma nova onda de exposição de dados, cuja origem é, novamente, a combinação de erros dos usuários e proteção de segurança insuficiente. Mas o problema mais fundamental do que qualquer falha de segurança específica é que essas ferramentas permitem que um novo grupo de pessoas dentro das organizações criem aplicações, muitas vezes sem consciência de segurança e contornando os processos anteriores de desenvolvimento de software e os mecanismos de revisão de segurança antes do lançamento.

“Qualquer pessoa na empresa pode gerar um aplicativo a qualquer momento, sem passar por nenhum processo de desenvolvimento ou verificação de segurança, e podem colocá-lo diretamente em produção sem consultar ninguém. E é exatamente isso que eles fazem”, disse Zvi. “O resultado final é que as empresas estão, na verdade, vazando dados confidenciais por meio desses aplicativos de vibe coding, um dos maiores incidentes de todos os tempos, expondo informações corporativas ou sensíveis a qualquer pessoa no mundo.”

Em outubro do ano passado, a Escape.tech escaneou 5.600 aplicações de vibe coding públicas e descobriu que mais de 2.000 continham vulnerabilidades críticas, mais de 400 expunham informações sensíveis (incluindo chaves de API e tokens de acesso) e 175 casos envolviam vazamentos de dados pessoais (incluindo registros médicos e informações de contas bancárias). Todas as vulnerabilidades encontradas pela Escape estavam presentes em sistemas de produção reais e podiam ser detectadas em poucas horas. Em março deste ano, a empresa concluiu sua rodada de financiamento série A de US$ 18 milhões liderada pela Balderton, cujo um dos principais fundamentos de investimento era a lacuna de segurança causada pelo código gerado por IA.

A Gartner, no relatório "Previsões de 2026", afirma que, até 2028, o uso de abordagens prompt-to-app por "cidadãos desenvolvedores" aumentará o número de defeitos de software em 2500%. A Gartner considera que uma nova característica desses defeitos é que o código gerado por IA é sintaticamente correto, mas carece de compreensão da arquitetura do sistema geral e das regras de negócio complexas. O custo de corrigir esses "erros de contexto profundo" erodirá os orçamentos originalmente destinados à inovação.

Respostas e contrarrefutações de cada plataforma

Atualmente, três empresas de codificação de IA contestam as afirmações dos pesquisadores da RedAccess, alegando que as informações compartilhadas foram insuficientes e que não foi fornecido tempo adequado para resposta. No entanto, Zvi afirmou que, para dezenas de aplicações web expostas, eles entraram em contato diretamente com os supostos proprietários das aplicações. Todos os executivos das empresas afirmaram que levam esses relatórios a sério, mas ressaltaram que o acesso público dessas aplicações não implica necessariamente em vazamento de dados ou vulnerabilidades de segurança. Contudo, essas empresas não negaram que as aplicações web descobertas pela RedAccess estejam realmente expostas publicamente.

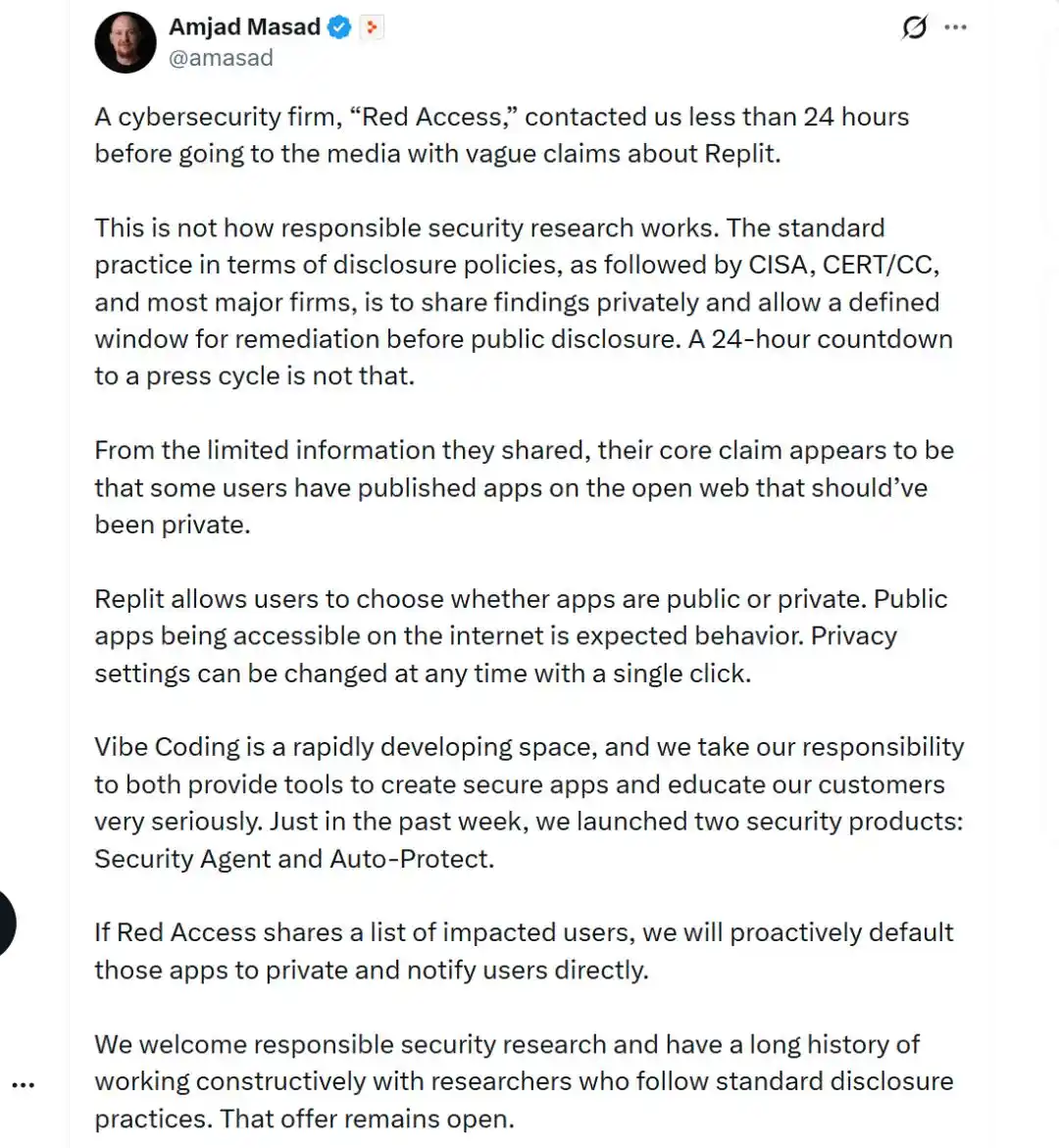

O CEO da Replit, Amjad Masad, afirmou que, antes da divulgação, o RedAccess lhes deu apenas 24 horas para responder. Em sua resposta no X, ele escreveu: “Com base nas informações limitadas compartilhadas por eles, a acusação central do RedAccess parece ser: alguns usuários publicaram aplicativos que deveriam ser privados na internet aberta. A Replit permite que os usuários escolham se o aplicativo é público ou privado. Aplicativos públicos podem ser acessados na internet — esse é o comportamento esperado. As configurações de privacidade também podem ser alteradas a qualquer momento com um único clique. Se o RedAccess compartilhar uma lista de usuários afetados, adotaremos automaticamente esses aplicativos como privados e notificaremos diretamente os usuários.”

Um porta-voz da Lovable respondeu em um comunicado: “A Lovable leva muito a sério os relatos sobre exposição de dados e sites de phishing e está ativamente coletando as informações necessárias para realizar uma investigação. O caso ainda está em andamento. Também é importante destacar que, embora a Lovable forneça ferramentas seguras para os desenvolvedores construírem aplicativos, a responsabilidade final pela configuração dos aplicativos recai sobre os próprios criadores.”

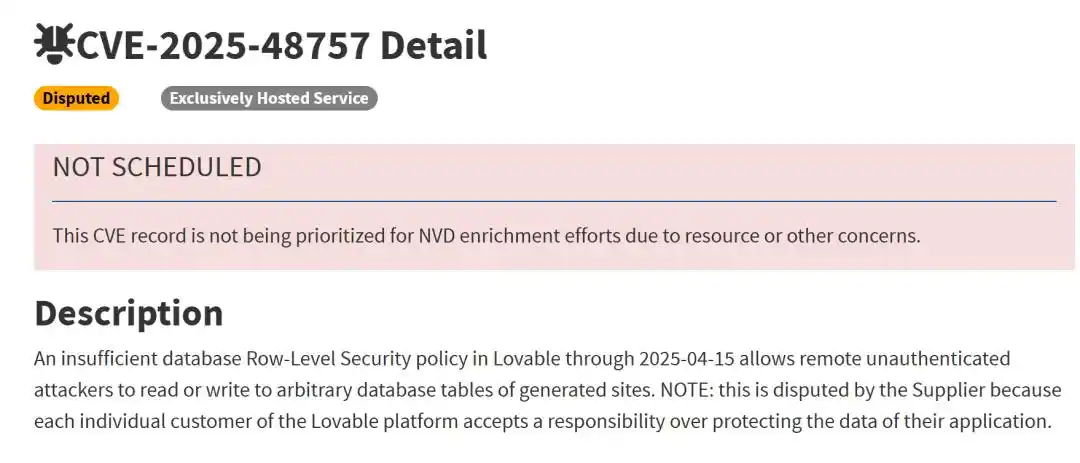

No CVE-2025-48757 previamente divulgado, foi registrado que projetos Supabase gerados pelo Lovable apresentavam políticas de segurança em nível de linha (Row-Level Security) insuficientes ou ausentes. Algumas consultas ignoravam completamente as verificações de controle de acesso, expondo dados de mais de 170 aplicações em produção. A IA gerou a camada do banco de dados, mas não gerou as políticas de segurança que deveriam limitar o acesso aos dados. O Lovable contestou a classificação desse CVE, afirmando que proteger os dados da aplicação é responsabilidade do cliente.

Blake Brodie, responsável pelas relações públicas da matriz da Base44, Wix, declarou: “A Base44 fornece aos usuários ferramentas poderosas para configurar a segurança de seus aplicativos, incluindo controles de acesso e configurações de visibilidade.” Ela acrescentou: “Desativar esses controles é uma operação intencional e simples, que qualquer usuário pode realizar. Se o aplicativo for acessível publicamente, isso reflete a escolha de configuração do usuário, e não uma vulnerabilidade da plataforma.”

Brodie também observou: “É muito fácil criar aplicativos falsos que parecem conter dados de usuários reais. Sem nos fornecer qualquer caso verificado, não podemos avaliar a veracidade dessas alegações.” Em resposta, a RedAccess argumentou que, de fato, forneceu exemplos relevantes à Base44. A RedAccess também compartilhou várias comunicações anônimas mostrando que usuários da Base44 agradeceram aos pesquisadores por alertá-los sobre a exposição em seus aplicativos, após o que esses aplicativos foram fortalecidos ou removidos.

Sabe-se que a Wiz Research descobriu independentemente em julho do ano passado uma vulnerabilidade de contorno de autenticação em nível de plataforma no Base44. A API exposta permitia que qualquer pessoa criasse uma “conta verificada” em aplicativos privados apenas com um app_id publicamente visível. Essa vulnerabilidade era equivalente a: ficar na porta de um prédio trancado e, ao gritar um número de quarto, fazer a porta abrir automaticamente. A Wix corrigiu a vulnerabilidade dentro de 24 horas após o relatório da Wiz, mas esse evento revelou um problema: nesses plataformas, milhões de aplicativos são criados por usuários, que frequentemente assumem que a plataforma já resolveu os problemas de segurança por eles, mas os mecanismos de autenticação reais são muito frágeis.

Link de referência:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

Este artigo é do número oficial do WeChat "AI Frontline" (ID: ai-front), autor: Hua Wei