“Seu Assistente de IA — ou um Trojan disfarçado?”

A IA está transformando rapidamente nossas vidas digitais.

Cada vez mais usuários estão começando a usar assistentes de IA conectados aos seus computadores locais, permitindo que a IA organize automaticamente arquivos, analise negociações, processe e-mails e até se conecte a carteiras e ferramentas de negociação. A IA está evoluindo de uma “ferramenta de bate-papo” para um “agente digital” com permissões operacionais em nível de sistema.

No entanto, enquanto a eficiência melhora, um novo risco está surgindo silenciosamente: quando a IA obtém acesso ao seu sistema, ela também pode se tornar um ponto de entrada para hackers em suas contas. Para usuários de criptomoedas, isso não é apenas um risco de privacidade—pode resultar diretamente na compromissão da conta e perda de fundos.

I. Quando a IA tem permissões do sistema, todos os seus segredos podem ser expostos

-

Muitos assistentes de IA implantados localmente podem essencialmente: ler arquivos locais, executar comandos do sistema, acessar dados do navegador, chamar APIs, fazer login automaticamente em sites e operar carteiras ou ferramentas de negociação.

-

Isso significa que eles podem acessar: frases mnemônicas, arquivos de chave privada, senhas de negociação, códigos de verificação por e-mail, chaves API, credenciais de conta salvas no navegador, documentos locais, capturas de tela e outras informações sensíveis. Uma vez que uma ferramenta de IA seja infectada com código malicioso, essas informações podem ser roubadas silenciosamente.

-

Características dos ataques baseados em IA:

-

O processo de ataque é altamente sigiloso: sem pop-ups, sem avisos, sem notificações anormais

-

Programas maliciosos executam em segundo plano: coletando dados silenciosamente, enviando-os silenciosamente aos atacantes e aguardando silenciosamente o momento certo

Os usuários muitas vezes não percebem nenhuma anormalidade, enquanto os atacantes já podem ter controle total da conta.

II. Plugins de IA maliciosos podem roubar dados de carteira e conta de exchange

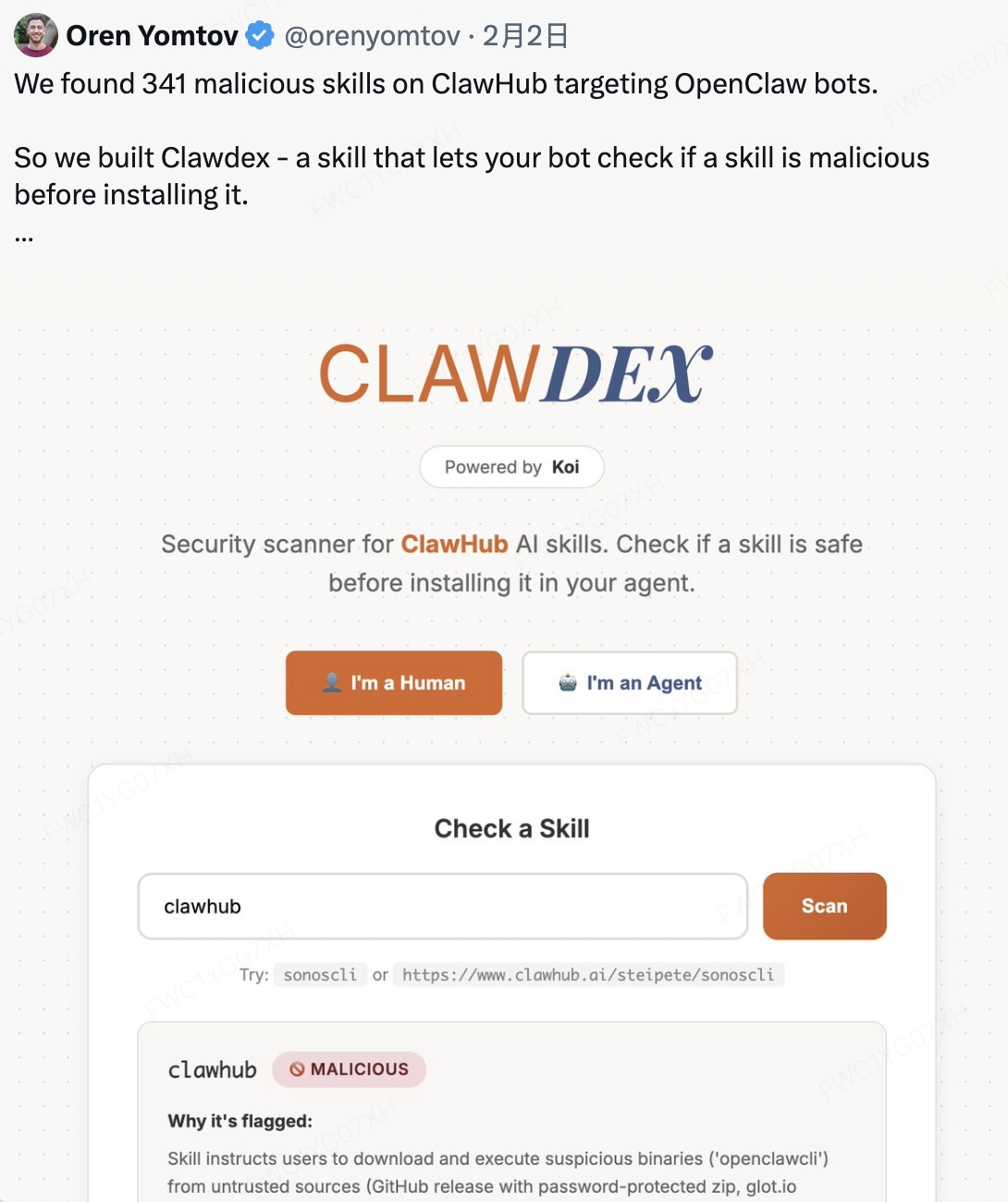

🔎 Pesquisadores de segurança descobriram recentemente que dentro de um ecossistema de plugins de assistente de IA:

-

341 Habilidades com garras maliciosas encontradas pelo bot

Mais de 300 plugins de IA maliciosos foram identificados.

- Programas maliciosos podem roubar: senhas do navegador, dados de carteiras de criptomoedas, chaves SSH, chaves API, arquivos locais e registros de bate-papo.

- Alguns programas maliciosos até possuem: capacidades de keylogging, capacidades de controle remoto e capacidades de acesso por backdoor.

- Atacantes podem: ler diretamente arquivos de carteira, obter credenciais de login da exchange, capturar códigos de verificação por e-mail, redefinir senhas de conta e, finalmente, transferir ativos.

‼️ Todo o processo não requer autorização ativa do usuário.

III. Por que os assistentes de IA se tornaram um novo alvo para atacantes

A razão é simples: assistentes de IA têm permissões mais altas e acesso a dados mais amplos do que software comum. Malware tradicional só pode roubar dados limitados.

No entanto, agentes de IA podem acessar: incluindo, mas não se limitando a, sistemas de arquivos, navegadores, e-mail, carteiras, registros de bate-papo e permissões de API.

Eles são essenciais: executores automatizados com acesso nível administrador do sistema. Uma vez comprometidos, é equivalente a atacantes ganharem controle sobre seu computador inteiro.

IV. Riscos reais enfrentados pelos usuários de cripto

Se o seu assistente de IA for implantado com programas maliciosos, os atacantes podem obter:

-

Vazamento da frase mnemônica: frase mnemônica = controle total da carteira. Atacantes podem: restaurar a carteira e transferir todos os ativos

-

Ataque de tomada de conta da exchange: os atacantes podem obter: senhas de login, códigos de verificação por e-mail, chaves API. Em seguida: fazer login na conta ➝ modificar as configurações de segurança ➝ sacar e transferir ativos

-

Roubo de chave API Os atacantes podem: executar negociações, criar ordens maliciosas, manipular os fundos da conta

-

Comprometimento da conta de e-mail O e-mail é o núcleo da segurança da conta. Atacantes podem: redefinir senhas do exchange ➝ assumir controle de múltiplas contas

V. 7 Medidas Chave para Proteger a Segurança da Sua Conta

Para proteger sua conta e a segurança de seus ativos, siga estritamente estes princípios de segurança:

-

Nunca armazene frases mnemônicas ou chaves privadas em ferramentas de IA

- ❌Evite: inserir frases mnemônicas em chats de IA, salvar frases mnemônicas em texto simples no seu computador, armazenar frases mnemônicas em arquivos locais

- ✅ Recomendado: use métodos de armazenamento offline e carteiras de hardware

-

Não permita que ferramentas de IA acessem arquivos da carteira

- ❌Evite: colocar arquivos de carteira em diretórios públicos ou conceder permissões de leitura à IA.

-

Use um dispositivo separado para negociação

- ✅ Recomendado: não instale ferramentas de IA experimentais em dispositivos de negociação. Separe os dispositivos de uso de IA dos dispositivos de negociação.

-

Não instale plugins ou habilidades de IA desconhecidos

- 🧐 Especialmente: plugins de fontes não oficiais, projetos não verificados no GitHub ou ferramentas que exigem a execução de scripts shell

- ⚠️ Atacantes frequentemente usam plugins falsos, ferramentas falsas e programas de atualização falsos para implantar malware

-

Ative todos os recursos de segurança da KuCoin

- Incluindo: senha de login, senha de negociação, autenticação de dois fatores e autenticação por Passkey. Essas medidas podem reduzir efetivamente os riscos

-

Não exponha chaves API a ferramentas de IA

- ✅ Se necessário: restrinja as permissões e desative as permissões de retirada

-

Verifique regularmente a segurança do dispositivo

- Incluindo: software instalado, plugins de navegador e atividade de login anormal

⚠️ Lembre-se: qualquer software com permissões de nível do sistema pode se tornar um ponto de entrada para ataques.

Especialmente no mundo cripto: uma vez que frases mnemônicas ou credenciais de conta sejam comprometidas, os ativos podem ser perdidos permanentemente.

Disclaimer: The information on this page may come from third parties and does not necessarily reflect KuCoin’s views. It is provided for general reference only and should not be interpreted as financial or investment advice.

Virtual asset investments may involve risk. Please carefully assess the product risks and your own risk tolerance. For more information, please refer to our Terms of Use and Risk Disclosure.