Gasto duplo em criptomoeda: o que é, como funciona e paralelos históricos que mudaram a finança

Introdução: O problema que quase matou o dinheiro digital antes de ele começar

Imaginem entregar a um comerciante uma nota de US$ 100 para comprar um novo par de sapatos e depois entrar na loja ao lado para gastar a mesma nota novamente. No mundo físico, assim não é como o dinheiro deveria funcionar. Dinheiro físico não pode ser reutilizado em múltiplas transações ao mesmo tempo, pois a posse é transferida quando é trocado.

Embora a falsificação exista, é um problema separado que envolve a criação de moeda falsa, e não a reutilização da mesma nota válida. No mundo digital, no entanto, o dinheiro é representado como dados, e dados podem ser copiados. Isso gera uma questão fundamental no coração da finança digital: o que impede alguém de duplicar suas moedas e gastá-las duas vezes?

Esse problema, conhecido como gasto duplo, foi por muito tempo um dos desafios mais importantes na construção de uma moeda digital confiável. Antes do Bitcoin introduzir uma solução descentralizada em 2009, evitar o gasto duplo sem depender de uma autoridade central era amplamente considerado impraticável. Sem uma proteção eficaz, um sistema de moeda digital teria dificuldade para manter a confiança, já que a mesma unidade de valor poderia ser reutilizada em múltiplas transações.

Este artigo explica o que é gasto duplo, como a tecnologia blockchain o previne, os diferentes tipos de ataques de gasto duplo, exemplos de criptomoedas que enfrentaram tais problemas e o contexto histórico por trás deste problema financeiro de longa data. Seja você novo no mundo das criptomoedas ou buscando aprofundar seu entendimento sobre segurança na blockchain, este guia oferece uma base clara e estruturada.

O que é gasto duplo?

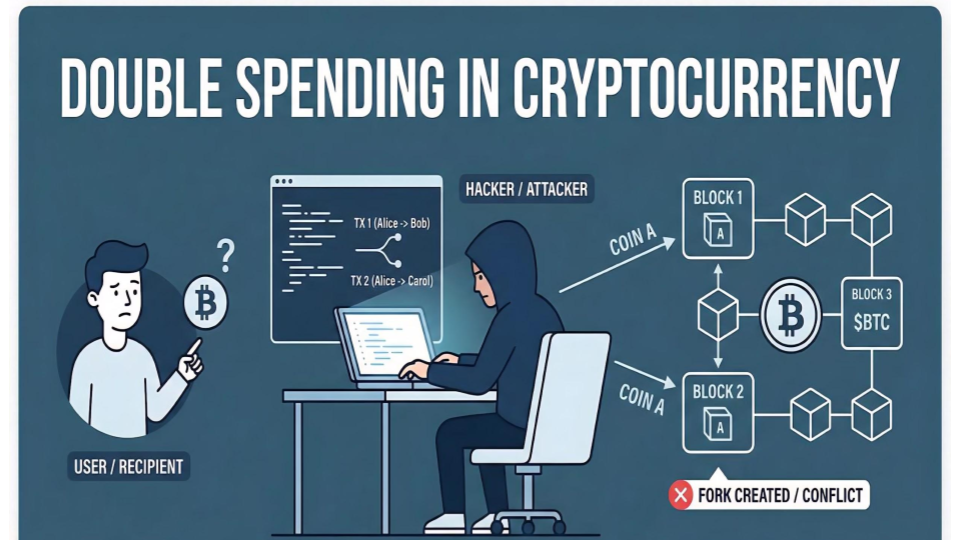

Gasto duplo é o ato não autorizado de gastar a mesma unidade de moeda digital mais de uma vez. Em sistemas financeiros tradicionais, isso é impedido por meio de registro centralizado. Em sistemas descentralizados como blockchain, impedir que a mesma unidade seja reutilizada em várias transações é um desafio central de design.

Em termos simples, o gasto duplo ocorre quando um único ativo digital é duplicado ou reutilizado de forma a permitir que seja transferido para mais de um destinatário. Isso pode levar a um aumento na oferta efetiva, reduzir a confiança no sistema e comprometer a integridade das transações.

Por que o gasto duplo é importante

Gasto duplo é mais do que uma limitação técnica. Ele afeta diretamente a confiabilidade, a integridade e a usabilidade de qualquer sistema monetário baseado em ativos digitais. No seu núcleo, o dinheiro depende de confiança, e o gasto duplo ameaça essa confiança ao introduzir incerteza sobre se uma transação é final e válida. Esse desafio foi explicitamente identificado por Satoshi Nakamoto no Bitcoin whitepaper como um problema fundamental que precisava ser resolvido para que a moeda digital descentralizada funcionasse.

Quando um sistema não consegue garantir que um ativo digital não será reutilizado, várias consequências surgem. As transações podem perder finalidade, o que significa que os destinatários não podem ter plena confiança de que os fundos recebidos são permanentemente seus. Essa incerteza pode atrasar a aceitação, especialmente em ambientes comerciais onde o assentamento imediato é importante.

Ao longo do tempo, essa falta de certeza também pode afetar o valor percebido da moeda. Se os participantes acreditarem que a oferta de um ativo digital pode ser manipulada ou duplicada, a confiança em sua escassez se enfraquece. A escassez é uma propriedade fundamental que sustenta o valor em sistemas monetários tradicionais e digitais.

Em termos práticos, comerciantes e usuários podem tornar-se relutantes em aceitar uma moeda que não impede confiavelmente o gasto duplo. Essa hesitação pode limitar a adoção, reduzir o volume de transações e enfraquecer o efeito de rede geral do qual muitas moedas digitais dependem.

Por essas razões, prevenir o gasto duplo não é apenas um requisito técnico, mas uma condição fundamental para manter a confiança, a estabilidade e a usabilidade ampla em qualquer sistema de moeda digital.

Gasto duplo em sistemas bancários tradicionais

No banco tradicional, o gasto duplo é evitado por meio de controle centralizado. Os bancos mantêm livros-razão privados que rastreiam os saldos das contas em tempo real. Quando uma transação é iniciada, o banco verifica se existem fundos suficientes e atualiza o livro-razão imediatamente.

Por exemplo, quando um pagamento com cartão de débito é feito, o banco autoriza a transação, deduz a quantia da conta e garante que os mesmos fundos não possam ser usados novamente. Esse sistema de verificação centralizado elimina a possibilidade de gastar o mesmo dinheiro duas vezes.

Gasto duplo em sistemas de criptomoedas

Sistemas de criptomoeda operam sem uma autoridade central. Em vez de uma única instituição gerenciar transações, uma rede distribuída de participantes mantém um livro-razão compartilhado.

Como os ativos digitais são puramente dados, eles podem tecnicamente ser copiados ou retransmitidos. Sem um mecanismo para validar transações na rede, um usuário poderia tentar enviar os mesmos fundos para múltiplos destinatários antes que a rede confirme a primeira transação.

Este é o desafio central que a tecnologia blockchain foi projetada para resolver. Ao usar mecanismos de consenso e validação criptográfica, as redes blockchain garantem que cada unidade de moeda só possa ser gasta uma vez.

Como Satoshi Nakamoto resolveu o problema da despesa dupla

Antes do bitcoin, a despesa dupla era considerada uma das principais barreiras para a criação de uma moeda digital descentralizada. Sem um intermediário confiável, não havia maneira confiável para participantes independentes concordarem quais transações eram válidas e em que ordem ocorreram.

O Whitepaper do Bitcoin e a Inovação da Blockchain

Em 2008, Satoshi Nakamoto introduziu o bitcoin e propôs uma nova abordagem para resolver esse problema. A ideia era usar um livro-razão público e distribuído conhecido como blockchain, onde as transações são agrupadas em blocos e validadas por meio de consenso da rede.

Em vez de depender de uma autoridade central, a rede concorda coletivamente sobre a ordem e a validade das transações. Uma vez que uma transação é confirmada e adicionada à blockchain, torna-se extremamente difícil alterá-la ou reverter.

Por que isso foi uma ruptura

Essa abordagem permitiu que o dinheiro digital funcionasse sem um intermediário central, ainda assim prevenindo o gasto duplo. Introduziu um sistema no qual a confiança é estabelecida por meio de criptografia e consenso, em vez de controle institucional. Essa inovação tornou-se a base para as criptomoedas modernas baseadas em blockchain.

Tipos de Ataques de Gasto Duplo em Criptomoedas Explicados

Ataques de gasto duplo referem-se a técnicas utilizadas para tentar gastar o mesmo ativo digital mais de uma vez, explorando lacunas de tempo, regras de consenso ou controle sobre recursos da rede. Embora os sistemas blockchain sejam projetados para prevenir esse comportamento, diferentes métodos de ataque visam fraquezas específicas na confirmação de transações, distribuição da rede ou mecanismos de validação. Compreender esses tipos de ataque ajuda a esclarecer como as redes blockchain mantêm a integridade e onde podem surgir riscos potenciais.

Ataque de 51% em criptomoeda

Um ataque de 51% ocorre quando uma única entidade ou grupo coordenado obtém controle de mais da metade do poder de mineração de uma blockchain em sistemas de Proof-of-Work, ou de uma maioria dos tokens em staking em sistemas de Proof-of-Stake. Com esse nível de controle, o atacante pode influenciar quais transações são confirmadas e como os blocos são adicionados à cadeia.

Em termos práticos, o atacante pode reorganizar blocos recentes, excluir determinadas transações e potencialmente reverter transações que já haviam sido confirmadas. Isso cria a possibilidade de gasto duplo, permitindo que o atacante invalide pagamentos anteriores enquanto mantém os mesmos fundos.

Esse tipo de ataque é mais viável em redes menores ou menos descentralizadas, onde a participação total da rede é limitada. Blockchains maiores com participantes amplamente distribuídos são significativamente mais resistentes devido à escala de recursos necessários para obter controle majoritário. No entanto, quando bem-sucedido, um ataque de 51% pode interromper a confiança na rede, causar perdas financeiras e minar a confiança na blockchain afetada.

Ataque de corrida em transações de blockchain

Um ataque de corrida aproveita o atraso de tempo entre o momento em que uma transação é transmitida e o momento em que é confirmada pela rede. Neste cenário, um atacante envia duas transações conflitantes usando os mesmos fundos quase simultaneamente.

Uma transação é enviada para um comerciante ou destinatário, enquanto a segunda é direcionada para um endereço controlado pelo atacante. O atacante tenta fazer com que a segunda transação seja confirmada pela rede antes que a primeira seja validada.

Este método é mais eficaz quando comerciantes aceitam transações não confirmadas. Se a transação do atacante for confirmada primeiro, o pagamento original se torna inválido, resultando no destinatário não receber os fundos pretendidos. Ataques de corrida dependem fortemente da latência da rede e da velocidade com que as transações se propagam pelos nodes.

Ataque Finney e Dupla Despesa Baseada em Mineradores

Um ataque Finney é uma técnica mais avançada que envolve um minerador que pré-mina um bloco contendo uma transação que envia fundos de volta para si mesmo. Antes de transmitir esse bloco, o atacante inicia uma segunda transação enviando os mesmos fundos para um comerciante.

Se o comerciante aceitar a transação antes que ela seja confirmada, o atacante pode liberar o bloco pré-minado para a rede. Como o bloco já contém uma transação conflitante, a rede pode rejeitar a transação do comerciante em favor da versão do atacante.

Este tipo de ataque exige acesso a recursos de mineração e é, portanto, considerado uma ameaça do tipo insider. Ele depende da capacidade do atacante de controlar a produção e o timing dos blocos, tornando-o mais complexo do que técnicas mais simples baseadas em corrida. A eficácia de um ataque Finney também é influenciada pela velocidade com que os comerciantes aguardam as confirmações de transação antes de liberar bens ou serviços.

Ataque de gasto duplo Replace-By-Fee (RBF)

Replace-By-Fee (RBF) é um mecanismo que permite ao remetente substituir uma transação não confirmada por uma nova que inclua uma taxa de transação mais alta. Os mineiros são incentivados a incluir transações com taxas mais altas, o que pode levar à confirmação da transação de substituição em vez da original.

Em um cenário de gasto duplo, um atacante primeiro envia uma transação para um comerciante usando uma taxa mais baixa. Antes que seja confirmada, o atacante transmite uma transação de substituição com uma taxa mais alta que redireciona os mesmos fundos de volta para si mesmo. Como os mineiros priorizam a taxa mais alta, a transação de substituição pode ser confirmada em vez da original.

Essa abordagem é particularmente relevante em sistemas onde transações não confirmadas são tratadas como válidas por comerciantes. Ela destaca a importância dos atrasos de confirmação e da priorização de taxas no processamento de transações. Replace-By-Fee é frequentemente discutida no contexto de carteiras não custodiais e cenários de pagamento instantâneo, onde os usuários podem não esperar pela confirmação completa antes de considerar uma transação como final.

Exemplos e estudos de caso de gastos duplos no mundo real

Incidentes reais de gasto duplo demonstram que o conceito não é puramente teórico. Embora os sistemas blockchain sejam projetados para evitar tais ocorrências, vulnerabilidades na segurança da rede, nos mecanismos de consenso ou nas camadas de aplicação foram exploradas na prática. Esses estudos de caso destacam como diferentes métodos de ataque operam em ambientes ao vivo e o impacto que podem ter sobre usuários, exchanges e redes inteiras.

Ataque de double spending do Bitcoin Gold (2018)

Bitcoin Gold, um fork do Bitcoin projetado para ser mais acessível a mineiros individuais, sofreu um dos incidentes mais notáveis de double spending em maio de 2018. Os atacantes obtiveram controle majoritário da potência de hash da rede, permitindo um ataque de 51%. Com esse nível de controle, eles conseguiram reorganizar blocos e reescrever partes do histórico da blockchain.

Ao criar uma versão alternativa da cadeia, os atacantes invalidaram transações previamente confirmadas e redirecionaram fundos, efetivamente gastando os mesmos ativos várias vezes. Relatórios estimam que aproximadamente US$ 18,6 milhões em BTG foram gastos duas vezes durante o ataque. O incidente expôs os riscos associados a redes com taxas de hash relativamente baixas e descentralização mais fraca.

Bitcoin Gold enfrentou outro ataque em janeiro de 2020, resultando em perdas adicionais de cerca de US$ 72.000. Essa recorrência destacou como redes com participação limitada de mineração podem permanecer vulneráveis ao longo do tempo se as condições de segurança não melhorarem.

Ataques de gasto duplo e 51% no Ethereum Classic (2019–2020)

Ethereum Classic surgiu do fork de 2016 do ethereum que ocorreu após o ataque ao DAO. Após a exploração, a comunidade ethereum dividiu-se sobre se deveria intervir e reverter o roubo. A maioria apoiou um hard fork que efetivamente restituiu os fundos roubados, enquanto uma parte da comunidade rejeitou essa mudança com base no princípio de que o histórico da blockchain deve permanecer imutável. Este grupo dissidente continuou operando na cadeia original, que passou a ser conhecida como Ethereum Classic.

Anos depois, a rede relativamente menor do Ethereum Classic de Proof-of-Work tornou-se mais suscetível a riscos de segurança, particularmente ataques de 51%. Em tais cenários, um atacante com poder de hash suficiente pode reorganizar blocos recentes, alterar o histórico de transações e permitir gastos duplos substituindo transações confirmadas por uma cadeia alternativa.

Entre 2019 e 2020, o Ethereum Classic sofreu múltiplos ataques de 51% envolvendo reorganizações profundas da cadeia. Em um incidente amplamente relatado, a Coinbase detectou reorganizações que incluíram aproximadamente 219.500 ETC, avaliados em cerca de US$ 1,1 milhão, associados a tentativas de gasto duplo. Em outro caso, a Gate.io relatou perdas de cerca de US$ 220.000 resultantes de padrões de ataque semelhantes.

Esses eventos demonstraram como redes com taxas de hash mais baixas podem enfrentar desafios de segurança persistentes, mesmo anos após sua criação. Em resposta, as exchanges ajustaram seus requisitos de confirmação e políticas de depósito para transações do Ethereum Classic para mitigar a exposição a riscos de reorganização.

Divisão da cadeia do Bitcoin em 2013 e incidente de gasto duplo

Em março de 2013, o bitcoin sofreu uma interrupção significativa na rede causada por um bug de software na versão 0.8.0 do cliente bitcoin. Esse bug provocou uma divisão não intencional da cadeia, na qual duas versões da blockchain coexistiram temporariamente.

Durante esse período, alguns comerciantes aceitaram transações em uma versão da cadeia antes da rede atingir consenso sobre a cadeia válida. Um caso notável envolveu um comerciante recebendo um pagamento confirmado na cadeia 0.8.0. No entanto, os mineradores retornaram à cadeia pré-0.8.0 reorganizando a blockchain e invalidando vários blocos.

Como resultado, a transação original foi revertida e os fundos foram efetivamente gastos duas vezes na cadeia canônica. Desenvolvedores e a comunidade de mineração responderam rapidamente, coordenando e corrigindo o problema em poucas horas. Este incidente demonstrou tanto os riscos de vulnerabilidades a nível de software quanto a capacidade de uma comunidade descentralizada de resolver problemas críticos por meio de coordenação.

Esses estudos de caso ilustram que o gasto duplo pode se manifestar em diferentes formas, dependendo da vulnerabilidade subjacente, seja na camada de consenso, no nível de rede ou na camada de aplicação. Juntos, eles reforçam a importância de mecanismos de segurança robustos, práticas adequadas de confirmação e monitoramento contínuo para manter a integridade dos sistemas de criptomoedas.

Como a tecnologia blockchain resolve o problema da despesa dupla

A blockchain resolve o problema da despesa dupla substituindo a confiança em uma autoridade central por consenso distribuído e verificação criptográfica. Em vez de permitir que um ativo digital seja copiado e reutilizado, as redes de blockchain garantem que cada transação seja registrada, validada e acordada por múltiplos participantes antes de se tornar parte de um livro-razão imutável.

Isso é alcançado por meio de uma combinação de mecanismos de consenso e salvaguardas em nível de protocolo que tornam extremamente difícil para qualquer único agente alterar o histórico de transações ou gastar o mesmo ativo duas vezes.

Como o Proof-of-Work impede o gasto duplo

Proof-of-Work (PoW) protege redes blockchain exigindo que os participantes (mineiros) realizem trabalho computacional antes de adicionar novos blocos de transações. Esse processo torna difícil manipular a blockchain, tanto economicamente quanto tecnicamente.

-

Mineração e Validação de Transações: Em sistemas PoW, os mineiros competem para resolver quebra-cabeças criptográficos. O primeiro mineiro a resolver o quebra-cabeça ganha o direito de adicionar um novo bloco à cadeia, que inclui um lote de transações verificadas. Como cada bloco está ligado ao anterior, alterar qualquer transação exigiria reminerar esse bloco e todos os blocos subsequentes, o que exige recursos computacionais significativos.

-

Incentivos econômicos contra ataques: Para realizar com sucesso um ataque de gasto duplo, um atacante precisaria controlar a maioria da potência computacional da rede. Mesmo nesse cenário, manter esse controle é extremamente custoso. Essa estrutura de custos torna os ataques economicamente irracionais, pois os recursos necessários para reescrever o histórico de transações provavelmente superariam quaisquer ganhos potenciais.

-

Confirmações e finalidade das transações: As transações em redes PoW ganham segurança à medida que recebem mais confirmações. Cada bloco adicional adicionado sobre uma transação aumenta a dificuldade de revertê-la. Por esse motivo, muitos sistemas aguardam múltiplas confirmações antes de considerar uma transação final, reduzindo o risco de gasto duplo.

Como o Proof-of-Stake impede o gasto duplo

Proof-of-Stake (PoS) substitui o trabalho computacional por compromisso financeiro. Em vez de mineradores, redes PoS dependem de validadores que fazem staking de criptomoedas para participar da validação de transações.

-

Fazer staking e participação de validadores: Os validadores devem bloquear uma parte de seus ativos para obter o direito de propor e validar blocos. Esse stake atua como garantia que alinha seus incentivos ao comportamento honesto. Por exemplo, em redes como Ethereum, os validadores são obrigados a fazer staking de ativos para participar do consenso e ganhar recompensas por atividades válidas.

-

Slashing como mecanismo de dissuasão: Se um validador tentar fraudar o sistema, por exemplo, validando transações conflitantes ou permitindo gastos duplos, o protocolo pode penalizá-lo por meio do slashing. O slashing resulta na perda de uma parte ou de todos os ativos stakeados do validador, tornando comportamentos fraudulentos financeiramente desincentivados.

-

Alinhamento de Incentivos em Sistemas PoS: A combinação de recompensas de staking para comportamento honesto e penalidades para atividades maliciosas cria um forte quadro econômico que desencoraja tentativas de gasto duplo e apoia a integridade da rede.

Mecanismos Adicionais que Reforçam a Proteção contra Gastos Duplos

Além dos mecanismos de consenso, as redes blockchain utilizam vários elementos técnicos que reforçam ainda mais a proteção contra gastos duplos.

-

Nonces e Unicidade das Transações: Cada transação inclui um nonce, um identificador único que garante que ela só possa ser processada uma vez. Isso impede ataques de replay e ajuda a manter a ordem correta das transações de uma determinada conta.

-

Horários e Ordenação de Blocos: Os blocos incluem horários que ajudam a estabelecer a ordem cronológica das transações. Embora não sejam perfeitamente precisos, contribuem para manter um histórico de transações consistente e verificável na rede.

-

Confirmações de bloco e segurança da rede: À medida que mais blocos são adicionados após uma transação, a dificuldade de alterar essa transação aumenta exponencialmente. É por isso que as confirmações são uma parte crítica da segurança da blockchain.

Comerciantes e exchanges frequentemente dependem de um número mínimo de confirmações antes de considerar uma transação como final, adicionando uma camada extra de proteção contra tentativas potenciais de gasto duplo.

Ao combinar mecanismos de consenso como PoW e PoS com regras criptográficas e processos de confirmação, as redes blockchain garantem que o histórico de transações permaneça transparente, resistente a alterações e economicamente inviável de ser manipulado. Essa abordagem em camadas é o que efetivamente elimina a viabilidade do gasto duplo na prática.

Conclusão

Gasto duplo é uma das explorações financeiras mais antigas, adaptada à era digital. Desde moedas falsificadas e cheque kiting até tentativas modernas de reorganizar a história da blockchain por meio de ataques de 51%, o objetivo subjacente permanece o mesmo: gastar valor que não é verdadeiramente próprio.

O que evoluiu foi a sofisticação dos ataques e das defesas. Sistemas blockchain, pioneiros por Satoshi Nakamoto, oferecem uma solução prática e economicamente robusta ao tornar o gasto duplo proibitivamente caro em redes bem protegidas, como o bitcoin. No entanto, o problema não foi totalmente eliminado. Redes menores, transações não confirmadas, pontes intercadeia e vulnerabilidades em contratos inteligentes ainda representam riscos reais em 2026 e além.

Para participantes do ecossistema cripto, compreender esses riscos é essencial. A segurança depende não apenas do protocolo, mas também de como ele é utilizado na prática. Aguardar confirmações suficientes, auditar contratos inteligentes e confiar em redes bem descentralizadas são etapas críticas. Em um ambiente sem confiança, o uso informado permanece como a camada mais forte de proteção.

Este artigo é apenas para fins informativos e não constitui aconselhamento financeiro, de investimento ou de segurança. Sistemas de criptomoedas envolvem riscos técnicos e de mercado, e os leitores devem realizar sua própria pesquisa ou consultar um profissional qualificado antes de tomar decisões.

Aviso legal: Esta página foi traduzida usando tecnologia de IA (alimentada por GPT) para sua conveniência. Para informações mais precisas, consulte a versão original em inglês.