O que é Sandwich Attack: Como Funciona, Exemplos Históricos, Riscos e Prevenção

2026/04/06 09:30:50

O que parece ser uma derrapagem comum em uma exchange descentralizada nem sempre é comum. Em muitos casos, um trader envia uma troca, a transação se torna visível antes da confirmação e bots automatizados reagem em segundos para explorar essa informação. O resultado é um preço de execução pior para o usuário e um lucro rápido para o atacante. Essa tática é conhecida como um sandwich attack e se tornou uma das formas mais discutidas de MEV na finança descentralizada.

O mercado de criptomoedas como um todo é construído sobre transparência, velocidade e acesso aberto. Essas qualidades fazem parte do que torna o DeFi atraente. Ao mesmo tempo, essa mesma abertura permite que bots sofisticados monitorem transações pendentes, estimem o impacto de preço e insiram suas próprias negociações em torno da atividade do usuário. Isso cria um problema de estrutura de mercado que todo usuário sério de criptomoedas deve entender.

Ao final deste artigo, você entenderá o que é um ataque de sandwich, como os ataques de sandwich funcionam em cripto, por que são comuns em exchanges descentralizadas baseadas em AMM, quais traders são mais vulneráveis e quais passos práticos podem reduzir a exposição. Você também verá como essa tática se encaixa na discussão mais ampla sobre negociação DeFi, ordenação de transações, justiça do mercado onchain e proteção contra MEV.

Gancho

E se a sua negociação de cripto não fosse apenas afetada pela volatilidade, mas deliberadamente alvejada antes mesmo de chegar à blockchain?

Visão geral

Este artigo explica o significado de um ataque de sandwich em cripto, decompõe como ele funciona, explora seu impacto no comércio descentralizado, revisa exemplos históricos do surgimento do DeFi e descreve os principais riscos e precauções que os traders devem entender.

Tese

O objetivo deste artigo é explicar os ataques de sandwich de forma clara e prática, para que os leitores compreendam como eles afetam o comércio de criptomoedas, por que são importantes nos mercados modernos de DeFi e como os traders podem reduzir as chances de serem explorados por esta forma de manipulação de mercado.

O que é um ataque de sanduíche?

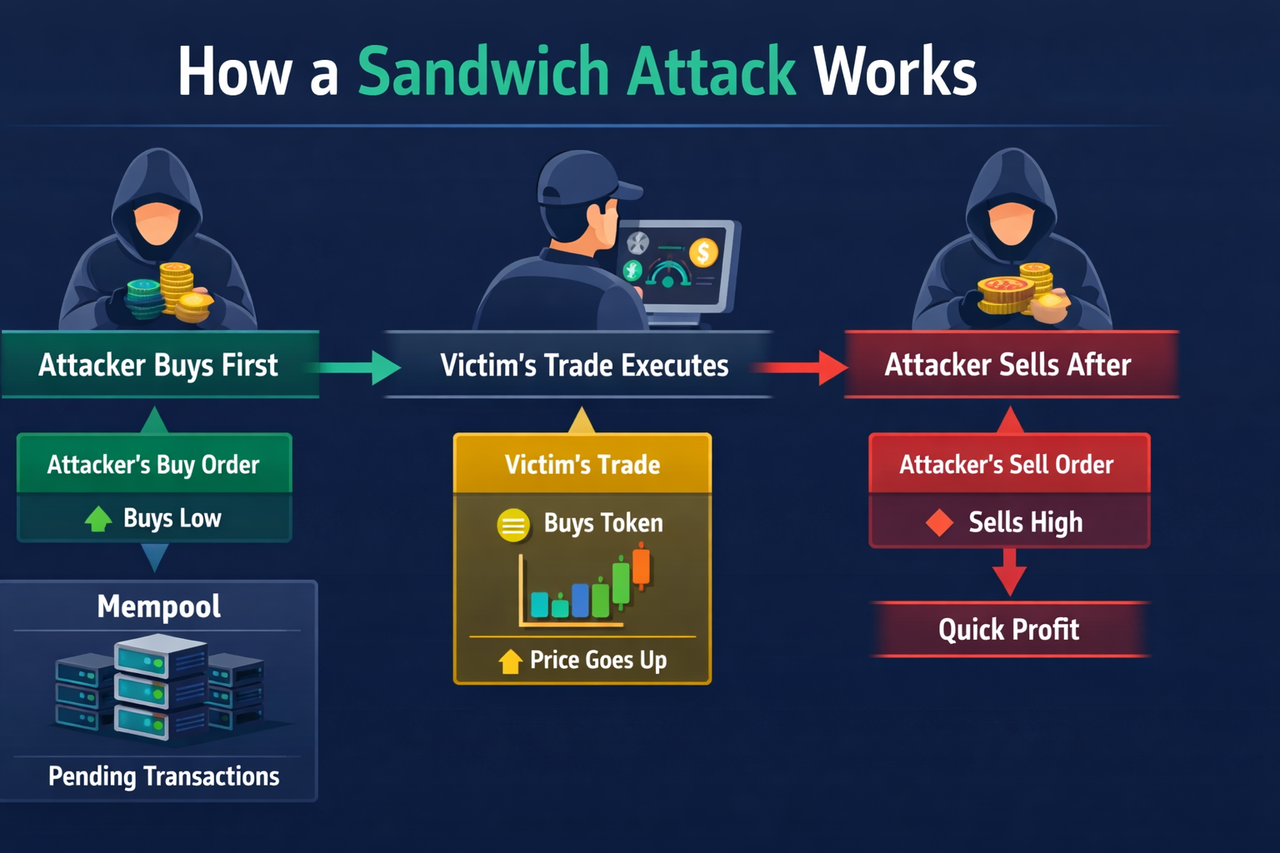

Um ataque de sandwich é uma exploração de negociação DeFi que geralmente ocorre em exchanges descentralizadas que utilizam market makers automatizados (AMMs). Em termos simples, um atacante identifica a transação pendente de uma vítima no mempool, realiza uma negociação antes dela e outra depois, e lucra com a derrapagem de preço causada pela ordem da vítima.

A estrutura é simples:

-

o primeiro negócio do atacante vem primeiro

-

o comércio da vítima está no meio

-

o segundo negócio do atacante vem por último

O objetivo é lucrar com o impacto de preço da vítima.

Por exemplo, imagine um trader que deseja comprar um token em uma exchange descentralizada. Se essa ordem for suficientemente grande, ela elevará o preço do token dentro do pool de liquidez. Um bot de sandwich pode detectar a transação pendente, comprar o token primeiro, deixar a negociação da vítima impulsionar o preço para cima e, em seguida, vender imediatamente após, lucrando com a diferença.

A vítima ainda completa o negócio, mas a um preço pior do que teria recebido se o atacante não tivesse intervido.

É isso que torna os ataques de sandwich tão importantes na cripto. Eles normalmente não envolvem roubo direto de fundos ou exploração de uma falha de software. Em vez disso, eles exploram o próprio ambiente de negociação. O atacante depende de três condições:

-

visibilidade pública de transações pendentes

-

movimento de preço previsível em pools baseadas em AMM

-

a disposição da vítima em aceitar alguma derrapagem

Por isso, um ataque de sanduíche é melhor compreendido como uma exploração de ordem de transações do que como um ataque tradicional.

Como funciona um ataque de sanduíche

Para entender claramente os ataques de sandwich, é útil analisar o processo passo a passo.

-

Um trader envia uma troca

Um usuário realiza uma negociação em uma exchange descentralizada. Por exemplo, eles podem trocar ETH por outro token em uma plataforma DeFi, como um AMM do tipo Uniswap.

Antes da negociação ser finalizada, a transação frequentemente permanece em uma área de espera pública conhecida como mempool. É aí que as transações pendentes são visíveis antes de serem adicionadas à blockchain.

-

Um bot detecta a transação pendente

Robôs especializados varrem constantemente o mempool. Eles procuram negócios que possam ser lucrativos para explorar, especialmente:

-

grandes trocas

-

negociações envolvendo tokens de baixa liquidez

-

transações com tolerância de derrapagem suficiente para deixar espaço para a movimentação de preço

Se o bot estimar que o negócio da vítima moverá o mercado o suficiente para gerar lucro, ele atua imediatamente.

-

O atacante realiza a primeira negociação

O atacante envia uma transação que será executada antes da ordem da vítima. Isso é frequentemente feito pagando uma taxa de gás mais alta ou usando outro método para obter prioridade.

Se a vítima estiver comprando um token, o atacante compra primeiro. Essa compra preventiva eleva o preço antes da transação da vítima ser processada.

-

O trade da vítima é executado a um preço pior

Agora, o negócio da vítima é executado, mas o preço já se moveu contra ela. A vítima recebe menos tokens do que o esperado ou paga mais do que o esperado.

A transação ainda é bem-sucedida porque a movimentação de preço permanece dentro da tolerância de derrapagem do usuário.

-

O atacante sai após a vítima

Após a negociação da vítima empurrar o preço ainda mais, o atacante realiza a segunda negociação, geralmente vendendo o que foi comprado no primeiro passo. Isso permite que o atacante garantir um ganho rápido.

O resultado parece-se com isto:

-

o atacante compra barato

-

o comércio da vítima impulsiona o preço para cima

-

o atacante vende alto

Tudo isso pode acontecer em segundos ou milissegundos.

Um exemplo simples de um ataque de sanduíche

Suponha que um usuário queira comprar o Token A com ETH em uma exchange descentralizada. O pool de liquidez para o Token A não é muito profundo, então um pedido maior moverá o preço de forma perceptível.

Um bot de sandwich detecta a troca pendente do usuário na mempool. Ele envia rapidamente sua própria ordem de compra primeiro. Essa compra aumenta o preço do Token A. Em seguida, a ordem original de compra da vítima é executada ao novo preço mais alto. Por fim, o bot vende os tokens que comprou momentos antes.

O atacante lucra com a diferença entre o preço de compra mais baixo e o preço de venda mais alto.

A vítima pode perceber apenas que recebeu menos tokens do que esperava. Para ela, pode parecer uma derrapagem comum. Mas, na realidade, a movimentação de preço foi intencionalmente criada para explorar sua transação.

Esta é uma das razões pelas quais os ataques de sandwich são difíceis de serem detectados por traders casuais. A troca ainda é concluída. A interface pode não mostrar nada claramente suspeito. A perda muitas vezes está escondida dentro do preço final de execução.

Por que os ataques de sandwich ocorrem no DeFi

Ataques de sandwich tornaram-se comuns porque a DeFi criou as condições exatas nas quais eles podem prosperar.

Visibilidade pública das transações

Em muitas blockchains, as transações são visíveis antes de serem confirmadas. Essa transparência ajuda a rede a funcionar, mas também dá aos bots tempo para inspecionar transações pendentes e planejar em torno delas.

Na finança tradicional, nem todos os pedidos pendentes são visíveis abertamente para todos os concorrentes da mesma maneira. No DeFi, a visibilidade pública tornou-se tanto uma característica quanto uma fraqueza.

Precificação baseada em AMM

A maioria das exchanges descentralizadas não utiliza um livro de ordens tradicional. Em vez disso, elas dependem de criadores de mercado automatizados que calculam os preços dos tokens com base no saldo dos ativos em um pool de liquidez.

Quando alguém coloca uma grande ordem de compra, o preço sobe. Quando alguém coloca uma grande ordem de venda, o preço desce. Esse movimento não é aleatório. Ele segue a fórmula do pool, o que torna os ataques de sandwich possíveis.

Tolerância à derrapagem

Os usuários frequentemente permitem um certo nível de derrapagem para que sua transação não falhe caso o preço varie levemente antes da confirmação. Isso é prático, mas também cria espaço para atacantes.

Se o atacante conseguir mover o preço contra a vítima ainda dentro da faixa de derrapagem permitida, a negociação ainda será executada.

Velocidade e automação

A maioria dos ataques de sandwich é realizada por bots, e não por humanos. Bots podem monitorar transações pendentes, simular lucro potencial e enviar transações com prioridade quase instantaneamente.

Isso torna o sandwiching altamente escalável. Uma vez que a estratégia se tornou conhecida, pôde ser automatizada em grande número de negociações.

Por que os ataques de sandwich importam

Ataques de sandwich podem parecer técnicos, mas têm efeitos reais sobre traders de cripto do dia a dia. Eles importam porque os usuários acabam com preços piores, especialmente em negociações grandes ou de baixa liquidez. Conforme o tempo passa, isso pode reduzir a confiança no DeFi e fazer com que o comércio descentralizado pareça injusto.

Eles também destacam um problema maior nos mercados de criptomoedas: a transparência nem sempre leva à justiça. Quando transações pendentes são visíveis, atores mais rápidos podem usar essa informação para lucrar à custa dos usuários comuns.

Ataques de Sandwich e MEV

Ataques de sandwich são um dos exemplos mais claros de MEV, ou valor maximamente extraível. MEV refere-se ao lucro obtido ao alterar a ordem das transações em um bloco.

Em um ataque de sanduíche, o atacante ganha dinheiro realizando uma transação antes da vítima e outra após ela. Isso torna a ordem das transações a principal fonte de lucro.

Como a ideia é fácil de entender, os ataques de sandwich se tornaram um dos principais exemplos usados para explicar como o MEV funciona no DeFi.

Histórico: O Surgimento dos Ataques de Sandwich

Ataques de sandwich não se tornaram amplamente conhecidos por causa de um evento isolado. Eles surgiram por meio de padrões repetidos durante a rápida expansão da finança descentralizada.

Crescimento inicial do DeFi

À medida que a DeFi ganhava impulso no início da década de 2020, exchanges descentralizadas como a Uniswap tornaram as trocas de tokens simples e acessíveis. Qualquer pessoa podia negociar diretamente de uma carteira, e os pools de liquidez permitiram que os mercados funcionassem sem criadores tradicionais.

Essa inovação ajudou a impulsionar o crescimento explosivo no comércio onchain. Mas também introduziu uma fraqueza. Negociações pendentes eram visíveis, e os preços do AMM respondiam previsivelmente a grandes trocas. Isso tornou possível para bots identificar e explorar oportunidades lucrativas.

Crescente reconhecimento por traders e pesquisadores

À medida que o ecossistema amadureceu, os traders começaram a notar execuções incomumente ruins em swaps maiores, especialmente em pools de menor liquidez. Pesquisadores e observadores de mercado começaram a analisar padrões de transação e perceberam que muitos desses casos não eram derrapagem aleatória. Eram ataques estruturados.

Uma vez que esse padrão se tornou amplamente reconhecido, o sandwiching passou de um detalhe técnico para um tema principal na educação e pesquisa em DeFi.

De tática oportunistica para estratégia industrializada

No início, os ataques de sandwich pareciam ser comportamentos oportunistas isolados. Mas à medida que o potencial de lucro se tornou mais claro, surgiu uma infraestrutura especializada. Bots tornaram-se mais sofisticados. Searchers construíram sistemas para escanear o mempool, simular negociações, calcular a lucratividade e competir por prioridade.

Naquele momento, os ataques de sandwich já não eram um efeito colateral. Eles se tornaram uma indústria.

Exemplos históricos de ataques de sandwich

Como os ataques de sandwich geralmente ocorrem no nível da transação, nem sempre são representados por uma única manchete famosa. A forma mais clara de entender sua história é por meio de fases principais e exemplos recorrentes.

-

Ethereum e Uniswap na era inicial do DeFi

O primeiro grande ambiente onde os ataques de sandwich se tornaram amplamente visíveis foi o ecossistema DeFi da ethereum, especialmente em torno de exchanges baseadas em AMM, como Uniswap.

À medida que o volume de negociação baseado em ethereum aumentava, swaps maiores frequentemente atraíam bots que podiam monitorar o mempool e agir em segundos. Pesquisadores e traders observaram um padrão repetitivo:

-

um grande swap pendente apareceu

-

um bot entrou em primeiro

-

o trade da vítima foi executado a uma taxa pior

-

o bot saiu imediatamente após

Esta fase é historicamente importante porque estabeleceu a estrutura clássica usada para explicar ataques de sandwich hoje. O mempool público do ethereum, combinado com a popularidade do comércio baseado em AMM, tornou-o o primeiro caso de estudo mais claro.

Para muitos usuários, esta foi sua primeira exposição à ideia de que uma execução ruim no DeFi pode não ser simplesmente um movimento aleatório do mercado.

-

O aumento dos pesquisadores profissionais de MEV

À medida que a DeFi amadureceu, os ataques de sandwich se tornaram muito mais sofisticados. O que começou como uma estratégia oportunista transformou-se em uma atividade especializada realizada por buscadores de MEV.

Esses pesquisadores desenvolveram ferramentas especificamente para identificar oportunidades lucrativas de ordenação de transações. Seus sistemas monitoravam continuamente o mempool, executavam simulações para estimar se um negócio pendente poderia ser convenientemente encapsulado e enviavam transações com taxas cuidadosamente otimizadas.

Esta fase é historicamente importante porque marcou a transição da atividade isolada de bots para um mercado competitivo e profissionalizado. Os ataques de sandwich deixaram de ser ocorrências aleatórias. Tornaram-se uma estratégia central no crescente ecossistema de MEV.

Também alterou a escala do problema. Uma vez que pesquisadores altamente otimizados entraram no espaço, o sandwiching tornou-se mais sistemático e mais difícil de ser evitado por usuários comuns.

-

Guerras de gás entre bots concorrentes

Outra fase histórica importante ocorreu quando vários bots começaram a alvejar a mesma transação pendente. Se uma troca parecesse especialmente lucrativa, vários buscadores poderiam tentar sandwichá-la simultaneamente.

Isso levou a guerras de gas, onde bots pagavam taxas cada vez mais altas para obter prioridade nas transações. Esses concursos mostraram o quão valiosas podiam ser as oportunidades de sandwich.

Historicamente, este foi um ponto de virada, pois demonstrou que os ataques de sandwich não eram uma simples inconveniência. Eram economicamente significativos o suficiente para provocar intensa competição entre atores profissionais.

Também revelou uma segunda camada de ineficiência: não apenas a vítima estava sendo explorada, mas a concorrência entre bots também poderia aumentar a congestão da rede e os custos de transação de forma mais ampla.

-

Expansão além do ethereum

Embora o ethereum se tenha tornado o ambiente mais reconhecido para ataques de sandwich, a tática não permaneceu limitada a uma única blockchain.

À medida que outras cadeias adotaram exchanges descentralizadas e negociação baseada em AMM, vulnerabilidades semelhantes apareceram em outros lugares. Qualquer ecossistema com essas características pode se tornar um alvo:

-

transações pendentes visíveis

-

negociação ativa de tokens

-

pools de liquidez que reagem previsivelmente ao tamanho do pedido

-

usuários dispostos a aceitar derrapagem

Essa expansão mostrou que os ataques de sandwich não eram específicos de uma única marca ou de um único protocolo. Eram uma característica estrutural de certos tipos de design de mercado onchain.

Essa mudança histórica é importante porque deslocou a conversa longe de culpar uma única cadeia e em direção ao reconhecimento de um problema de design mais amplo no DeFi.

-

Mercados de moedas meme e tokens de baixa liquidez

Outro exemplo altamente visível de ataques de sandwich surgiu nos mercados de moedas meme e tokens de baixa liquidez recém-lançados.

Esses ambientes eram especialmente atraentes para atacantes porque muitas vezes combinavam:

-

liquidez rasa

-

alta volatilidade

-

demanda rápida por varejo

-

configurações de derrapagem amplas

-

traders correndo para entrar em posições rapidamente

Nessas condições, até operações preventivas relativamente pequenas poderiam deslocar os preços de forma significativa. Isso tornou mais fácil para bots explorarem os usuários.

Esta fase é historicamente importante porque trouxe os ataques de sandwich para a experiência cotidiana dos traders varejistas. O problema não estava mais restrito a pesquisadores ou grandes participantes do DeFi. Usuários comuns podiam senti-lo diretamente quando obtinham um preço muito pior do que o esperado durante o lançamento de um token popular.

Riscos e Precauções de Ataques de Sandwich em DeFi

-

Exposição pública do mempool: transações pendentes são frequentemente visíveis antes da confirmação, dando aos bots tempo para detectar e alvejar negociações.

-

Configurações de derrapagem altas: Uma tolerância de derrapagem ampla dá aos atacantes mais espaço para mover o preço contra os usuários, ainda permitindo que a transação seja concluída.

-

Pools de baixa liquidez: Liquidez insuficiente torna os preços mais fáceis de manipular, aumentando o risco de ataques de sandwich.

-

Perdas ocultas: Muitos traders só percebem que o swap foi bem-sucedido, mas não que receberam um preço de execução pior.

-

Proteção incompleta: ferramentas de proteção MEV podem ajudar a reduzir a exposição, mas não eliminam todo o risco de ataques de sandwich.

-

Precauções para traders: Os usuários podem reduzir o risco mantendo a derrapagem baixa, evitando pools pouco líquidos, dividindo trocas grandes e usando ferramentas de roteamento protegidas, quando disponíveis.

Conclusão

Um ataque de sandwich na criptomoeda é um dos exemplos mais claros de como a visibilidade das transações e os mecanismos de execução podem moldar resultados reais no DeFi. O atacante realiza uma transação antes da transação pendente da vítima e outra após, capturando lucro enquanto a vítima recebe um preço pior. É simples no conceito, altamente eficaz na prática e profundamente ligado ao surgimento do MEV nos mercados descentralizados.

Este artigo abordou o significado dos ataques de sandwich, como eles funcionam, por que afetam o comércio de criptomoedas e a segurança do mercado, os padrões históricos que os tornaram um tema tão importante no DeFi e as precauções práticas que os usuários devem entender. O ponto principal é simples: um negócio bem-sucedido nem sempre é um negócio justo. Em criptomoedas, a qualidade da execução importa.

Para traders, educadores e qualquer pessoa que deseje compreender melhor as exchanges descentralizadas, os ataques de sandwich permanecem um dos conceitos mais importantes no DeFi moderno.

Chamada para ação

Quer entender melhor os riscos de negociação DeFi? Visite o KuCoin Learn para saber mais sobre ataques de sandwich, derrapagem e outros fundamentos DeFi.

Perguntas Frequentes Sobre Ataques de Sandwich

O que é um ataque de sandwich em cripto?

Um ataque de sandwich é uma exploração de negociação DeFi na qual um atacante realiza uma operação antes e outra depois da transação pendente de uma vítima, lucrando com a movimentação de preço causada pela transação dessa vítima.

Por que é chamado de ataque de sanduíche?

É chamado de ataque sandwich porque a transação da vítima é colocada entre duas transações do atacante, como o recheio entre duas fatias de pão.

Um ataque de sandwich é o mesmo que front-running?

Não exatamente. Front-running geralmente significa realizar uma transação antes de outra transação pendente. Um ataque sandwich é uma versão mais específica que também inclui uma segunda operação após a vítima.

Onde geralmente ocorrem os ataques de sandwich?

Eles ocorrem mais frequentemente em exchanges descentralizadas que utilizam criadores de mercado automatizados, especialmente quando as negociações são visíveis no mempool público e o par de tokens possui liquidez limitada.

Quem é mais vulnerável a ataques de sandwich?

Grandes traders, usuários que negociam tokens de baixa liquidez, compradores de meme coins e pessoas que utilizam configurações de derrapagem altas geralmente são os mais expostos.

As ataques de sandwich podem ocorrer fora do ethereum?

Sim. Eles podem ocorrer em qualquer ambiente de blockchain onde transações pendentes sejam visíveis e a precificação do tipo AMM torne a ordenação de transações lucrativa.

Como os usuários podem reduzir o risco de um ataque de sandwich?

Os usuários podem reduzir o risco ajustando a derrapagem, evitando pools pouco líquidos, dividindo trocas grandes, usando ferramentas de roteamento protegidas quando disponíveis e prestando mais atenção à qualidade da execução.

Os ataques de sandwich são ilegais?

O tratamento legal depende da jurisdição e dos fatos do caso. Na maioria das discussões sobre cripto, ataques de sandwich são tratados como uma questão de estrutura de mercado e MEV, e não como uma simples exploração de software.

Isenção de responsabilidade: As informações fornecidas nesta página podem originar-se de fontes de terceiros e não necessariamente representam as visões ou opiniões da KuCoin. Este conteúdo destina-se exclusivamente a fins informativos gerais e não deve ser considerado como aconselhamento financeiro, de investimento ou profissional. A KuCoin não garante a exatidão, completude ou confiabilidade das informações e não se responsabiliza por quaisquer erros, omissões ou consequências decorrentes de seu uso. Investir em ativos digitais apresenta riscos inerentes. Por favor, avalie cuidadosamente sua tolerância ao risco e sua situação financeira antes de tomar quaisquer decisões de investimento. Para mais detalhes, consulte nossos Termos de Uso e Divulgação de Riscos

Aviso legal: Esta página foi traduzida usando tecnologia de IA (alimentada por GPT) para sua conveniência. Para informações mais precisas, consulte a versão original em inglês.