O Que É Um Ataque Sybil? Guia Completo sobre Detecção, Prevenção e Soluções do Mundo Real

No mundo das redes descentralizadas, a confiança repousa na ideia de que cada participante é exatamente quem afirma ser. Mas o que acontece quando uma pessoa se faz passar por dezenas ou até milhares de pessoas diferentes ao mesmo tempo? Essa é a essência de um ataque Sybil, uma ameaça inteligente e persistente que desafiou tudo, desde redes focadas em privacidade como o Tor até grandes projetos de blockchain e distribuições de airdrop.

Este guia explica o conceito de forma simples. Você verá exatamente como esses ataques ocorrem, os danos que podem causar, exemplos reais dos últimos anos e, mais importante ainda, como as equipes os detectam, impedem antes que comecem e corrigem a bagunça se um escapar. Seja você responsável por um node, participa de votações de governança ou simplesmente detém cripto, entender os ataques Sybil ajuda a proteger a integridade dos sistemas em que todos confiam.

O que é um ataque Sybil?

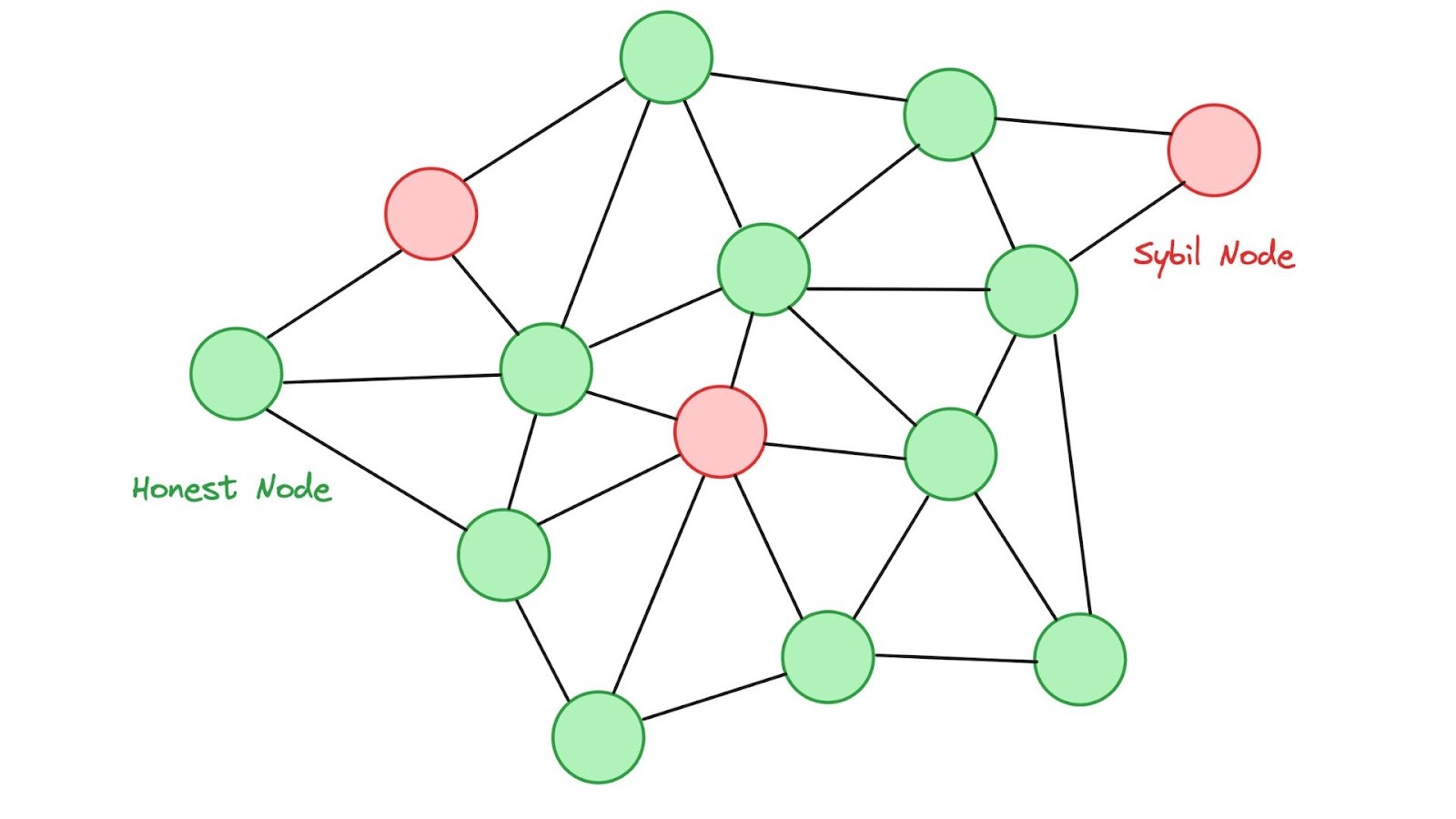

Um ataque Sybil ocorre quando uma única pessoa ou pequeno grupo cria múltiplas identidades falsas—geralmente chamadas de nós Sybil ou contas—para obter influência desproporcional em uma rede peer-to-peer. O nome vem do livro Sybil, de 1973, que contava a história de uma mulher com múltiplas personalidades. Nos círculos tecnológicos, o termo se consolidou após os pesquisadores Brian Zill e John R. Douceur destacarem o problema em sistemas peer-to-peer no início dos anos 2000. O artigo de Douceur apontou uma fraqueza básica: sem alguma forma de autoridade central ou barreira custosa, uma rede não consegue facilmente determinar se muitos participantes “separados” são na verdade um único ator astuto usando máscaras diferentes.

Em termos de blockchain, o atacante inicia centenas ou milhares de carteiras falsas, nodes ou contas de validador. Essas falsificações se comportam normalmente no início; talvez elas relatem transações honestamente ou ganhem pequenos pontos de reputação, fazendo com que a rede as trate como membros legítimos da comunidade. Uma vez que o atacante tenha suficientes identidades falsas em vigor, ele muda de estratégia. Ele pode superar os participantes honestos em uma proposta de governança, censurar certas transações ou até tentar um ataque de 51% para reescrever a história recente na blockchain.

Pense nisso como uma pequena cidade onde um morador aparece na reunião da comunidade com cem identidades falsas e vota em todas as questões. O sistema parece democrático no papel, mas o resultado é de qualquer forma injusto.

Como os ataques Sybil realmente funcionam

Ataques Sybil vêm em várias formas diferentes, mas todos dependem de um truque simples: inundar uma rede com identidades falsas que custam quase nada para criar. O atacante não precisa de habilidades avançadas de hacking na maioria dos casos, apenas a capacidade de gerar e gerenciar múltiplas contas que pareçam ser usuários ou nodes comuns.

Ataques Diretos versus Indiretos

Ataques diretos ocorrem quando os nós falsos se comunicam diretamente com os honestos. Os participantes genuínos não têm maneira direta de determinar se o recém-chegado é falso, portanto aceitam os dados, votos ou blocos do recém-chegado como se fossem verdadeiros. Esses ataques podem espalhar influência rapidamente, pois não há nenhum buffer entre o atacante e o restante da rede.

Ataques indiretos são mais sutis.

Em vez de se conectar diretamente, o atacante encaminha a influência por meio de nós intermediários, às vezes relés comprometidos, às vezes completamente inocentes. Nós honestos nunca interagem com a fonte maliciosa original, tornando o ataque muito mais difícil de rastrear e detectar. A informação falsa viaja por meio desses proxies, envenenando lentamente decisões ou consensos sem levantar sinais imediatos de alerta.

O roteiro típico do atacante

Na prática, a maioria dos ataques Sybil segue um processo claro de três etapas que parece quase rotineiro assim que você reconhece o padrão.

Primeiro vem a criação de identidade. O atacante gera dezenas, centenas ou até milhões de endereços de carteira usando ferramentas automatizadas que tornam o processo barato e rápido. Em muitas blockchains, criar um novo endereço exige quase nenhum recurso, o que é exatamente por isso que o ataque funciona tão bem no início.

A próxima etapa é a construção de reputação. As identidades falsas não agem de forma maliciosa imediatamente. Em vez disso, elas se comportam como participantes normais, enviando pequenas transações, fazendo staking de quantias mínimas de tokens ou simplesmente transmitindo dados pela rede. Essa fase pode durar dias ou semanas, permitindo que os nós Sybil ganhem pontos de confiança, construam histórico na cadeia e se misturem aos usuários legítimos.

Finalmente vem a tomada de poder. Uma vez que as identidades falsas atingem uma massa crítica, o atacante aciona o interruptor. Ele usa essa maioria fabricada para influenciar mecanismos de consenso, inclinar votos de governança, censurar transações ou manipular fluxos de dados. Em cadeias de proof-of-work, o atacante pode tentar controlar suficiente poder de hash simplesmente executando um grande número de nodes de baixo consumo. Em redes de proof-of-stake, eles distribuem stakes mínimos em muitas contas separadas para evitar acionar salvaguardas econômicas. No airdrop farming, o objetivo é mais simples e direto: reivindicar recompensas múltiplas vezes fingindo ser muitos usuários diferentes ao mesmo tempo.

Essa abordagem em camadas explica por que os ataques Sybil permanecem eficazes mesmo em redes aparentemente seguras. As fases iniciais parecem completamente normais, por isso as ferramentas de detecção muitas vezes não as identificam até que o dano já esteja em andamento. Compreender esses passos ajuda as equipes a projetar defesas melhores e oferece aos usuários comuns uma visão mais clara do que observar ao participar de novos protocolos ou programas de incentivo.

O Verdadeiro Dano: Impactos nas Redes de Blockchain

As consequências vão muito além de um simples inconveniente. Um ataque Sybil bem-sucedido pode minar os três pilares que a maioria das blockchains promete: segurança, descentralização e privacidade.

Ataques de 51% e Gasto Duplo

Um dos resultados mais temidos é o clássico 51% attack combinado com gasto duplo. Se nós maliciosos conseguirem controlar mais da metade dos recursos da rede, seja por meio de poder computacional em sistemas de prova de trabalho ou tokens em staking em prova de participação, o atacante ganha a capacidade de reordenar ou até reverter transações recentes.

Isso quebra a promessa fundamental da finalidade da blockchain. O Ethereum Classic experimentou isso dolorosamente em 2020, quando um atacante aproveitou a maioria da potência de hash para executar gastos duplos sofisticados, roubando mais de US$ 5 milhões em ETC. O incidente lembrou a todos quão vulneráveis as cadeias menores ou menos seguras podem se tornar quando o controle do tipo Sybil é alcançado.

Censura e Fragmentação da Rede

Além de roubo direto, ataques Sybil permitem censura poderosa e fragmentação da rede. Os atacantes podem simplesmente recusar-se a encaminhar blocos ou transações de usuários honestos, silenciando efetivamente partes da comunidade. Em formas mais avançadas, eles isolam nós específicos e fornecem a eles informações falsas, uma variante do ataque de eclipse.

O nó alvo acredita que ainda está conectado à rede mais ampla, mas na realidade opera dentro de uma bolha manipulada. Esse tipo de isolamento pode atrasar confirmações, distorcer dados de mercado ou impedir que os usuários vejam o verdadeiro estado da cadeia, minando silenciosamente a confiança sem acionar alarmes imediatos.

Violações de Privacidade

Redes focadas em privacidade sentem especialmente fortemente o impacto. Em sistemas como Tor ou moedas orientadas à privacidade, como Monero, um atacante que controla muitos nós de entrada e saída pode começar a vincular endereços IP a transações específicas. Isso ataca diretamente a anonimidade que os usuários esperam. O Monero enfrentou exatamente esse tipo de ataque de 10 dias em novembro de 2020. O objetivo era simples: desanonimizar usuários observando padrões de tráfego através dos nós maliciosos.

Embora o protocolo Dandelion++ da rede tenha ajudado a limitar os danos, a tentativa em si destacou como táticas Sybil podem transformar uma força, o roteamento descentralizado, em uma fraqueza séria quando suficientes participantes falsos se juntam ao conjunto.

Manipulação de Governança

Organizações Autônomas Descentralizadas (DAOs) são particularmente expostas porque muitas vezes dependem de sistemas de votação ponderada por tokens ou um-pessoa-um-voto. Quando um atacante inunda o ecossistema com carteiras Sybil, ele pode inclinar as propostas a seu favor.

Atualizações prejudiciais podem ser aprovadas, os fundos do tesouro podem ser redirecionados ou vozes legítimas da comunidade podem ser silenciadas. O resultado não é apenas uma má decisão hoje, mas uma erosão a longo prazo da confiança no próprio processo de governança. Os usuários começam a se perguntar se o voto deles ou de qualquer outra pessoa realmente conta.

Airdrop e Abuso de Incentivos

Projetos que tentam recompensar usuários genuínos veem suas distribuições de tokens sequestradas. Em 2025, a empresa de análise de blockchain Bubblemaps identificou cerca de 100 carteiras ligadas no airdrop do MYX Finance que reivindicaram aproximadamente 9,8 milhões de tokens, avaliados em cerca de US$ 170 milhões na época, supostamente de uma única entidade.

O airdrop da LayerZero em 2024 forneceu outro caso de alto perfil. A equipe, trabalhando com a Nansen e a Chaos Labs, identificou mais de 800.000 endereços como Sybils, cerca de 13% das carteiras elegíveis. Eles até implementaram um programa de auto-relato e um sistema de recompensas para incentivar a honestidade, transformando a luta em um jogo contínuo de gato e rato.

Esses incidentes mostram como ataques Sybil não apenas roubam fundos; eles minam a confiança em todo o ecossistema.

Exemplos do mundo real que mudaram o jogo

A história oferece lições claras. O ataque à rede Tor em 2014 viu um operador executar 115 relés a partir de um único endereço IP, dando-lhes influência incomum sobre o roteamento de tráfego e a desanonimização de usuários. Um ataque semelhante, mas mais direcionado, atingiu a Tor novamente em 2020, focando em usuários de bitcoin que roteavam pela rede.

Na blockchain, o ataque de 51% do Verge em 2021 apagou aproximadamente 200 dias de histórico de transações, mas a equipe se recuperou em poucos dias. As dificuldades recorrentes do Ethereum Classic em 2020 destacaram como cadeias menores com taxas de hash mais baixas permanecem alvos atraentes.

Airdrop farming tornou-se o campo de batalha moderno mais visível. Projetos agora publicam rotineiramente relatórios de Sybil, fazem parcerias com empresas de análise e experimentam programas de recompensas. O caso MYX Finance em 2025 chamou atenção porque a escala de quase US$ 170 milhões supostamente direcionada por um pequeno grupo sugeriu ou automação sofisticada ou, como alguns especularam, um golpe interno.

A equipe resistiu, enfatizando que a maioria dos prêmios foi destinada a traders e provedores de liquidez legítimos, enquanto reconhecia a necessidade de filtros mais robustos em futuros programas de incentivo.

Essas histórias provam uma coisa: nenhuma rede é imune, mas as melhores equipes tratam a resistência a Sybil como um processo contínuo, e não como uma solução única.

Detectando ataques Sybil antes que causem danos

A detecção é metade da batalha. As equipes procuram padrões que nenhum usuário legítimo apresentaria:

-

Correlação de IP e endereço: Muitos nodes ou carteiras compartilhando o mesmo intervalo de IP ou financiados a partir da mesma carteira de exchange em rápida sucessão.

-

Análise comportamental: Grupos de contas que interagem apenas entre si, realizam transações idênticas de baixo valor ou são ativadas exatamente nos mesmos horários.

-

Gráficos de confiança social: Algoritmos como SybilRank, SybilGuard ou redes neurais gráficas mais recentes mapeiam como os nodes se conectam. Comunidades honestas tendem a formar redes densas e interconectadas; clusters de Sybil parecem ilhas isoladas com poucas conexões genuínas.

-

Aprendizado de máquina e forense on-chain: Ferramentas de empresas como Nansen ou Bubblemaps analisam gráficos de transações em busca de clusters suspeitos. Na análise do airdrop da Linea, a Nansen sinalizou quase 40% dos endereços como Sybils após ajustar os limiares para poupar usuários legítimos com múltiplas carteiras menores.

Pesquisas avançadas até exploram o aprendizado federado descentralizado, onde os nodes treinam modelos de detecção juntos sem compartilhar dados brutos para identificar anomalias em tempo real, preservando a privacidade.

Estratégias de prevenção que realmente funcionam

As defesas mais fortes tornam caro ou impossível criar identidades falsas.

Mecanismos de Consenso como a Primeira Linha de Defesa

Mecanismos de consenso formam a proteção fundamental para a maioria das blockchains. Proof-of-Work, como utilizado pelo bitcoin, exige poder de computação real para criar e manter nodes. Um atacante não pode simplesmente iniciar milhares de identidades de baixo esforço, pois cada uma requer hardware e eletricidade reais. Essa realidade econômica tem mantido ataques Sybil em larga escala raros em redes PoW maduras.

Proof-of-Stake, visto prominentemente no ethereum, eleva ainda mais os padrões ao exigir que os participantes bloqueiem tokens valiosos. Em determinado momento, tornar-se um validador exigia 32 ETH por node, uma quantia que tornava financeiramente doloroso executar dezenas de identidades separadas para a maioria dos atacantes. O risco de perder esse capital em staking por comportamento desonesto adiciona outro poderoso dissuasor.

O Proof-of-Stake Delegado introduz mais uma camada. Em vez de permitir nós ilimitados, as comunidades elegem um grupo menor de delegados confiáveis para realizar a validação. Esses delegados têm fortes incentivos para agir com honestidade, pois sua posição e recompensas dependem do apoio da comunidade, tornando muito mais difícil para nós Sybil obterem influência significativa.

Prova de Pessoa e Verificação de Identidade

Alguns projetos vão além dos custos econômicos e abordam diretamente o problema da identidade por meio do Proof-of-Personhood. O Worldcoin, por exemplo, utiliza varreduras biométricas de íris para verificar que cada conta pertence a um único ser humano. Essa abordagem visa impor um sistema verdadeiro de “uma pessoa, um voto”.

Os requisitos de KYC ou a verificação simples por telefone adicionam atrito perceptível para os usuários, mas aumentam significativamente o custo de criar contas falsas. Embora esses métodos gerem debate em torno da privacidade, permanecem altamente eficazes na limitação do volume absoluto de identidades Sybil que um atacante pode criar.

Sistemas de Reputação e Controles Hierárquicos

Reputação e sistemas hierárquicos introduzem tempo e comportamento como defesas adicionais. Novos nodes são tratados com suspeita até que se provem. Participantes de longa data ganham gradualmente maior poder de voto, prioridade na governança ou maior influência em toda a rede.

Essa estrutura impede que identidades falsas recém-criadas causem danos imediatamente.

Gráficos de confiança social e sistemas de recomendação levam isso ainda mais longe. Membros estabelecidos devem efetivamente “recomendar” novatos por meio de conexões visíveis na cadeia. Algoritmos analisam como os nodes se relacionam entre si, facilitando a identificação e limitação de clusters isolados de contas suspeitas.

Ferramentas Personalizadas e Abordagens Multicamadas

Desenvolvedores também implantam ferramentas personalizadas especializadas adaptadas a redes específicas. Tabelas de hash distribuídas como Kademlia, usadas pelo Invisible Internet Project (I2P), tornam tecnicamente difícil inundar a rede com nodes falsos coordenados. A pontuação de reputação baseada em contratos inteligentes pode automaticamente reduzir stakes ou diminuir a influência quando comportamentos ruins são detectados.

Na prática, os projetos mais resilientes não dependem de nenhum método único. Eles combinam várias camadas de custos econômicos provenientes de mecanismos de consenso, verificações de identidade por meio de Proof-of-Personhood ou KYC, construção de reputação ao longo do tempo e barreiras técnicas personalizadas. O princípio orientador permanece consistente: a participação honesta deve permanecer barata e fácil, enquanto tentativas de escala maliciosa tornam-se proibitivamente caras em termos de dinheiro, tempo ou complexidade técnica.

Essa filosofia multicamadas explica por que redes maduras se tornaram cada vez mais resistentes a ataques Sybil ao longo dos anos. Cada nova ameaça impulsiona aprimoramentos, transformando a prevenção em uma prática em evolução, e não em uma lista estática.

Como resolver um ataque Sybil após ele já ter ocorrido

Mesmo as melhores defesas podem ser testadas. Quando um ataque passa despercebido, velocidade e transparência são essenciais.

-

Filtragem e exclusão imediatas: As equipes analisam dados on-chain para blacklistar clusters relacionados. Em airdrops, isso significa remover carteiras Sybil antes da distribuição de tokens. A lista pública da LayerZero e seu programa contínuo de recompensas demonstraram como o envolvimento da comunidade pode acelerar a limpeza.

-

Pausas de governança de emergência: Se uma votação parecer manipulada, os projetos podem pausar propostas, revisar evidências e reverter decisões. Alguns protocolos temporariamente devolvem o controle a um multisig confiável ou equipe central enquanto a poeira se assenta.

-

Elevando o padrão econômico: Após um incidente, as equipes podem aumentar os requisitos de staking ou adicionar novas regras de colateral para tornar futuros ataques mais custosos.

-

Redefinições de reputação e indicações: Nodes novos ou suspeitos perdem direitos de voto até comprovarem sua confiabilidade ao longo do tempo. Nodes estabelecidos podem indicar indiretamente outros por meio de pontuações de confiança baseadas em gráficos.

-

Correções do protocolo: Os nodes podem rejeitar conexões de IPs duplicados, impor diversidade geográfica ou implementar limites de conexões entrantes. Auditas pós-ataque frequentemente revelam soluções simples, como uma melhor seleção aleatória de nodes.

O processo parece um jogo de gato e rato, mas cada rodada torna a rede mais inteligente. A recuperação real também envolve comunicação clara, publicação de descobertas, explicação de decisões e, às vezes, compensação aos usuários afetados, para reconstruir a confiança.

Desafios e Considerações para o Caminho à Frente

Nenhuma solução é perfeita. Verificações de identidade rigorosas podem entrar em conflito com o ethos de privacidade da criptomoeda. A prova biométrica de identidade levanta questões sobre acessibilidade e privacidade de dados. Filtros excessivamente agressivos podem excluir usuários legítimos que simplesmente possuem várias carteiras.

Cadeias menores ou mais novas permanecem mais vulneráveis porque não possuem a taxa de hash ou a profundidade econômica do bitcoin ou do ethereum. A cultura de airdrop em si cria incentivos para farming, transformando cada lançamento de token em um alvo potencial.

Ameaças emergentes incluem automação impulsionada por IA que mimetiza comportamentos humanos de forma mais convincente. Por outro lado, 2025 e 2026 viram progresso rápido na detecção por aprendizado de máquina, sistemas descentralizados de reputação e abordagens híbridas que combinam custos econômicos com grafos sociais.

Investidores e usuários podem se proteger apoiando projetos que publicam mapas de estrada claros para defesa contra Sybil, utilizam consensos testados na prática e contratam auditores terceirizados. Manter ativos em carteiras de hardware e evitar links suspeitos continua sendo uma higiene básica, mas essencial.

Conclusão

Ataques Sybil nos lembram que a descentralização não é automática; exige vigilância constante. Desde os primeiros dias do Tor até as sofisticadas batalhas de airdrop de 2024–2025, esses ataques expuseram fraquezas, mas também impulsionaram inovação. Projetos que tratam a resistência a Sybil como um sistema vivo, combinando participação custosa, detecção inteligente, ferramentas comunitárias e planos de recuperação rápidos, têm as melhores chances de permanecer resilientes.

À medida que a blockchain se aprofunda na finança cotidiana, na governança e até em aplicações do mundo real como o IoT industrial, a capacidade de separar participantes genuínos de impostores habilidosos definirá quais redes prosperarão. A boa notícia? As ferramentas existem, as lições são públicas e a comunidade continua aprendendo. Manter-se informado é o primeiro passo para manter a rede honesta.

Se encontrou este guia útil, explore mais sobre segurança na blockchain ou compartilhe suas próprias experiências com filtragem de Sybil nos comentários. Para proteção prática, considere carteiras de hardware e siga projetos que priorizem transparência em relação a incentivos e governança. Mantenha-se curioso, mantenha-se seguro e continue construindo sobre bases sólidas.

Perguntas Frequentes

1. Todas as blockchains são vulneráveis a ataques Sybil?

Cada rede ponto a ponto enfrenta o risco em teoria, mas cadeias maduras que utilizam proof-of-work ou proof-of-stake tornam ataques em larga escala extremamente caros. Redes menores ou de baixa segurança permanecem mais expostas.

2. Como você detecta um ataque Sybil?

Procure agrupamentos de carteiras ou nodes que compartilhem fontes de financiamento, exibam comportamento idêntico ou careçam de conexões de confiança social genuínas em gráficos de confiança social. Empresas de análise e algoritmos de gráficos realizam o trabalho pesado.

3. Qual é a diferença entre ataques Sybil diretos e indiretos?

Ataques diretos envolvem nós falsos se comunicando diretamente com nós honestos. Ataques indiretos encaminham influência por meio de nós intermediários, tornando mais difícil rastrear o atacante original.

4. O proof-of-stake pode impedir completamente ataques Sybil?

Aumenta significativamente o custo, pois cada identidade precisa de um staking real em risco, mas atacantes inteligentes ainda podem distribuir pequenos staking em várias contas, a menos que camadas adicionais, como verificações de reputação ou identidade, sejam adicionadas.

5. O que aconteceu no caso de Sybil do airdrop da LayerZero?

A equipe identificou mais de 800.000 endereços suspeitos usando parceiros de análise e relatos da comunidade, e ajustou as distribuições para recompensar usuários genuínos.

6. Como os projetos se recuperam após um ataque bem-sucedido?

Eles bloqueiam nós maliciosos, pausam a governança, reverterem decisões ruins, se possível, e corrigem o protocolo. A comunicação clara ajuda a restaurar a confiança da comunidade.

7. O KYC é a única maneira de impedir ataques Sybil?

Não. Embora eficaz, ele sacrifica a privacidade. Muitos projetos preferem abordagens híbridas que equilibram segurança e descentralização por meio de custos econômicos, sistemas de reputação e análise de grafos.

8. O que os usuários devem observar para evitar fazer parte de um esquema Sybil?

Esteja atento a “guias de farming” que prometem recompensas fáceis por meio de dezenas de carteiras. A participação legítima geralmente se parece com atividade normal e variada, e não com repetição programada.

Aviso de risco: Este conteúdo é apenas para fins informativos e não constitui aconselhamento financeiro, de investimento ou jurídico. Investimentos em criptomoedas apresentam risco e volatilidade significativos. Sempre realize sua própria pesquisa e consulte um profissional qualificado antes de tomar qualquer decisão financeira. Desempenho passado não garante resultados ou retornos futuros.

Aviso legal: Esta página foi traduzida usando tecnologia de IA (alimentada por GPT) para sua conveniência. Para informações mais precisas, consulte a versão original em inglês.