Roubo de criptomoedas da Coreia do Norte em 2026: US$ 577 milhões roubados nos ataques ao Drift Protocol e KelpDAO

2026/05/09 03:51:27

Introdução

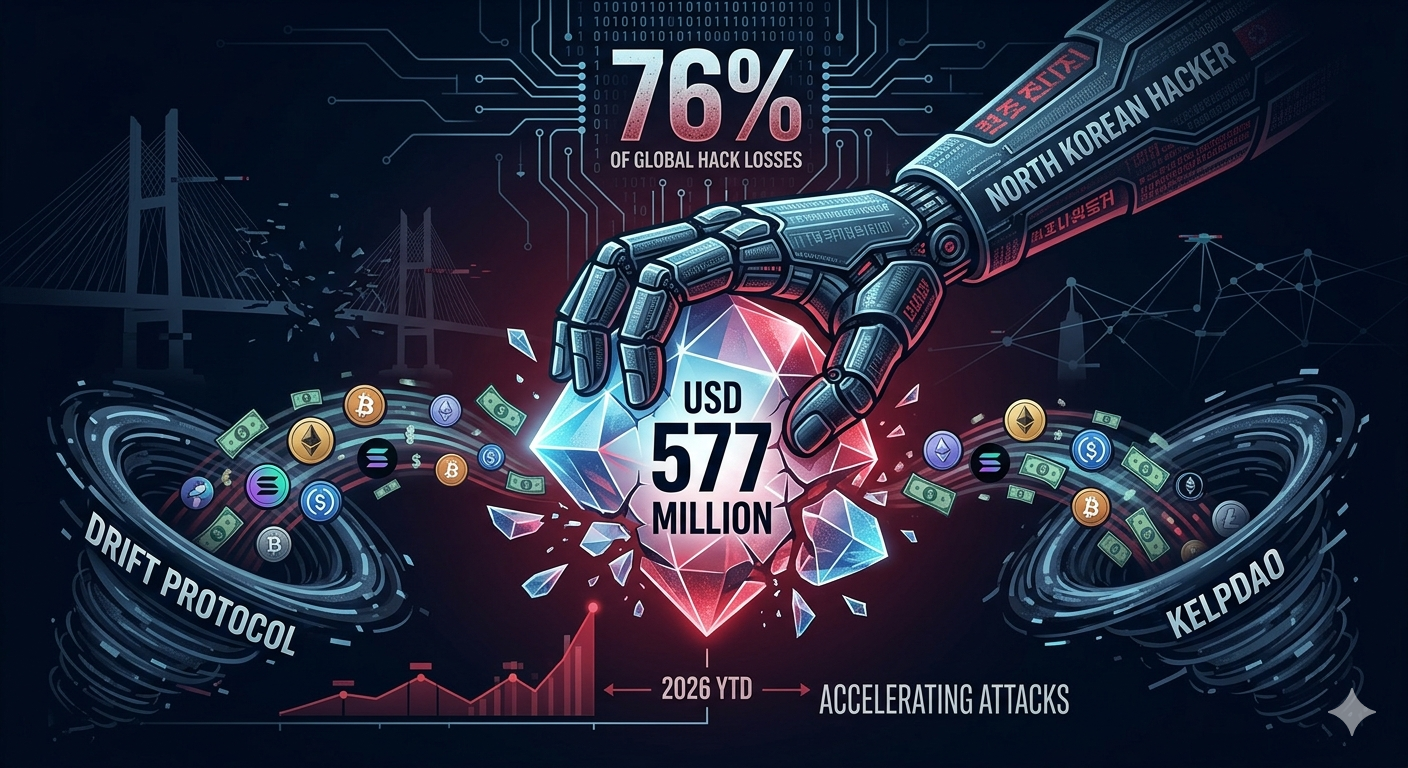

Hackers norte-coreanos roubaram aproximadamente USD 577 milhões em apenas dois ataques nos primeiros quatro meses de 2026 — um valor que representa 76% de todas as perdas por ataques de criptomoedas em todo o mundo durante esse período. A violação do Drift Protocol em 1º de abril e a exploração da ponte KelpDAO em 18 de abril demonstram que as equipes de hackers de elite da Coreia do Norte não estão realizando mais ataques, mas sim executando operações menos frequentes, muito mais precisas, contra alvos de alto valor. De acordo com a TRM Labs, esses dois incidentes sozinhos representam apenas 3% do total de incidentes de hacking em 2026 até a data atual, mas superam todas as outras violações combinadas.

Como a Coreia do Norte roubou US$ 577 milhões em apenas dois ataques?

Os grupos de hackers da Coreia do Norte conseguiram essa arrecadação impressionante por meio de precisão cirúrgica, e não por volume. Dois grupos distintos de atores ameaçadores norte-coreanos — um ligado à operação TraderTraitor e outro avaliado como um subgrupo separado — executaram os ataques Drift e KelpDAO dentro de dezoito dias um do outro. O roubo combinado de US$ 577 milhões eleva o roubo acumulado atribuído à Coreia do Norte em criptomoedas para mais de US$ 6 bilhões desde 2017, com base em dados da TRM Labs.

A concentração de valor é sem precedentes. Em 2025, a Coreia do Norte representou 64% de todas as perdas por ataques de criptomoedas, impulsionada principalmente pela violação recorde de US$ 1,46 bilhão da Bybit. A cifra de 2026 de 76% até abril marca a maior participação sustentada registrada. O que distingue o padrão de 2026 não é a frequência — o ritmo dos ataques permanece baixo — mas a sofisticação da reconhecimento e o tamanho dos alvos individuais selecionados.

|

Ano

|

Parte da Coreia do Norte nas perdas totais de hacks de criptomoedas

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 YTD (abril)

|

76%

|

A tabela acima ilustra uma aceleração clara. A participação da Coreia do Norte cresceu quase onze vezes em relação à base de 2020-2021. Os analistas da TRM observam que essa tendência reflete uma mudança estratégica em direção a alvos de infraestrutura — validadores de ponte, contratos de governança multisig e protocolos cross-chain — onde uma única vulnerabilidade pode gerar perdas de nove dígitos.

O que tornou possível o ataque ao Drift Protocol?

O hack do Drift Protocol no valor de US$ 285 milhões em 1º de abril explorou um recurso nativo da Solana chamado durable nonce, combinado com meses de engenharia social que podem ter incluído reuniões presenciais sem precedentes entre proxy norte-coreanos e funcionários da Drift. O ataque exigiu três semanas de preparação on-chain e meses de planejamento, mas a retirada efetiva dos fundos levou apenas cerca de 12 minutos após ser iniciado.

A Exploração do Nonce Durável

Um nonce durável é um mecanismo da Solana projetado para estender a validade da transação de aproximadamente 90 segundos para um período indeterminado. Esse recurso existe para cenários de assinatura de hardware offline, nos quais uma transação deve ser pré-assinada e transmitida posteriormente. O atacante explorou isso induzindo os signatários do multisig do Conselho de Segurança da Drift a pré-autorizarem transações que pareciam rotineiras no momento da assinatura.

Entre 23 de março e 30 de março, o atacante criou contas de nonce duradouras e preparou as bases para a execução. Em 27 de março, o Drift migrou seu Conselho de Segurança para uma nova configuração de limiar 2-de-5 sem timelock — uma mudança que eliminou uma proteção crítica. Quando as transações pré-assinadas foram transmitidas em 1º de abril, as condições para um esvaziamento completo já estavam em vigor. Os signatários haviam aprovado as transações semanas antes sem conhecer o contexto em que seriam utilizadas.

A Campanha de Engenharia Social

O ataque ao Drift envolveu o que a TRM Labs descreve como meses de engenharia social direcionada, potencialmente incluindo reuniões presenciais entre operativos norte-coreanos ou seus representantes e membros da equipe do Drift. Se confirmadas, essas interações face a face representariam uma nova escalada na metodologia de ataques cripto da Coreia do Norte. Os atacantes também criaram um ativo fictício chamado CarbonVote Token (CVT), forneceram liquidez a ele e inflaram seu valor por meio de wash trading. Os oráculos do Drift trataram essa garantia fabricada como legítima, permitindo que o atacante extraísse ativos reais, incluindo tokens USDC e JLP.

Como funcionou a exploração da ponte KelpDAO?

A violação de US$ 292 milhões da KelpDAO em 18 de abril explorou uma falha de design de um único verificador em sua ponte rsETH LayerZero no ethereum. Os atacantes comprometeram dois nodes RPC internos, lançaram um ataque de negação de serviço distribuído contra nodes externos e forçaram o verificador da ponte a fazer failover para a infraestrutura interna envenenada. Esses nodes comprometidos relataram falsamente que rsETH havia sido queimado na cadeia de origem, quando nenhuma queima havia ocorrido.

A Vulnerabilidade do Verificador Único

O modelo de segurança da LayerZero permite configurar múltiplos verificadores independentes — conhecidos como Redes de Verificadores Descentralizados — para validação de mensagens entre cadeias. A implantação rsETH da KelpDAO usou apenas um verificador: a DVN da LayerZero Labs. Com nenhum segundo verificador necessário para confirmar a mensagem, uma única fonte de dados envenenada foi suficiente para aprovar uma transação fraudulenta em grande escala. O atacante drenou aproximadamente 116.500 rsETH, valendo cerca de US$ 292 milhões, do contrato da ponte Ethereum.

O congelamento de US$ 75 milhões no Arbitrum

Após o roubo, os hackers do TraderTraitor deixaram aproximadamente 30.766 ETH no Arbitrum — um L2 com maior centralização que o mainnet da ethereum. O Conselho de Segurança do Arbitrum exerceu poderes de emergência para congelar esses fundos, avaliados em cerca de US$ 75 milhões. Esse congelamento desencadeou uma corrida rápida de lavagem para a porção restante não congelada. A TRM Labs atribuiu a exploração do KelpDAO à Coreia do Norte com base em análise on-chain tanto do pré-financiamento do ataque quanto dos padrões subsequentes de lavagem.

Notavelmente, uma parte do financiamento inicial do exploit foi rastreável até uma carteira de Bitcoin controlada por Wu Huihui, um broker de cripto chinês indiciado em 2023 por lavagem dos roubos do Grupo Lazarus. Outros fundos foram diretamente vinculados ao hack da BTCTurk, outro roubo recente do TraderTraitor. Essa trilha de financiamento confirma a atribuição direta à Coreia do Norte.

Como os fundos roubados estão sendo lavados?

Drift e KelpDAO demonstram duas estratégias distintas de lavagem de dinheiro moldadas por diferentes condições operacionais e grupos de atores ameaçadores. As abordagens revelam como os hackers norte-coreanos adaptam seus playbooks de saque com base em se seus ativos roubados permanecem na infraestrutura centralizada ou descentralizada.

O estoque inativo de ethereum da Drift

Os tokens roubados do Drift foram convertidos em USDC por meio do Jupiter, transferidos para a Ethereum e trocados por ETH — distribuídos entre carteiras novas antes de entrarem completamente em dormência. O ETH roubado não se moveu desde o dia do roubo. O grupo responsável — avaliado como distinto do TraderTraitor — segue um padrão documentado da Coreia do Norte de manter os proventos por meses ou anos antes de executar um resgate estruturado e em múltiplas fases. A TRM antecipa uma liquidação de meses ou anos dos proventos do Drift, sugerindo que este subgrupo adota uma abordagem mais medida e cautelosa para a lavagem de dinheiro.

Mudança do THORChain da KelpDAO

O processo de lavagem da KelpDAO se desenrolou conforme o roteiro bem estabelecido do TraderTraitor. Após o congelamento no Arbitrum, aproximadamente US$ 175 milhões em ETH não congelados foram trocados por bitcoin, principalmente por meio da THORChain — um protocolo de liquidez entre cadeias sem exigência de KYC. O Umbra, uma ferramenta de privacidade do Ethereum, também foi utilizado para ocultar algumas conexões de carteira antes da conversão para bitcoin. A fase contínua de lavagem é gerenciada quase inteiramente por intermediários chineses, e não pelos operadores norte-coreanos em pessoa.

O THORChain tornou-se a ponte consistente escolhida para os maiores roubos da Coreia do Norte. Em 2025, a grande maioria dos fundos roubados da Bybit foi convertida de ETH para BTC por meio do THORChain entre 24 de fevereiro e 2 de março — um aumento sem precedentes no volume intercadeia que o protocolo processou sem intervenção. Para a Coreia do Norte, o THORChain funciona como uma saída confiável e de alta capacidade, onde os ativos entram como ETH e emergem como BTC, sem nenhum operador disposto a congelar ou rejeitar transferências.

Por que a participação da Coreia do Norte nos roubos de criptomoedas está acelerando?

A participação da Coreia do Norte nas perdas totais por ataques de criptomoedas aumentou de menos de 10% em 2020 e 2021 para 76% em 2026 até abril. Essa trajetória reflete uma evolução estratégica no alvo, e não um aumento na frequência dos ataques. Hackers da Coreia do Norte estão incorporando métodos de reconhecimento cada vez mais sofisticados e podem estar utilizando ferramentas de IA para aprimorar seus fluxos de engenharia social.

Precisão no Alvo em vez de Volume

As principais equipes de hackers da Coreia do Norte realizam um pequeno número de operações precisamente direcionadas por ano, em vez de uma campanha contínua de alto volume. Dois ataques em 2026 representaram 76% de todo o valor roubado. O grupo está direcionando com mais precisão, focando em ambientes onde uma única vulnerabilidade produz resultados desproporcionais — redes de validadores de ponte, contratos de governança multisig e protocolos cross-chain com mecanismos de verificação fracos.

O Papel Potencial da IA em Reconhecimento

Analistas da TRM começaram a especular que operadores norte-coreanos estão incorporando ferramentas de IA em seus fluxos de trabalho de reconhecimento e engenharia social. O ataque Drift exigiu semanas de manipulação direcionada de mecanismos complexos de blockchain, em vez da ênfase tradicional em simples comprometimentos de chaves privadas. A precisão da engenharia social — incluindo a criação de um token fictício com legitimidade de oracle fabricada — sugere um nível de preparo técnico que pode ser ampliado por coleta automatizada de inteligência e criação de identidades sintéticas.

O Que As Exchanges De Criptomoedas E Os Usuários Devem Observar?

Fluxos do THORChain de endereços norte-coreanos

As exchanges que recebem entradas de BTC das pools do THORChain devem verificar contra os clusters de endereços conhecidos da KelpDAO e do Lazarus Group. O THORChain processou a grande maioria dos proventos tanto da violação do Bybit em 2025 quanto do ataque à KelpDAO em 2026. A atribuição para endereços específicos da KelpDAO está em andamento — a reverificação retroativa em 30 dias capturará os endereços rotulados após a resposta inicial.

Exposição ao Contrato Multisig e de Governança da Solana

O ataque ao Drift visou a infraestrutura de governança, não a lógica da aplicação. Protocolos que utilizam o multisig do Solana Security Council com autorização de nonce durável devem tratar isso como um ataque modelo que será replicado. Exchanges com exposição a depósitos DeFi no Solana devem sinalizar entradas provenientes de contratos de ponte utilizados na dispersão do Drift, incluindo rotas específicas do Jupiter e Wormhole identificadas por investigadores da blockchain.

Verificação de depósito por ponte multi-hop

Tanto o KelpDAO quanto o Bybit envolveram infraestrutura de ponte ou cross-chain como superfície de ataque ou rota de lavagem. Fluxos de ponte para exchange são um canal de monitoramento prioritário para recursos norte-coreanos. A triagem de endereços de primeiro salto sozinha não captará fundos que passaram por carteiras intermediárias antes de chegar a uma exchange. É necessária análise multi-salto em toda a cadeia de transações para identificar depósitos contaminados.

Redes de Alerta em Tempo Real

A Beacon Network da TRM — cujos mais de 30 membros incluem principais exchanges e protocolos DeFi — permite alertas imediatos entre plataformas quando fundos ligados à Coreia do Norte atingem instituições participantes, antes que os saques sejam liquidados. A triagem individual identifica endereços conhecidos, mas redes em tempo real fecham a lacuna entre atribuição e ação, convertendo um atraso de triagem medido em dias em um alerta medido em minutos.

Como proteger seus criptoativos na KuCoin

Os US$ 577 milhões roubados em apenas dois ataques em abril de 2026 destacam por que escolher um exchange com foco em segurança é mais importante do que nunca. A KuCoin implementa uma arquitetura de segurança multicamada, incluindo carteiras de retirada micro, autenticação dinâmica multifator e criptografia padrão da indústria para proteger os ativos dos usuários contra brechas externas e vulnerabilidades internas. Para traders que mantêm ativos em várias cadeias, os sistemas abrangentes de cobertura de tokens e monitoramento de risco em tempo real da KuCoin fornecem uma proteção adicional contra a interação com fundos contaminados de grandes violações, como Drift e KelpDAO.

Os usuários podem se proteger ainda mais ativando todos os recursos de segurança disponíveis — incluindo endereços na lista de permissões para retiradas, códigos anti-phishing e senhas de negociação — enquanto mantêm consciência dos riscos dos protocolos de ponte. O playbook de hackers da Coreia do Norte cada vez mais visa a infraestrutura cross-chain em vez de carteiras quentes de exchanges diretamente, tornando essencial entender quais protocolos você interage e se eles utilizam designs de ponte com único verificador ou configurações multisig fracas. Registrar-se na KuCoin oferece acesso a uma plataforma que monitora ativamente fluxos de fundos roubados e mantém padrões rigorosos de conformidade para manter ativos contaminados fora de seus livros.

Conclusão

O valor de US$ 577 milhões obtido pela Coreia do Norte com apenas dois ataques no início de 2026 representa um novo pico na concentração de roubos de criptomoedas. As violações do Drift Protocol e do KelpDAO demonstram que os hackers da Coreia do Norte evoluíram de simples comprometimentos de chaves privadas para ataques sofisticados à infraestrutura, envolvendo engenharia social, manipulação de verificadores de pontes e meses de preparação pré-ataque. Sua participação nas perdas totais por ataques aumentou de 7% em 2020 para 76% em 2026, impulsionada não por mais ataques, mas por ataques mais letais.

A divergência entre os dois roubos — o estoque inativo de Ethereum da Drift versus a conversão ativa da KelpDAO no THORChain — revela playbooks operacionais adaptáveis, personalizados para a tolerância ao risco e o prazo de liquidação de cada grupo. Para o ecossistema cripto como um todo, a lição é clara: infraestrutura de ponte, governança multisig e protocolos cross-chain são agora a principal superfície de ataque. Exchanges e usuários devem implementar triagem multi-hop, redes de alerta em tempo real e due diligence rigorosa nos protocolos de ponte. À medida que os roubos cumulativos de cripto da Coreia do Norte ultrapassam US$ 6 bilhões, a indústria não pode mais tratar essas violações como incidentes isolados — elas são uma campanha contínua e patrocinada pelo estado contra a própria infraestrutura descentralizada.

Perguntas frequentes

O que é um nonce durável e como foi utilizado no ataque ao Drift?

Um nonce durável é um recurso do Solana que estende a validade da transação de aproximadamente 90 segundos para um período indefinido, projetado para assinatura de hardware offline. O atacante da Drift induziu os signatários do Conselho de Segurança a pré-autorizar transações usando esse mecanismo semanas antes do real desvio. Quando a Drift migrou seu multisig para uma configuração 2-de-5 sem timelock em 27 de março, o atacante transmitiu as transações pré-assinadas em 1º de abril e drenou US$ 285 milhões em cerca de 12 minutos.

Por que o Conselho de Segurança do Arbitrum congelou US$ 75 milhões dos fundos roubados do KelpDAO?

Os hackers do TraderTraitor deixaram aproximadamente 30.766 ETH no Arbitrum após a exploração da ponte da KelpDAO. Como o Arbitrum opera com maior centralização do que o ethereum mainnet, o Conselho de Segurança do Arbitrum exerceu poderes de emergência para congelar esses fundos. Essa ação impediu os hackers de moverem essa parte dos US$ 292 milhões roubados, embora os fundos restantes não congelados tenham sido rapidamente lavados por meio da THORChain.

Como o THORChain permite a lavagem de dinheiro na Coreia do Norte?

THORChain é um protocolo descentralizado de liquidez entre cadeias que permite trocas de ativos nativos — como ETH para BTC — sem necessidade de custódia ou KYC. Diferentemente da maioria das plataformas intercadeia, THORChain recusou-se a congelar ou rejeitar transações de atores ilícitos conhecidos. Hackers da Coreia do Norte e seus facilitadores chineses usaram repetidamente a THORChain para converter centenas de milhões em ETH roubado em Bitcoin, tornando-a seu canal de saída consistente.

Os ataques ao Drift e ao KelpDAO estão relacionados ao mesmo grupo norte-coreano?

Não. A TRM Labs avalia o ataque Drift como obra de um subgrupo norte-coreano distinto do TraderTraitor, o grupo responsável pelo KelpDAO. O grupo Drift demonstra um estilo de lavagem mais paciente, mantendo o ETH roubado inativo por meses ou anos. O ataque ao KelpDAO segue o playbook estabelecido do TraderTraitor, com lavagem rápida por meio de intermediários chineses. Ambos são atribuídos a operações patrocinadas pelo estado norte-coreano, mas representam unidades operacionais diferentes.

O que os usuários individuais podem fazer para evitar interagir com fundos norte-coreanos roubados?

Os usuários devem evitar receber depósitos provenientes de saídas do THORChain, a menos que possam verificar a cadeia de origem, ativar todos os recursos de segurança da exchange, incluindo listas de permissões para saques, e pesquisar protocolos de ponte antes de utilizá-los — verificando especificamente se eles dependem de designs de único verificador, como a implantação do LayerZero da KelpDAO. Exchanges que participam de redes de alerta em tempo real, como a Beacon Network da TRM, oferecem uma camada adicional de proteção ao sinalizar endereços ligados à Coreia do Norte antes da liberação dos saques.

Aviso legal: Esta página foi traduzida usando tecnologia de IA (alimentada por GPT) para sua conveniência. Para informações mais precisas, consulte a versão original em inglês.