Forks de Criptografia: Os Eventos de Divisão Mais Famosos na História da Criptografia

2026/04/12 09:30:17

O histórico da criptografia geralmente é contado por meio de algoritmos, padrões e avanços na matemática. Mas alguns dos momentos mais importantes vieram de algo muito mais prático: forks de software. Na criptografia, um fork raramente é apenas uma disputa entre programadores ou um ramo de engenharia rotineiro. Ele geralmente ocorre quando a confiança está sob pressão — após uma crise de segurança, uma falha de governança, um conflito de licenciamento ou o fim abrupto de um grande projeto. Quando isso acontece, a comunidade precisa decidir qual base de código merece proteger sistemas reais no futuro.

Ao final deste artigo, você terá uma visão clara dos eventos de fork mais famosos na história da criptografia, por que cada divisão ocorreu e quais projetos se tornaram os nomes representativos dessas transições. As histórias centrais incluem a família de forks do OpenSSL, a queda do TrueCrypt e o surgimento do VeraCrypt, a transição do NaCl para o libsodium e a linhagem do SSH que produziu o OpenSSH. Ao longo do caminho, também ajuda a distinguir um fork real de código de um sucessor baseado em padrões, como o GnuPG no ecossistema OpenPGP.

Gancho

O que a internet faz quando o software que protege sites, servidores e arquivos criptografados não pode mais ser confiado em sua forma atual?

Na criptografia, a resposta é frequentemente um fork, e alguns desses forks alteraram a pilha de segurança do mundo moderno.

Visão geral

Este artigo aborda os eventos de fork mais famosos na história da criptografia, incluindo:

-

OpenSSL e os projetos que se separaram dele, especialmente LibreSSL, BoringSSL e posteriormente AWS-LC

-

O encerramento do TrueCrypt e o surgimento do VeraCrypt

-

A evolução da NaCl para a libsodium, mais adequada para implantação

-

a linhagem SSH para OSSH para OpenSSH

-

por que o GnuPG pertence à conversa, mesmo não sendo um fork direto do PGP

Tese

A história das forks de criptografia mostra que a criptografia evolui tanto por meio de escolhas de governança e implementação quanto por meio da teoria. Os eventos de fork mais conhecidos tornaram-se famosos porque responderam a uma pergunta difícil: quando o caminho original não inspira mais confiança suficiente, qual projeto deveria ocupar seu lugar?

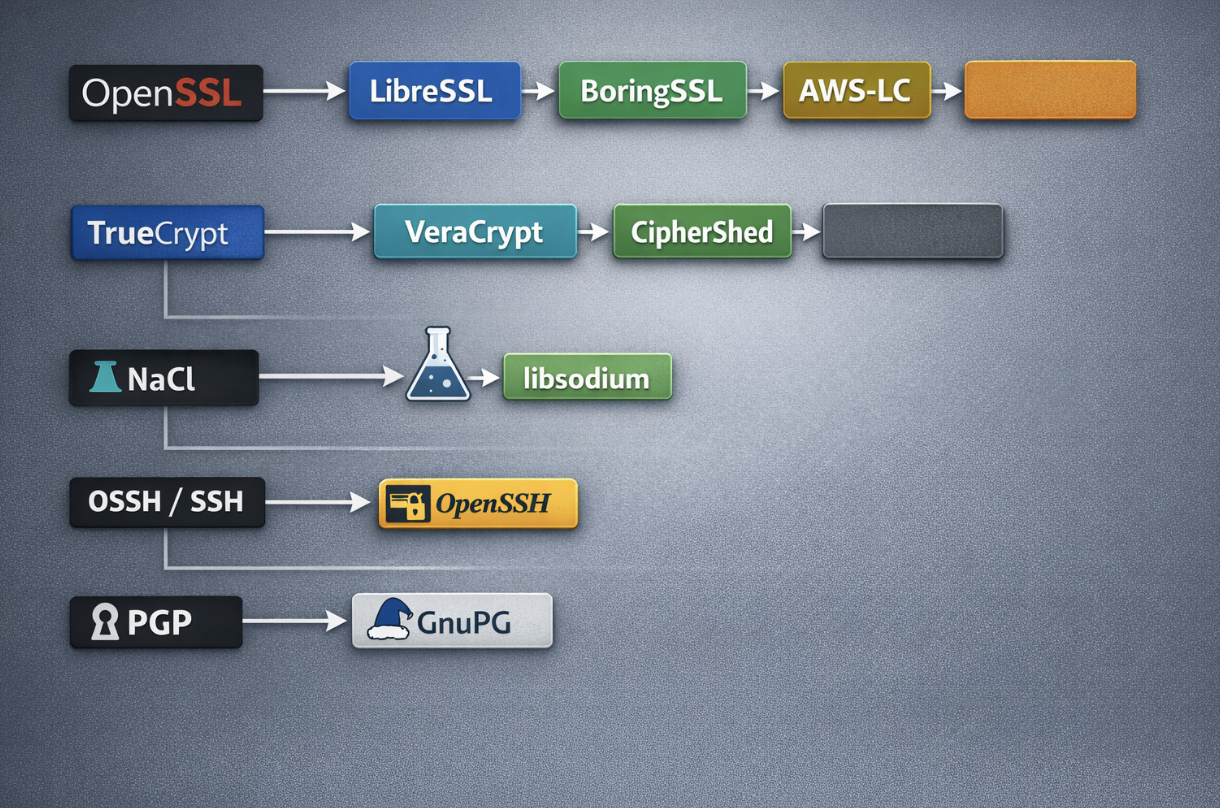

Diagrama em formato de linha do tempo mostrando as principais linhagens de forks de criptografia: OpenSSL para LibreSSL, BoringSSL e AWS-LC; TrueCrypt para VeraCrypt e CipherShed; NaCl para libsodium; OSSH/SSH para OpenSSH; e PGP para GnuPG.

O papel dos forks na história da criptografia

Na maioria das categorias de software, um fork é simplesmente uma mudança de direção. Na criptografia, geralmente significa algo muito mais sério. Um fork tende a surgir quando a confiança no projeto original começa a enfraquecer, seja por causa de uma falha de segurança, problemas de manutenção, questões de governança ou a sensação crescente de que o software não é mais confiável o suficiente para um papel tão sensível.

Isso importa porque o software de criptografia está no centro da confiança digital. Ele ajuda a proteger conexões de rede, proteger arquivos armazenados, gerenciar chaves, validar certificados e verificar a integridade. Em outras palavras, mesmo que a criptografia em si seja matematicamente sólida, a implementação ainda precisa ser confiável. Código fraco, manutenção deficiente ou um projeto muito difícil de auditar podem criar riscos reais de segurança. Quando ocorre um fork nesse espaço, geralmente não se trata tanto de preferência dos desenvolvedores, mas sim de decidir qual projeto deve continuar protegendo sistemas reais.

As forks de criptografia mais importantes geralmente ocorrem por alguns motivos recorrentes:

-

uma vulnerabilidade grave expõe problemas mais profundos na base de código original

-

o projeto se torna muito complexo ou muito desatualizado para ser mantido com segurança

-

Uma empresa precisa de um ramo especializado para sua própria infraestrutura

-

um design respeitado precisa de uma implementação mais prática e portátil

Esses padrões explicam por que algumas forks se tornam momentos definidores na história da criptografia em vez de projetos secundários menores.

Crises de segurança e recuperação de confiança

Alguns dos eventos de fork mais famosos começam após um choque de segurança público. Quando isso acontece, o fork se torna uma maneira de restaurar a confiança. Uma nova equipe pode simplificar o código, remover partes legadas arriscadas, aplicar práticas de revisão mais rigorosas e apresentar uma filosofia de segurança mais clara.

Essa é uma das razões pelas quais forks na criptografia atraem tanta atenção. Eles frequentemente são respostas a um modelo de confiança quebrado. A comunidade não está mais perguntando qual versão é mais conveniente. Está perguntando qual versão é mais segura para depender.

Manutenção, governança e qualidade do código

Forks também são importantes porque software seguro depende de uma gestão sólida. Um projeto pode permanecer popular por anos enquanto, silenciosamente, se torna mais difícil de revisar, mais difícil de modernizar e mais frágil por baixo da superfície. Em criptografia, isso é especialmente perigoso, pois software de segurança precisa permanecer compreensível e auditável ao longo do tempo.

Um fork pode fornecer uma reinicialização prática ao criar:

-

governança mais clara

-

padrões de desenvolvimento mais rigorosos

-

melhor manutenção a longo prazo

-

uma base de código mais fácil de auditar

Nesse sentido, um fork nem sempre é fragmentação. Às vezes, é a única maneira realista de restaurar disciplina e confiança.

Forks diretos e projetos sucessores

Também é importante ser preciso com o termo fork. Nem todo grande divisão na história da criptografia é um fork de código literal. Alguns projetos se ramificam diretamente de uma árvore de código mais antiga, enquanto outros são melhor descritos como sucessores que continuam o mesmo papel ou padrão.

Uma maneira simples de entender a diferença é:

-

Forks diretos continuam a partir da base de código original

-

Projetos sucessores assumem a mesma função sem ser cópias diretas do código

-

Continuações baseadas em padrões são construídas em torno do mesmo padrão aberto, e não do mesmo código

Essa distinção mantém a história precisa. OpenSSL para LibreSSL é um fork direto. NaCl para libsodium também é um fork direto. PGP para GnuPG pertence à mesma discussão histórica mais ampla, mas é melhor compreendido como um sucessor baseado em padrões, e não como uma divisão estrita do código-fonte.

É isso que torna os forks tão significativos na história da criptografia. Eles não são apenas ramificações técnicas. São momentos em que a comunidade de segurança reavalia a confiança e decide quais projetos são fortes o suficiente para continuar.

OpenSSL e a família de forks que redefiniu a criptografia da internet

Nenhum evento de fork na criptografia prática é mais famoso do que o centrado no OpenSSL. Por anos, o OpenSSL foi uma das bibliotecas criptográficas mais amplamente implantadas na internet. Ele estava abaixo do TLS em servidores, clientes, sistemas operacionais e plataformas embarcadas. Isso o tornou uma infraestrutura fundamental. Mas sua importância também expôs o custo da complexidade. Quando a confiança em um projeto como esse enfraquece, as consequências são muito maiores do que em uma pilha de aplicativos típica.

LibreSSL: o fork de limpeza e fortalecimento

O LibreSSL surgiu como uma das respostas mais visíveis à pergunta sobre como deveria ser uma biblioteca criptográfica mais segura após a crise do OpenSSL anos atrás. O projeto descreve-se como uma versão da pilha TLS e criptográfica bifurcada do OpenSSL em 2014, com objetivos que incluem modernizar a base de código, melhorar a segurança e aplicar processos de desenvolvimento de melhores práticas. Essa formulação captura por que o LibreSSL se tornou historicamente importante. Não foi meramente uma rebranding. Foi uma tentativa deliberada de tornar uma grande biblioteca criptográfica mais fácil de entender, mais fácil de auditar e menos onerada por código legado.

O valor representativo do LibreSSL é simbólico, bem como técnico. Ele representa a ideia de que a confiança criptográfica depende da manutenibilidade. Um sistema matematicamente seguro não é suficiente se a implementação estiver bagunçada, inconsistente ou muito difícil de revisar. O LibreSSL tornou-se famoso porque traduziu essa preocupação em um fork com uma missão clara e uma forte cultura de segurança por trás dele.

BoringSSL: o fork especializado para o ecossistema do Google

A resposta do Google ao mesmo problema amplo foi diferente. O BoringSSL descreve-se como um fork do OpenSSL projetado para atender às necessidades do Google, e afirma explicitamente que não é destinado ao uso geral da mesma forma que o OpenSSL. Essa distinção é central para seu lugar na história. O LibreSSL representou um caminho: simplificar e melhorar para um público amplo de segurança. O BoringSSL representou outro: construir um fork otimizado para um ecossistema interno estritamente controlado, onde as compensações de compatibilidade podem ser gerenciadas centralmente.

É por isso que o BoringSSL é importante, mesmo não sendo apresentado como uma biblioteca downstream universal. Ele demonstra como forks criptográficos podem ser impulsionados tanto por realidades de implantação quanto pela recuperação da confiança pública. Grandes plataformas às vezes precisam da liberdade para tomar decisões agressivas de API ou ABI que um projeto upstream de propósito geral não pode fazer com segurança. O BoringSSL tornou-se um dos forks de criptografia mais importantes precisamente porque reflete as prioridades de um ambiente de produção importante, e não as necessidades de todos os consumidores de terceiros.

AWS-LC: uma ramificação posterior na mesma família

AWS-LC estende essa linhagem ainda mais. A AWS descreve o AWS-LC como uma biblioteca criptográfica de propósito geral mantida por sua equipe de criptografia e baseada em código do projeto Google BoringSSL e do projeto OpenSSL. Isso coloca o AWS-LC dentro da mesma família histórica de forks, mesmo tendo surgido posteriormente. Mostra como uma base criptográfica principal pode dar origem a vários descendentes com diferentes pressupostos operacionais: um focado em limpeza e auditoria, um adaptado às necessidades do Google e um adaptado para ambientes da AWS e dos clientes.

Em conjunto, OpenSSL, LibreSSL, BoringSSL e AWS-LC formam o cluster de forks mais significativo da história moderna da criptografia. Eles são projetos representativos não apenas porque compartilham ascendência, mas porque cada um expressa uma resposta distinta à mesma pergunta: como a infraestrutura criptográfica crítica deve ser mantida e evoluída?

TrueCrypt e a busca por um sucessor confiável

Se a história do OpenSSL é o maior evento de fork de infraestrutura, a história do TrueCrypt é a divisão mais famosa de criptografia para usuários finais. O TrueCrypt tornou-se uma das ferramentas de criptografia de disco mais conhecidas do mundo porque oferecia criptografia prática para contêineres, partições e discos completos em múltiplas plataformas. Em seguida, o projeto efetivamente encerrou. O site oficial ainda alerta que usar o TrueCrypt não é seguro porque pode conter problemas de segurança não corrigidos e afirma que o desenvolvimento foi encerrado em maio de 2014. Essa descontinuidade súbita transformou o projeto de uma ferramenta confiável em uma ruptura histórica.

VeraCrypt: o sucessor dominante

O projeto mais importante a surgir dessa ruptura foi o VeraCrypt. O VeraCrypt apresenta-se como software gratuito e de código aberto para criptografia de disco para Windows, macOS e Linux. Mais importante ainda, tornou-se a continuação prática da linhagem do TrueCrypt para a maioria dos usuários. Quando as pessoas discutem o famoso evento de fork do TrueCrypt, o nome que geralmente significam é o VeraCrypt. Ele herdou a urgência da base de usuários do projeto original: as pessoas ainda precisavam de contêineres criptografados, proteção de disco completo e um caminho mantido para o futuro.

A importância do VeraCrypt vem tanto da continuidade quanto da inovação. Na criptografia, a continuidade não é trivial. Os usuários não conseguem facilmente abandonar ferramentas que protegem arquivos e sistemas sensíveis. Um sucessor bem-sucedido precisa preservar suficiente familiaridade para suportar a migração, ao mesmo tempo em que gera confiança de que o projeto está ativo e sendo cuidado. O VeraCrypt tornou-se historicamente importante porque gerenciou essa transição melhor do que os outros concorrentes.

CipherShed e o momento de fork mais amplo

CipherShed também pertence ao registro histórico como uma fork notável do TrueCrypt, embora nunca tenha se tornado tão proeminente na prática quanto o VeraCrypt. Sua importância é representacional: lembra-nos que, quando um grande projeto de criptografia colapsa, as comunidades frequentemente exploram mais de um caminho de resgate. Mas com o tempo, geralmente um sucessor se torna o portador reconhecido da bandeira. Neste caso, foi o VeraCrypt.

O episódio do TrueCrypt é um dos exemplos mais claros de um fork impulsionado pelo colapso da gestão. Não houve uma transição limpa e ordenada. A confiança no projeto original desapareceu quase da noite para o dia. O evento de fork foi importante porque os usuários precisavam de um substituto crível imediatamente, não como um exercício de engenharia abstrato, mas como uma necessidade operacional.

NaCl para libsodium: o fork que melhorou a usabilidade

Nem toda fork de criptografia famosa nasce de escândalo ou crise. Algumas tornam-se famosas porque resolvem o problema mais silencioso, mas igualmente importante, da usabilidade. A NaCl, biblioteca de redes e criptografia, foi altamente influente por sua abordagem opinativa e moderna às APIs de criptografia. Ela incentivou padrões mais seguros e abstrações mais limpas. Mas nem sempre foi a coisa mais fácil para desenvolvedores mainstream empacotar, implantar ou integrar amplamente em diversos ambientes.

A documentação própria da libsodium explica por que se tornou o sucessor representativo. Ela descreve-se como um fork portátil, multiplataforma, instalável e empacotável do NaCl, com uma API compatível, mas expandida, para melhorar a usabilidade. Essa descrição não é meramente marketing. Ela aponta exatamente a razão pela qual a libsodium se tornou historicamente significativa: tornou a criptografia robusta mais fácil de ser usada corretamente em software de produção.

Esse tipo de fork importa porque uma ergonomia ruim pode se tornar um problema de segurança. Quando bibliotecas criptográficas são difíceis de integrar ou fáceis de usar incorretamente, as equipes cometem erros. A importância do libsodium reside em preencher a lacuna entre o design criptográfico robusto e a engenharia de software prática. Ele continuou a filosofia moderna do NaCl, tornando-a mais acessível para desenvolvedores de aplicações e ecossistemas de linguagens.

Entre projetos de criptografia voltados para desenvolvedores, a transição do NaCl para o libsodium é um dos eventos de fork mais influentes de todos os tempos. Pode não ter gerado a mesma atenção pública que o fim do TrueCrypt, mas em termos de efeito de longo prazo sobre como aplicações seguras são realmente construídas, ela pertence ao topo da lista.

SSH, OSSH e OpenSSH

O OpenSSH é às vezes discutido separadamente porque é um conjunto de comunicações seguras, e não uma biblioteca criptográfica de propósito geral. Mas historicamente, ele pertence absolutamente a qualquer lista séria de forks famosos de criptografia. A história do projeto OpenSSH afirma que a equipe OpenBSD decidiu fazer um fork da versão OSSH e buscar desenvolvimento rápido usando o mesmo tipo de processo de auditoria de segurança que moldou o OpenBSD em si. Isso torna o OpenSSH um evento de fork claro, e não apenas uma implementação não relacionada.

O que aconteceu a seguir é o que torna a linhagem tão importante. O OpenSSH não permaneceu como um ramo secundário. Tornou-se a implementação SSH dominante em sistemas Unix-like e uma das ferramentas de acesso remoto seguro mais confiáveis do mundo. Na prática, isso significa que a linha bifurcada tornou-se a linha padrão para uma grande parte da infraestrutura da internet. Esse é um dos exemplos mais claros de uma fork que venceu de forma tão decisiva que muitos usuários deixam de considerá-la uma fork.

Os projetos representativos aqui são a linhagem original SSH, OSSH e OpenSSH. A importância do fork reside em como ele transformou o acesso Secure Shell em uma capacidade operacional padrão apoiada por uma implementação aberta amplamente confiável. Esse é um capítulo importante na história das comunicações criptografadas.

PGP e GnuPG: historicamente centrais, mas não um fork direto de código

PGP e GnuPG são frequentemente incluídos em listas de famosas forks de criptografia, mas a relação precisa ser descrita com cuidado. O GnuPG afirma ser uma implementação completa e livre do padrão OpenPGP. Isso significa que ele se encontra no mesmo ecossistema amplo que o PGP e tornou-se a resposta de software livre às mesmas necessidades de criptografia e assinatura. Mas é melhor compreendido como um sucessor baseado em padrões do que como uma fork direta de código-fonte.

Essa distinção vale a pena ser preservada porque a história fica mais clara quando os termos são usados com precisão. Se a pergunta for sobre os pontos de virada mais amplos, “semelhantes a um fork”, na história da criptografia, PGP e GnuPG pertencem à conversa. Se a pergunta for sobre forks literais de código-fonte, eles não se encaixam na mesma categoria que OpenSSL para LibreSSL ou NaCl para libsodium. Mesmo assim, o GnuPG permanece como um dos projetos mais importantes representativos na história da criptografia, pois levou o modelo OpenPGP adiante em uma forma aberta e amplamente adotada.

Forks de criptografia em cripto

À primeira vista, forks de criptografia podem parecer um tópico de nicho da história do software de segurança, e não algo diretamente ligado à cripto. Mas a relação é mais próxima do que parece. A indústria de cripto depende da confiança em todos os níveis, e essa confiança não é construída apenas no design da blockchain. Ela também depende da segurança da pilha de software por trás das carteiras, gerenciamento de chaves, sistemas de autenticação, APIs, comunicações internas e da infraestrutura mais ampla que mantém os ativos digitais protegidos.

-

Criptomoedas dependem de software de segurança confiável, não apenas de protocolos de blockchain.

-

Forks ocorrem quando a confiança se enfraquece devido a problemas de segurança, má manutenção ou problemas de governança.

-

Forks do OpenSSL mostram como a infraestrutura criptográfica crítica pode se dividir quando o projeto original já não parece mais suficiente.

-

TrueCrypt para VeraCrypt demonstra a necessidade de um sucessor confiável quando uma ferramenta de criptografia perde a confiança.

-

NaCl para libsodium mostra que a criptografia mais fácil de usar pode melhorar a segurança no mundo real.

-

Principais conclusões: a segurança de criptomoedas depende da qualidade do código, da auditabilidade, da manutenção e da gestão a longo prazo.

Conclusão

Os eventos de fork mais famosos na história da criptografia não são famosos porque desenvolvedores discutiram sobre estilo de código. Eles são famosos porque marcaram momentos em que a comunidade teve que reconstruir a confiança em software de segurança crítico. A família OpenSSL produziu LibreSSL, BoringSSL e AWS-LC. O fim do TrueCrypt elevou o VeraCrypt como o principal sucessor. As ideias do NaCl alcançaram uso mais amplo em produção por meio do libsodium. A linhagem SSH deu origem ao OpenSSH, que se tornou a implementação padrão de shell seguro em grande parte da internet. E, embora o GnuPG não seja um fork direto do PGP, ele permanece como um dos projetos sucessores mais importantes na história mais ampla da criptografia.

OpenSSL, LibreSSL, BoringSSL, AWS-LC, TrueCrypt, VeraCrypt, CipherShed, NaCl, libsodium, SSH, OSSH, OpenSSH, PGP e GnuPG. Juntos, eles mostram que a história da criptografia é tão sobre gestão e implementação quanto sobre teoria.

Chamada para ação

Procurando mais educação em cripto e insights práticos sobre blockchain? Navegue pelos últimos artigos no KuCoin Learn e explore toda a plataforma KuCoin para mais.

Perguntas frequentes

O que é uma fork de criptografia?

Uma fork de criptografia é uma divisão de um projeto existente de software criptográfico em uma base de código mantida separadamente, com seu próprio rumo de desenvolvimento.

Qual é o fork de criptografia mais famoso?

A família de forks do OpenSSL é geralmente a mais importante em termos de impacto prático, pois afetou a infraestrutura de segurança da internet e produziu descendentes importantes, como o LibreSSL e o BoringSSL.

A VeraCrypt é um fork do TrueCrypt?

VeraCrypt é o sucessor mais conhecido da linhagem TrueCrypt e tornou-se a continuação mantida dominante após o encerramento do desenvolvimento do TrueCrypt em 2014.

A libsodium é um fork do NaCl?

Sim. A libsodium descreve-se explicitamente como um fork do NaCl com uma API compatível, mas expandida.

O OpenSSH foi realmente um fork?

Sim. O histórico oficial do projeto OpenSSH afirma que a equipe OpenBSD fez o fork a partir da versão OSSH.

O GnuPG é um fork do PGP?

Não no sentido estrito do código-fonte. O GnuPG é melhor descrito como uma implementação gratuita do padrão OpenPGP.

Por que forks importam na criptografia?

Eles importam porque muitas vezes determinam quais implementações os usuários confiam para comunicações seguras, gerenciamento de chaves, armazenamento criptografado e segurança de aplicativos.

Quais projetos representativos devo lembrar?

Os nomes-chave são OpenSSL, LibreSSL, BoringSSL, AWS-LC, TrueCrypt, VeraCrypt, NaCl, libsodium, SSH, OSSH, OpenSSH e GnuPG como um caso sucessor baseado em padrões.

Isenção de responsabilidade: As informações fornecidas nesta página podem originar-se de fontes de terceiros e não necessariamente representam as visões ou opiniões da KuCoin. Este conteúdo destina-se exclusivamente a fins informativos gerais e não deve ser considerado como aconselhamento financeiro, de investimento ou profissional. A KuCoin não garante a exatidão, completude ou confiabilidade das informações e não é responsável por quaisquer erros, omissões ou consequências decorrentes do seu uso. Investir em ativos digitais apresenta riscos inerentes. Por favor, avalie cuidadosamente sua tolerância ao risco e sua situação financeira antes de tomar quaisquer decisões de investimento. Para mais detalhes, consulte nossos Termos de Uso e Divulgação de Riscos

Aviso legal: Esta página foi traduzida usando tecnologia de IA (alimentada por GPT) para sua conveniência. Para informações mais precisas, consulte a versão original em inglês.