Ataque na interface do CoW Swap explicado: Sequestro de DNS, como funciona e como proteger sua carteira em DeFi

2026/04/22 11:00:00

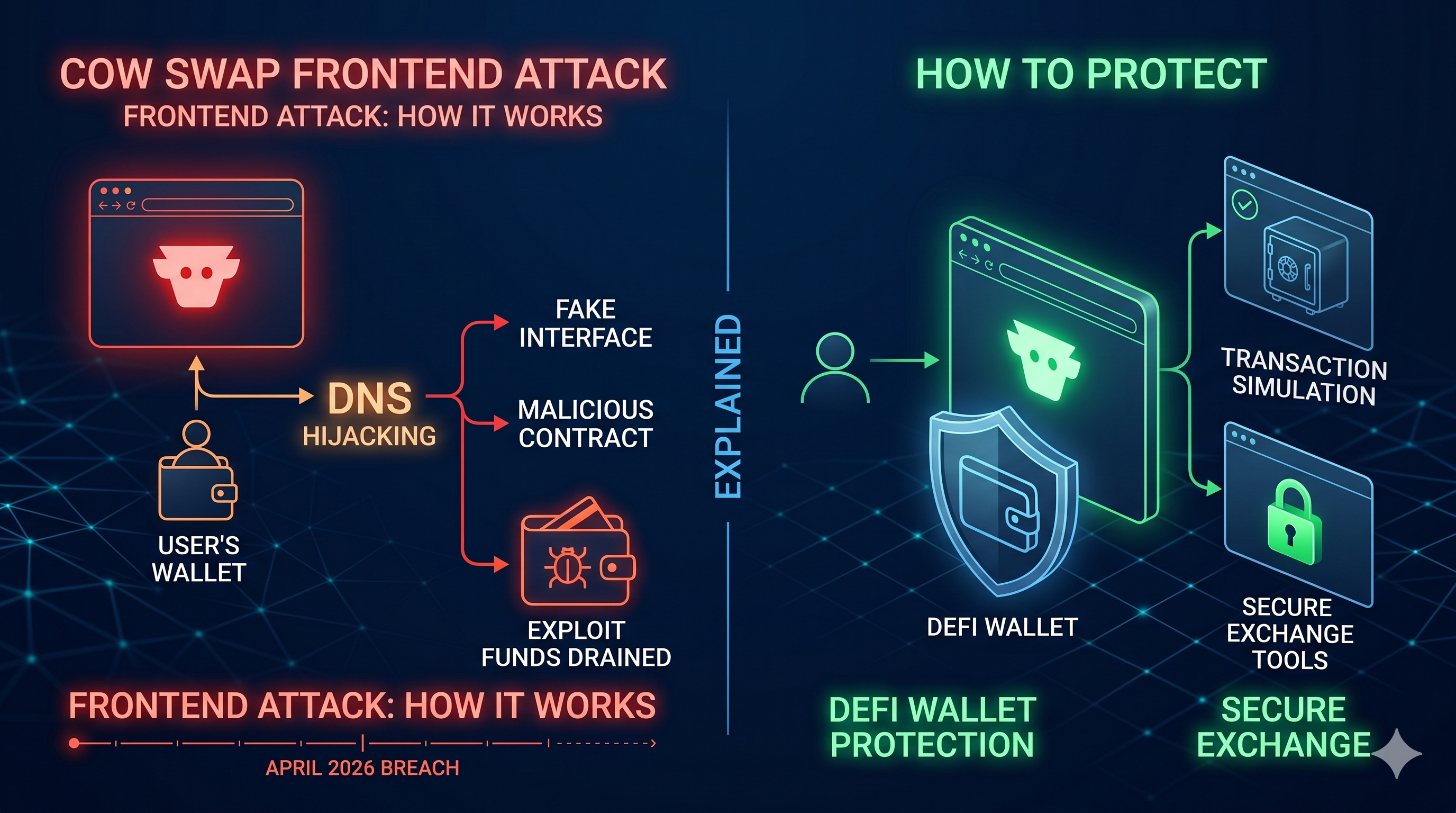

No mundo de alto risco da finança descentralizada, a segurança geralmente é discutida em termos de auditorias de contratos inteligentes e vulnerabilidades on-chain. No entanto, o ataque ao CoW Swap em abril de 2026 serviu como um lembrete brutal de que a parte mais vulnerável de um dapp nem sempre é o código, mas sim a interface. Ao sequestrar o sistema de nomes de domínio (DNS), os atacantes conseguiram desviar mais de US$ 1,2 milhão de usuários que acreditavam estar usando uma plataforma confiável.

Este artigo explica como o sequestro de DNS do CoW Swap ocorreu, por que ataques de frontend estão se tornando a arma preferida dos hackers em 2026 e os passos específicos que você deve seguir para garantir que sua carteira permaneça segura quando o site "oficial" não puder mais ser confiado.

Principais conclusões

-

Em 14 de abril de 2026, o domínio cow.fi foi sequestrado, redirecionando usuários para um site de phishing malicioso que esvaziou carteiras conectadas.

-

Ao contrário de uma exploração de contrato inteligente, o sequestro de DNS manipula o caminho entre seu navegador e o servidor, fazendo com que um site falso pareça idêntico ao real.

-

Os atacantes do CoW Swap usaram documentos falsificados e vulnerabilidades na cadeia de suprimentos no processo de registro do domínio .fi para obter controle.

-

Os usuários devem confiar em ferramentas de simulação de transação e carteiras de hardware que exibem os dados reais da transação, e não apenas o que o site exibe.

-

Se você interagiu com o CoW Swap durante a janela de ataque, você deve revogar todas as permissões usando ferramentas como Revoke.cash imediatamente.

O sequestro de DNS do CoW Swap de abril de 2026: O que aconteceu?

No cenário atual DeFi, frequentemente assumimos que, desde que os contratos inteligentes de um protocolo sejam auditados, nossos fundos estão seguros. No entanto, os eventos de 14 de abril de 2026 provaram que a infraestrutura da web situada entre o usuário e a blockchain é um alvo massivo, muitas vezes mal protegido. O ataque ao CoW Swap não foi uma falha do código descentralizado, mas uma exploração sofisticada do Sistema de Nomes de Domínio (DNS) centralizado.

Um cronograma da violação

O incidente começou por volta das 14:54 UTC em 14 de abril, quando a equipe do CoW Swap identificou pela primeira vez anomalias na resolução do domínio

cow.fi. Em poucos minutos, ficou claro que a interface oficial havia sido sequestrada ao nível do registrador.-

14:54 UTC: A violação é detectada. Os atacantes redirecionaram com sucesso o tráfego de

swap.cow.fipara um endereço IP malicioso que hospeda uma cópia perfeita da interface de negociação. -

15:41 UTC: O CoW DAO emitiu um aviso público urgente nas redes sociais, instruindo os usuários a cessar todas as interações com o site e revogar quaisquer permissões recentes.

-

18:30 UTC: Para manter a continuidade do serviço e proteger os usuários, a equipe iniciou uma migração de emergência para um domínio alternativo, cow.finance.

-

15 de abril: Após intensa coordenação com o registro .fi e a Gandi SAS, o domínio original

cow.fifoi totalmente recuperado e protegido com RegistryLock em aproximadamente 26 horas após o seqüestro inicial.

O Impacto e as Perdas

Embora o ataque tenha sido relativamente de curta duração, seu impacto foi significativo devido ao alto volume de liquidez que normalmente circula pelo CoW Protocol. Dados preliminares pós-evento estimam perdas totais dos usuários em aproximadamente US$ 1,2 milhão.

O roubo mais notório envolveu um único trader que interagiu involuntariamente com a interface maliciosa, resultando na perda de 219 ETH (valendo mais de US$ 750.000 na época). Os atacantes utilizaram um script de "wallet drainer" que apresentava aos usuários o que parecia ser uma aprovação padrão de token, mas era na verdade uma permissão ampla que permitia ao atacante esvaziar os ativos.

Essencialmente, o CoW Swap confirmou que os contratos on-chain, as APIs de backend e as redes de solvers permaneceram totalmente seguros. A infraestrutura do protocolo principal nunca foi violada; a vulnerabilidade existia exclusivamente na cadeia de suprimentos de registro de domínio, onde os atacantes usaram documentos de identidade falsificados para enganar funcionários do registrador e obter controle do DNS.

Anatomia de um Sequestro de DNS: Como Funciona

Em um ataque de hacking, o código subjacente é explorado. Em um sequestro, a infraestrutura leading para esse código é desviada. Pense nisso como um ladrão que não arromba a fechadura da sua casa, mas altera as placas de sinalização para que você acidentalmente dirija até uma versão falsificada da sua casa.

O Ataque à Cadeia de Suprimentos de Registro de Domínios

A maioria dos usuários de DeFi assume que a segurança de domínio é tão descentralizada quanto a blockchain, mas continua sendo uma das vulnerabilidades mais centralizadas na Web3. No caso do CoW Swap, os atacantes não invadiram os servidores internos do CoW DAO; eles atacaram a cadeia de suprimentos, especificamente o registro finlandês e o registrador.

Usando engenharia social sofisticada e documentos de identidade falsificados, os atacantes convenceram a equipe de suporte do registrador de que eram os legítimos proprietários do domínio

cow.fi. Após obter acesso à conta administrativa, eles não excluíram o site. Em vez disso, modificaram os registros DNS A, redirecionando o domínio dos servidores seguros do CoW Swap para um servidor malicioso hospedado no Cloudflare sob seu controle.O site de phishing "Shadow"

Após o DNS ser redirecionado, qualquer pessoa que digitasse

swap.cow.fi era direcionada para uma versão "sombra" do site. Essa interface falsificada era perfeita em pixels, muitas vezes utilizando os próprios arquivos CSS e imagens do site original para parecer idêntica à plataforma real.O núcleo deste site sombra era um script de drenagem de carteira. Quando um usuário conectava sua carteira, o script faria:

-

Escaneie ativos: identifique instantaneamente os tokens e NFTs mais valiosos na carteira do usuário.

-

Gerar permissões maliciosas: Em vez de uma troca padrão, o site exibiria uma solicitação de assinatura para um Permit ERC-2612 ou uma função

setApprovalForAllampla. -

A Armadilha: a interface do usuário disfarçaria essas assinaturas como um "Atualização de Segurança" ou um passo de "Verificação da Rede". Uma vez que o usuário assinasse, ele estaria efetivamente entregando ao atacante um "cheque em branco" para mover seus ativos livremente.

Por que seu navegador não consegue distinguir a diferença

O aspecto mais aterrorizante de um sequestro de DNS é que ele contorna a intuição padrão do usuário. Como a resolução de DNS ocorre no nível da infraestrutura, a URL na barra de endereços do seu navegador permanece exatamente a mesma—ela ainda diz

https://swap.cow.fi.Por que os ataques de frontend são a nova fronteira do DeFi?

Por anos, a principal ameaça era um "bug no código", uma falha de lógica em um contrato inteligente que permitia aos hackers esvaziar o tesouro de um protocolo. No entanto, à medida que ferramentas de verificação formal e auditoria baseada em IA tornaram mais difícil a execução de explorações on-chain, os atacantes redirecionaram seus esforços para o caminho de menor resistência: a interface do usuário.

Contratos Vencidos vs. Infraestrutura Fraca

A indústria DeFi gastou milhões em auditorias de contratos inteligentes, mas muito pouco em segurança da infraestrutura web. Enquanto o cofre de um protocolo pode ser matematicamente seguro, o site usado para acessar esse cofre muitas vezes depende de tecnologia centralizada da era dos anos 1990, como DNS e registradores de domínio.

Hackers perceberam que é muito mais fácil enganar um funcionário de registro por meio de engenharia social ou falsificação de identidade do que encontrar uma vulnerabilidade zero-day em um contrato Solidity testado em batalha. É por isso que vimos um aumento massivo em ataques à interface que atingem grandes protocolos como OpenEden, Curvance e Maple Finance.

DNS como um retrocesso na confiança

Ataques de frontend são unicamente perigosos porque são invisíveis a olho nu. Em um ataque de phishing padrão, um usuário pode notar uma URL com erro de digitação (por exemplo,

coowswap.fi). Em um evento de sequestro de DNS, como a violação do CoW Swap, a URL está 100% correta.Vitalik Buterin declarou famosamente que 2026 será o ano em que os desenvolvedores devem reverter o "retrocesso na confiança do DNS". A questão central é que o navegador web moderno não foi construído para a era do "Código é Lei". Quando um servidor DNS é comprometido, ele quebra toda a cadeia de confiança sem qualquer aviso ao usuário. O ícone de "Trava" do seu navegador é efetivamente armado contra você, fornecendo uma falsa sensação de segurança enquanto você está conectado a um IP malicioso.

O Aumento do Scam-as-a-Service

Uma nova geração de drainers de carteiras, como o drainer AngelFerno, tornou possível até mesmo para atacantes com baixa habilidade executar sequestros de frontend de alto impacto.

Esses scripts de drenagem são peças sofisticadas de software que:

Identifique os "Baleias": Digitalize instantaneamente uma carteira conectada para priorizar os ativos mais valiosos.

Criar assinaturas enganosas: Eles não apenas pedem uma transferência; geram assinaturas complexas ERC-2612 Permit que parecem interações padrão do protocolo, mas concedem ao atacante controle total.

Automatize Lucros: Os fundos roubados são automaticamente divididos entre o golpista e o desenvolvedor do drainer, criando um ciclo de incentivo profissionalizado que garante que ataques na interface permaneçam uma ameaça persistente à fronteira do DeFi.

Como proteger sua carteira de ataques de frontend?

Use Ferramentas de Simulação de Transação

A defesa mais eficaz contra um frontend sequestrado é uma firewall pré-transação. Ferramentas como Pocket Universe, Wallet Guard e Fire são extensões de navegador que atuam como uma camada intermediária entre o dapp e sua carteira.

Quando você clica em "Trocar" ou "Aprovar", essas ferramentas simulam a transação em um ambiente privado e mostram exatamente o que acontecerá com seus ativos antes de você assinar. Se um site comprometido tentar usar um "Permit" para esvaziar seu ETH enquanto exibe um botão "Confirmar Troca" na interface, o simulador detectará a discrepância, mostrando um aviso de que "219 ETH sairão da sua carteira em troca de $0".

Ambientes de Assinatura de Alavancagem Isolada

Carteiras tradicionais como a MetaMask muitas vezes são "cegas" quanto à intenção maliciosa de uma interface frontal sequestrada. Agora, muitos usuários avançados migraram para a Rabby Wallet ou Frame, que foram desenvolvidas especificamente para segurança DeFi.

Varredura Automática de Risco: O Rabby analisa nativamente cada transação, sinalizando se um contrato é novo, não verificado ou recentemente associado a explorações.

Origens autorizadas: Essas carteiras mantêm um banco de dados de endereços de contrato oficiais verificados. Se você estiver em

cow.fi, mas o contrato que solicita aprovação não for o contrato oficial de liquidação CoW Swap, a carteira exibirá um alerta de segurança de alto nível.Clareza contextual: Em vez de exibir uma string hex bruta, esses ambientes traduzem o código para o inglês simples: "Você está dando permissão a [Hacker Address] para gastar seu USDC."

Carteiras de hardware

Uma carteira de hardware, como a Ledger Flex ou a Trezor Safe 5, é tão segura quanto o usuário que a opera. Durante o ataque ao CoW Swap, muitas vítimas usaram carteiras de hardware, mas ainda assim perderam fundos porque ativaram a “Assinatura Cega”.

Para sobreviver a um sequestro de DNS, você deve tratar a tela da sua carteira de hardware como a única fonte de verdade.

Desative a assinatura cega sempre que possível para forçar o dispositivo a exibir os detalhes completos da transação.

Verifique o destinatário: Sempre verifique o endereço do contrato exibido no seu Ledger ou Trezor em uma fonte confiável (como Etherscan ou a documentação oficial do projeto).

Verifique a quantia: Se você estiver realizando uma troca de $100, mas o dispositivo exibir uma solicitação de permissão "Ilimitada", rejeite a transação imediatamente.

Higiene e Revogação de Permissões

Mesmo que você não tenha sido atacado, provavelmente tem aprovações infinitas pendentes na sua carteira de negociações anteriores. Se algum desses protocolos sofrer uma violação de frontend no futuro, seus fundos estarão em risco.

Estabelecer uma rotina de higiene de permissões é essencial. Use o Revoke.cash ou o gerenciador de aprovações integrado à sua carteira uma vez por semana para auditar suas permissões. Procure por:

Limites ilimitados: Altere estes para quantias específicas.

Contratos desatualizados: Revogue o acesso a qualquer dapp que você não tenha usado nos últimos 30 dias.

Permissões suspeitas: Se você vir uma aprovação para um contrato que não reconhece, revogue-a imediatamente.

Negociar com segurança em meio a riscos de segurança na KuCoin

Enquanto o DeFi oferece inovação, a falta de responsabilidade centralizada durante um sequestro de DNS pode deixar os usuários isolados. Para quem deseja obter exposição ao ecossistema DeFi sem os riscos de infraestrutura de frontends não verificados, a KuCoin oferece um ambiente seguro e monitorado, construído com segurança de nível institucional.

Acessando Tokens DeFi por meio de exchanges seguras

Quando um protocolo como o CoW Swap sofre uma violação na interface, o preço do token nativo (COW) frequentemente experimenta alta volatilidade. Negociar no KuCoin Spot Market permite trocar e manter tokens COW sem nunca interagir com uma interface de dapp potencialmente comprometida. Ao manter seus ativos dentro do ecossistema KuCoin, você se beneficia de monitoramento de mercado em tempo real e liquidez profunda, garantindo que possa entrar ou sair de posições mesmo quando o site oficial de um protocolo estiver offline ou comprometido.

Infraestrutura de Segurança da KuCoin

Ao contrário dos registradores de domínios descentralizados que falharam durante o ataque ao CoW Swap, a KuCoin emprega uma estratégia de defesa multicamadas projetada para resiliência institucional.

Em 2026, a KuCoin mantém as certificações SOC 2 Type II e ISO 27001:2022, que representam o padrão ouro para gestão de segurança da informação.

Após a otimização da arquitetura principal da carteira, a KuCoin aprimorou sua lógica de gerenciamento de endereços, oferecendo um sistema de proteção de ativos mais confiável e resiliente, monitorado em tempo real por equipes técnicas dedicadas.

A KuCoin utiliza autenticação multifator (MFA) e protocolos de atraso de retirada para novos endereços, impedindo os cenários de "esvaziamento instantâneo" comumente vistos em ataques de phishing frontend.

Ganho de Rendimento com Segurança Institucional

Um dos principais motivos para os usuários visitarem interfaces DeFi arriscadas é a busca por rendimento.

Hold to Earn: o recurso Hold to Earn da KuCoin permite que você gere recompensas diárias diretamente nos seus saldos de negociação disponíveis (Spot, Margem e Futuros) sem nunca bloquear seus fundos.

KuCoin Earn: Para quem busca rendimentos mais altos, KuCoin Earn oferece uma série de produtos profissionais, desde o Simple Earn até o staking com período fixo, todos respaldados pelos controles de risco internos da exchange. Isso fornece uma alternativa muito mais segura em comparação com a interação com interfaces DeFi experimentais durante períodos de instabilidade geral do mercado.

Conclusão

O incidente do CoW Swap em 2026 é um lembrete nítido de que a parte descentralizada do DeFi muitas vezes termina na interface do usuário. À medida que os atacantes deslocam seu foco de explorações complexas de código para sequestros de DNS simples e eficazes, a responsabilidade pela segurança recai sobre o usuário. Ao combinar carteiras de hardware, simulação de transações e a segurança institucional de plataformas como a KuCoin, você pode navegar pelo cenário do DeFi sem se tornar a próxima manchete.

Perguntas frequentes

O CoW Swap é seguro para usar agora?

Sim. A equipe do CoW recuperou o domínio, implementou o RegistryLock e migrado para uma infraestrutura mais segura. No entanto, sempre verifique se você está no URL correto.

O ataque ao CoW Swap afetou contratos on-chain?

Não. Os contratos inteligentes nunca foram comprometidos. Apenas a interface do site foi sequestrada. Se você não assinou uma transação durante a janela do ataque, seus fundos permanecem seguros.

O que é um RegistryLock?

RegistryLock é uma camada adicional de segurança fornecida por registradores de domínio que exige verificação manual e multifator por pessoal autorizado antes que quaisquer alterações possam ser feitas nas configurações DNS de um domínio.

Como posso saber se um site foi sequestrado?

É quase impossível determinar apenas olhando para a URL. Use um simulador de transação (como a Rabby Wallet) para verificar se o contrato com o qual você está interagindo é o contrato oficial e verificado.

Devo transferir meus fundos para uma nova carteira?

Se você assinou uma "aprovação" ou "permissão" durante a janela de ataque, sua carteira pode estar em risco. Você deve revogar todas as permissões imediatamente por meio do Revoke.cash ou transferir seus ativos para uma nova carteira de hardware segura.

Disclaimer:Este conteúdo é apenas para fins informativos e não constitui aconselhamento financeiro. Investimentos em criptomoedas envolvem riscos. Faça sua própria pesquisa (DYOR).

Aviso legal: Esta página foi traduzida usando tecnologia de IA (alimentada por GPT) para sua conveniência. Para informações mais precisas, consulte a versão original em inglês.