Криптографія з використанням еліптичних кривих (ECC) пояснено: основа безпеки блокчейну та її вплив

2026/04/17 14:09:02

Криптографія з використанням еліптичних кривих (ECC) є фундаментальною математичною основою, що забезпечує безпеку сучасних розподілених реєстрів. Використовуючи алгебраїчну структуру еліптичних кривих над скінченними полями, цей метод забезпечує високий рівень безпеки при відносно малих розмірах ключів, що робить його ідеальним для середовищ із обмеженими ресурсами децентралізованих мереж. Його здатність забезпечувати довірчу перевірку без необхідності централізованих посередників є основою всієї екосистеми цифрових активів.

У серці кожної безпечної транзакції лежить застосування криптографії на еліптичних кривих, яка дозволяє створювати надійні цифрові підписи, що підтверджують власність та цілісність. Чи ви торгуете або отримуєте доступ до ринків токена, ви непрямо взаємодієте з цими складними математичними доведеннями, які забезпечують незмінність блокчейну.

Основні висновки

-

Криптографія на еліптичних кривих забезпечує високу безпеку при менших розмірах ключів порівняно з традиційними методами, що підвищує ефективність для розподілених мереж.

-

Цифрові підписи, створені за допомогою цих кривих, дозволяють користувачам підтвердити власність на активи, не розголошуючи свої приватні ключі.

-

Крива SECP256K1 — це конкретний стандарт, що використовується в фундаментальних блокчейн-мережах і визначає математику, що лежить в основі генерації публічних і приватних ключів.

-

Інфраструктура відкритих ключів ґрунтується на математичній складності проблеми дискретного логарифму, щоб забезпечити, що відкриті ключі не можна інвертувати для виявлення приватних ключів.

-

Розуміння цих основних елементів безпеки є необхідним для розуміння того, чому активи безпечні та як перевіряються транзакції в ланцюжку.

-

Довіра ринку до цифрових активів фундаментально ґрунтується на математичній строгості цих криптографічних стандартів.

Математична основа ECC

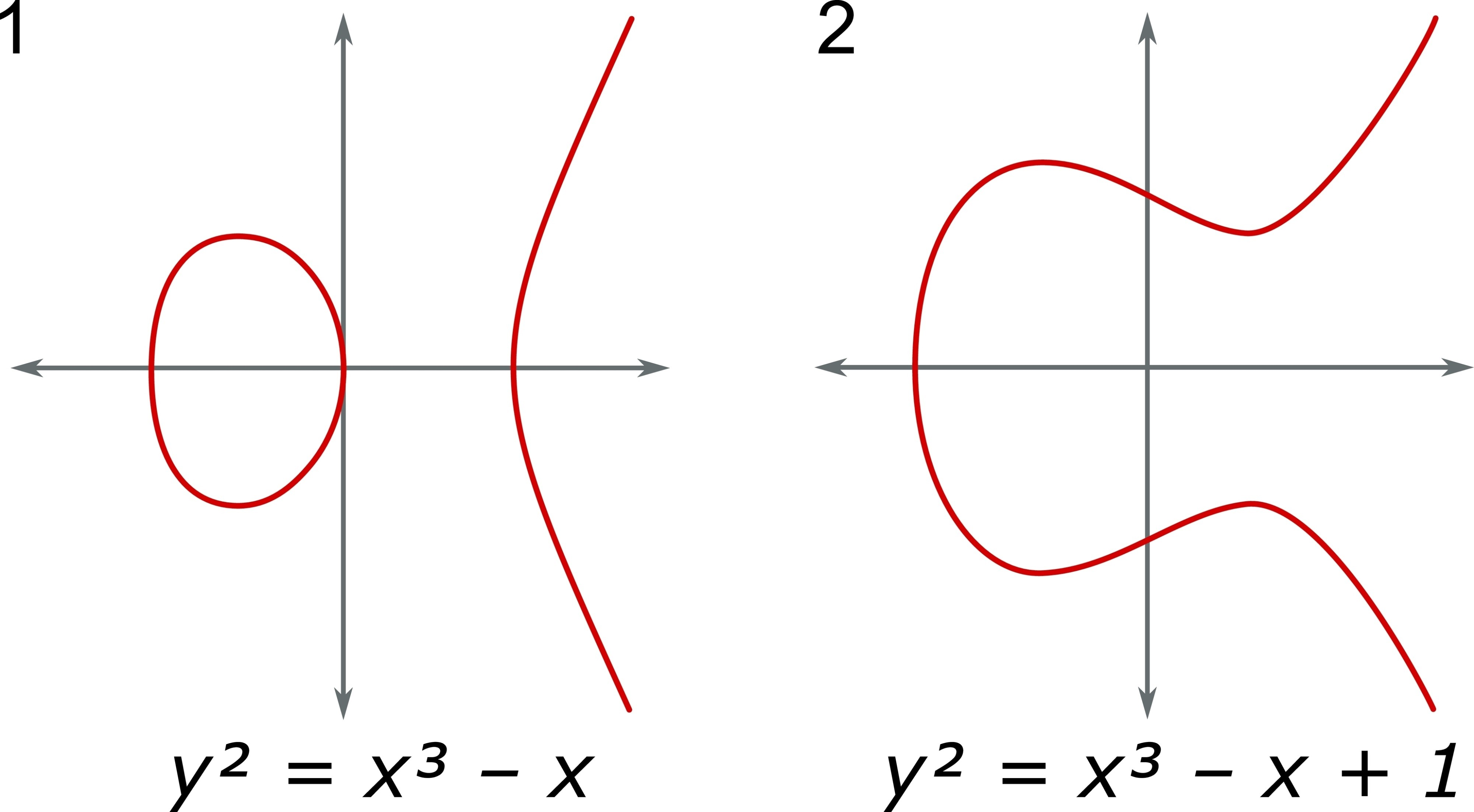

Криптографія з використанням еліптичних кривих працює на геометрії еліптичних кривих, які зазвичай визначаються рівняннями виду y^2 = x^3 + ax + b. У криптографічному контексті ці точки обмежені скінченним полем, що означає, що обчислення виконуються за допомогою модульної арифметики. Безпека цієї системи ґрунтується на проблемі дискретного логарифму еліптичної кривої: виконання множення точок є обчислювально простим, але математично неможливо зворотно визначити початковий скаляр.

Ця асиметрія робить систему безпечною. Приватний ключ — це просто випадково вибране ціле число, а відповідний публічний ключ — це точка на кривій, отримана шляхом повторного додавання (скалярного множення). Оскільки зворотна операція — знаходження скаляра за публічною точкою — вимагала б непрактично великої кількості обчислювальних ресурсів, приватний ключ залишається захищеним.

Стандартизація безпеки: крива SECP256K1

У межах блокчейн-простору ECC одна конкретна крива стала галузевим стандартом: SECP256K1. Ця крива визначається параметрами $a=0$ та $b=7$. Її широке впровадження пояснюється ефективністю та тим, що її параметри були обрані таким чином, щоб мінімізувати потенційні тайні входи, забезпечуючи прозору та перевірювану математичну основу для генерації ключів.

Кожного разу, коли користувач створює адресу або ініціює транзакцію, базове програмне забезпечення виконує операції на цій конкретній кривій. Ця послідовність забезпечує безперебійну взаємодію гаманців та бірж, включаючи ті, що на KuCoin. Під час перегляду KuCoin ринкових даних або торгowych пар цілісність перелічених активів гарантується тим, що ці математичні правила однаково застосовуються нодами мережі.

Цифрові підписи та верифікація власності

Процес створення цифрових підписів — це спосіб, за допомогою якого користувачі авторизують транзакції. Щоб підписати транзакцію, користувач поєднує свій приватний ключ із даними транзакції за допомогою алгоритму ECC. Отриманий підпис дозволяє будь-якій ноді мережі перевірити, що повідомлення було створене власником відповідного публічного ключа, не бачачи при цьому сам приватний ключ.

Як працює верифікація:

-

Створення транзакції: користувач створює повідомлення з деталями переказу активу.

-

Підпис: приватний ключ застосовується до хешу повідомлення, щоб створити унікальний підпис.

-

Трансляція: повідомлення та підпис надсилаються до мережі.

-

Валідація: Ноди використовують відкритий ключ, щоб перевірити, чи підпис математично відповідає повідомленню, підтверджуючи авторизацію.

ECC і інфраструктура відкритих ключів

Ширша інфраструктура відкритих ключів (PKI) у блокчейні є децентралізованою реалізацією традиційних криптографічних принципів. На відміну від традиційної PKI, яка часто залежить від Центру сертифікації для підтвердження особистості, системи на основі блокчейну використовують сам реєстр для керування зв’язком між відкритими ключами та власністю на активи.

-

Децентралізація: Жоден центральний орган не керує ключами.

-

Незмінність: Після перевірки підпису та реєстрації транзакції її не можна змінити.

-

Прозорість: Хто завгодно може перевірити дійсність підпису, але лише власник приватного ключа може його згенерувати.

Для учасників, яких цікавлять технічні нюанси цих систем, додаткові матеріали або ресурси для дослідження доступні для вивчення еволюції цих протоколів.

Аналіз ринку та криптографічна цілісність

Довіра, яку учасники ринку покладають на цифрові активи, є в суті довірою до базових криптографічних стандартів. Під час оцінки ринку можна помітити, що періоди високої активності мережі або оновлень протоколу часто пов’язані зі збільшеною увагою до оновлень безпеки. На KuCoin торгівельне середовище залишається стабільним і безпечним саме тому, що підписи на основі ECC запобігають несанкціонованому доступу або подвоєнню активів.

При аналізі графічних моделей або стрибків обсягу на KuCoin корисно пам’ятати, що кожна виконана угоду є підтвердженою криптографічною подією. Математична стабільність, забезпечена SECP256K1, дозволяє здійснювати високочастотну та високотомовну торгівлю в сфері цифрових активів без системного ризику крадіжки особистості або підробки транзакцій.

Висновок

Криптографія з використанням еліптичних кривих — це не просто абстрактне математичне поняття; це активний, функціональний рівень безпеки, що визначає цілісність блокчейну. За допомогою реалізації кривої SECP256K1 та впровадження надійних цифрових підписів ця технологія забезпечує децентралізацію, прозорість та незмінність інфраструктури відкритих ключів. По мірі росту екосистеми значення цих криптографічних основ залишається незмінним. Розуміючи математику, що забезпечує безпеку їхніх активів, трейдери краще оцінюють технічну стійкість активів, з якими працюють, і залишаються інформованими про стандарти безпеки, що регулюють усі рухи на KuCoin та за її межами, включаючи будь-які відповідні оновлення чи оголошення платформи.

Створіть безкоштовний акаунт KuCoin, щоб відкрити для себе наступні крипто-коштовності та торгувати понад 1 000 глобальних цифрових активів сьогодні. Create Now!

ЧАСТІ ПИТАННЯ

Чому використовується криптографія на основі еліптичних кривих замість інших методів?

ECC забезпечує еквівалентну безпеку порівняно з традиційними методами, але з набагато меншими розмірами ключів. Ця ефективність зменшує обчислювальну навантаженість і вимоги до зберігання для нод, що є життєво важливим для масштабованості та продуктивності блокчейн-мереж.

Яка значущість кривої SECP256K1?

Крива SECP256K1 є галузевим стандартом для генерації ключів у великих блокчейн-мережах. Вона обрана через свою ефективність і чіткі визначення параметрів, забезпечуючи єдину математичну основу, яка гарантує сумісність між гаманцями та біржами.

Як цифрові підписи підтверджують власність на активи?

Цифрові підписи створюються за допомогою приватного ключа та даних транзакції. Оскільки підпис математично пов’язаний із приватним ключем, будь-хто з відповідним публічним ключем може перевірити, що транзакцію авторизував власник, не розкриваючи приватний ключ.

Чи можна відновити приватний ключ, відтворивши публічний ключ, захищений ECC?

Ні, безпека системи ґрунтується на проблемі дискретного логарифму. Математично неможливо зворотно виконати операцію скалярного множення, що робить неможливим визначення приватного ключа за допомогою публічного ключа за допомогою сучасних обчислювальних можливостей.

Як працює інфраструктура відкритих ключів у децентралізованій системі?

У блокчейні реєстр діє як джерело істини для публічних ключів. Децентралізована мережа замінює необхідність у централізованому органі видачі сертифікатів, дозволяючи будь-якій ноді перевірити математичну валідність підпису транзакції щодо пов’язаного публічного ключа.

Додаткова інформація

Відмова від відповідальності: Інформація на цій сторінці може бути отримана від третіх сторін і не обов’язково відображає погляди або думки KuCoin. Цей контент надається виключно в інформаційних цілях, без будь-яких заяв або гарантій будь-якого роду, і не повинен розглядатися як фінансова або інвестиційна порада. KuCoin не несе відповідальності за будь-які помилки або пропуски, а також за будь-які наслідки, що виникли внаслідок використання цієї інформації. Інвестиції в цифрові активи можуть бути ризикованими. Будь ласка, уважно оцініть ризики продукту та свій ризик-толерантність, враховуючи ваші власні фінансові обставини. Для отримання додаткової інформації будь ласка, ознайомтеся з нашими Умовами використання та Розкриттям ризиків.

Відмова від відповідальності: Для вашої зручності цю сторінку було перекладено за допомогою технології ШІ (на базі GPT). Для отримання найточнішої інформації дивіться оригінальну англійську версію.