Criptografia de Curva Elíptica (ECC) Explicada: O Núcleo da Segurança da Blockchain e Seu Impacto

2026/04/17 14:09:02

A Criptografia de Curva Elíptica (ECC) serve como o framework matemático fundamental que protege a tecnologia moderna de ledger distribuído. Ao aproveitar a estrutura algébrica das curvas elípticas sobre campos finitos, este método oferece um alto nível de segurança com tamanhos de chave relativamente pequenos, tornando-o ideal para ambientes com recursos limitados das redes descentralizadas. Sua capacidade de facilitar verificação sem necessidade de intermediários centralizados é uma pedra angular de todo o ecossistema de ativos digitais.

No coração de cada transação segura encontra-se a aplicação da Criptografia de Curva Elíptica, que permite assinaturas digitais robustas que verificam propriedade e integridade. Seja você negociando ou acessando os mercados do token, está interagindo indiretamente com essas provas matemáticas complexas que mantêm a imutabilidade da blockchain.

Principais conclusões

-

A Criptografia de Curva Elíptica oferece alta segurança com tamanhos de chave menores em comparação com métodos tradicionais, aumentando a eficiência para redes distribuídas.

-

Assinaturas digitais geradas por meio dessas curvas permitem que os usuários comprovem a propriedade de ativos sem revelar suas chaves privadas.

-

A curva SECP256K1 é o padrão específico utilizado em redes blockchain fundamentais, definindo a matemática por trás da derivação de chaves públicas e privadas.

-

A Infraestrutura de Chave Pública depende da dificuldade matemática do problema do logaritmo discreto para garantir que as chaves públicas não possam ser invertidas para revelar as chaves privadas.

-

Compreender esses primitivos de segurança é essencial para entender por que os ativos são seguros e como as transações são verificadas na cadeia.

-

A confiança no mercado em ativos digitais é fundamentalmente sustentada pela rigorosa matemática desses padrões criptográficos.

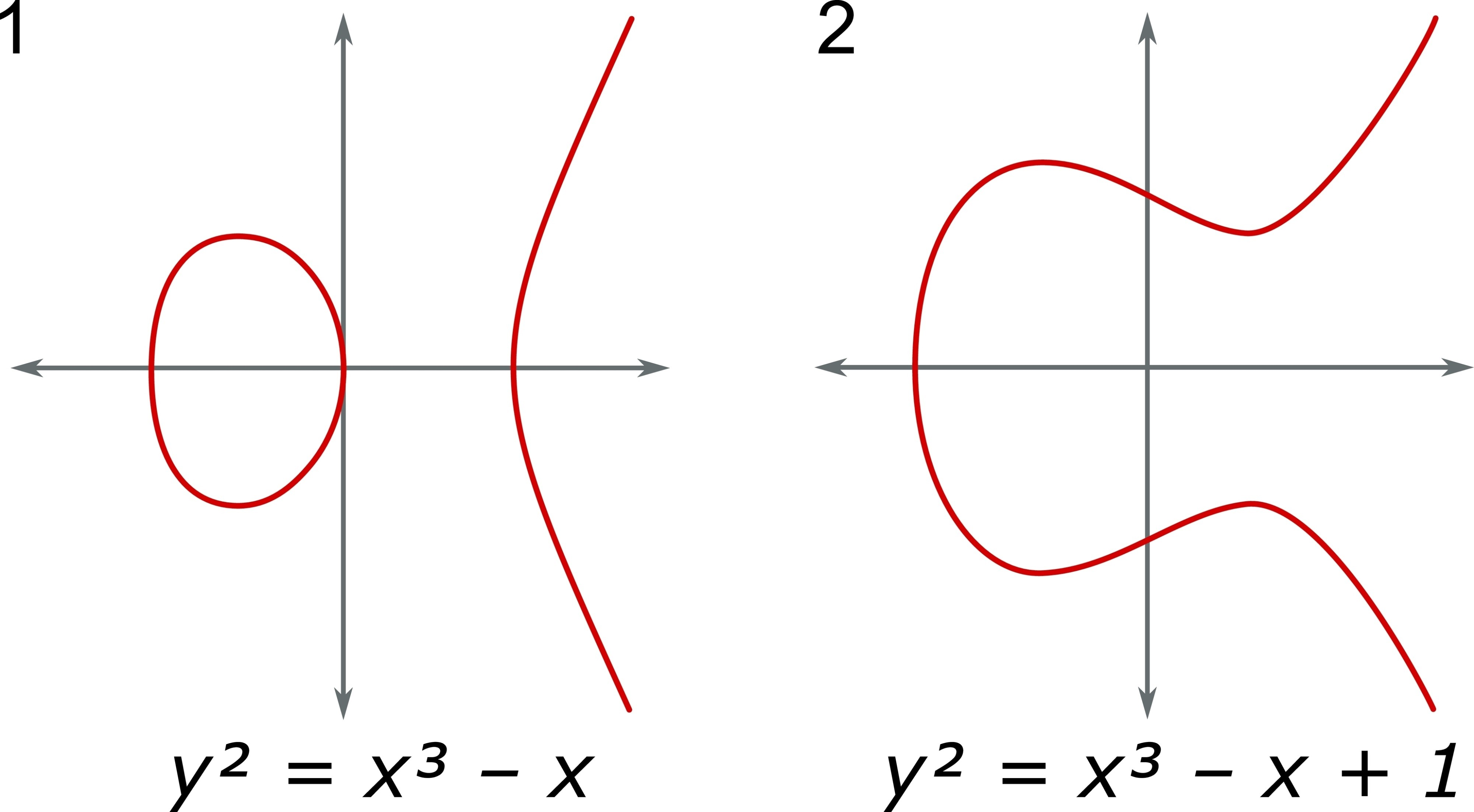

A Fundação Matemática da ECC

A Criptografia de Curva Elíptica opera na geometria de curvas elípticas, geralmente definidas por equações da forma y^2 = x^3 + ax + b. Em um contexto criptográfico, esses pontos são restritos a um corpo finito, o que significa que os cálculos são realizados usando aritmética modular. A segurança desse sistema baseia-se no problema do logaritmo discreto da curva elíptica: é computacionalmente simples realizar a multiplicação de pontos, mas é matematicamente inviável reverter a operação para encontrar o escalar original.

Essa assimetria é o que torna o sistema seguro. Uma chave privada é simplesmente um inteiro selecionado aleatoriamente, e a chave pública correspondente é um ponto na curva derivado por meio de adições repetidas (multiplicação escalar). Como a operação inversa — encontrar o escalar dado o ponto público — exigiria uma quantia impraticável de poder computacional, a chave privada permanece protegida.

Padronizando a Segurança: A Curva SECP256K1

Dentro do espaço da blockchain ECC, uma curva específica tornou-se o padrão da indústria: SECP256K1. Essa curva é definida pelos parâmetros $a=0$ e $b=7$. Sua ampla adoção deve-se à sua eficiência e ao fato de que seus parâmetros foram escolhidos de forma a minimizar possíveis backdoors, fornecendo uma base matemática transparente e verificável para a geração de chaves.

Sempre que um usuário gera um endereço ou inicia uma transação, o software subjacente realiza operações nesta curva específica. Essa consistência garante que carteiras e exchanges, incluindo as da KuCoin, possam interagir perfeitamente. Ao visualizar os dados de mercado da KuCoin ou pares de negociação, a integridade dos ativos listados é garantida pelo fato de que essas regras matemáticas são aplicadas uniformemente pelos nodes da rede.

Assinaturas Digitais e Verificação de Propriedade

O processo de criação de assinaturas digitais é como os usuários autorizam transações. Para assinar uma transação, um usuário combina sua chave privada com os dados da transação por meio de um algoritmo ECC. A assinatura resultante permite que qualquer node da rede verifique que a mensagem foi criada pelo proprietário da chave pública associada, sem nunca ver a chave privada em si.

Como a verificação funciona:

-

Criação da Transação: O usuário constrói uma mensagem detalhando a transferência do ativo.

-

Assinatura: A chave privada é aplicada ao hash da mensagem para criar uma assinatura única.

-

Transmissão: A mensagem e a assinatura são enviadas para a rede.

-

Validação: Os nodes usam a chave pública para verificar se a assinatura está alinhada matematicamente com a mensagem, confirmando a autorização.

ECC e Infraestrutura de Chave Pública

A Infraestrutura de Chave Pública (PKI) mais ampla na blockchain é essencialmente uma implementação descentralizada dos princípios criptográficos tradicionais. Ao contrário da PKI tradicional, que frequentemente depende de uma Autoridade Certificadora para verificar a identidade, os sistemas baseados em blockchain utilizam o próprio livro-razão para gerenciar a relação entre chaves públicas e propriedade de ativos.

-

Descentralização: Nenhuma autoridade central gerencia as chaves.

-

Imutabilidade: Uma vez que a assinatura é verificada e a transação é registrada, ela não pode ser alterada.

-

Transparência: Qualquer um pode verificar a validade de uma assinatura, mas apenas o detentor da chave privada pode gerá-la.

Para participantes interessados nas nuances técnicas desses sistemas, further reading or research resources estão disponíveis para explorar a evolução desses protocolos.

Análise de Mercado e Integridade Criptográfica

A confiança que os participantes do mercado depositam nos ativos digitais é, na verdade, uma confiança nos padrões criptográficos subjacentes. Ao avaliar o mercado, pode-se notar que períodos de alta atividade na rede ou atualizações de protocolo frequentemente estão correlacionados com um aumento no foco em atualizações de segurança. Na KuCoin, o ambiente de negociação permanece estável e seguro precisamente porque essas assinaturas baseadas em ECC impedem acesso não autorizado ou duplicação de ativos.

Ao analisar padrões de gráfico ou picos de volume na KuCoin, é útil lembrar que cada negociação executada é um evento criptográfico validado. A estabilidade matemática fornecida pelo SECP256K1 é o que permite a negociação em alta frequência e alto volume observada no espaço de ativos digitais, sem o risco sistêmico de roubo de identidade ou falsificação de transações.

Conclusão

A Criptografia de Curva Elíptica não é meramente um conceito matemático abstrato; é a camada ativa e funcional de segurança que define a integridade da blockchain. Por meio da implementação da curva SECP256K1 e do uso de assinaturas digitais robustas, essa tecnologia garante que a Infraestrutura de Chave Pública permaneça descentralizada, transparente e imutável. À medida que o ecossistema continua a crescer, a importância dessas bases criptográficas permanece constante. Ao compreender a matemática que protege seus ativos, os traders podem melhor apreciar a resiliência técnica dos ativos com os quais interagem, garantindo que permaneçam informados sobre os padrões de segurança que regulam todos os movimentos na KuCoin e além, incluindo quaisquer atualizações ou anúncios relevantes platform updates or announcements.

Crie uma conta gratuita na KuCoin para descobrir as próximas joias de cripto e negociar mais de 1.000 ativos digitais globais hoje. Create Now!

Perguntas frequentes

Por que a criptografia de curva elíptica é usada em vez de outros métodos?

A ECC oferece segurança equivalente aos métodos tradicionais, mas com tamanhos de chave muito menores. Essa eficiência reduz a carga computacional e os requisitos de armazenamento para os nodes, o que é vital para a escalabilidade e o desempenho das blockchains.

Qual é a importância da curva SECP256K1?

A curva SECP256K1 é o padrão da indústria para geração de chaves nas principais redes de blockchain. Ela é escolhida por sua eficiência e definições claras de parâmetros, fornecendo uma base matemática consistente que garante compatibilidade entre carteiras e exchanges.

Como as assinaturas digitais provam a propriedade de ativos?

Assinaturas digitais são criadas usando a chave privada e os dados da transação. Como a assinatura está matematicamente ligada à chave privada, qualquer pessoa com a chave pública correspondente pode verificar que a transação foi autorizada pelo proprietário, sem que a chave privada seja jamais revelada.

É possível reverter uma chave pública protegida por ECC para encontrar a chave privada?

Não, a segurança do sistema baseia-se no problema do logaritmo discreto. É matematicamente inviável reverter a operação de multiplicação escalar, tornando impossível derivar uma chave privada a partir de uma chave pública usando as capacidades computacionais atuais.

Como a Infraestrutura de Chave Pública funciona em um sistema descentralizado?

Em uma blockchain, o livro-razão atua como a fonte da verdade para as chaves públicas. A rede descentralizada substitui a necessidade de uma Autoridade Certificadora centralizada, permitindo que qualquer node verifique a validade matemática da assinatura de uma transação em relação à chave pública associada.

Leitura adicional

Isenção de responsabilidade: As informações nesta página podem ter sido obtidas de terceiros e não refletem necessariamente as visões ou opiniões da KuCoin. Este conteúdo é fornecido apenas para fins informativos gerais, sem qualquer representação ou garantia de qualquer tipo, nem será considerado como aconselhamento financeiro ou de investimento. A KuCoin não será responsabilizada por quaisquer erros ou omissões, nem por quaisquer resultados decorrentes do uso desta informação. Investimentos em ativos digitais podem ser arriscados. Por favor, avalie cuidadosamente os riscos de um produto e sua tolerância ao risco com base em suas próprias circunstâncias financeiras. Para mais informações, consulte nossos Termos de Uso e Divulgação de Riscos.

Aviso legal: Esta página foi traduzida usando tecnologia de IA (alimentada por GPT) para sua conveniência. Para informações mais precisas, consulte a versão original em inglês.